一致推崇的Linux系统还有那么安全吗?

今天想谈谈关于系统安全;我们都知道,Linux早已成为趋势,在我们互联网中占有不可或缺的地位,在我们眼中,它是神圣的,不可替代的,无懈可击的;真的是这样的吗?

但是关于病毒对Linux所造成的一系列威胁,我们不能置之不理~

我们运维存在的价值是什么?不就是处理各种故障问题,维护线上业务的稳定运行吗?除了系统bug以及异常操作等等所带来的故障问题,别忘了,还包括外界因素对我们的底层Linux系统环境的所造成的影响,这个时候,我们又该如何应对?这无疑给我们增加了较大的负担和压力,哈哈,这个时候需要一个安全工程师;专门负责处理系统各种漏洞和修复bug;我不是做安全的,那么,作为一个运维人员,是不是就不用考虑这些linux系统安全等问题呢?哪肯定不行的。作为一名运维人员,处理和对待问题态度是运维最基本的素质;我们要利用自己的技能应对外界因素对Linux系统所带来的影响;包括病毒,漏洞;就算解决不了,那么,我们也要懂得如何去防范。做到防范于未然;

下面会简单的介绍哪些常见的病毒,对我们的Linux系统造成的影响;

[勒索病毒]

首先是17年发生的勒索病毒;勒索病毒,是一种新型电脑病毒,主要以邮件、程序木马、网页挂马的形式进行传播。该病毒性质恶劣、危害极大,一旦感染将给用户带来无法估量的损失。这种病毒利用各种加密算法对文件进行加密,被感染者一般无法解密,必须拿到解密的私钥才有可能破解;导致重要文件无法读取,关键数据被损坏,给用户的正常工作带来了极为严重的影响;除了windows系统,还有Linux系统也会遭受伤害;

对于这个病毒,我们如何做到防范呢?两个字“备份”;如果你经历过数据丢失,那么你对于备份这个词肯定会敏感,备份意识更加强烈,异地备份即可,做到每天增倍,一周全备;如果是本地备份的话,毫无意义;

【挖矿病毒】

挖矿病毒来源于比特币虚拟货币不断升值,挖矿这个词大家应该也知道,这种病毒会利用服务器资源来替他挖矿赚钱;所造成的问题现象就是系统资源利用很高。它能够通过ssh远程登录到linux服务器上,进而操作服务,甚至修改配置文件,造成数据泄露,进而影响业务的正常运行;

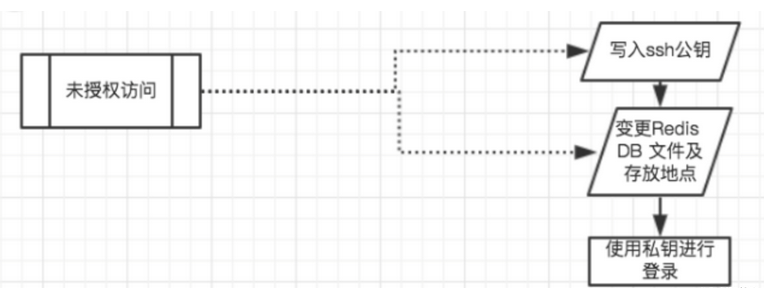

挖矿病毒的流程流程

(1)利用扫描工具,弱口令扫描redis 默认的 6379端口

(2)本地生成 rsa ,储存到对方redis 缓存中

(3)利用redis config set 来写入一个文件

(4)最后 ssh 登录

如何做redis的安全防范呢?

(1)以低权限运行 Redis 服务

(2)为 Redis 添加密码验证

(3)禁止外网访问 Redis

(4)修改默认端口

(5)保证 authorized_keys 文件的安全

(6)设置防火墙策略

【十字符病毒】

这种病毒有点类似于DDOS流量攻击,我入职时,确实碰到过严重的DDOS攻击,当时确实很心累,我们只是通过机房的流量清洗工具来处理,它能造成CPU系统资源持续消耗,网络流量爆满,服务器不断的对外发包,进而导致网站无法访问,而且该病毒能够随成系统自启动,无法杀掉,删除病毒文件还能自动生成,这是多可怕的一件事情呀。这是十子符典型的特征;

十字符病毒是一个或者多个随机字母组成的木马病毒进程,主要就是小号服务的各种资源,而且该病毒有强烈的自我保护和自我修复意识,主要特征就是往外发送大量的数据包;

那么什么才会遭受到这种攻击呢?

例如,我们线上的redis服务,无授权密码验证,并且对外公开,这种情况及其容易遭受十字符病毒的,会通过crontab计划任务挂载一个脚本文件,定期执行;并且随系统自启动,就算杀死十字符进程,那么也会脚本以及计划任务随机衍生出其他十字符进程;这就是为何十字符进程杀不死的原因了

【黑帽seo挂马网站】

这种病毒很想流量劫持,流量劫持,就是利用各种恶意软件,木马修改浏览器、锁定主页或不停弹出新窗口等方式,强制用户访问某些网站,从而造成用户流量损失的情形;

而我们所说的黑帽SEO主要的特点就是为了短期的利益而采取的作弊手段,同时随时因为搜索引擎算法,为网站提供生态式自我营销的解决方案,让其在行业内占据领先地位,最终获得口碑;

那么它是如何注入的呢?

第一步,从快照内容中获取关键词并替换成自己的关键词

第二步,构造语句函数代码

第三步,采集内容提供给搜索蜘蛛

第四步,设置需要跳转到的网址。通过这四个步骤,不但获取了流量,也提示了自己网站的关键词,最终,提示了自己网站权重,达到了宣传、推广的目的。

如何防范呢?

1、网站的程序安全漏洞、安全要加固,保证没有程序漏洞,这是最重要的部分。

2、对服务器目录权限的安全部署,对管理员账号密码加密,尽可能设置的复杂一些。

3、数据库不要对外网公开,修改默认端口,推荐仅本地127.0.0.1才能进行连接数据库。

4、对服务器底层系统进行安全加固,包括远程端口登录的安全验证。防火墙一定要设置。

5、定期对网站代码进行整体的安全检测,包括定期的升级网站程序源代码,修复补丁以及网站漏洞

【总结】

最后说一下,我们所说的安全是相对的,要保证系统安全,安全是目的,防范是一种手段,我们作为运维人员就是要通过一些手段达到防范的要求,这也是基本准则;

一致推崇的Linux系统还有那么安全吗?的更多相关文章

- Vi (Unix及Linux系统下标准的编辑器)VIM (Unix及类Unix系统文本编辑器)

Vi是Unix及Linux系统下标准的编辑器.学会它后,您将在Linux的世界里畅行无阻.基本上vi可以分为三种状态,分别是命令模式.插入模式,和底行模式. vi编辑器是所有Unix及Linux系统下 ...

- 在安卓手机上安装完整kali linux系统

俗话说,没图说个JB.好我马上上图 提醒:我在这里只是提供一个思路过程,希望可以帮到你,同时我也做一个记录,有任何问题欢迎 0.0.:I87OI94664 威信 :Z2tsYmI1MjA= (b ...

- linux系统下kvm虚拟机的安装

一 KVM虚拟机简介 KVM是kernel-based Virtual Machine的简称,目前已成为学术界的主流VMM之一.KVM的虚拟化需要硬件支持(如Intel VT技术或者AMD V技术) ...

- 在 VirtualBox 虚拟机中安装 Arch Linux 系统指南

How to install Arch Linux on VirtualBox 在 VirtualBox 虚拟机中安装 Arch Linux 系统指南 本文导航 1.Arch Linux 软件仓库2. ...

- 配置Oracle数据库和监听随Linux系统自启动【转】

配置Oracle数据库和监听随Linux系统自启动 在某些情况下需要在Linux操作系统上提供一种无人值守的随机启动Oracle的功能,目的也许仅仅是为了帮助那些对Oracle细节非常不关心 ...

- 在Linux系统下运行微信Web开发者工具

微信Web开发者工具只有window版本和mac版本,如果想要在Linux系统下运行微信Web开发者工具,需要花费很大周折. 注:带 * 的步骤或文件为不确定是否管用的步骤或文件.本人系统为Linux ...

- Linux实战教学笔记06:Linux系统基础优化

第六节 Linux系统基础优化 标签(空格分隔):Linux实战教学笔记-陈思齐 第1章 基础环境 第2章 使用网易163镜像做yum源 默认国外的yum源速度很慢,所以换成国内的. 第一步:先备份 ...

- Linux系统中的Device Mapper学习

在linux系统中你使用一些命令时(例如nmon.iostat 如下截图所示),有可能会看到一些名字为dm-xx的设备,那么这些设备到底是什么设备呢,跟磁盘有什么关系呢?以前不了解的时候,我也很纳闷. ...

- 玩转 Linux 系统的方法论

Linus 说“Just for fun”,而我要说“Just for 折腾”.想知道我是怎样折腾 Linux 的,请看下面这个截图: 从这个截图可以看出,我为了“折腾” Linux 系统,在我的电脑 ...

随机推荐

- ESXI 6.5安装详细步骤

网址:http://blog.51cto.com/laotang6/2044861 ESXi是专为运行虚拟机.最大限度降低配置要求和简化部署而设计.只需几分钟时间,客户便可完成从安装到运行虚拟机的全过 ...

- 第六十九天 dom与bom

1.节点 dom与bom属 // DOM:文档对象模型 =>提高给用户操作document obj的标准接口 // DOM:以document为根,树状展开所有子节点 节点分类 // 节点分类: ...

- Java自定义异常类以及异常拦截器

自定义异常类不难,但下面这个方法,它的核心是异常拦截器类. 就算是在分布式系统间进行传递也可以,只要最顶层的服务有这个异常拦截器类(下例是在 springboot 项目中) 1.自定义异常类,继承自 ...

- vue之——从彩笔的进步之路

因为这个文章开的有点晚,不可能说从头教学vue的使用,所以大概还是记录一下我的学习路线吧: 一开始是想学一个前端框架,最后选择了vue,一开始是看了表严肃的vue课程,b站有,讲的相当好,就算打个小广 ...

- elastalert 配置post告警方式(备忘)

最近在做把elk告警日志发送到kinesis 流,供后续数据分析处理使用........ 基于尽量不修改elastalert ,把修改工作放到接收端服务的原则.计划把elk的告警数据通过远程api ...

- NOIp2018提高组 双栈排序

这真是道神奇的题目: 原题链接 首先我们要证明以下的性质: 若原序列为\(\{a_n\}\),\(a_i\)和\(a_j\)不能同时放入一个栈中,当且仅当\(i<j,a_i<a_j\),且 ...

- linux18.04+jdk11.0.2+hadoop3.1.2部署伪分布式

1. 下载 安装hadoop3.1.2http://mirror.bit.edu.cn/apache/hadoop/common/hadoop-3.1.2/hadoop-3.1.2.tar.gz 注意 ...

- jmeter+maven+jenkins自动化接口测试(上)

代码已上传git(包括调试的jmx,jmeter相关文件等):https://gitlab.com/yinzhenzhi/jmeterandmaven 目的:现在很多人都在做自动化接口的平台,我也正在 ...

- 20165232 实现pwd

20165232 实现mypwd 题目要求 学习pwd命令 研究pwd实现需要的系统调用(man -k; grep),写出伪代码 实现mypwd 测试mypwd 学习pwd命令 用man pwd 查看 ...

- 《从Paxos到ZooKeeper分布式一致性原理与实践》学习笔记

第一章 分布式架构 1.1 从集中式到分布式 集中式的特点: 部署结构简单(因为基于底层性能卓越的大型主机,不需考虑对服务多个节点的部署,也就不用考虑多个节点之间分布式协调问题) 分布式系统是一个硬件 ...