20164305 徐广皓 Exp6 信息搜集与漏洞扫描

信息搜集技术与隐私保护

信息搜集技术与隐私保护间接收集

- 无物理连接,不访问目标,使用第三方信息源

- 使用

whois/DNS获取ip - 使用msf中的辅助模块进行信息收集,具体指令可以在

auxiliary/gather中进行查询 - 可以利用搜索引擎进行在线查询

直接收集

- msf

- nmap

- nmap可以实现网络扫描、主机检测、漏洞探测、安全扫描

- 常用参数集合

-vv设置对结果详细输出-p设置扫描的端口号/端口范围sP设置扫描方式为ping扫描-sU设置扫描方式为udp扫描--traceroute设置路由追踪-sP <network address > </CIDR >扫描一个网段下的ip-O探测主机所运行的操作系统类型--exclude ip扫描时排除某个ip地址-n不进行DNS解析-R总是进行DNS解析

社会工程学

- 主要是针对人为错误,信息以打印输出、电话交谈、电子邮件等形式泄露,通过公开信息寻找蛛丝马迹

漏洞扫描OpenVas

- 开放式漏洞评估系统,其核心部分是一个服务器。该服务器包括一套网络漏洞测试程序,可以检测远程系统和应用程序中的安全问题。

1-各种搜索技巧的应用

Google Hacking

使用的先进的JavaScript技术搜索黑客所需的信息,它包含了大量使用Google从事渗透的搜索字符串,拥有很多常用的模块

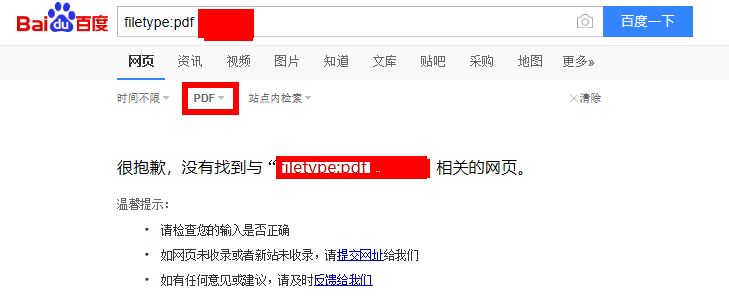

搜索特定类型的文件

- 有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找

打开浏览器后输入

filetype:pdf xxx表示在edu.cn这个域内搜索与xxx有关的.pdf文件

2 DNS IP注册信息的查询

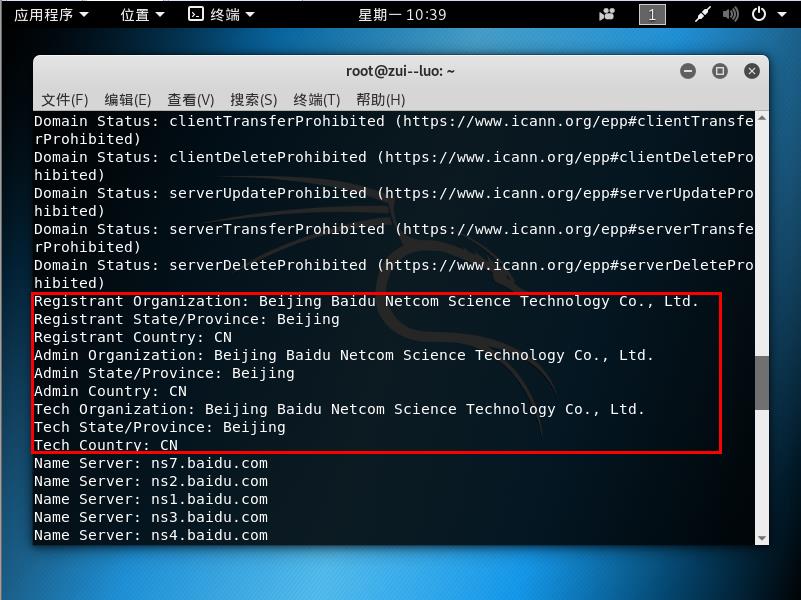

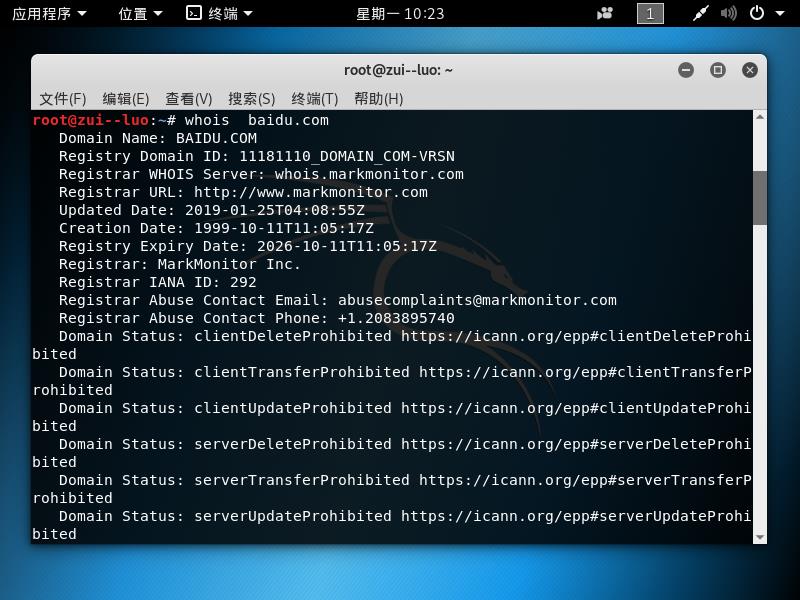

whois

- 功能:来查询域名的IP以及所有者等信息

- 进行whois查询时去掉

www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到 - 在kail终端输入whois xxx.com可查询到有关

xxx.com注册方、登记方的相关信息

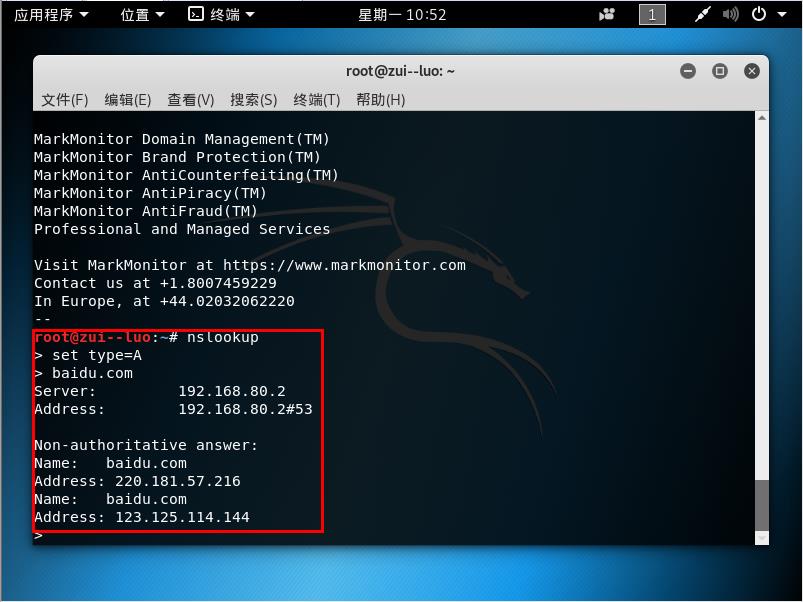

nslookup

- 功能:可以指定查询的类型,可以查到DNS记录的生存时间还可以指定使用哪个DNS服务器进行解析。在已安装TCP/IP协议的电脑上面均可以使用这个命令。主要用来诊断域名系统(DNS) 基础结构的信息

- nslookup查询的结果不一定准确

- 在kail终端输入nslookup xxx.com

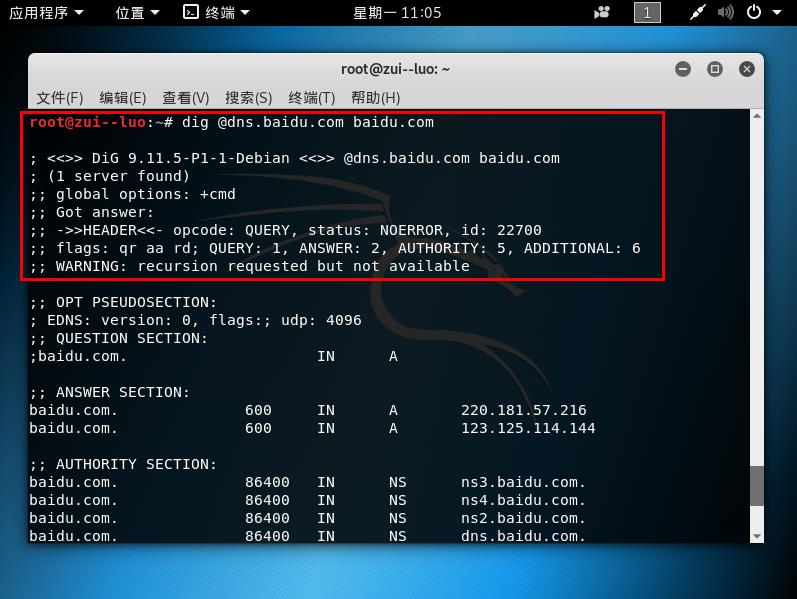

dig

- 一种用于将域名解析为IP的服务器系统

- dig可以从官方DNS服务器上查询精确的结果

在kail终端输入dig xxx.com

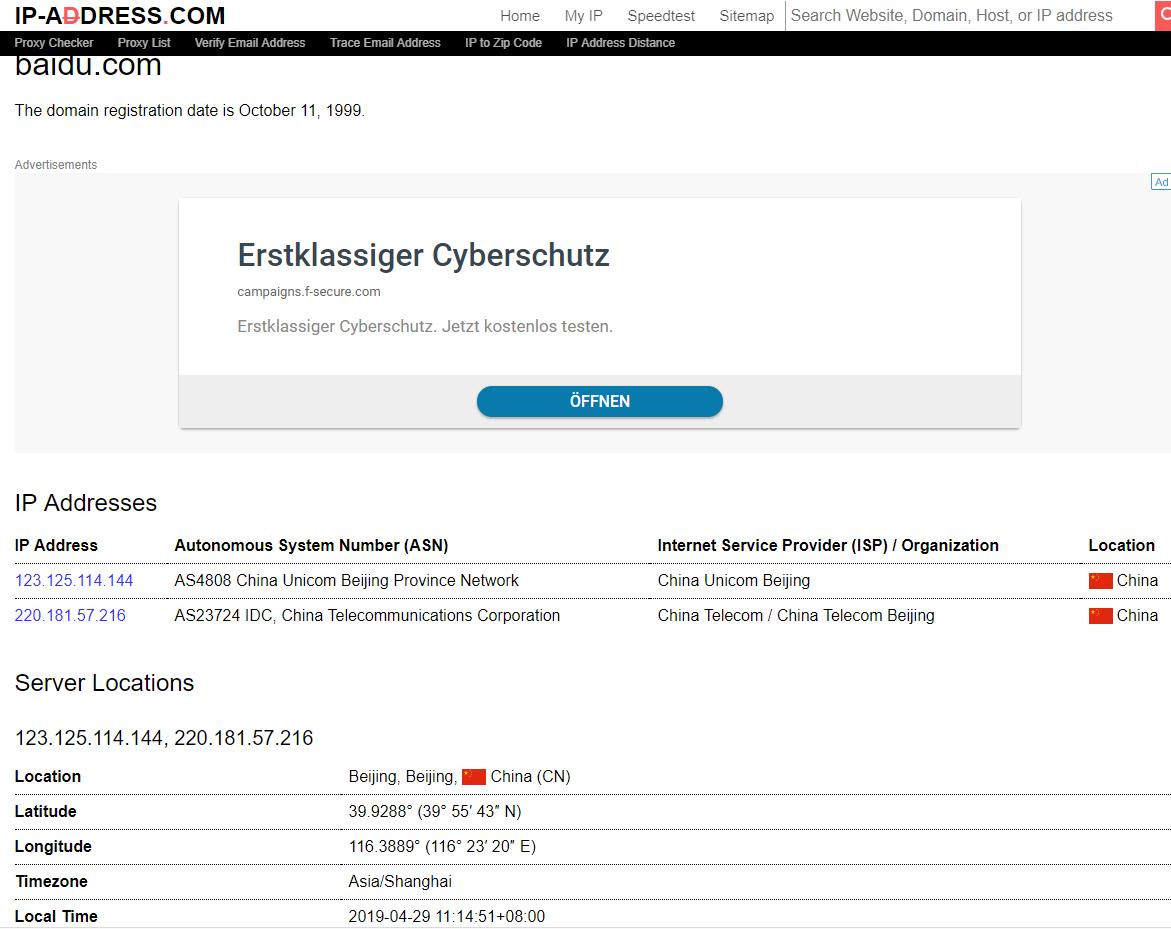

IP2Location 地理位置查询

- 进入

https://www.maxmind.com后输入想要查询的ip,即可查看到地理位置

IP2反域名查询

- 进入地址

http://www.ip-adress.com/reverse_ip/可以查询地理位置、服务占用端口号,以及提供的服务类型

3 基本的扫描技术

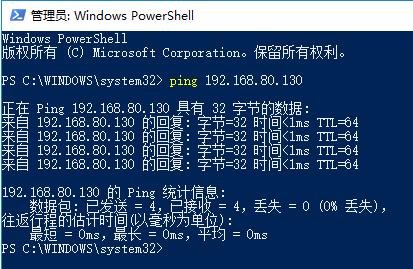

主机扫描

- ping

- ping命令可以发送ICMP数据包探测主机是否在线

- 在windows下输入ping 192.168.80.130

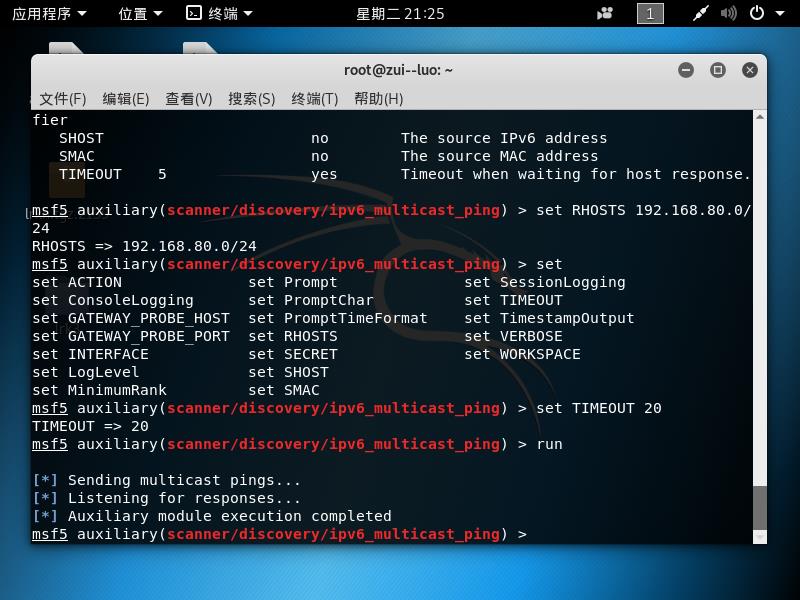

使用metasploit中的模块

- modules/auxiliary/scanner/discovery下的模块可以用于主机探测

use auxiliary/scanner/discovery/ipv6_multicast_ping //设置模块

set RHOSTS 192.168.80.0/ //设置扫描网段

set THREADS //设置并发扫描数

run //进行扫描

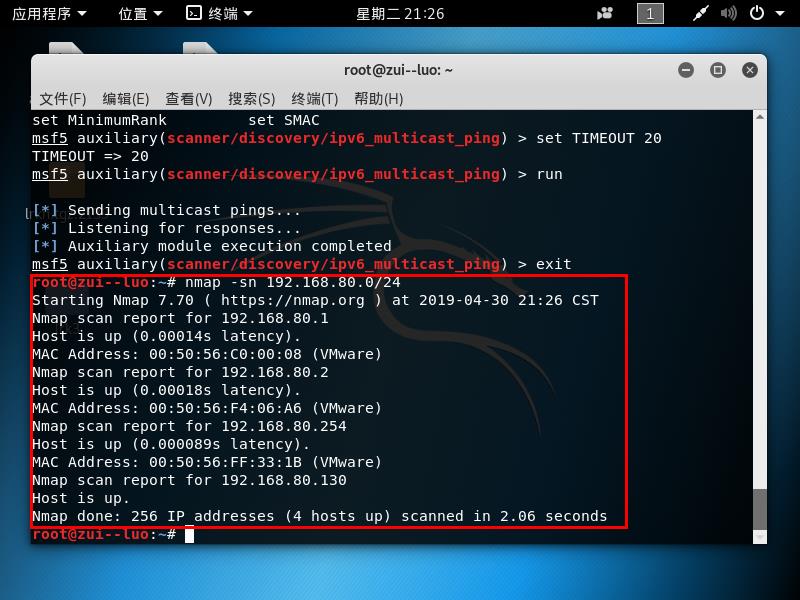

- nmap

- 使用nmap -sn 192.168.80.0/对一个网段进行扫描(只做ping扫描不做端口扫描)

- 查找到以下在线主机

- 使用nmap -sT -p - 192.168.80.130表示使用TCP connect扫描(类似Metasploit中的tcp扫描模块)0-1024的端口

- 使用使用nmap -O 192.168.80.150 进行操作系统版本探测进行操作系统版本探测

具体服务及版本探测

- 每个具体服务的探测都对应一个msf模块,在modules/auxiliary/scanner中进行搜索

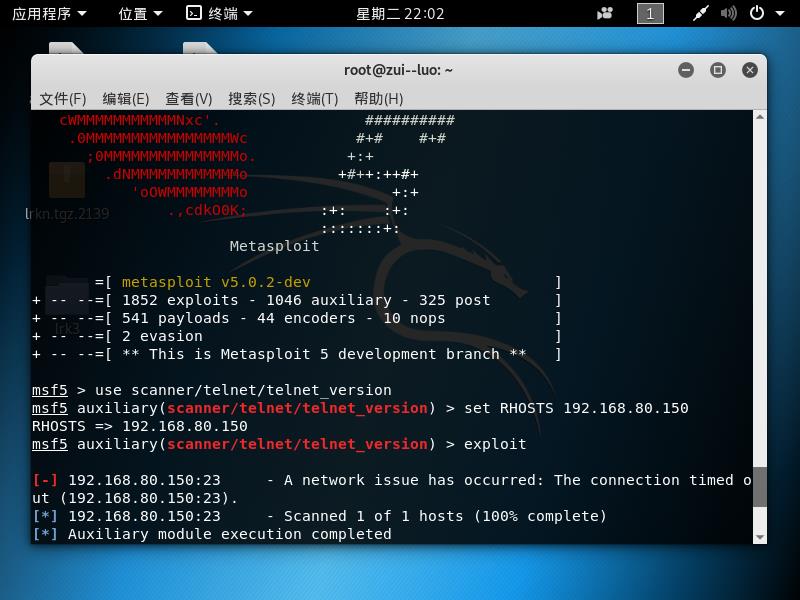

- telnet服务扫描

- 进入usr/share/metasploit-framework/modules/auxiliary/scanner/telnet

- 选用auxiliary/scanner/telnet/telnet_version模块

- 设置扫描地址set RHOSTS 192.168.80.0/

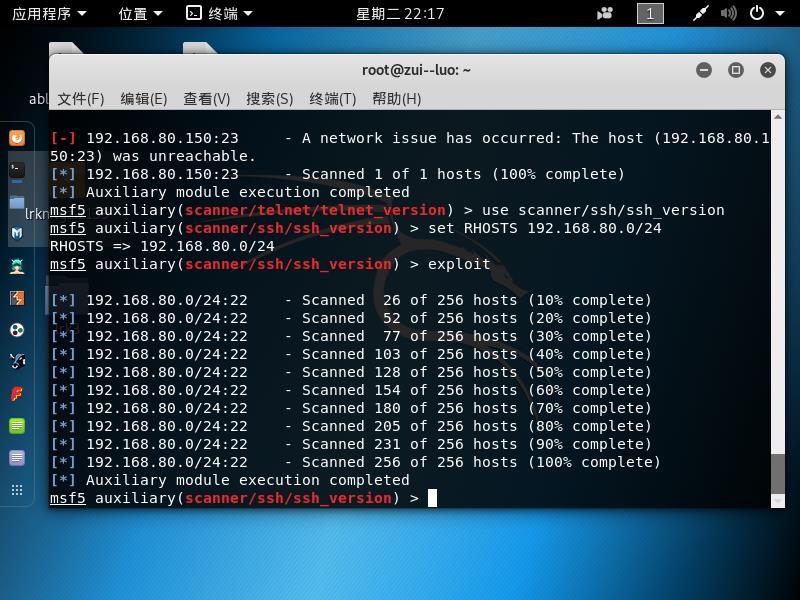

- ssh服务扫描

- 进入 usr/share/metasploit-framework/modules/auxiliary/scanner/ssh

- 选用auxiliary/scanner/ssh/ssh_version模块

- 设置扫描网段set RHOSTS 192.168.80.0/

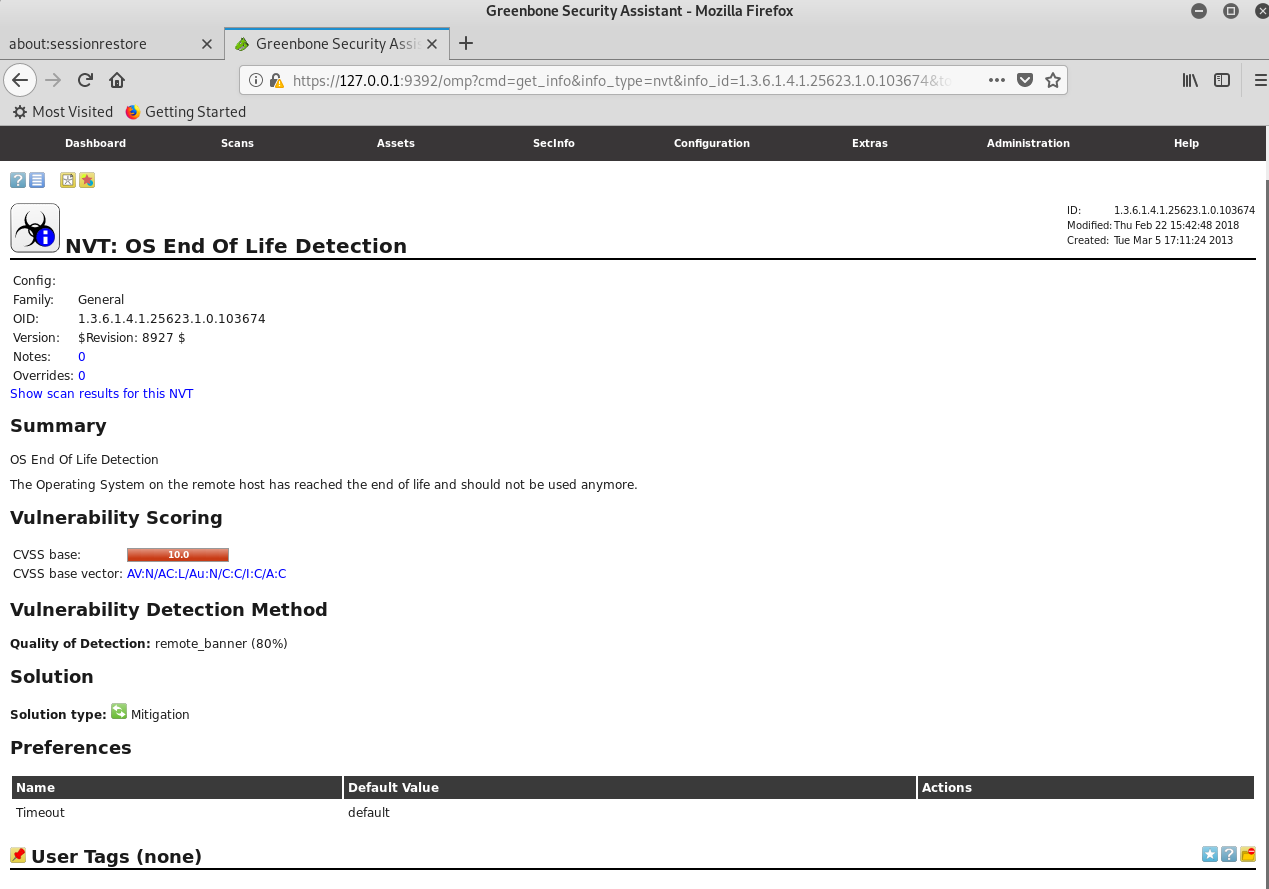

4 漏洞扫描OpenVas

安装openvas

- 使用 sudo apt-get install openvas 进行安装

- 输入 openvas-check-setup 检查状态

- 根据他的提示 sudo greenbone-nvt-sync 安装

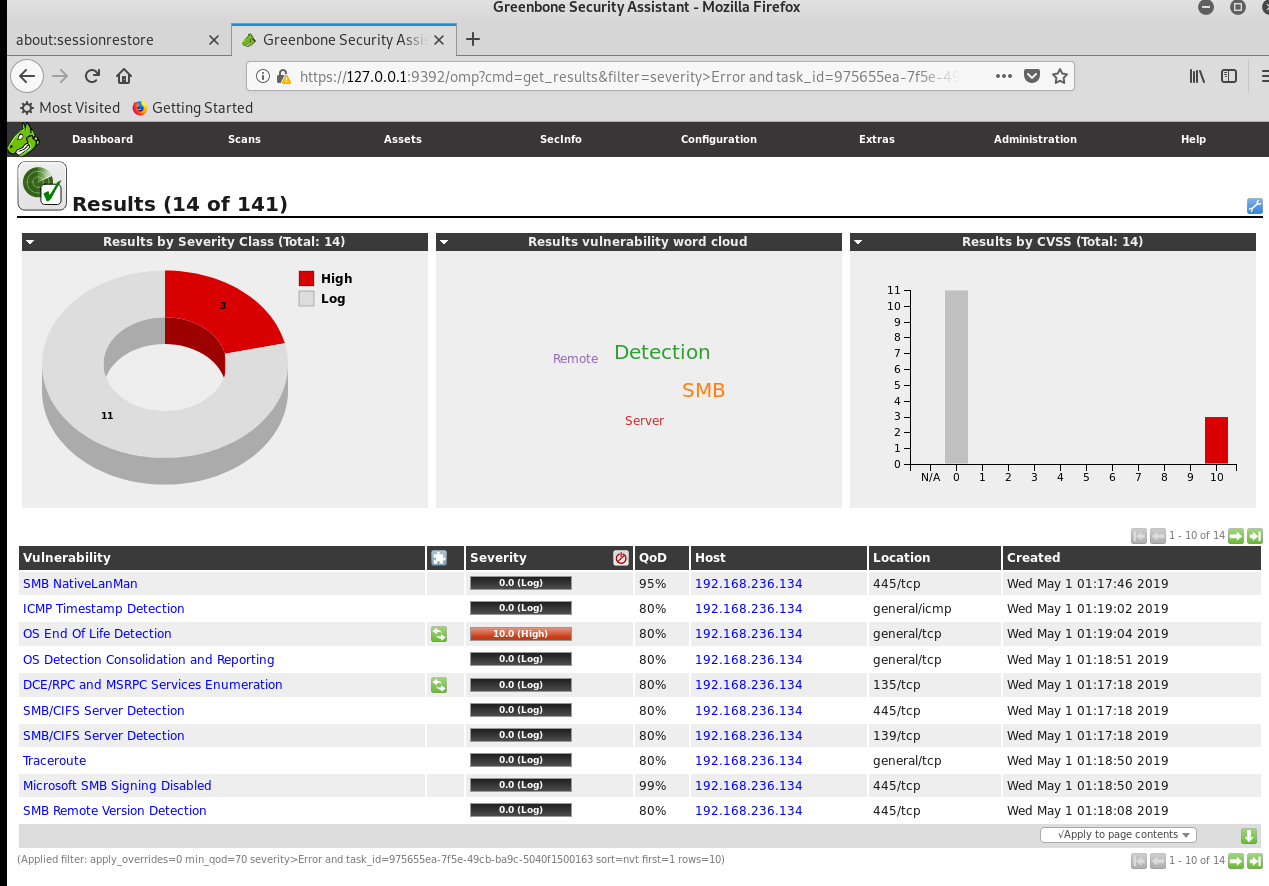

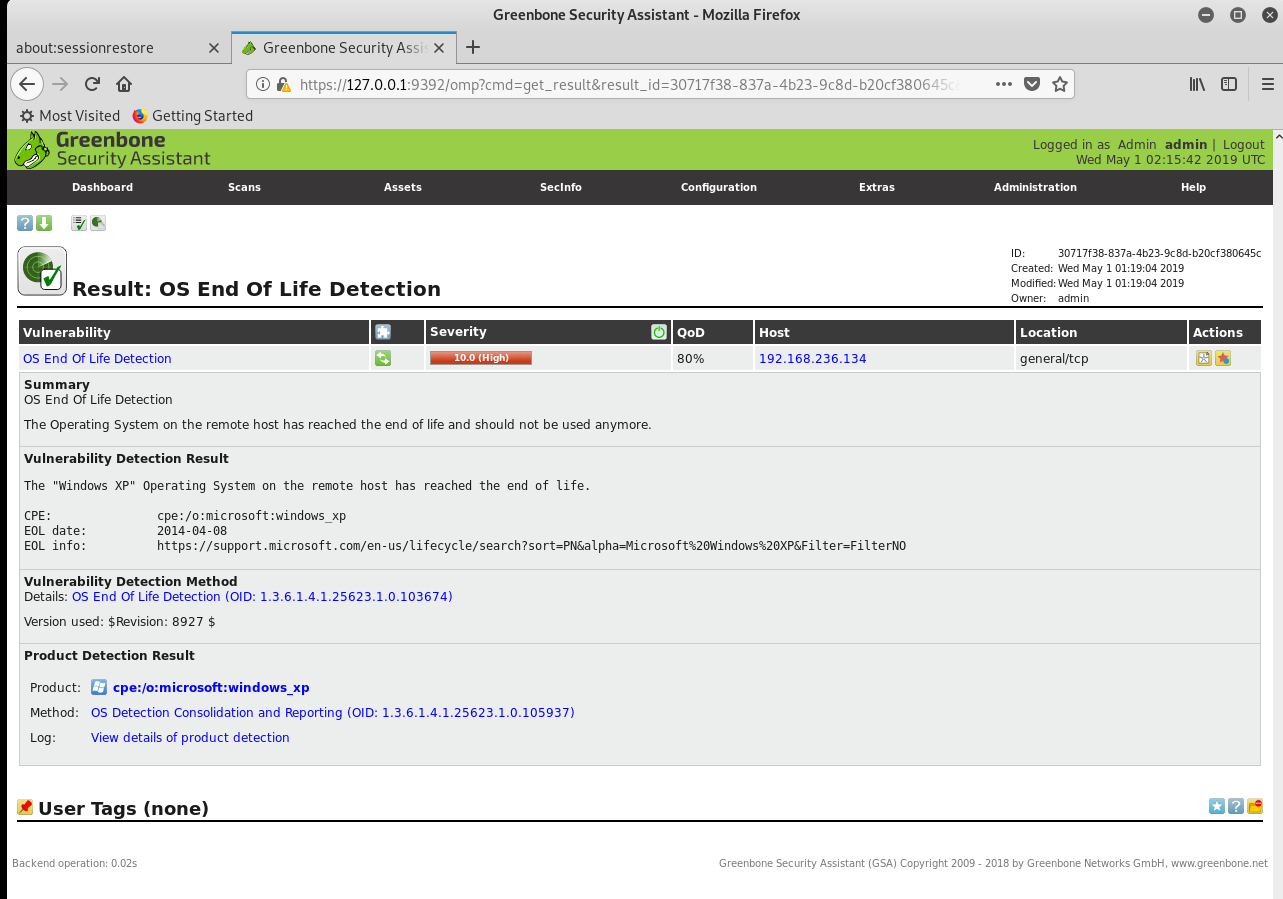

主机扫描

- 输入 openvas-start 启动OpenVAS

- 输入用户名和密码成功登录之后

- 新建任务 scan->Tasks->Task Wizard

- 输入扫描主机IP 192.168.236.134 开始扫描

查看漏洞相关信息

查看扫描信息

- 哪些组织负责DNS,IP的管理。

- 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

- 全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

- 全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

- 什么是3R信息。

- 3R即注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

- 3R注册信息分散在官方注册局或注册商各自维护数据库中,官方注册局一般会提供注册商和Referral URL信息,具体注册信息一般位于注册商数据库中。

评价下扫描结果的准确性

- 在整体上,扫描结果比较准确。msf和nmap扫描出的结果差异,其中nmap扫描较少,应该是两者扫描方式不同导致的

20164305 徐广皓 Exp6 信息搜集与漏洞扫描的更多相关文章

- 20155334 《网络攻防》 Exp6 信息搜集与漏洞扫描

20155334 Exp6 信息搜集与漏洞扫描 一.实验问题回答 哪些组织负责DNS,IP的管理? 答:互联网名称与数字地址分配机构 ICANN ,该机构决定了域名和IP地址的分配.负责协调管理DNS ...

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

随机推荐

- VirtualBox-Debian7.2-share

1.在VirtualBox(用的版本是4.3.6)中,选择虚拟机->设置-> 共享文件夹, 2.添加一个主机上的文件夹readhat用来作为共享文件夹,选中固定分配和自动挂载, 结果:进入 ...

- 在ARM模式下捕获VM并创建新VM

在ASM模式下,可以通过Manage Portal上捕获VM的Image,并创建新的VM.在ARM模式下,在Portal上目前还没有这个功能,要做VM镜像的捕获和创建新的VM需要用powershell ...

- IDEA运行Java的项目出现页面空白

问题效果: 解决方案: 在发布的时候不应该把Tomcat的jar打包入内.

- JSF在ui:include中传递参数到对应控制层

在JSF中使用ui:include方法可以引入一个页面到当前页面中,如果要向被包含的页面中传入参数,可以使用ui:param标签,这个标签类似于f:param,只不过一个用于页面,一个用于实际标签.示 ...

- AngularJS:实例

ylbtech-AngularJS:实例 1.返回顶部 1. AngularJS 实例 实例 您可以在线编辑实例,然后点击按钮查看结果. AngularJS 实例 <div ng-app=&qu ...

- kubernetes 学习 ingress

ingress是Kubernetes 暴露服务的一种方式. Ingress由两部分组成:Ingress Controller 和 Ingress 服务. Ingress Contronler ...

- C++11 引用叠加规则和模板参数类型推导规则

http://zm8.sm-img2.com/?src=http%3A%2F%2F***%2FArticle%2F38320&uid=57422b713ac761e653af7b327bfd9 ...

- JavaScript语言基础-包装对象

- 6-EasyNetQ之订阅

一个EasyNetQ订阅者订阅一种消息类型(消息类为.NET 类型).通过调用Subcribe方法一旦对一个类型设置了订阅,一个持久化队列就会在RabbitMQ broker上被创建,这个类型的任何消 ...

- Hive UDF开发 第一个例子

package udf; import org.apache.hadoop.hive.ql.exec.UDF; public class helloudf extends UDF{ public St ...