CSRF 漏洞原理详解及防御方法

跨站请求伪造:攻击者可以劫持其他用户进行的一些请求,利用用户身份进行恶意操作。

例如:请求http://x.com/del.php?id=1 是一个删除ID为1的账号,但是只有管理员才可以操作,如果攻击者把这个页面嵌套到其他网站中<img src=

“http://x.com/del.php?id=1”> 再把这个页面发送给管理员,只要管理员打开这个页面,同时浏览器也会利用当前登陆的这个管理账号权限发出:http://x.com/del.php?1d=1 这个请求,从而劫持此请求,利用管理员账户执行了一些操作。

危害:添加管理员账号、修改网络配置、直接写入webshell等

1、 挖掘经验

CSRF主要用于越权操作,因此多发生在有权限控制的地方。

黑盒挖掘:先搭建好环境,打开几个非静态页面,抓包看有没有token,如果没有,再直接请求这个页面,不带referer,如果返回数据还是一样的,那说明很有可能存在CSRF漏洞,

白盒挖掘:读取代码的核心文件,查看里边有没有验证token和referer相关的代码。或者直接搜索token这个关键字,再去看一下比较关心的功能点的代码有没有验证。

2、 漏洞防范

主流防范有两种:增加token/referer验证避免img标签请求的水坑攻击和增加验证码(影响用户体验)

(1)、利用token

Token实在页面或者cookie中插入一个不可预测的字符串,服务器验证token是否是上次留下的即可判断是不是可信请求;

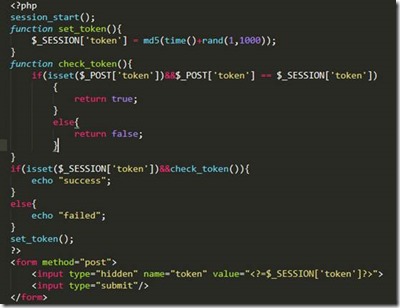

Token实现代码:

通过MD5当前时间加上(1,1000)的随机数生成token,然后检查是否有token;

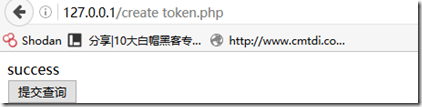

抓包,发现没有token,返回结果faild;

生成token值,发送返回结果success;

(2)、验证码实现

验证码没token那么实用,用户体验较差,所以这一种方式只能用在敏感操作的页面,利用登录页面等。

CSRF 漏洞原理详解及防御方法的更多相关文章

- SSTI服务端模板注入漏洞原理详解及利用姿势集锦

目录 基本概念 模板引擎 SSTI Jinja2 Python基础 漏洞原理 代码复现 Payload解析 常规绕过姿势 其他Payload 过滤关键字 过滤中括号 过滤下划线 过滤点.(适用于Fla ...

- 解决ajax跨域的方法原理详解之Cors方法

1.神马是跨域(Cross Domain) 对于端口和协议的不同,只能通过后台来解决. 一句话:同一个ip.同一个网络协议.同一个端口,三者都满足就是同一个域,否则就是 跨域问题了.而为什么开 ...

- PHP开发中常见的安全问题详解和解决方法(如Sql注入、CSRF、Xss、CC等

页面导航: 首页 → 网络编程 → PHP编程 → php技巧 → 正文内容 PHP安全 PHP开发中常见的安全问题详解和解决方法(如Sql注入.CSRF.Xss.CC等) 作者: 字体:[增加 减小 ...

- [转]js中几种实用的跨域方法原理详解

转自:js中几种实用的跨域方法原理详解 - 无双 - 博客园 // // 这里说的js跨域是指通过js在不同的域之间进行数据传输或通信,比如用ajax向一个不同的域请求数据,或者通过js获取页面中不同 ...

- CSRF漏洞原理说明与利用方法

翻译者:Fireweed 原文链接:http://seclab.stanford.edu/websec/ 一 .什么是CSRF Cross-Site Request Forgery(CSRF),中文一 ...

- CSRF漏洞原理浅谈

CSRF漏洞原理浅谈 By : Mirror王宇阳 E-mail : mirrorwangyuyang@gmail.com 笔者并未深挖过CSRF,内容居多是参考<Web安全深度剖析>.& ...

- CRF(条件随机场)与Viterbi(维特比)算法原理详解

摘自:https://mp.weixin.qq.com/s/GXbFxlExDtjtQe-OPwfokA https://www.cnblogs.com/zhibei/p/9391014.html C ...

- I2C 基础原理详解

今天来学习下I2C通信~ I2C(Inter-Intergrated Circuit)指的是 IC(Intergrated Circuit)之间的(Inter) 通信方式.如上图所以有很多的周边设备都 ...

- 块级格式化上下文(block formatting context)、浮动和绝对定位的工作原理详解

CSS的可视化格式模型中具有一个非常重要地位的概念——定位方案.定位方案用以控制元素的布局,在CSS2.1中,有三种定位方案——普通流.浮动和绝对定位: 普通流:元素按照先后位置自上而下布局,inli ...

随机推荐

- Sql语句出错:Unknown column 'CLAMP' in 'where clause'

严重: Servlet.service() for servlet [jsp] in context with path [/management] threw exception [javax.se ...

- 从零开始学 Web 之 jQuery(五)操作元素其他属性,为元素绑定事件

大家好,这里是「 从零开始学 Web 系列教程 」,并在下列地址同步更新...... github:https://github.com/Daotin/Web 微信公众号:Web前端之巅 博客园:ht ...

- node-webkit无边框窗口用纯JS实现拖动改变大小

<!DOCTYPE html> <html xmlns="http://www.w3.org/1999/xhtml"> <head> & ...

- Vim 字符串替换命令

命令模式下输入如下命令可实现替换: s/str1/str2/ 替换当前行第一个 str1 为 str2 s/str1/str2/g 替换当前行中所有的 str1 为 str2 m,ns/str1/st ...

- PowerDesigner连接SqlServer数据库导出表结构

环境:PowerDesigner15 数据库sql server 2005 第一步.打开PowerDesigner ,建立一个物理数据模型,具体如下图: 第二步.新建成功之后,点击"Data ...

- elasticsearch6.7 05. Document APIs(8)Multi Get API

7.Multi Get API(Multi Get API) multi GET API 允许你一次性获取多个文档,你需要指定docs数组,其中包含了所有你需要查询的文档,每个查询结构至少包含索引,类 ...

- 【Spring】12、Spring Security 四种使用方式

spring security使用分类: 如何使用spring security,相信百度过的都知道,总共有四种用法,从简到深为:1.不用数据库,全部数据写在配置文件,这个也是官方文档里面的demo: ...

- 表数据量影响MySQL索引选择

现象 新建了一张员工表,插入了少量数据,索引中所有的字段均在where条件出现时,正确走到了idx_nap索引,但是where出现部分自左开始的索引时,却进行全表扫描,与MySQL官方所说的最左匹配原 ...

- 7种html5css3网页图片展示特效代码

鼠标拖拽图片渐变透明切换特效 mobile手机左右滑动切换幻灯片 游戏透明提示图层幻灯片特效 可以编辑滚动条灯片颜色的scroll插件 几种文字动画显示插件代码 360度背景图片旋转的css3动画 左 ...

- Python 多线程、多进程 (三)之 线程进程对比、多进程

Python 多线程.多进程 (一)之 源码执行流程.GIL Python 多线程.多进程 (二)之 多线程.同步.通信 Python 多线程.多进程 (三)之 线程进程对比.多线程 一.多线程与多进 ...