openresty 学习笔记小结:综合应用实例

openresty 学习笔记小结:综合应用实例

这个综合实验实现的功能其实很简单,用户访问一个页面,显示一个默认页面。输入参数(post或者get都可以),如果参数在数据库查询得到并满足一定条件,根据数据库记录的类型调转到不同页面,并记录下访问者的IP并记录到数据库,参数不符合要求返回默认页面。

其实也就用到之前记录下的那些功能点,这个实验也就被用在本网的www入口

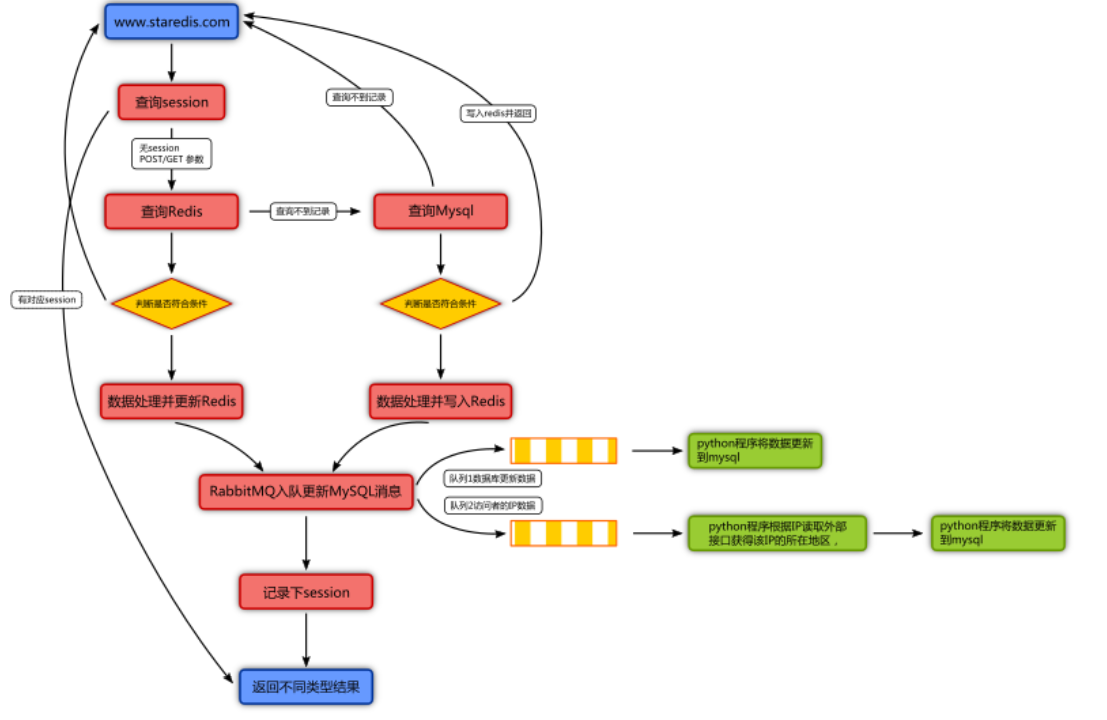

用图说话,具体流程:

简单的说,其实就是先看session有无记录,没有看传入参数后先查redis有无记录,没有则查mysql,查完mysql数据处理后都缓存回redis,那么下次再查该数据就可以在redis查到了。至于获取数据后处理完毕都是经过rabbitMQ发送消息再由python写入mysql。

lua程序只有第一次读取该数据的时候需要操作mysql,其他情况都是只操作redis和rabbitMQ。确保lua的高性能得以发挥。

程序目录是如下:

/home/lua/

└── homePage

├── access.lua

├── assets

│ ├── css

│ │ ├── error-style.css

│ │ ├── index-style.css

│ │ └── style.css

│ └── favicon.ico

├── channelOne.lua

├── channelTwo.lua

├── common

│ ├── getArgs.lua

│ ├── getIp.lua

│ ├── myRabbitmq.lua

│ ├── myRedis.lua

│ └── mysqlPool.lua

├── config

│ └── config.lua

├── error.lua

├── index.lua

├── router.lua

└── view

├── channelOne.html

├── channelTwo.html

├── error.html

├── footer.html

├── header.html

└── index.html

assets 文件夹下放置静态资源文件view 是页面的视图,使用了template这个库common 是一些封装好的方法access.lua 是入口鉴权router 只是简单的根据鉴权结果分配到不同的页面index.lua,error.lua,channelOne.lua和channelTwo.lua 都是些简单的页面

用到的lua库有

/usr/local/openresty/lualib/resty/

├── template.lua

├── upload.lua

├── mysql.lua

├── rabbitmqstomp.lua

├── redis.lua

├── session

主要的 nginx 配置

http

{

lua_package_path "/usr/local/openresty/lualib/?.lua;/home/lua/?.lua;";

lua_package_cpath "/usr/local/openresty/lualib/?.so;";

lua_shared_dict limit 10m;

lua_shared_dict jsjump 10m; server

{

listen 80 default_server;

server_name localhost;

set $SERVER_DIR homePage;

set $BASE_PATH /home/lua/$SERVER_DIR;

set $template_root $BASE_PATH/view; location / {

default_type text/html;

lua_code_cache on;

access_by_lua_file $BASE_PATH/access.lua;

content_by_lua_file $BASE_PATH/router.lua;

} location @error {

default_type text/html;

lua_code_cache on;

content_by_lua_file $BASE_PATH/error.lua;

} location ~ .*\.(js|css|woff|ttf|svg|ico)$ {

root $BASE_PATH/assets;

}

}

另外还有python程序

/home/python/

├── IPGetPlaceDaemon

│ ├── config.cfg

│ ├── daemon.py

│ └── ipGetPlace.py

└── RedisSyncMysqlDaemon

├── config.cfg

├── daemon.py

└── redisSyncMysql.py

openresty 学习笔记小结:综合应用实例的更多相关文章

- python3.4学习笔记(十三) 网络爬虫实例代码,使用pyspider抓取多牛投资吧里面的文章信息,抓取政府网新闻内容

python3.4学习笔记(十三) 网络爬虫实例代码,使用pyspider抓取多牛投资吧里面的文章信息PySpider:一个国人编写的强大的网络爬虫系统并带有强大的WebUI,采用Python语言编写 ...

- input子系统学习笔记六 按键驱动实例分析下【转】

转自:http://blog.chinaunix.net/uid-20776117-id-3212095.html 本文接着input子系统学习笔记五 按键驱动实例分析上接续分析这个按键驱动实例! i ...

- ArcGIS案例学习笔记-中国2000坐标转换实例

ArcGIS案例学习笔记-中国2000坐标转换实例 联系方式:谢老师,135-4855-4328,xiexiaokui#qq.com 目的:西安1980.中国2000.WGS84(GPS)等任意坐标系 ...

- ensorflow学习笔记四:mnist实例--用简单的神经网络来训练和测试

http://www.cnblogs.com/denny402/p/5852983.html ensorflow学习笔记四:mnist实例--用简单的神经网络来训练和测试 刚开始学习tf时,我们从 ...

- openresty 学习笔记六:使用session库

openresty 学习笔记六:使用session库 lua-resty-session 是一个面向 OpenResty 的安全和灵活的 session 库,它实现了 Secure Cookie Pr ...

- openresty 学习笔记番外篇:python的一些扩展库

openresty 学习笔记番外篇:python的一些扩展库 要写一个可以使用的python程序还需要比如日志输出,读取配置文件,作为守护进程运行等 读取配置文件 使用自带的ConfigParser模 ...

- openresty 学习笔记番外篇:python访问RabbitMQ消息队列

openresty 学习笔记番外篇:python访问RabbitMQ消息队列 python使用pika扩展库操作RabbitMQ的流程梳理. 客户端连接到消息队列服务器,打开一个channel. 客户 ...

- openresty 学习笔记五:访问RabbitMQ消息队列

openresty 学习笔记五:访问RabbitMQ消息队列 之前通过比较选择,决定采用RabbitMQ这种消息队列来做中间件,目的舒缓是为了让整个架构的瓶颈环节.这里是做具体实施,用lua访问Rab ...

- openresty 学习笔记四:连接mysql和进行相关操作

openresty 学习笔记四:连接mysql和进行相关操作 毕竟redis是作为缓存,供程序的快速读写,虽然reidis也可以做持久化保存,但还是需要一个做数据存储的数据库.比如首次查询数据在red ...

随机推荐

- Jsoup-基于Java实现网络爬虫-爬取笔趣阁小说

注意!仅供学习交流使用,请勿用在歪门邪道的地方!技术只是工具!关键在于用途! 今天接触了一款有意思的框架,作用是网络爬虫,他可以像操作JS一样对网页内容进行提取 初体验Jsoup <!-- Ma ...

- B - Tempter of the Bone(DFS+剪枝)

The doggie found a bone in an ancient maze, which fascinated him a lot. However, when he picked it u ...

- 一文抽丝剥茧带你掌握复杂Gremlin查询的调试方法

摘要:Gremlin是图数据库查询使用最普遍的基础查询语言.Gremlin的图灵完备性,使其能够编写非常复杂的查询语句.对于复杂的问题,我们该如何编写一个复杂的查询?以及我们该如何理解已有的复杂查询? ...

- Android Linux deploy

起因 旧安卓手机(小米5) 改造成服务器 开始 准备工作 小米5手机 下载Busybox busybox提供linux下基本的操作命令,也包含了 Android 系统的自带的shell Linux d ...

- PHP 导出 CSV 0开头数据丢失问题处理

PHP导出csv格式时,0开头会被office软件省略,如何处理?比如:033736 导出csv时会被excel转换成 33736 展示,不符合业务需求.处理方案: 微信支付的导出是这么处理的,加个反 ...

- 【Springboot】FastJson与Jackson全局序列化方式的配置和相关工具类

springboot 版本: <parent> <groupId>org.springframework.boot</groupId> <artifactId ...

- 反病毒攻防研究第005篇:简单木马分析与防范part1

一.前言 病毒与木马技术发展到今天,由于二者总是相辅相成,你中有我,我中有你,所以它们之间的界限往往已经不再那么明显,相互之间往往都会采用对方的一些技术以达到自己的目的,所以现在很多时候也就将二者直接 ...

- 缓冲区溢出分析第07课:MS06-040漏洞研究——静态分析

前言 我在之前的课程中讨论过W32Dasm这款软件中的漏洞分析与利用的方法,由于使用该软件的人群毕竟是小众群体,因此该漏洞的危害相对来说还是比较小的.但是如果漏洞出现在Windows系统中,那么情况就 ...

- 2.逆向分析Hello World!程序-上

先写一个HelloWorld程序(vs2015 / C++) 编译链接生成可执行文件XX.exe,然后用OD[OllyDbg]打开调试: 代码窗口:默认用于显示反汇编代码,还用于各种注释.标签,分析代 ...

- LeetCode---11. 盛最多水的容器(Java)

11. 盛最多水的容器 题目地址:https://leetcode-cn.com/problems/container-with-most-water/ 给你 n 个非负整数 a1,a2,...,an ...