数据结构逆向分析-List

数据结构逆向分析-List

首先STL中的List就是一个链表,但是肯定C++用了很多封装,所以这里我们来一探究竟。

开始

首先先写一些简单的分析的源代码:

#include<iostream>

#include<list>

using namespace std;

int main()

{

list<int> MyList;

int SizeList = sizeof(MyList);

MyList.push_back(1);

MyList.push_back(2);

MyList.push_back(3);

MyList.push_back(4);

MyList.push_back(5);

MyList.push_back(6);

MyList.push_back(7);

return 0;

}

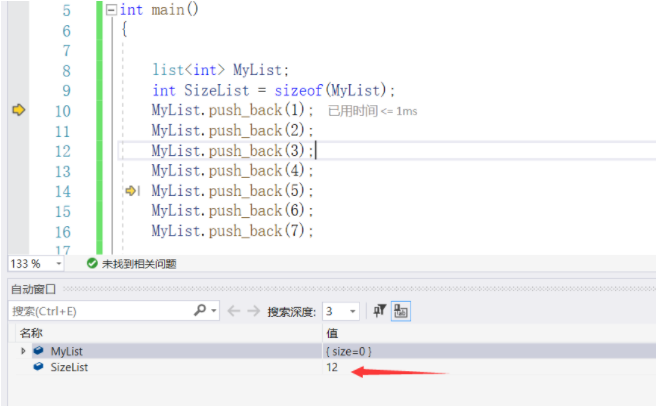

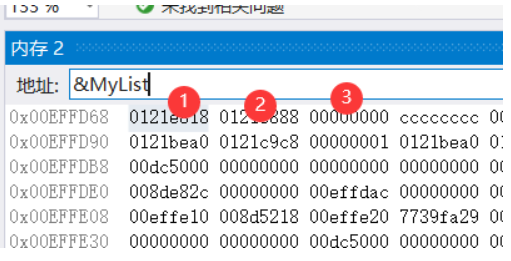

刚开始的List是有12个字节大小。然后通过内存来看一下:

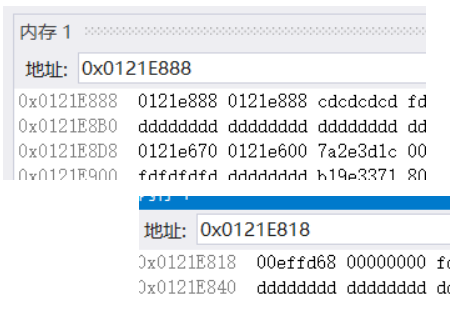

还有这两个地址的内容:

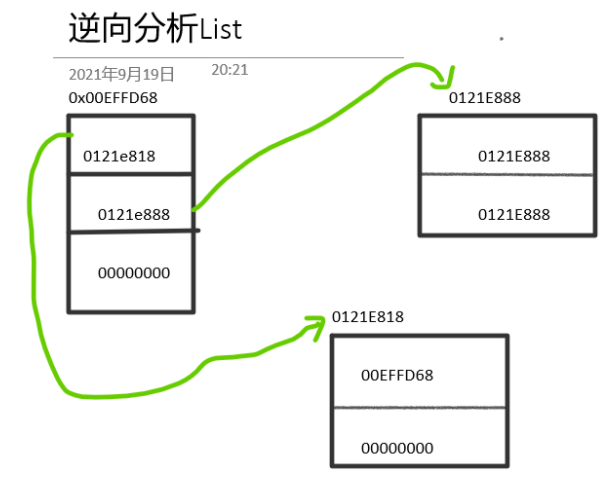

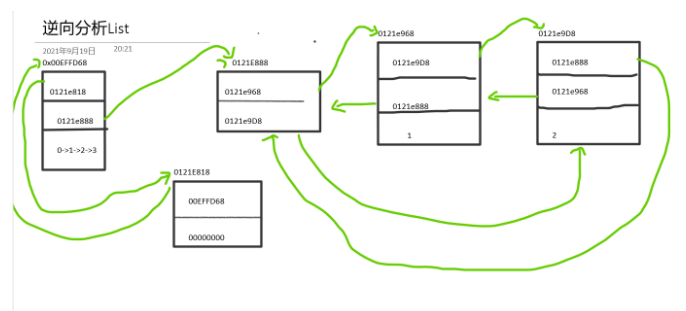

我们画个图来展示就很清楚了:

目前就是这个情况,我们来添加一个List之后再看看:

(使用 MyList.push_back(1);之后):

其实说这样就可以猜到一些内容了,首先这个0121818可能是一个没啥用的东西就是和List这个东西互相指着,因为啥也没改变,然后0121e888这个字段应该是指向了链表的头指针,然后这个链表应该是一个双向循环链表。有学过链表的应该会和我猜的差不多,那么继续往下看:

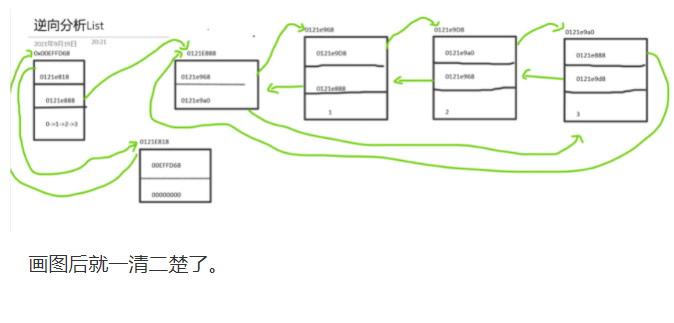

MyList.push_back(2);

就成了这样子:

就很明显了,第一个0121E888这个链表头两个指针,一个指向头,一个指向尾,然后剩下的是一个循环链表。

再往下搞一个:

MyList.push_back(3);

画图后就一清二楚了。

小结

内存是C/C++的核心,一步一步慢慢分析就好了。

数据结构逆向分析-List的更多相关文章

- 数据结构逆向分析-Vector

数据结构逆向分析-Vector 这个应该是家喻户晓了的东西把,如果说C/C++程序员Vector都不用的话,可能就是一个不太好的程序员. Vector就是一个STL封装的动态数组,数组大家都知道是通过 ...

- 数据结构逆向分析-Map

数据结构逆向分析-Map map是一个典型的二叉树结构,准确的来说是一个平衡二叉树或者红黑树,特点是数据存储是有序的存储. 参考侯杰老师的stl源码剖析,map里面采用的是RB-TREE也就是红黑树 ...

- C++反汇编与逆向分析技术揭秘

C++反汇编-继承和多重继承 学无止尽,积土成山,积水成渊-<C++反汇编与逆向分析技术揭秘> 读书笔记 一.单类继承 在父类中声明为私有的成员,子类对象无法直接访问,但是在子类对象的 ...

- 一文了解安卓APP逆向分析与保护机制

"知物由学"是网易云易盾打造的一个品牌栏目,词语出自汉·王充<论衡·实知>.人,能力有高下之分,学习才知道事物的道理,而后才有智慧,不去求问就不会知道."知物 ...

- RE-1 逆向分析基础

逆向分析基础 0x01-0x0C 本笔记使用汇编指令为x86架构下汇编指令,ARM架构汇编指令不做介绍 0x01. 关于RE 逆向工程(Reverse Engineering RE) 逆向分析方法: ...

- 从Android设备中提取内核和逆向分析

本文博客链接:http://blog.csdn.net/qq1084283172/article/details/57074695 一.手机设备环境 Model number: Nexus 5 OS ...

- 【C++】从零开始的CS:GO逆向分析1——寻找偏移与基址的方法

[C++]从零开始的CS:GO逆向分析1--寻找偏移与基址的方法 前言:此文章主要用于提供方法与思路,fps游戏基本都能如此找偏移,文章里找的偏移比较少,主要用来演示寻找思路,文章的后记中会附一个 ...

- IM通信协议逆向分析、Wireshark自定义数据包格式解析插件编程学习

相关学习资料 http://hi.baidu.com/hucyuansheng/item/bf2bfddefd1ee70ad68ed04d http://en.wikipedia.org/wiki/I ...

- 技术分享:逆向分析ATM分离器

文章内容仅供技术交流,请勿模仿操作! 背景(作者) 每一次外出时, Elizabeth和我总是格外的小心,同时把我们身上的钱藏在特殊的皮带上面,这样还不够,我们还采取了“狡兔三窟”的方式来藏身上带的银 ...

随机推荐

- RationalRose使用

UML 概述 什么是 UML? Unified Modeling Language (UML)又称统一建模语言或标准建 模语言,是始于 1997 年一个 OMG 标准,它是一个支持模型化 和软件系统开 ...

- 用AutoHotkey做汉字到Unicode字符串的转换

要把汉字转换为搜的形式,也就是在汉字的Unicode Big Endian编码前面加"&#x",后面加分号.例如""字转换后为"搜" ...

- 手工设置Eclipse文本编辑器的配色

Eclipse中不同的文件都有自己专门的编辑器配色设置,下面分别说明. 文本编辑器的背景色: Window->Preferences-> General->Editors->T ...

- Golang语言系列-13-常用内置包

常用内置包 net/http包 http请求和响应 http服务端 main.go文件 package main import ( "fmt" "io/ioutil&qu ...

- ETL需求要求

前言 ETL落地dw层,dw层各表一般是由多个表关联取数得到的大宽表,在ETL需求中的dw设计应该考虑以下内容,目的是确保需求更清晰,开发和测试才能更高效的进行. 业务需求为基础 基于业务需求做足够多 ...

- DVWA(一):关于DVWA的基本介绍

一.关于DVWA的搭建及报错问题: 传送门 上面链接主要解决安装DVWA报错的问题,这里防止自己再去找,所以记一下. (1)安装DVWA需要一个web环境,我实在win2003系统(xss_uploa ...

- 六种方式,教你在SpringBoot初始化时搞点事情!

前言 在实际工作中总是需要在项目启动时做一些初始化的操作,比如初始化线程池.提前加载好加密证书....... 那么经典问题来了,这也是面试官经常会问到的一个问题:有哪些手段在Spring Boot 项 ...

- 【网络编程】TCPIP-7-域名与网络地址

目录 前言 7. 域名与网络地址 7.1 IP 7.2 域名 7.3 DNS 7.4 IP地址与域名之间的转换 7.4.1 利用域名获取IP地址 7.4.2 利用IP地址获取域名 7.4.3 升级版的 ...

- Linux部署达梦数据库(完全版)

环境准备 数据库下载去http://www.dameng.com 1.下载好达梦数据库iso上传(通过xftp)到你自己存在的目录(/opt) 2.将你上传的iso文件挂载到其它的目录下面(mount ...

- @CreatedDate@CreatedBy@LastModifiedBy@LastModifiedDate

启动类上加上@EnableJpaAuditing 实体类,注意需要加上@EntityListeners(AuditingEntityListener.class)这个注解才能使@CreatedDate ...