sqli-labs(十一)(二次注入)

第二十四关:

这关考验的是sql的二次注入。

这关是一个登陆加注册的功能点,登陆的地方没有注入,账号密码都输入输入'",页面只会显示登陆失败。

但注册账号的地方没有做过滤可以注册带有单引符号的用户,比如可以直接注册一个单引符号的用户

其实从源码中可以看到,只要是用户输入的参数,再放入sql进行拼凑之前都会经过mysql_real_escape_string这个函数的转义,也就造不成注入了(除了宽字节注入)

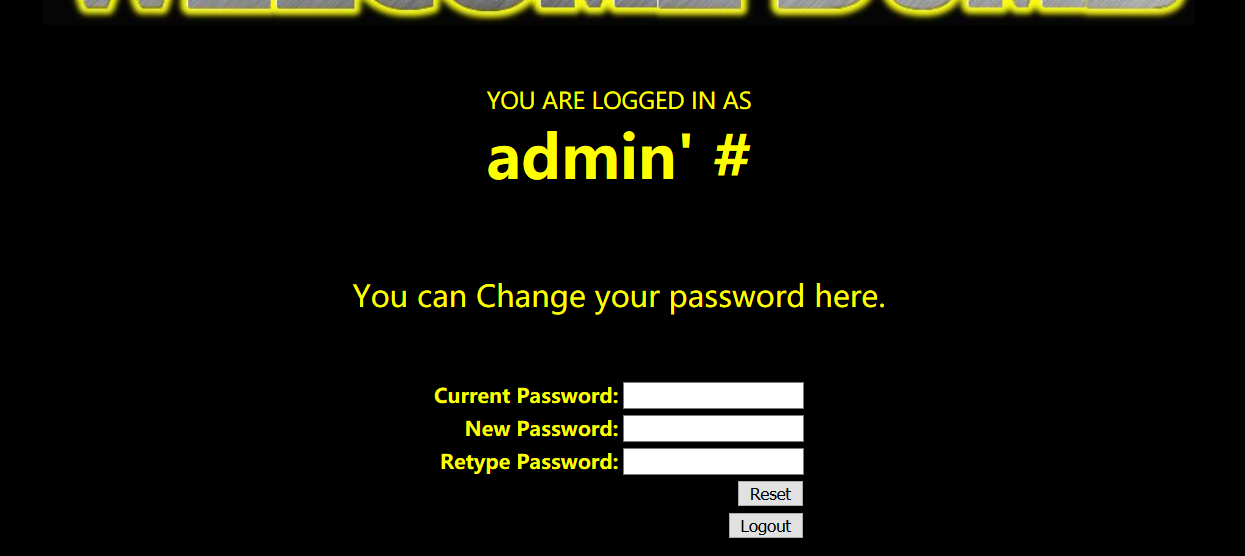

后来发现,用户登陆成功后会有一个修改密码的功能

这里也可以直接看源码

sql语句中有三个参数拼凑进去了,但是可以看到程序只对用户输入的参数做了转义,而从session中获取的参数没有做处理,原因是理论上session是可信域,也就是说里面参数是用户不可控的。

但是事与愿违,session中的uname是从数据库中取得,而我们在注入账号的时候是可以往数据库中加入带有单引符号的uname。

ok,知道这里应该可以注入后,我们再仔细看下这个sql语句,这是一个update的注入,假设uname我们可以随意控制,我们让uname= admin' #是不是就可以将管理员的密码修改了,而且由于注释掉了后面的语句,所以我们都不用输入正确的admin的密码。

发现可以成功修改管理员的密码。那么这里仅仅能做到修改密码的操作吗?

显然不是,我们之前就了解了update的sql语句存在报错注入和盲注,这里没有报错信息,所以只能盲注了。但这里由于盲注之前需要有个注册操作,比较麻烦,需要自己写脚本。我这里先不写了,以后遇到了再补上吧。

sqli-labs(十一)(二次注入)的更多相关文章

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- sql注入时易被忽略的语法技巧以及二次注入

那些容易被忽略.容易被弄错的地方 sql注入时的技巧 ========================================================================= ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 4.全局防护Bypass之二次注入

0x01 背景 现在的WEB程序基本都有对SQL注入的全局过滤,像PHP开启了GPC或者在全局文件common.php上使用addslashes()函数对接收的参数进行过滤,尤其是单引号.二次注入也是 ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

- 【sql注入】简单实现二次注入

[sql注入]简单实现二次注入 本文转自:i春秋社区 测试代码1:内容详情页面 [PHP] 纯文本查看 复制代码 01 02 03 04 05 06 07 08 09 10 11 12 13 14 1 ...

- Sql 注入详解:宽字节注入+二次注入

sql注入漏洞 原理:由于开发者在编写操作数据库代码时,直接将外部可控参数拼接到sql 语句中,没有经过任何过滤就直接放入到数据库引擎中执行了. 攻击方式: (1) 权限较大时,直接写入webshel ...

随机推荐

- Hive中的order by、sort by、distribute by、cluster by解释及测试

结论: order by:全局排序,这也是4种排序手段中唯一一个能在终端输出中看出全局排序的方法,只有一个reduce,可能造成renduce任务时间过长,在严格模式下,要求必须具备limit子句. ...

- C语言中点操作符(.)和箭头操作符(->)

C语言中点操作符(.)和箭头操作符(->) 点说语法不太准确,许多都称该之为点运算符/操作符,箭头运算符/操作符.但是OC中叫点语法,感觉理解起来还蛮舒服.毕竟基础的C操作符中是 相同点 两个都 ...

- 进制转换 map

a_z = [i for i in map(chr, range(ord('a'), ord('z') + 1))]'''Address of var1 variable: 240ff24Addres ...

- Chap6:风险与监督[《区块链中文词典》维京&甲子]

- 《mongoDB》基本操作-创建/更新/删除文档

一:基本操作 - db; 当前选择的集合(等于数据库名) > db demo - use db_name; 选择你要操作的集合 > use demo switched to db dem ...

- jQuery -- 监听input、textarea输入框值变化

$('textarea').bind('input propertychange', function(){ if($(".textareachange").val() != &q ...

- ubuntu上安装ftp

为什么要安装ftp?为了方便在主机和虚拟机之间传文件 一般有两种做法: 一.使用VMware安装虚拟机后,可以直接继续安装VMware tools,就可以将主机上的文件拖到ubuntu虚拟机的某个目录 ...

- 测试:fiddler使用

Fiddler是个很强大的工具,很多新人可能不知道怎么用. 直接下载安装,然后打开电脑端的Fiddler,点击Tools > Fiddler Options,勾选上 Allow remote c ...

- LeetCode-52.N-Queen II

The n-queens puzzle is the problem of placing n queens on an n×n chessboard such that no two queens ...

- IAM:亚马逊访问权限控制

IAM的策略.用户->服务器(仓库.业务体) IAM:亚马逊访问权限控制(AWS Identity and Access Management )IAM使您能够安全地控制用户对 AWS 服务和资 ...