Xray学习

Xray

目前支持的漏洞检测类型包括:

- XSS漏洞检测 (key: xss)

- SQL 注入检测 (key: sqldet)

- 命令/代码注入检测 (key: cmd-injection)

- 目录枚举 (key: dirscan)

- 路径穿越检测 (key: path-traversal)

- XML 实体注入检测 (key: xxe)

- 文件上传检测 (key: upload)

- 弱口令检测 (key: brute-force)

- jsonp 检测 (key: jsonp)

- ssrf 检测 (key: ssrf)

- 基线检查 (key: baseline)

- 任意跳转检测 (key: redirect)

- CRLF 注入 (key: crlf-injection)

- Struts2 系列漏洞检测 (高级版,key: struts)

- Thinkphp系列漏洞检测 (高级版,key: thinkphp)

- POC 框架 (key: phantasm)

基本用法

在windows下将每条命令的xray变成xray_windows_amd64.exe

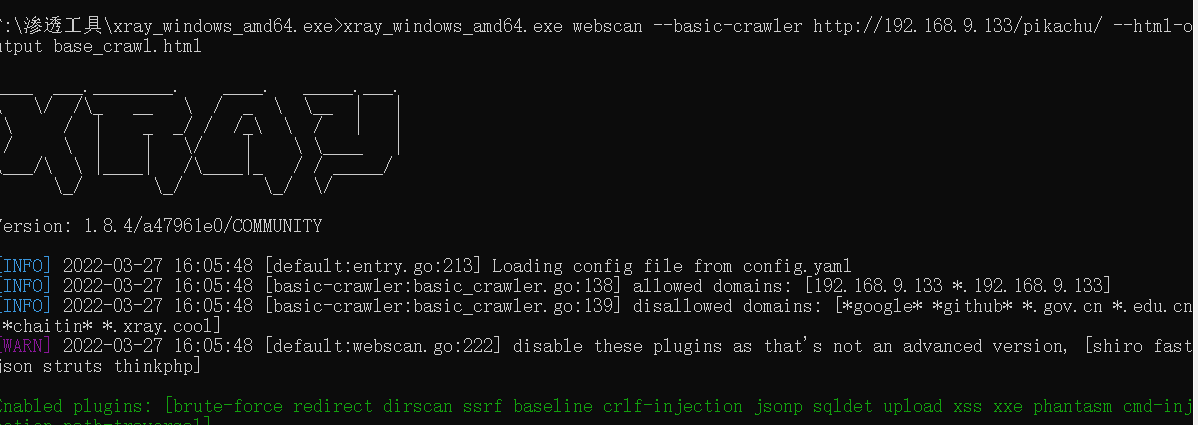

基础爬虫扫描

xray_windows_amd64.exe webscan --basic-crawler http://192.168.9.133/pikachu/ --html-output base_crawl.html

- 扫描模式 --basic-crawler 爬虫爬取链接进行扫描

- 输出方式 --html-output base_crawl.html 以html格式输出到同目录下的base_crawl.html

扫描界面

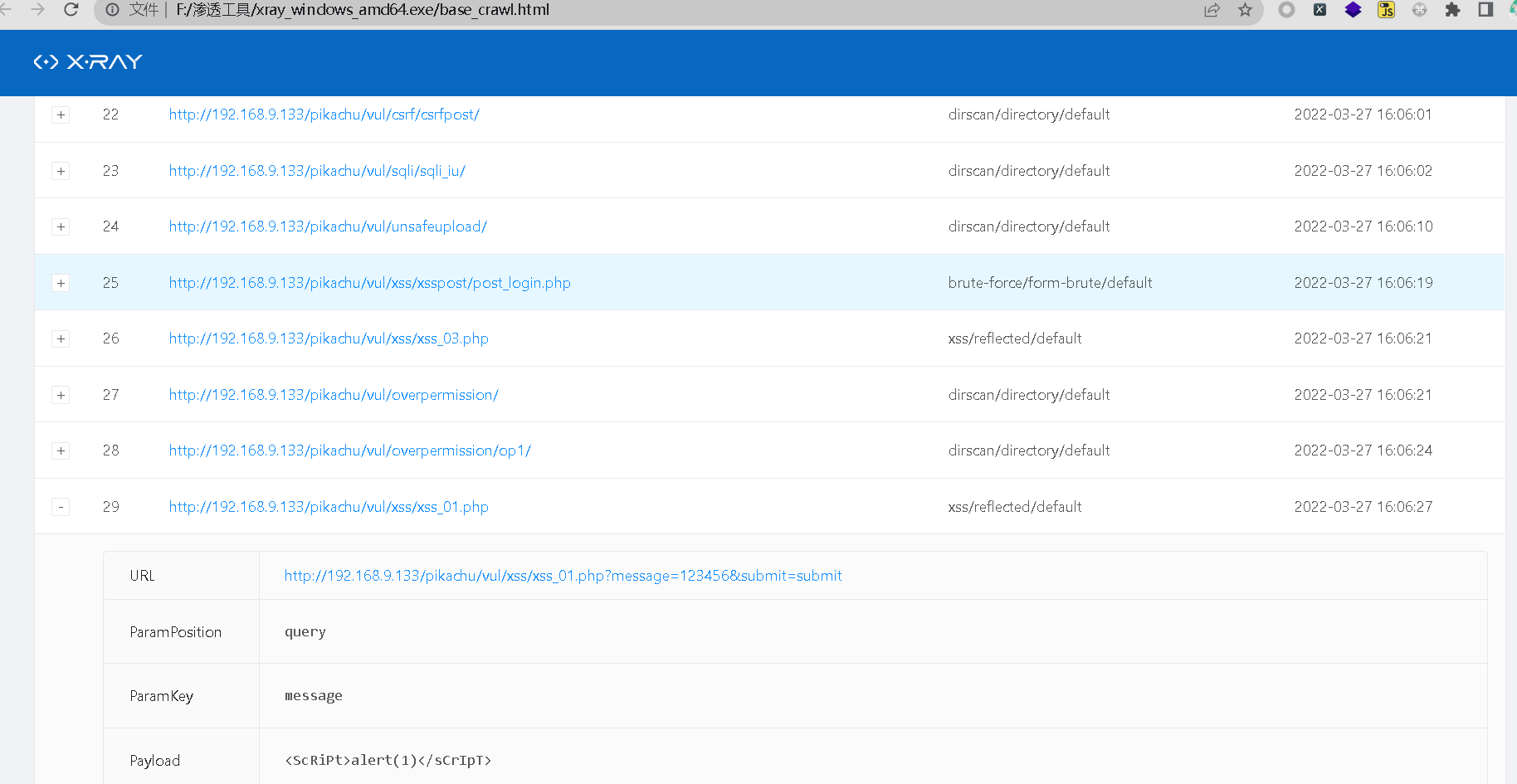

结果报告

被动扫描

运行命令生成证书

xray_windows_amd64.exe genca

安装ca.crt证书

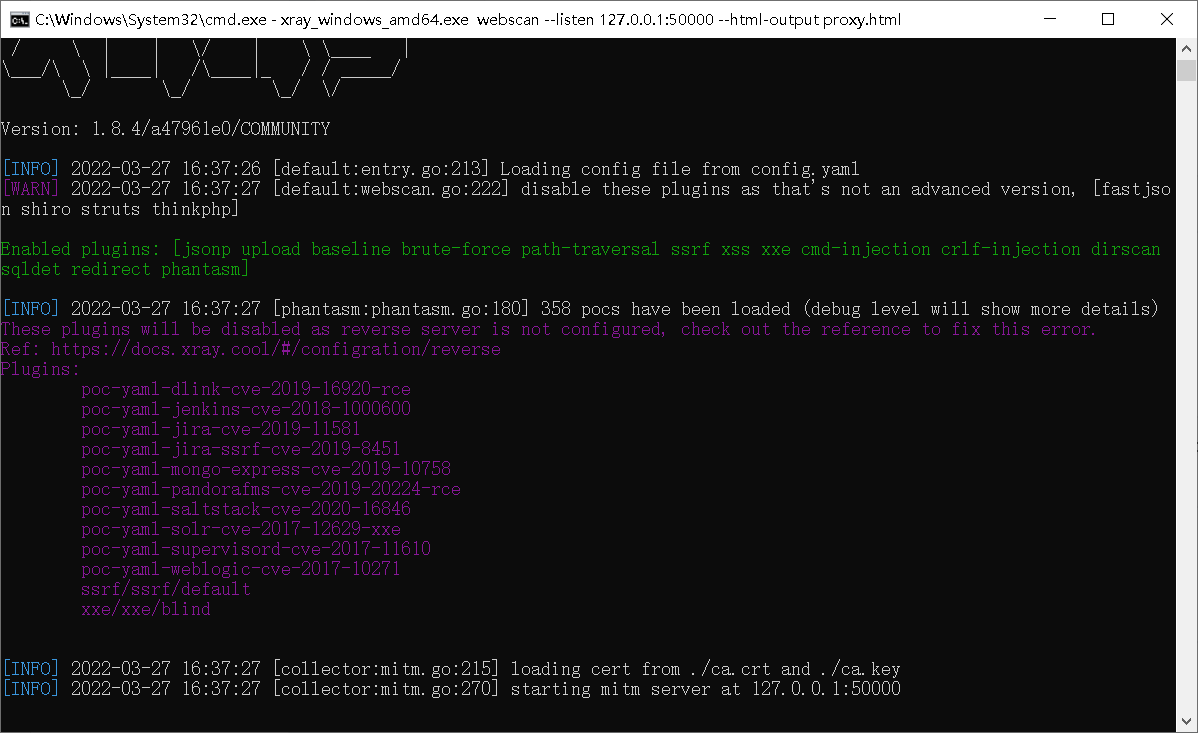

接下来就可以被动扫描了

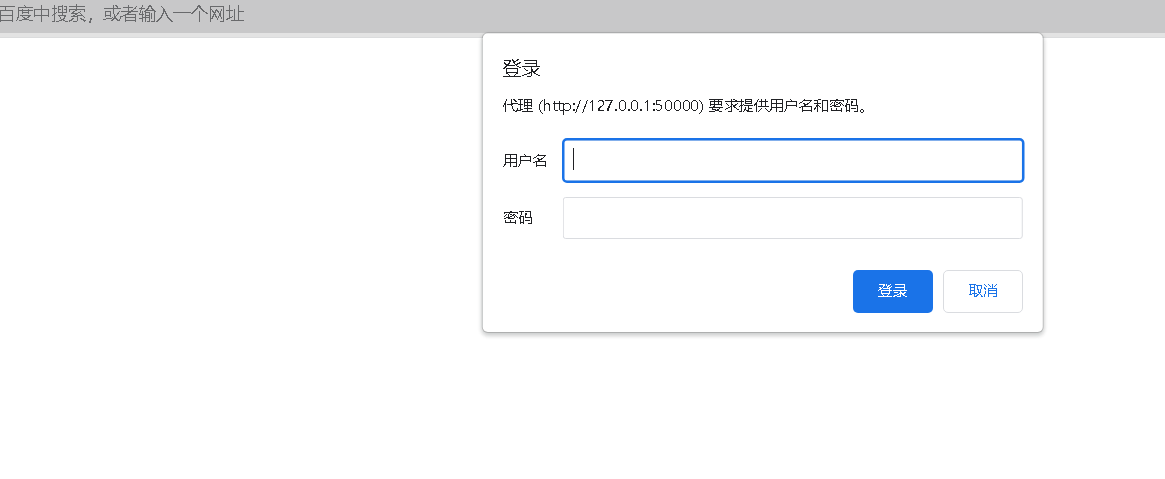

xray_windows_amd64.exe webscan --listen 127.0.0.1:50000 --html-output proxy.html

启动监听50000端口

设置浏览器 http 代理为 http://127.0.0.1:50000,就可以自动分析代理流量并扫描。

现在只需要浏览需要扫描的网站就可以进行扫描

单页面扫描

xray_windows_amd64.exe webscan --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php --html-output single-url.html

指定插件扫描

默认情况下,将会启用所有内置插件,可以使用下列命令指定本次扫描启用的插件。

xray_windows_amd64.exe webscan --plugins cmd-injection,sqldet --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php

xray_windows_amd64.exe webscan --plugins cmd-injection,sqldet --listen 127.0.0.1:7777

指定插件输出

可以指定将本次扫描的漏洞信息输出到某个文件中:

xray_windows_amd64.exe webscan --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php

--text-output result.txt --json-output result.json --html-output report.html

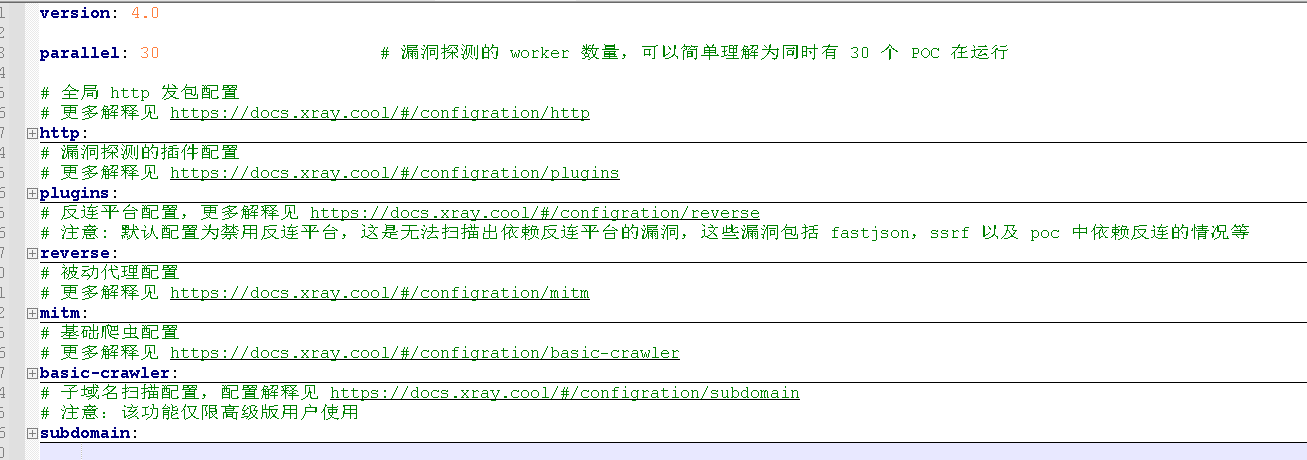

Xray配置

下面是xray配置文件的结构,相比老外的配置文件,中国人自己写的工具看起来真舒服

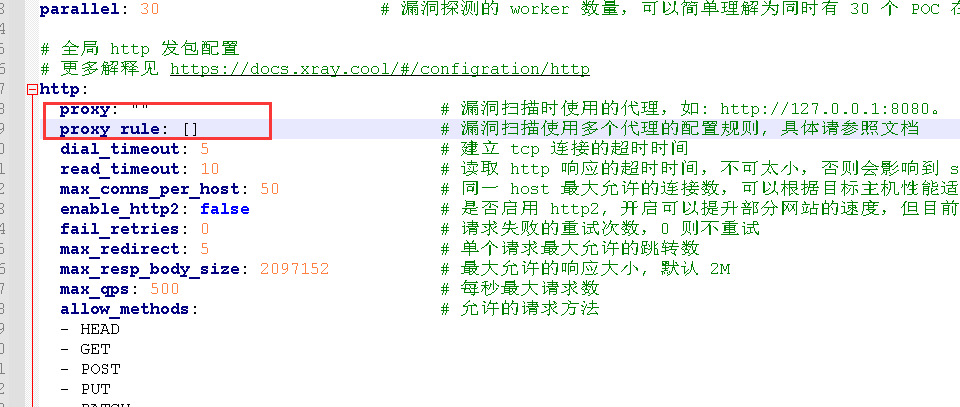

挂代理

扫外网或隐藏真实ip

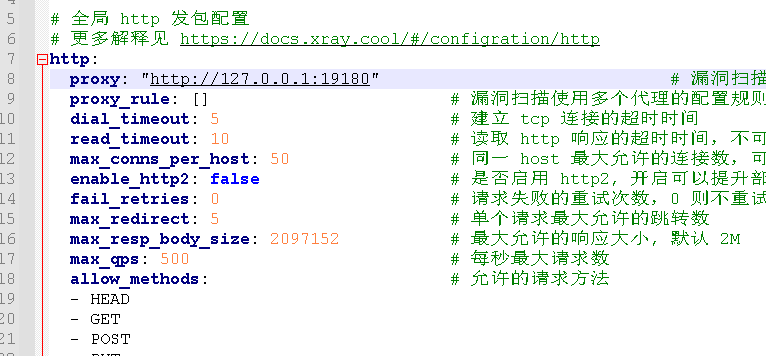

proxy为单个代理(以扫描外网为例)

打开某FQ软件

这里有三个选择 根据扫描的目标自己确定

http://127.0.0.1:19180

https://127.0.0.1:19181

socks5://127.0.0.1:19181

如果是被动扫描现在的流程就是

浏览器---->xray监听端口----->代理端口:19180---->外网的某台服务器----->目标网址

如果有多个代理配置proxy_rule即可

启用密码保护

对扫描进行认证

反连平台

反连平台常用于解决没有回显的漏洞探测的情况,可以联想xss平台(xsser、beef)

存储型xss

ssrf

fastjson

s2-052

xxe 盲打

所有依赖反连平台的 poc

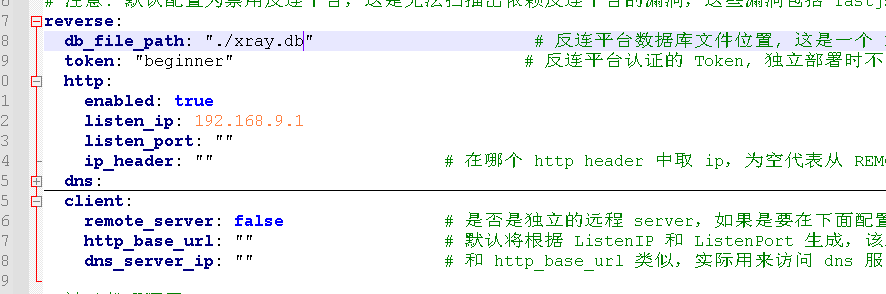

配置如下,没有的项自己填上,dns配置忽略掉不用动

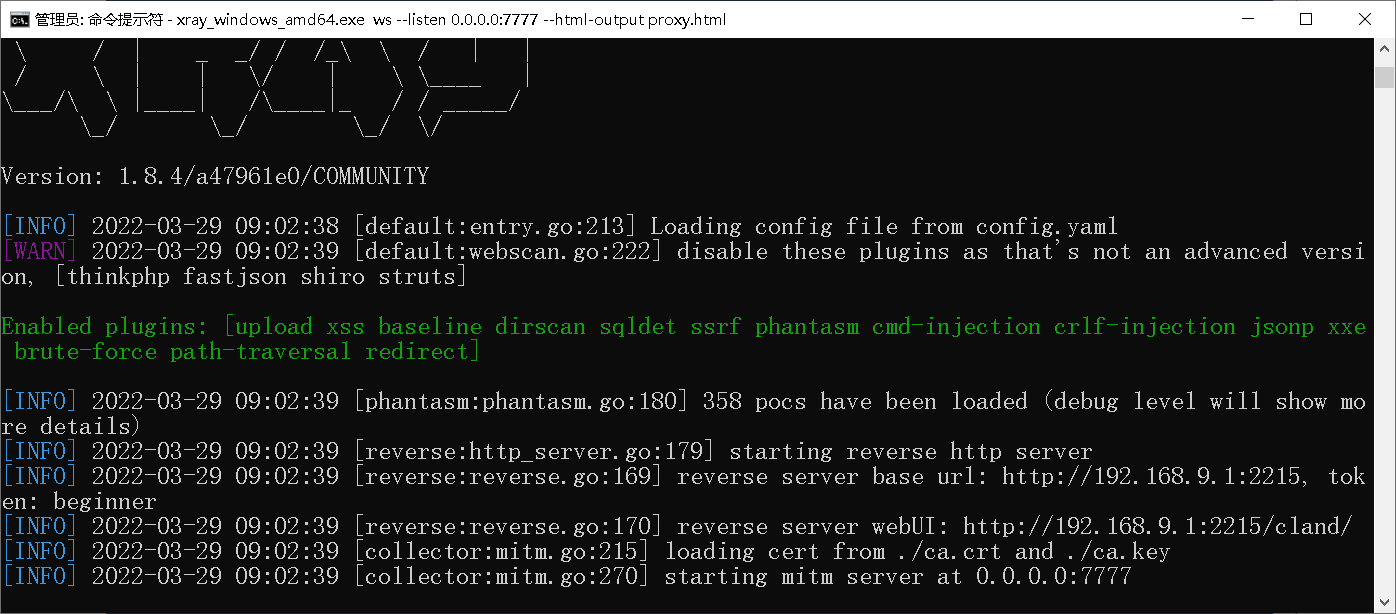

再次启动xray 这里多出了反连平台的url

下面生成了url 和xsspayload

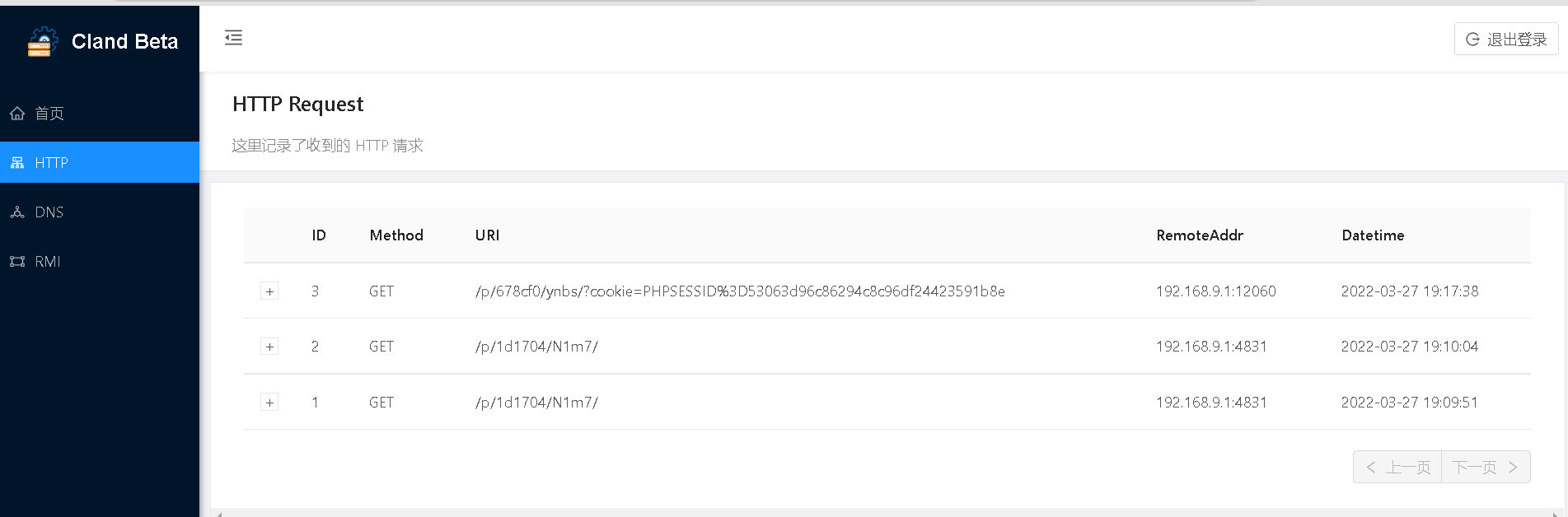

通过访问url和出发xsspayload http这里会有回显

与其他工具连用

burpsuit

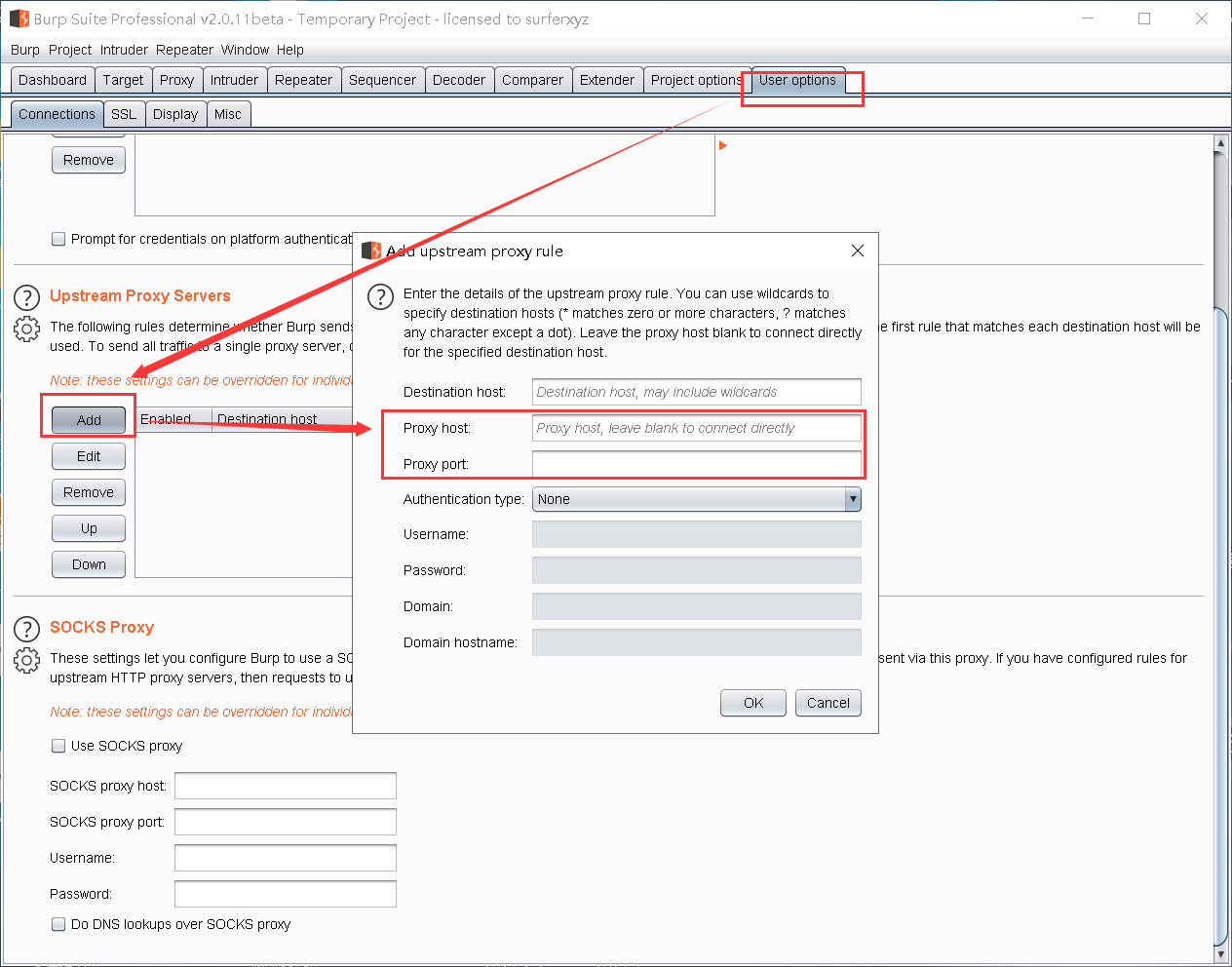

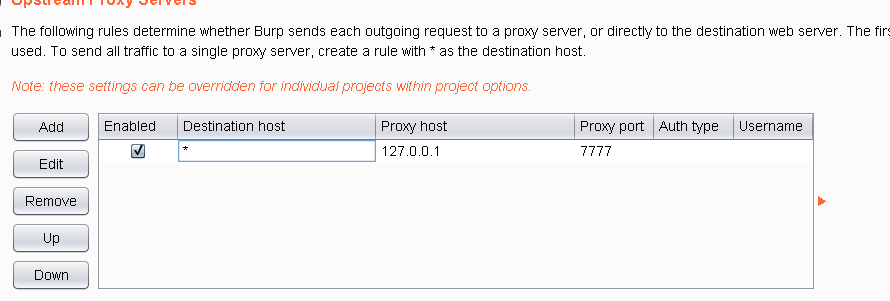

在user options配置代理设置 proxy host 、proxy port为代理服务器ip和端口,Destination host如果不填默认所有访问的网址都会走代理

现在启动xray监听即可

浏览器--->burp(手动分析)----xray(自动扫描)---->目标网址--->xray---->burpsuit--->浏览器

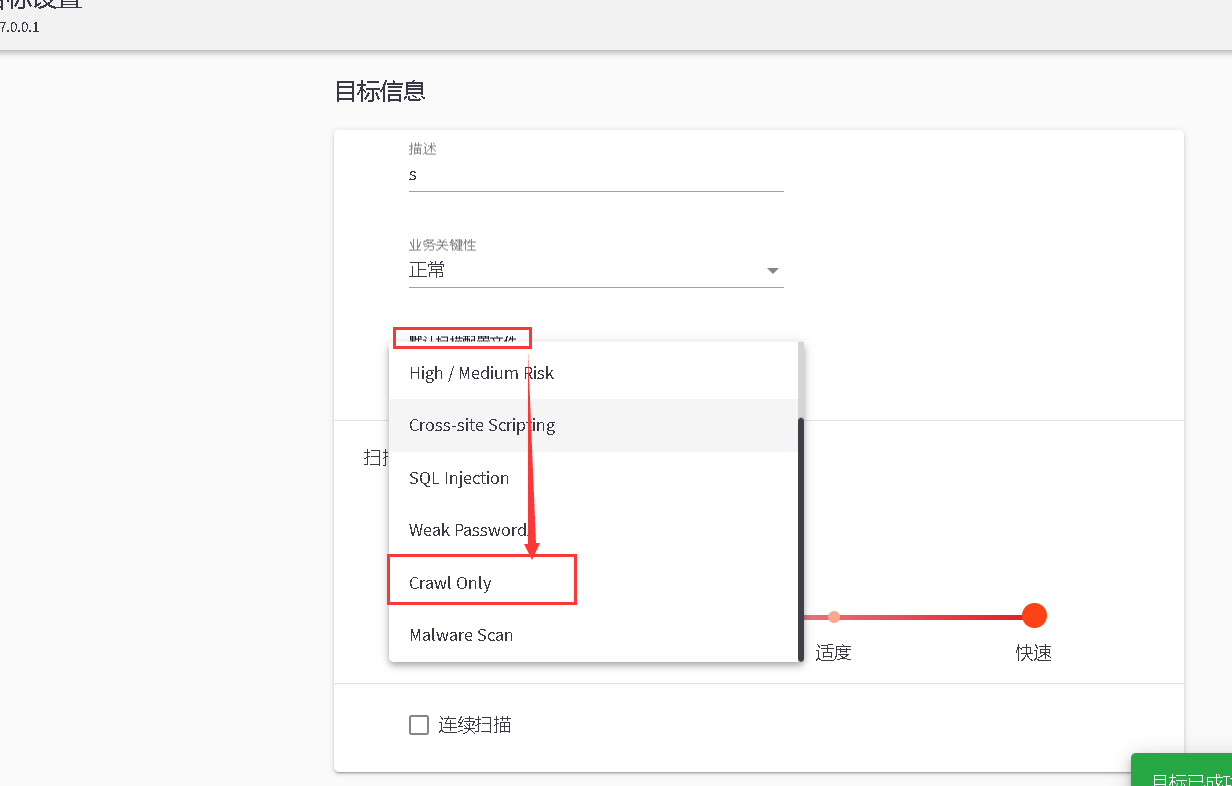

AWVS

- 先在最左侧配置代理设置,地址和端口为xray用于监听的地址与端口

- awvs创建扫描目标

- 将扫描模式变成仅爬取,下面的配置文件自定义修改,创建好后点击扫描即可

现在的模式就变成了avws爬取的所有界面都让xray转发并扫描

Xray学习的更多相关文章

- xray—学习笔记

长亭xray扫描器 简介 xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动.被动多种扫描方式,自备盲打平台.可以 ...

- 快速学习html、css的经典笔记

HTML语言剖析 Html简介-目录 全写: HyperText Mark-up Language 译名: 超文本标识语言 简释:一种为普通文件中某些字句加上标示的语言,其目的在于运用标签(tag ...

- IM通信协议逆向分析、Wireshark自定义数据包格式解析插件编程学习

相关学习资料 http://hi.baidu.com/hucyuansheng/item/bf2bfddefd1ee70ad68ed04d http://en.wikipedia.org/wiki/I ...

- DICOM医学图像处理:storescp.exe与storescu.exe源码剖析,学习C-STORE请求

转载:http://blog.csdn.net/zssureqh/article/details/39213817 背景: 上一篇专栏博文中针对PACS终端(或设备终端,如CT设备)与RIS系统之间w ...

- 图像识别 | AI在医学上的应用 | 深度学习 | 迁移学习

参考:登上<Cell>封面的AI医疗影像诊断系统:机器之心专访UCSD张康教授 Identifying Medical Diagnoses and Treatable Diseases b ...

- Entity Framework 学习

Entity Framework 学习初级篇1--EF基本概况 Entity Framework 学习初级篇2--ObjectContext.ObjectQuery.ObjectStateEntry. ...

- 《零基础学JavaScript(全彩版)》学习笔记

<零基础学JavaScript(全彩版)>学习笔记 二〇一九年二月九日星期六0时9分 前期: 刚刚学完<零基础学HTML5+CSS3(全彩版)>,准备开始学习JavaScrip ...

- Xray高级版白嫖破解指南

啊,阿Sir,免费的还想白嫖?? 好啦好啦不开玩笑 Xray是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动.被动多种扫描方式,自备盲打平台.可以灵活定义 POC,功能丰富,调用简单,支持 ...

- web渗透学习目录

一,基础学习 01.基础学习 [[编码总结]] [[JSON三种数据解析方法]] [[js加密,解密]] [[Internet保留地址和非保留地址.内网和公网.VNC和UltraVN]] 代理 [[S ...

随机推荐

- python psutila模块

#!/usr/bin/env python #coding:utf-8 # qianxiao996精心制作 #博客地址:https://blog.csdn.net/qq_36374896 import ...

- P1030

题面 给出一棵二叉树的中序排列与后序排列.求出它的先序排列.(约定树结点用不同的大写字母表示,长度≤8). 输入格式 2行,均为大写字母组成的字符串,表示一棵二叉树的中序排列与后序排列. 输出格式 1 ...

- 【推理引擎】ONNX 模型解析

定义模型结构 首先使用 PyTorch 定义一个简单的网络模型: class ConvBnReluBlock(nn.Module): def __init__(self) -> None: su ...

- 【转】pringMVC+Hibernate+Spring 简单的一个整合实例

ref:http://langgufu.iteye.com/blog/2088355 SpringMVC又一个漂亮的web框架,他与Struts2并驾齐驱,Struts出世早而占据了一定优势,我在博客 ...

- kafka consumer代码梳理

kafka consumer是一个单纯的单线程程序,因此相对于producer会更好理解些.阅读consumer代码的关键是理解回调,因为consumer中使用了大量的回调函数.参看kafka中的回调 ...

- Go 语言 结构体

Go 语言 结构体 引言Go 语言中数组可以存储同一类型的数据,但在结构体中我们可以为不同项定义不同的数据类型结构体是由一系列具有相同类型或不同类型的数据构成的数据集合结构体表示一项记录,比如保存图书 ...

- Effective Java —— 使类和成员的可访问性最小化

本文参考 本篇文章参考自<Effective Java>第三版第十五条"Minimize the accessibility of classes and members&quo ...

- MCU选型

含义: MCU(Micro Controller Unit)中文名称为微控制单元,又称单片微型计算机(Single Chip Microcomputer),是指随着大规模集成电路的出现及其发展,将计算 ...

- Azure DevOps 中 Dapr项目自动部署流程实践

注:本文中主要讨论 .NET6.0项目在 k8s 中运行的 Dapr 的持续集成流程, 但实际上不是Dapr的项目部署到K8s也是相同流程,只是k8s的yaml配置文件有所不同 流程选择 基于 Dap ...

- 自制jq分页插件

由于第一次写jq插件,中间有借鉴别人的代码. (function(){ var ms = { fillHtml: function(obj, option) { obj.empty(); var to ...