ThinkPHP---rbac权限管理

【一】概论

(1)简介

rbac(role based access controal),全称基于用户组/角色的权限控制。

(2)概况

目前来说,一般项目有两种权限管理方式①传统方式;②rbac方式。下面依次介绍下

【二】传统模式与RBAC模式对比

(1)传统权限分配方式

典型特征:将权限和用户挂钩,直接将权限绑定到用户。例如ecs电商管理平台的人员权限分配

缺点:①效率上较低;②设置权限时没有统一标准。所以上述权限分配方式,在大型网站不会使用

(2)RBAC权限管理方式

在使用时有两种体现方式①基于表结构的rbac权限管理;②基于文件结构的rbac权限管理

区别:数据的存储位置,基于表结构的数据保存在数据表(3表、5表),基于文件结构的数据保存在文件里。但原理相同

拓展:3表和5表区别,若将数据拆分到不可拆分的程度,使用5表;否则使用3表

3表包含:用户表、用户组表、权限表;5表就是将3表里的权限表、用户组表进行再次拆分。

基于数据表的形式:优点在于后期数据维护上更加方便,有界面来操作数据表。

基于文件的形式:优点在于简单容易理解,缺点是不易于维护(因为写在了文件里,没有维护界面。所以后期维护修改时比较困难)

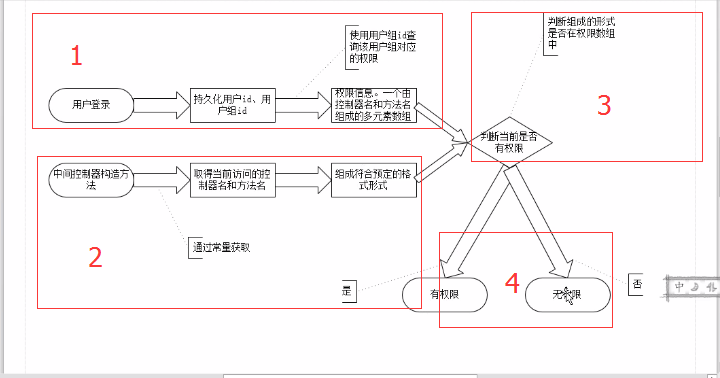

(3)RBAC原理

描述:在用户登录的时候,会持久化用户登录信息(如角色id),然后根据id去查询该角色的权限。这里的权限是用户组权限

然后在中间控制器中去获取当前用户访问的控制名和方法名,组成与预定义格式一致的形式,来判断组成后的形式在不在权限信息当中。如果在则表示有权限,如果不在则表示没有权限。

(4)RBAC权限分配方式

RBAC权限方式的最大特点:将权限和用户组挂钩,然后将用户组和用户进行挂钩。

从图中可以发现RBAC模式优点:①设计时项目前期,权限的标准就已经可以做到统一了;②维护上更加简单快捷

一般大型网站项目里,使用RBAC模式较多

【三】案例

针对OA系统,实现RBAC权限管理

第一步:定义用户组的权限信息数据,当前模式是基于文件的权限管理方式,所以数据需要写在文件里。

写在哪个文件里呢?

可以写在配置文件或者单独写文件引入。这里建议写在配置文件里,因为配置文件是系统自动加载的,所以写在配置文件里,后期用的话不需要再进行引入了。

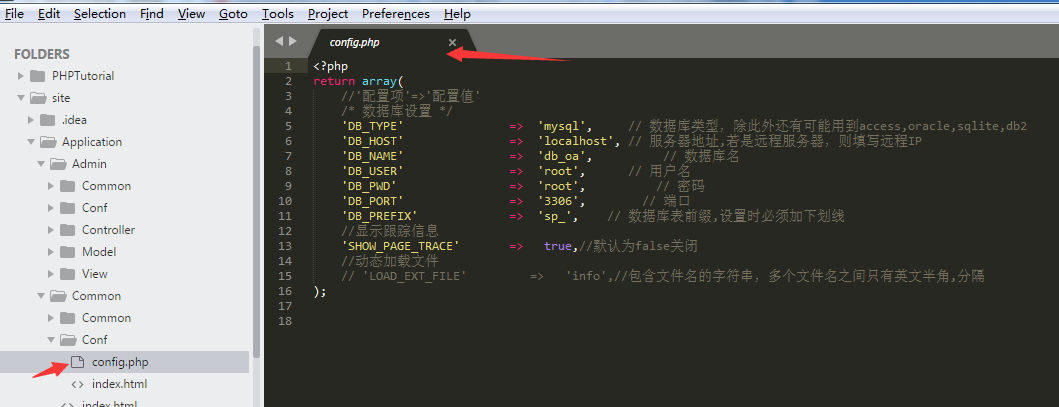

配置文件的话可以写到应用级别配置文件Application\Common\Conf\config.php,或者分组级别配置文件Application\Home\Conf\config.php

这里我推荐选择应用级别配置文件Common]Conf\config.php

之前说过3表为用户表、用户组表、权限表

将权限配置写到下面即可

//RBAC权限数据

// 1. 角色数组

'RBAC_ROLES' => array(

1 => '高层管理',

2 => '中层领导',

3 => '普通职员'

),

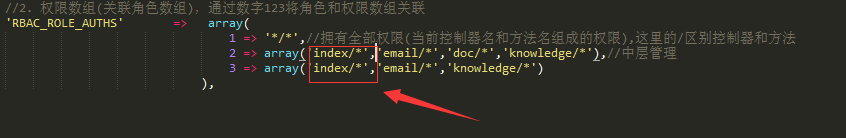

//2. 权限数组(关联角色数组),通过数字123将角色和权限数组关联

'RBAC_ROLE_AUTHS' => array(

1 => '*/*',//拥有全部权限(当前控制器名和方法名组成的权限),这里的/区别控制器和方法

2 => array('email/*','doc/*','knowledge/*'),//中层管理

3 => array('email/*','knowledge/*')

),

第二步:在指定地方去根据当前用户的role_id来获取当前用户应当有的权限。通过用户组id拿到相应权限,拿到权限信息后再获取权限名和方法名.

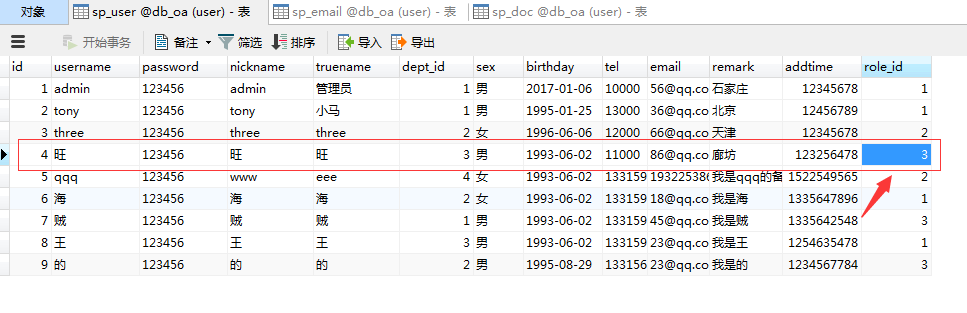

换用旺用户登录,权限为3

因为要根据当前用户的role_id去获取判断用户权限,既然和翻墙一样,也和权限挂钩了。为了防止翻墙,写到了中间控制器里,这里同样也需要判断权限,所以和翻墙写到一起。减少代码重复。写到控制器CommonController.class.php里

第三步:编写位置----中间控制器的构造方法

第四步:先测试下用户的role_id,这里我登录的用户是旺,role_id为3.所以浏览器显示3

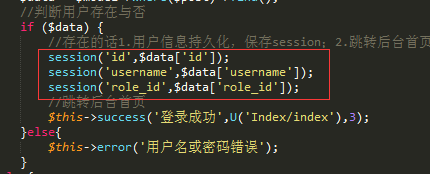

关于登录时用户信息的持久化在登录控制器里已经写好了

接着因为权限信息在配置文件里,所以接下来用C方法读取配置信息,获取权限

//因为权限信息在配置文件里,所以接下来用C方法读取配置信息,获取权限

$rbac_role_auths = C('RBAC_ROLE_AUTHS');//获取全部的用户组的权限

dump($rbac_role_auths);die;

这里输出打印下是否获取到全部权限信息,浏览器显示结果

array(3) {

[1] => string(3) "*/*"

[2] => array(3) {

[0] => string(7) "email/*"

[1] => string(5) "doc/*"

[2] => string(11) "knowledge/*"

}

[3] => array(2) {

[0] => string(7) "email/*"

[1] => string(11) "knowledge/*"

}

}

接下来获取当前用户的权限,然后输出打印下

$currRoleAuth = $rbac_role_auths[$role_id];//获取当前用户对应的权限

dump($currRoleAuth);die;

浏览器显示结果为

array(2) {

[0] => string(7) "email/*"

[1] => string(11) "knowledge/*"

}

此时上面已经走完了

接下来下面

第四步:通过常量的方式获取当前用户访问的路由中控制器名和方法名,并且组成预定义的格式

可以理解为,在中间控制器构造方法里获取当前访问的控制器名和方法名,通过什么获取呢?通过常量获取

//通过常量的方式获取当前用户访问的路由中控制器名和方法名

$controller = strtolower(CONTROLLER_NAME);//转成和预定义的一样,小写

dump($controller);die;

浏览器输出控制器名index

接下来获取方法名,继续添加

//通过常量的方式获取当前用户访问的路由中控制器名和方法名

$controller = strtolower(CONTROLLER_NAME);

$action = strtolower(ACTION_NAME);

第五步:判断是否有权限

判断依据:判断组成的形式是否在权限数组里,若在则表示有权限,否则没有权限

//判断权限,先排除超级管理员的情况

if ($role_id > 1) {

//当用户不是超级管理员时进行权限判断

if (!in_array($controller.'/'.$action,$currRoleAuth)&&!in_array($controller.'/*', $currRoleAuth)) {

//用户没有权限

$this->error('您没有权限');die;

}

}

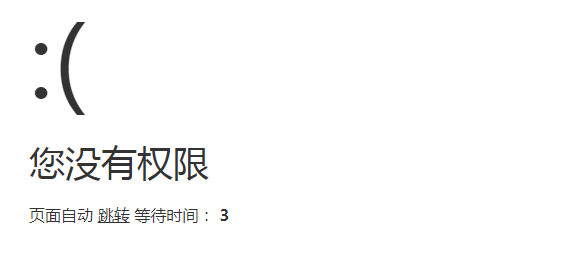

此时刷新浏览器验证下,会登录成功,但是显示首页失败,一直显示没有权限,然后重新登录,然后没有权限,然后重新登录。。。。。在没有权限和登录一直循环

为什么会出现这种情况呢?

原来因为没有在配置文件里加index控制器,所以接下来加上

现在可以进行验证测试了,普通员工没有职员管理的权限,所以如果点击职员管理会提示没有权限

如果想让用户在跳页时跳转到首页,可以在控制器里编写方法

【总结】

按照步骤执行

.

ThinkPHP---rbac权限管理的更多相关文章

- ThinkPHP RBAC权限管理机制

RBAC是ThinkPHP很好用的后台权限管理的,话不多说,实现方法如下,也方便以后自己查询使用: 1.新建4个数据库表 self_role权限表 CREATE TABLE `self_role` ( ...

- ThinkPHP中RBAC权限管理的简单应用

RBAC英文全称(Role-Based Access Controller)即基于角色的权限访问控制,简单来讲,一个用户可以拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色-权限”的授 ...

- RBAC权限管理模型 产品经理 设计

RBAC权限管理模型:基本模型及角色模型解析及举例 | 人人都是产品经理http://www.woshipm.com/pd/440765.html RBAC权限管理 - PainsOnline的专栏 ...

- Spring Security实现RBAC权限管理

Spring Security实现RBAC权限管理 一.简介 在企业应用中,认证和授权是非常重要的一部分内容,业界最出名的两个框架就是大名鼎鼎的 Shiro和Spring Security.由于Spr ...

- yii2 rbac权限管理学习笔记

下面介绍一个 yii2 的 Rbac 权限管理设置,闲话少说,直接上代码, 1.首先我们要在组件里面配置一下 Rbac ,如下所示(common/config/main-local.php或者main ...

- vue基于d2-admin的RBAC权限管理解决方案

前两篇关于vue权限路由文章的填坑,说了一堆理论,是时候操作一波了. vue权限路由实现方式总结 vue权限路由实现方式总结二 选择d2-admin是因为element-ui的相关开源项目里,d2-a ...

- PHP中RBAC权限管理

1.RBAC概念和原理 RBAC:全称叫做Role-Based Access Control,中文翻译叫做基于角色的访问控制.其主要的作用是实现项目的权限控制. ...

- 基于RBAC权限管理的后台管理系统

在摸爬滚打中渐渐理解了RBAC权限管理是个什么玩意. RBAC的基本概念: **RBAC认为权限授权实际上是Who.What.How的问题.在RBAC模型中,who.what.how构成了访问权限三元 ...

- spring boot:spring security用mysql数据库实现RBAC权限管理(spring boot 2.3.1)

一,用数据库实现权限管理要注意哪些环节? 1,需要生成spring security中user类的派生类,用来保存用户id和昵称等信息, 避免页面上显示用户昵称时需要查数据库 2,如果需要在页面上显示 ...

- RBAC权限管理

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联. 简单地说,一个用户拥有若干角色,每一个角色拥有若干权限. 这样,就构造成“用户-角 ...

随机推荐

- Android使用sqlite数据库的使用

移动端Android开发,我们使用的是sqlite数据库,这是一个轻量级的数据库,我们在使用的时候,甚至不想mysql等数据库一样加载驱动啊,在androidsdk中,都已经帮我们做好了,我们只需要用 ...

- gcc优化选项解析

1 -fno-defer-pop 函数返回的时候,就立即将栈里面放置的该函数的参数pop出来.这样可以避免函数参数占用过多的栈空间. 2 -fforward-propagate ? 3 -ffp-co ...

- node inspector的安装以及使用【已经淘汰了】

https://github.com/node-inspector/node-inspector 前提 1.npm install -g node-pre-gyp https://github.com ...

- Docker Image发布

Docker Image发布 方法1:导出镜像 #docker save -o centos-httpd-docker-image.tar centos:httpd 使用加载本地镜像 docker l ...

- 学习MAP 地图好地址

http://www.cnblogs.com/beniao/archive/2010/01/13/1646446.html Bēniaǒ成长笔记在IT江湖里我不是一名老手,我只是一名普通的程序员,愿意 ...

- [翻译]NUnit---Action Attributes(八)

Attributes NUnit 1.0使用传统的基于继承和命名约定来识别测试.从2.0开始NUnit使用自定义特性来实现. 因为NUnit的test fixtures不是从框架类库继承,所以开发人员 ...

- Opencv+Zbar二维码识别(二维码校正)

二维码和车牌识别基本都会涉及到图像的校正,主要是形变和倾斜角度的校正,一种二维码的畸变如下图: 这个码用微信扫了一下,识别不出来,但是用Zbar还是可以准确识别的~~. 这里介绍一种二维码校正方法,通 ...

- MVC post 方法导出word文档

View code: function ExportWord(){ var html = $("#div_workInfo").html(); $("#hidWord&q ...

- 【NOI2012】魔幻棋盘

Description 将要读二年级的小 Q 买了一款新型益智玩具——魔幻棋盘,它是一个N行M列的网格棋盘,每个格子中均有一个正整数.棋盘守护者在棋盘的第X行Y列(行与列均从1开始编号) 并且始终不会 ...

- BFS(倒水问题) HDU 1495 非常可乐

题目传送门 /* BFS:倒水问题,当C是奇数时无解.一共有六种情况,只要条件符合就入队,我在当该状态vised时写了continue 结果找了半天才发现bug,泪流满面....(网上找份好看的题解都 ...