CSU 1355 地雷清除计划

题目链接:http://acm.csu.edu.cn/OnlineJudge/problem.php?id=1355

好题,根本想不到是网络流。

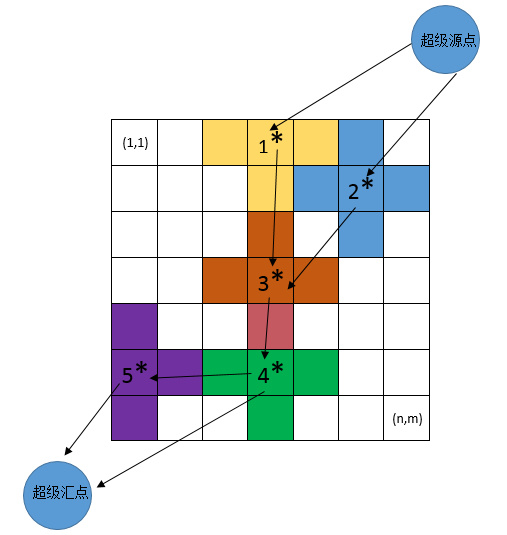

模型如图:

假想从右上角到左下角有一条阻拦线,我们就是需要把这条线剪短,搞出一个缺口,使得可以从(1,1)到(n,m)。这个与求网络流的最小割不谋而合,根据上面这个图建立网络流模型,对于a,b两个位置:

1. 如果a.x == b.x 或者 a.y == b.y,那么当|a - b| <= 2*k+1时,从ab之间连一条边(如上图1 -> 3);

2. 如果a.x != b.x 并且 a.y != b.y,那么 当|a - b| <= 2*k+2时,从ab之间连一条边(如上图2 -> 3);

3. 如果a节点覆盖到了上边或右边,那么从超级源点连边到a节点(如上图源点到1和2);

4. 如果a节点覆盖到了下边或左边,那么从a节点连边到超级汇点(如上图4和5到汇点);

当然,必须对每个点进行拆点,这个就不多讲了。

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

#define L(u) ((u) << 1)

#define R(u) ((u) << 1 | 1)

#define N 1005

#define M 200005

#define INF 0x3f3f3f3f int gap[N],dis[N],pre[N],cur[N];

int n, m, k, NE, s, t;

int head[N];

char g[][]; struct Node{

int c,pos,next;

}E[M]; struct Mine

{

int x, y;

int id;

}mine[]; inline void checkmin(int &a,int b) {if(a == - || a > b)a = b;} void add_edge(int u,int v,int c)

{

E[NE].c = c;

E[NE].pos = v;

E[NE].next = head[u];

head[u] = NE++; E[NE].c = ; // !反向初始为0

E[NE].pos = u;

E[NE].next = head[v];

head[v] = NE++;

} int sap()

{

memset(dis,,sizeof dis);

memset(gap,,sizeof gap);

memcpy (cur, head, sizeof dis);

int u=pre[s]=s,maxflow=,aug=-;

gap[]=n;

while(dis[s]<n)

{

loop:for(int &i=cur[u];i!=-;i=E[i].next)

{

int v=E[i].pos;

if(E[i].c && dis[u]==dis[v]+)

{

checkmin(aug, E[i].c);

pre[v]=u;

u=v;

if(v==t)

{

maxflow+=aug;

for(u=pre[u];v!=s;v=u,u=pre[u])

{

E[cur[u]].c-=aug;

E[cur[u]^].c+=aug;

}

aug=-;

}

goto loop;

}

}

int mindis=n;

for(int i=head[u];i!=-;i=E[i].next)

{

int v=E[i].pos;

if(E[i].c && mindis>dis[v])

{

cur[u]=i;

mindis=dis[v];

}

}

if((--gap[dis[u]])==) break;

gap[dis[u]=mindis+]++;

u=pre[u];

}

return maxflow;

} void init()

{

memset(head, -, sizeof head);

NE = ;

} int main()

{

int cas;

scanf("%d", &cas);

while(cas--)

{

scanf("%d%d%d", &n, &m, &k);

init(); int id = ;

for(int i = ; i < n; i++)

{

scanf("%s", g[i]);

for(int j = ; j < m; j++)

if(g[i][j] == '*')

{

mine[id].x = j;

mine[id].y = i;

mine[id].id = id++;

}

}

s = , t = L(id); for(int i = ; i < id; i++)

{

Mine a = mine[i];

if(a.y - k <= || a.x + k >= m-)

add_edge(s, L(i), INF); if(a.y + k >= n- || a.x - k <= )

add_edge(R(i), t, INF); for(int j = i; j < id; j++)

{

if(i == j)

add_edge(L(i), R(i), );

else

{

Mine b = mine[j];

if(((a.x == b.x) && (abs(a.y-b.y) <= *k+)) ||

((a.y == b.y) && (abs(a.x-b.x) <= *k+)))

{

add_edge(R(i), L(j), INF);

add_edge(R(j), L(i), INF);

} else if((a.x != b.x && a.y != b.y) && abs(a.x-b.x) + abs(a.y-b.y) <= *k+)

{

add_edge(R(i), L(j), INF);

add_edge(R(j), L(i), INF);

} }

}

} n = (id-) * + ; // 所构造图的总节点数

int res=sap();

printf("%d\n", res);

}

return ;

}

CSU 1355 地雷清除计划的更多相关文章

- csuoj 1355: 地雷清除计划

这是一个非常神奇的题: 感觉像一个模拟搜索: 但是竟然可以用网络流来解决: 直接粘题解把: 如果不能走通的话,必然说明能够从右上角(图外面)沿雷“跳” ,一直可以“跳”左下角(图外面) ,因此建好图之 ...

- Linux操作系统计划任务

++++++++++++++++++++++++++++++++++++++++++++++++标题:Linux操作系统的计划任务内容:计划任务分为单次任务和周期性任务,周期任务分为系统级计划任务和用 ...

- 三.cron计划任务

• 用途:按照设置的时间间隔为用户反复执行某一项固 定的系统任务 • 软件包:cronie.crontabs • 系统服务:crond • 日志文件:/var/log/crond • 使用 cro ...

- DBCC 命令2

状态查询:收集和显示各类信息,状态检查. 如cachestats.pss.sqlmgrstats.memorystatus.proccache.freeproccache.freesystemcach ...

- 《Xenogears》(异度装甲)隐含的原型与密码

<Xenogears>(异度装甲)隐含的原型与密码 X 彩虹按:一种高次元的“生命体”,因“事故”被抓来当成“超能源”,其实那不只是“无限的能源”而已,“它”是有意志的!在我们眼里看来,这 ...

- 【linux之crontab,启动】

一.计划任务 atd at命令发布的任务计划 一次性的任务计划 at time ctrl+d 提交 time: 1.绝对时间:12:00 2.相对时间:+8 3.模糊时间:noon midnight ...

- DataGuard 单实例到RAC搭建

背景简介: 本文为针对一次windows平台RAC数据库迁移至Linux平台RAC的笔记,基本步骤为: 1.搭建windows RAC到Linux 单实例数据库的DataGuard 2.做switch ...

- FtpCopy数据定时自动备份软件(FTP定时备份)

1. 软件说明 FtpCopy是一款免费的FTP数据自动备份软件,如果FtpCopy对您有较大的帮助,欢迎捐赠我们,我们对您表示衷心的感谢! 如果有需求的话会一直更新下去,将软件做到极致! 有问题可直 ...

- 使用json改写网站

效果图 json文件 https://raw.githubusercontent.com/sherryloslrs/timetable/master/timetable.json { "Ti ...

随机推荐

- python基础----多态与多态性、super函数用法、继承原理

一.多态与多态性 ㈠多态: 多态指的是一类事物有多种形态, ...

- django 自定义认证

在Django中自定义身份验证 Django 自带的认证系统足够应付大多数情况,但你或许不打算使用现成的认证系统.定制自己的项目的权限系统需要了解哪些一些关键点,即Django中哪些部分是能够扩展或替 ...

- 前端PHP入门-020-重点日期函数之获取时期时间信息函数

你需要知道关于时间的几个概念: 时区/世界时/unix时间戳 1.时区 这个概念,之前大家听说过很多.我们来啰嗦两句,我们现实生活中使用的实区,在电脑里面也是一样有规定的. 1884年在华盛顿召开国际 ...

- [DeeplearningAI笔记]序列模型1.1-1.2序列模型及其数学符号定义

5.1循环序列模型 觉得有用的话,欢迎一起讨论相互学习~Follow Me 1.1什么是序列模型 在进行语音识别时,给定了一个输入音频片段X,并要求输出片段对应的文字记录Y,这个例子中的输入和输出都输 ...

- 「LibreOJ β Round #4」游戏

https://loj.ac/problem/524 题目描述 qmqmqm和sublinekelzrip要进行一场游戏,其规则是这样的: 首先有一个序列,其中每个位置是一个整数或是X.双方轮流将X的 ...

- Spark RDD——combineByKey

为什么单独讲解combineByKey? 因为combineByKey是Spark中一个比较核心的高级函数,其他一些高阶键值对函数底层都是用它实现的.诸如 groupByKey,reduceByKey ...

- MongoDB 分页

使用Skip和limit可以如下做数据分页: Code: page1 = db.things.find().limit(20) page2 = db.things.find().skip(20).li ...

- 那些让 Web 开发者们深感意外的事情

作为 Web 开发者,对自己的行业前景,人人都有自己的看法,然而,任何行业都有出人意料的地方.著名的 Web 开发设计博客 Nope.com 曾向他们的读者做了一个调查,请他们列举 Web 开发领域那 ...

- 网络流入门--最大流算法Dicnic 算法

感谢WHD的大力支持 最早知道网络流的内容便是最大流问题,最大流问题很好理解: 解释一定要通俗! 如右图所示,有一个管道系统,节点{1,2,3,4},有向管道{A,B,C,D,E},即有向图一张. ...

- 【POJ】2774 Long Long Message

[题意]给定两个字符串S和T,求最长公共子串.len<=10^5. [算法]后缀自动机 [题解]对字符串S建SAM,然后令串T在S上跑匹配. 这是自动机最原本的功能——匹配,就是串T在SAM(S ...