HCIA-Datacom 3.1 实验一:以太网基础与VLAN配置实验

实验介绍:

以太网是一种基于CSMA/CD(Carrier Sense Multiple Access/Collision Detection)的共享通讯介质的数据网络通讯技术。当主机数目较多时会导致冲突严重、广播泛滥、性能显著下降甚至造成网络不可用等问题。通过交换机实现LAN互连虽然可以解决冲突严重的问题,但仍然不能隔离广播报文和提升网络质量。

在这种情况下出现了VLAN技术,这种技术可以把一个LAN划分成多个逻辑的VLAN,每个VLAN是一个广播域,VLAN内的主机间通信就和在一个LAN内一样,而VLAN间则不能直接互通,这样,广播报文就被限制在一个VLAN内。

本实验通过配置华为交换机设备,了解并熟悉VLAN技术的相关配置。

#如果对CSMDA/CD技术感兴趣的朋友,可以看一本书。计算机网络 谢希仁版(目前已经更新到第八版了),建议转行到我们这行的同学可以看看。毕竟考证的时候基本上不怎么讲这个,建议大家可以做为课外读物学习一样。

实验目的

掌握VLAN的创建方法

掌握Access、Trunk和Hybrid类型接口的配置方法

掌握基于接口划分VLAN的配置方法

掌握基于MAC地址划分VLAN的配置方法

掌握MAC地址表及VLAN信息的查看方式

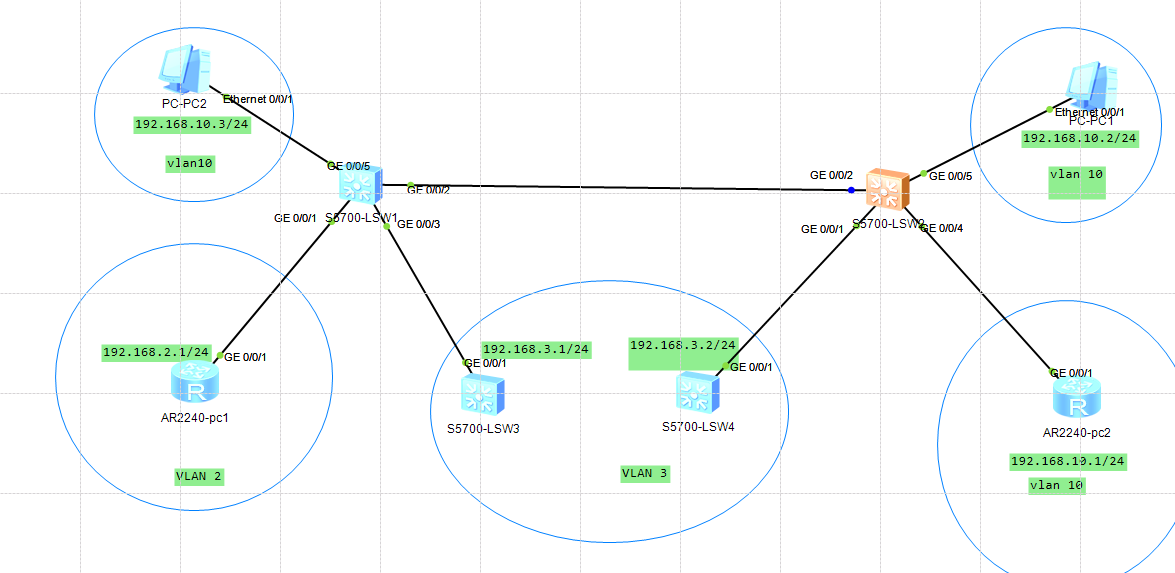

实验组网介绍

实现的需求:

1.根据公司业务需要,划分VLAN ,分别分成vlan 2 3 10

2.实现VLAN2和VLAN3之间不通

3.VLAN3可以内部通讯,配置基于MAC地址划分VLAN10

实验配置:

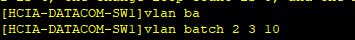

1.1 我们首先在SW1上 配置VLAN 2 3 10

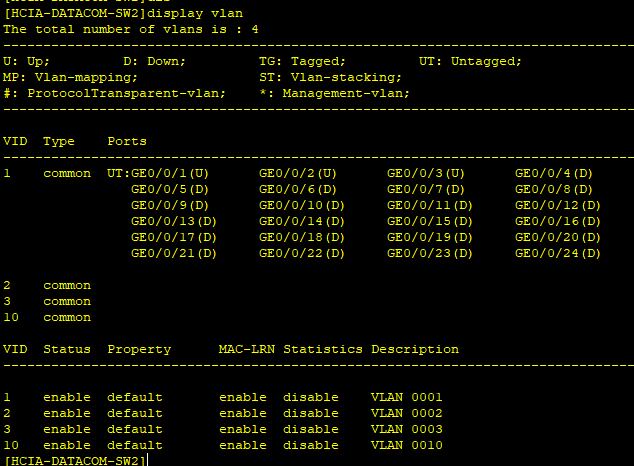

SW2-4上面也是如此配置 不然只能走VLAN1 默认VLAN通过 不符合我们的实验要求。、

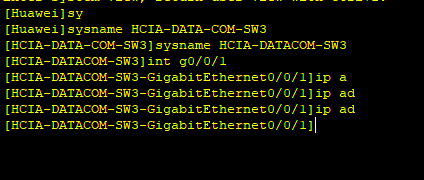

1.2 我们配置SW3和SW4的接口IP地址

是不是发现配置不了,没关系,我们把接口加入access口和VLAN,然后在VLANIF里面配置逻辑接口。

当然我们用的设备是S5700,他是支持三层的,但是为了方便理解,也许大家可能在现实中用的是二层设备呢,所以我们此处不开启三层功能。

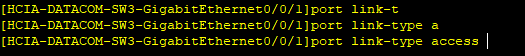

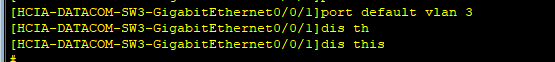

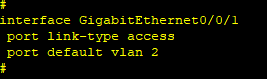

配置接口为Access口,默认VLAN为VLAN3 (他的对端接口要也要配)

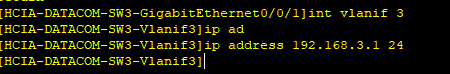

配置VLANif3的逻辑接口

S4同理

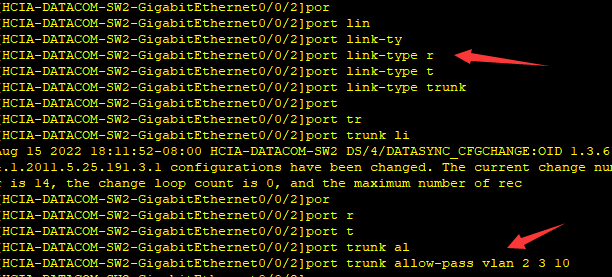

同时我们把S1和S2的G0/0/2口配置为trunk口,允许2 3 10通过

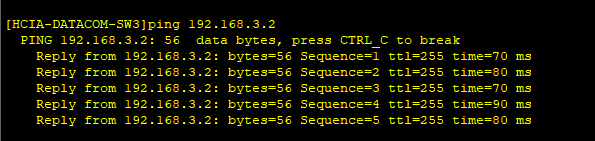

配置好了S1-S4后,我们测试一下 看下VLAN3之间能不能通信

如果我们不想让他通过VLAN3 可以在SW1的G0/0/2口设置不允许VLAN3 通过 ,然后大家可以试试还能不能ping通

同时我们测试VLAN2和VLAN3的通信

配置 SW1的R0/0/1接口

配置AR1为PC

然后发现VLAN2和VLAN3无法互通 完成测试!

这些都是属于配置基本接口地址划分VLAN的方法(工作中最常见的方法)

接下来我们配置VLAN10,配置基于MAC地址划分VLAN10

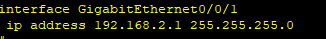

先配置AR2 配置接口地址

使其模拟PC2

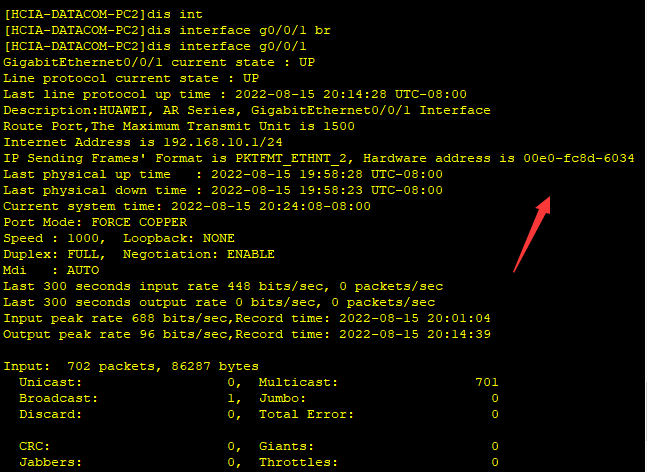

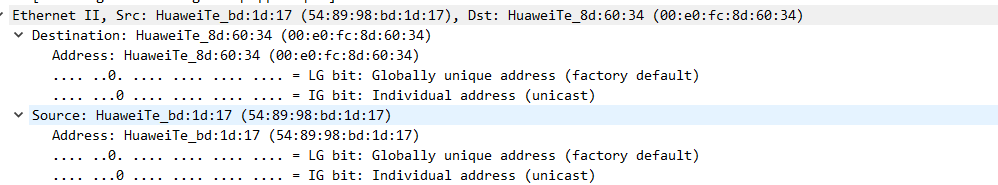

同时我们查看PC2的G0/0/1接口的mac地址

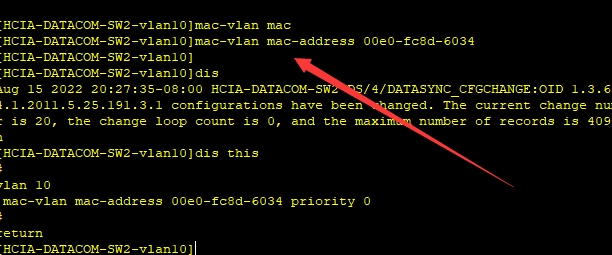

接下来我们在SW2上面做mac地址绑定vlan10

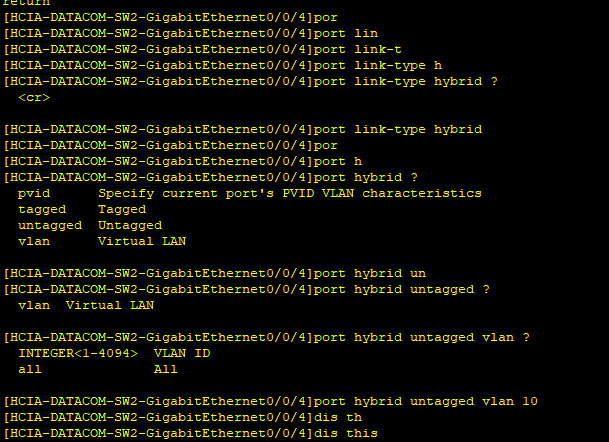

配置SW2的G0/0/4接口为hybrid类型(华为的私有协议)

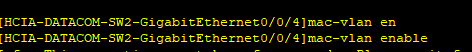

开启接口的MAC VLAN功能。

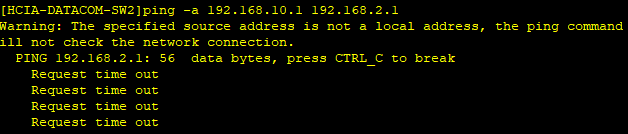

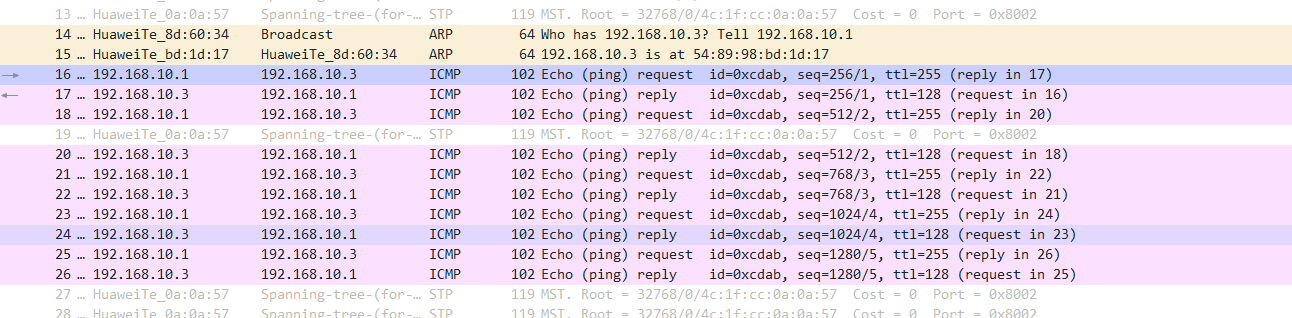

测试一下,VLAN10到2的连通性,我们发现不通,没事,这是正常的,我们抓包试一下。(我感觉这里大概率是华为卖私货和教你使用抓包工具所以出个这个实验)

到这里就出现了一个我非常疑惑的问题 按照华为的手册AR1ping AR10 ping不通 但是能抓到vlan10的数据帧。我只能抓到STP协议,其他的都抓不到 非常困惑 。(平常我工作中很少基于mac地址绑定vlan)

我的wireshark版本是2.0.1 ensp是R003 virtual box是5.2.44(特别希望有大佬来解释一下这个问题 到底是我配错了,还是模拟器不支持?如果我后面自己发现了问题,也会同步更新的。)

所以我选择了另外增加两台PC 绑定了MAC地址 然后能通 数据包也能抓到。

如果实验的目的是为了基于mac地址绑定VLAN 那么我们就做成功了。如果是分析pack的问题 ,我想我还没有搞定!(我看了最新的实验手册 他们依然把这一条写了的的,我真的很纳闷)、

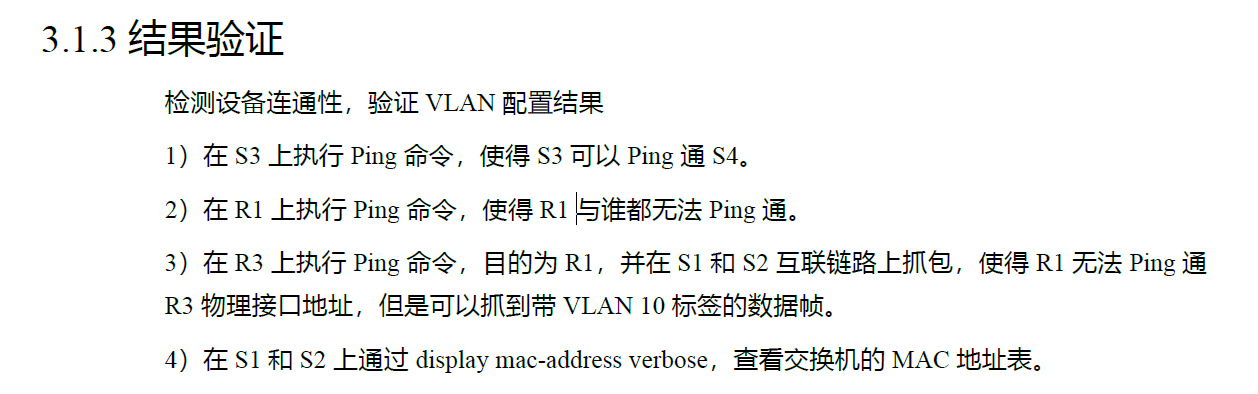

以下是华为的实验手册 原文

实验拓扑图及配置:

链接:https://pan.baidu.com/s/1EWIBFZ5GT2qGldsP1eC1JA?pwd=HCIA

提取码:HCIA

HCIA-Datacom 3.1 实验一:以太网基础与VLAN配置实验的更多相关文章

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20155317王新玮《网络对抗技术》实验8 WEB基础实践

20155317王新玮<网络对抗技术>实验8 WEB基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET与P ...

- 20145314郑凯杰《网络对抗技术》实验8 WEB基础实践

20145314郑凯杰<网络对抗技术>实验8 WEB基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET与P ...

- 20155324 实验5 MSF基础应用

20155324 实验5 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 服务器信息块(SMB)是一个网络文件共享协议,它允许应用程序和终端用户从远端的 ...

- 实验八 Web基础 SQL注入原理

实验八 Web基础 实验要求 (1)Web前端HTML 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. (2)Web前端javascipt ...

- 2017-2018-2 20155225《网络对抗技术》实验八 Web基础

2017-2018-2 20155225<网络对抗技术>实验八 Web基础 1.Web前端HTML 输入命令apachectl start打开apahce,并使用netstat -aptn ...

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155201 网络攻防技术 实验八 Web基础

20155201 网络攻防技术 实验八 Web基础 一.实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

随机推荐

- 0-1knapsack

Python 实现0-1背包问题(回溯法) 题目 解题思路 回溯法:为了避免生成那些不可能产生最佳解的问题状态,要不断地利用限界函数(bounding function)来处死那些实际上不可能产生所需 ...

- Cpp的赋值和变量说明

一命名方式: 1.关键字不能作为变量名 int int;是错误的电脑会提示为非法取名 上面的示例是错误示范,而错误提示告诉了为什么错了记住这错误提示了: 2.的二个知识点: 变量名是分大小写的: in ...

- Android Jetpack Navigation基本使用

Android Jetpack Navigation基本使用 本篇主要介绍一下 Android Jetpack 组件 Navigation 导航组件的 基本使用 当看到 Navigation单词的时候 ...

- Linux常用命令-软件包管理工具-rpm

命令简介 rpm(RPM Package Manager)是一个强大的命令行驱动的软件包管理工具,用来安装.卸载.校验.查询和更新 Linux 系统上的软件包. 语法格式 rpm [OPTION... ...

- raid划分及创建

RAID 的划分 RAID 0 - RAID 0是最早出现的,是数据分条技术.组建磁盘阵列中最简单的一种形式,可以提高整个磁盘的性能和吞吐量,利用率100%,缺点:一但磁盘损坏,raid0将失效,数据 ...

- Oracle Database 19c (19.3)

https://www.oracle.com/database/technologies/oracle19c-windows-downloads.htmlOracle Database 19c (19 ...

- while循环--和do-while循环

对于循环语句来说他会有一个回上去的箭头,这个回上去的箭头就形成了一个重复做的事情,那种重复做的事情我们就叫做循环 while循环 ~如果我们把while翻译作"当",那么一个whi ...

- HMS Core安全检测服务如何帮助大学新生防范电信诈骗?

一年一度的高考结束了,很多学生即将离开父母,一个人踏入大学生活,但由于人生阅历较少,容易被不法分子盯上. 每年开学季也是大一新生遭受诈骗的高峰期,以下是一些常见的案例.有的骗子会让新生下载注册一些恶意 ...

- Redis基础课程讲义

Redis基础 课程内容 Redis入门 Redis数据类型 Redis常用命令 在Java中操作Redis 1. 前言 1.1 什么是Redis Redis是一个基于内存的key-value结构数据 ...

- MoCo V1:视觉领域也能自监督啦

何凯明从 CVPR 2020 上发表的 MoCo V1(Momentum Contrast for Unsupervised Visual Representation Learning),到前几天挂 ...