网络安全—IPSec安全策略

使用Windows Server 2003系统

网络拓扑

- client1

IP = 192.168.17.105 - client2

IP = 192.168.17.106

只要保证两个主机在同一网段接口,即互相ping通即可完成策略的实现

下面的所有通讯都只是互相ping地址观察数据包是否实现了安全策略。

添加策略

ESP

添加筛选器

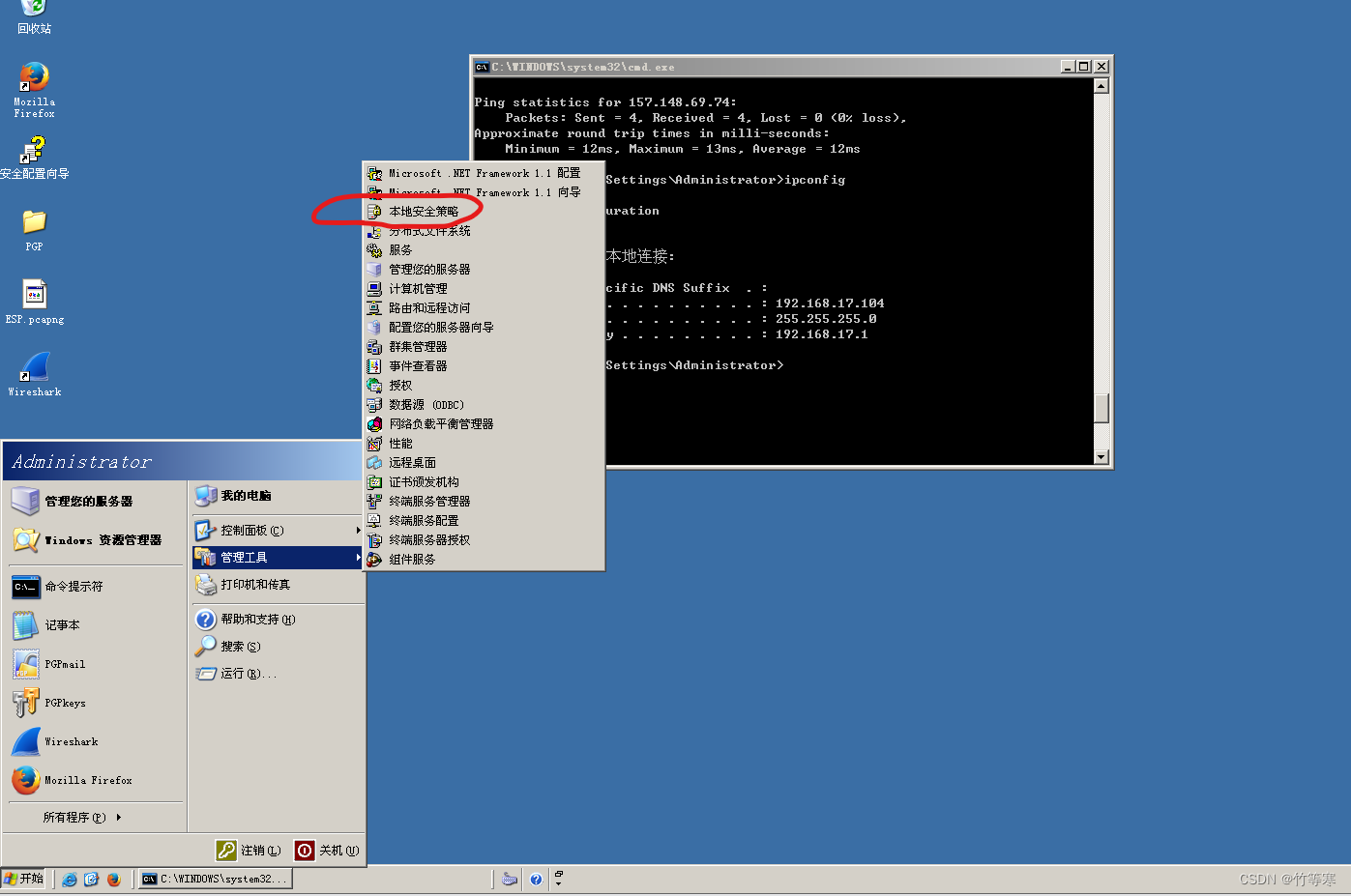

点击本地安全策略

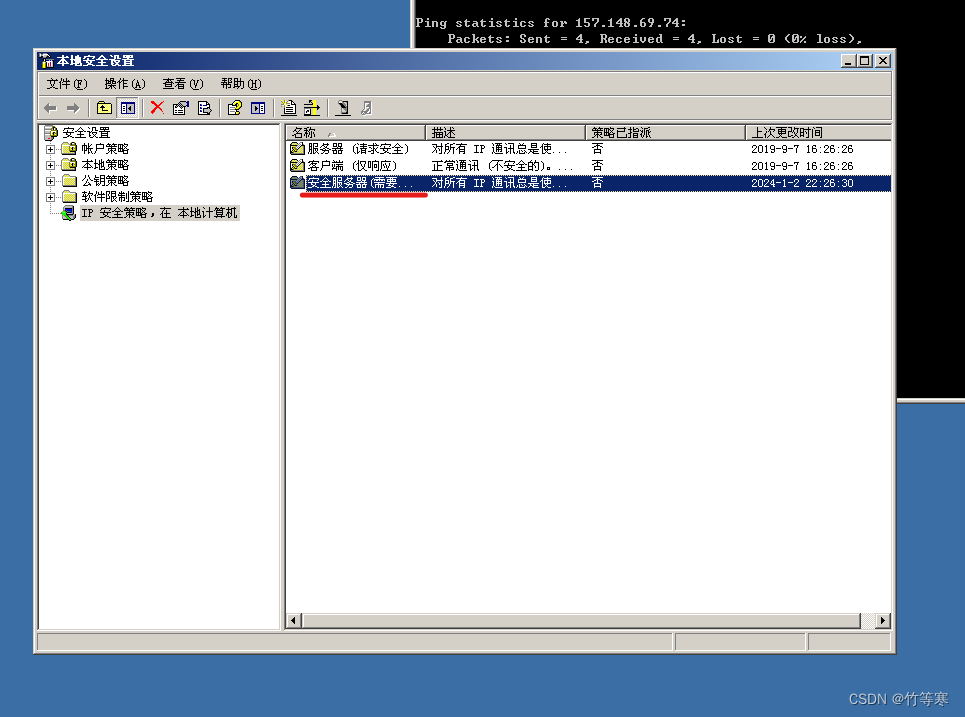

双击安全服务器

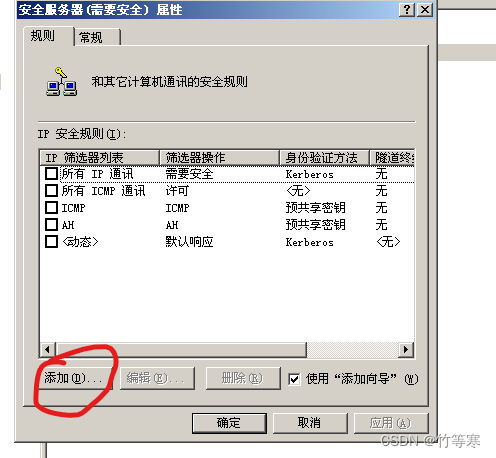

添加

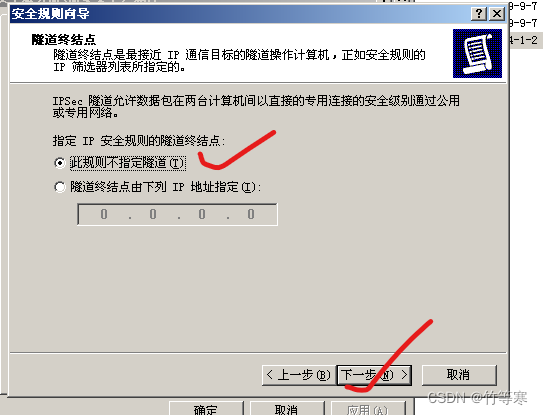

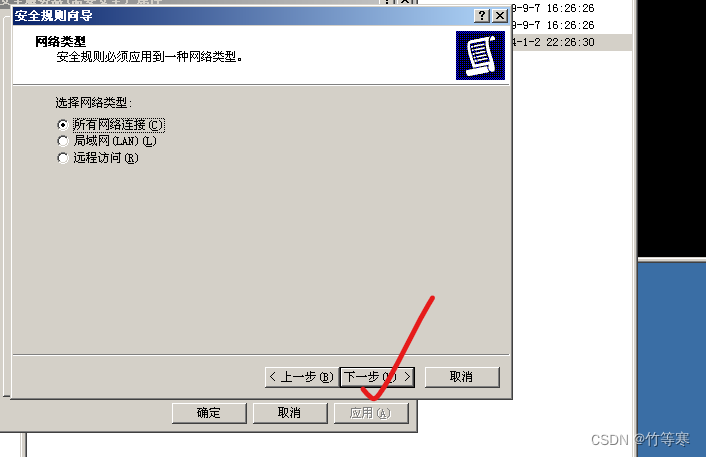

点击下一步来到这里,依旧是默认第一个,然后点击下一步

下一步

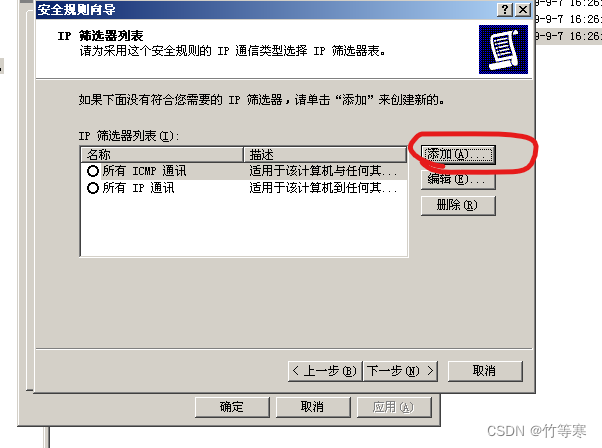

点击添加IP筛选器

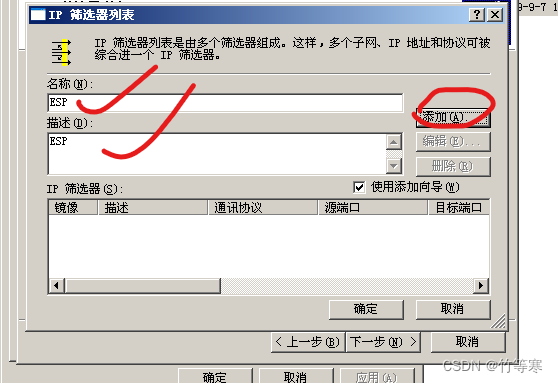

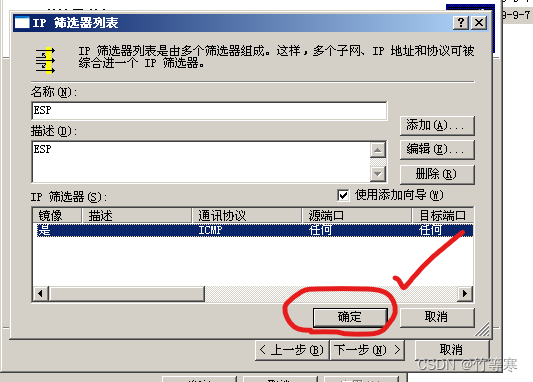

写好名称和描述方便辨认(然后点击添加)

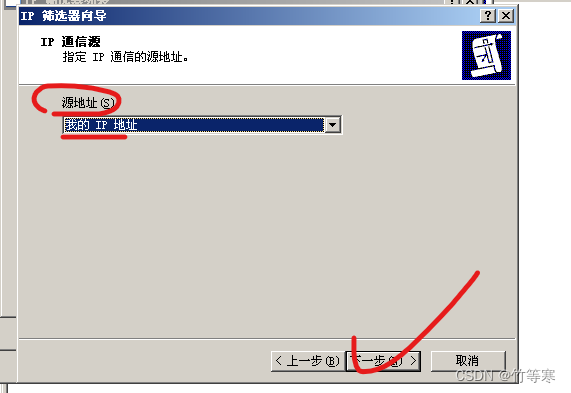

下一步即可

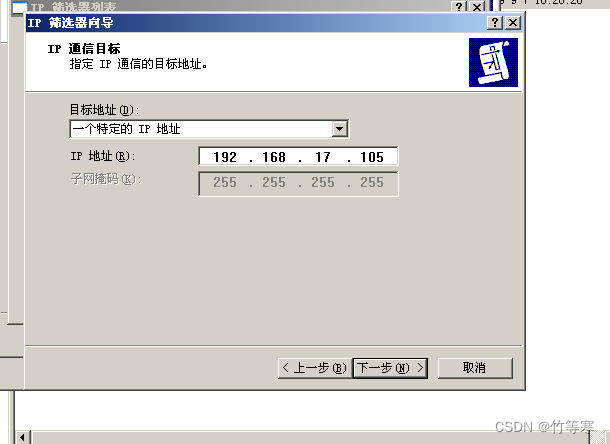

由于上面说过我使用client2来ping另一部,所以我这里目的IP地址就是对方的105

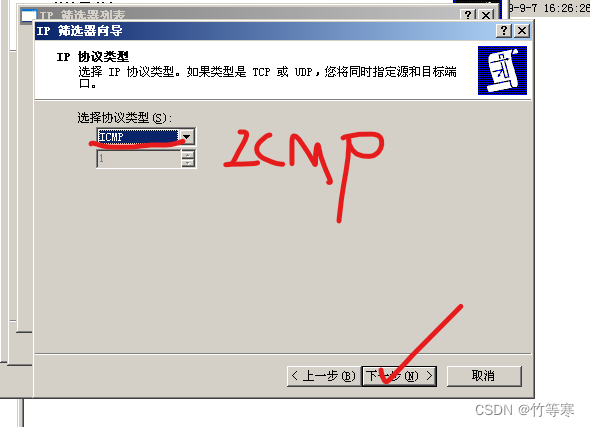

下一步,选择ICMP,因为我们是通过ping的方式进行传输数据包。

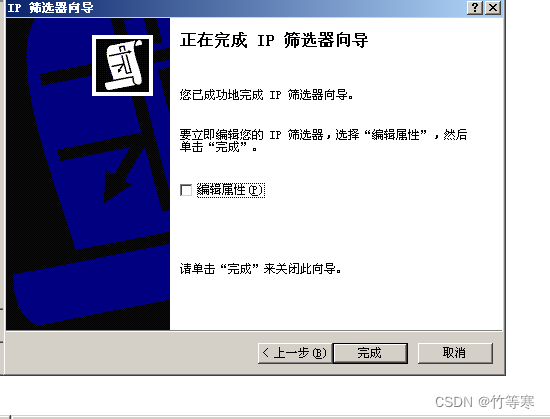

完成

点击确定

选中我们添加好的新的IP筛选

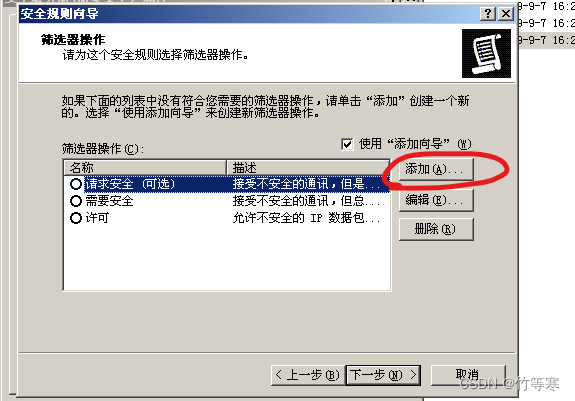

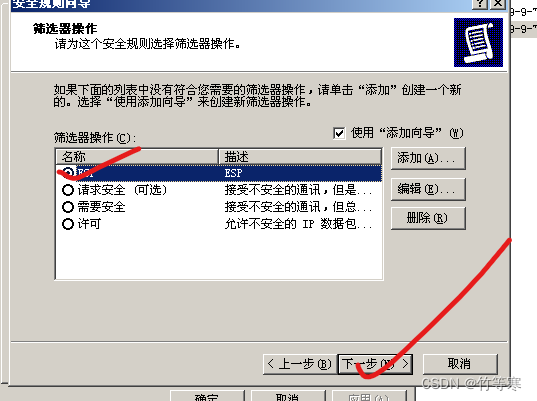

添加筛选器的操作

依旧选择添加新的筛选器操作

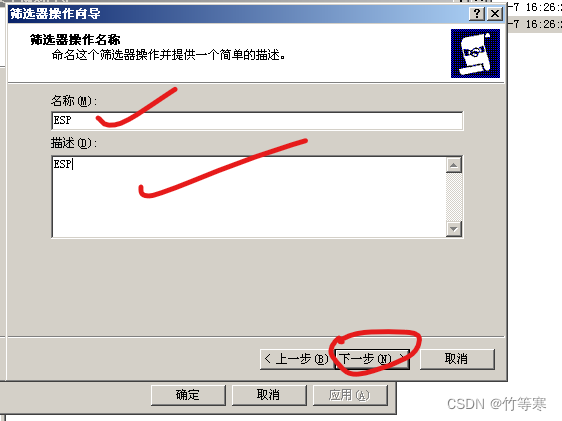

继续下一步,写上名称和描述信息方便辨认

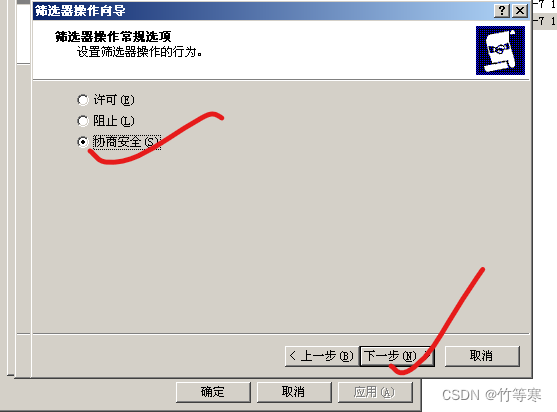

下一步

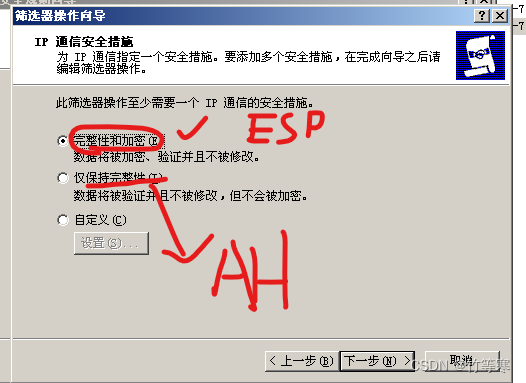

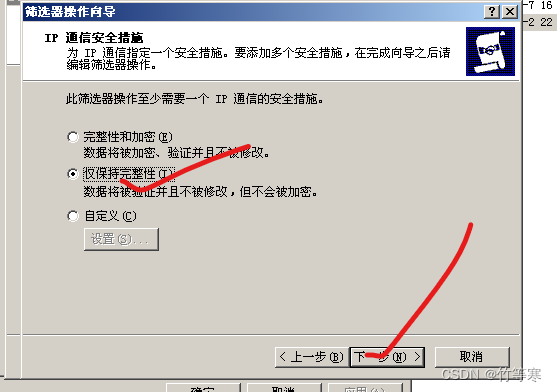

选择完整性和加密,加密的就是ESP协议,AH是仅保证完整性

一直下一步完成即可,然后勾选上我刚刚添加的筛选器操作即可下一步

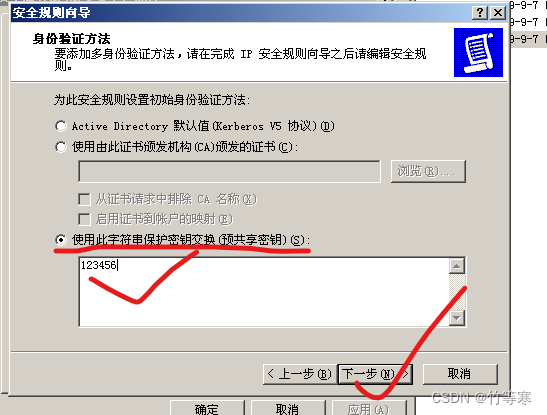

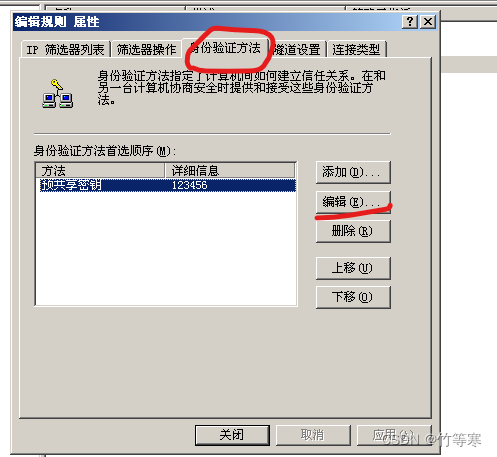

这里选择共享密码,设置一个双方都知道的密码,也就是说我们待会设置另一个主机的时候,来到这里的密码要设置一样的

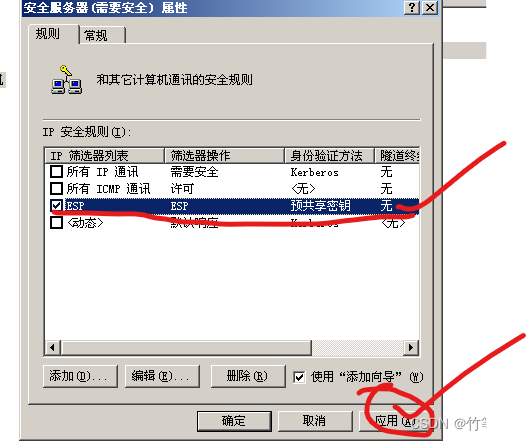

记得将其他默认勾选的都去掉,只剩下我们自己的就行,点击应用即可

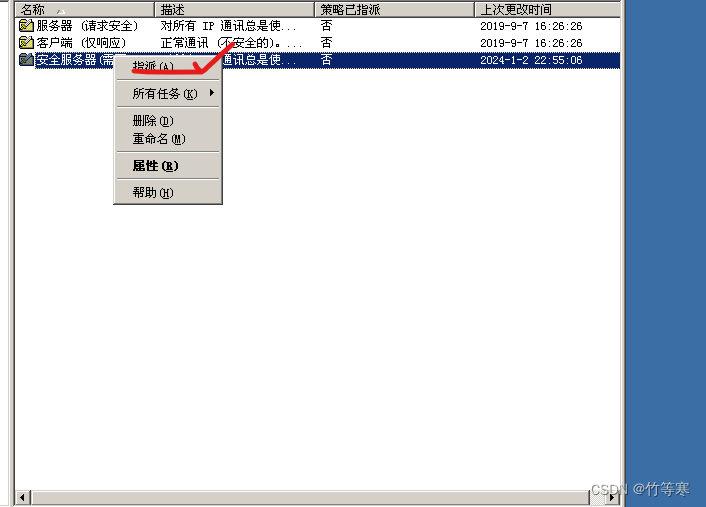

然后指派安全服务器策略

另一台主机设置

一样的设置,一定要一样,名称和描述可以不同,还有密码一定要设置一样的。不同的就是写目的IP地址是不同的。

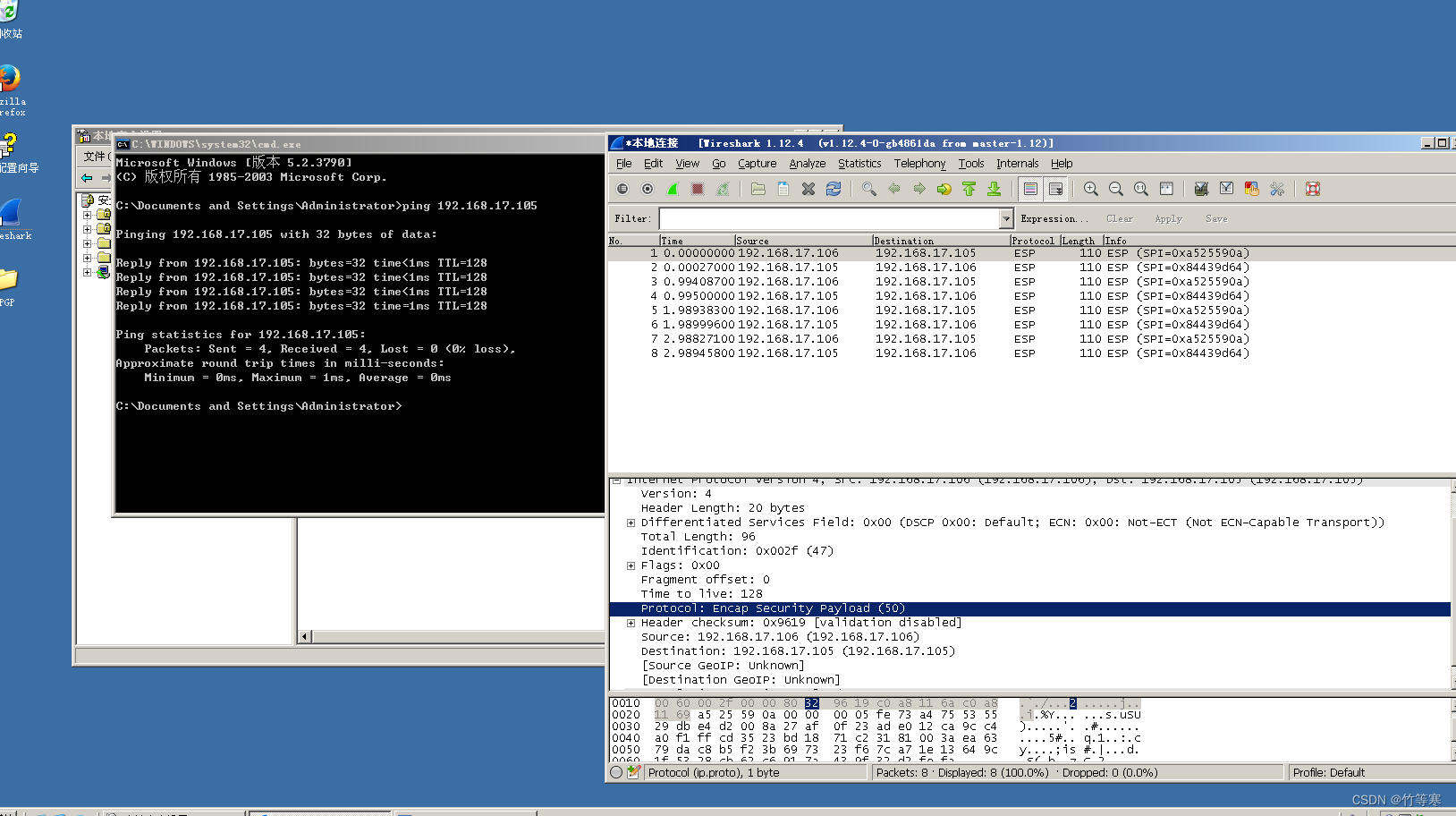

另一台主机设置完成后,回到client主机,打开抓包软件,然后ping通client1,发现全是ESP协议包,分析可知道ESP协议号是50,完美!

AH

添加过程同理

下面将会介绍一些不同的细节,在ESP部分也讲过。

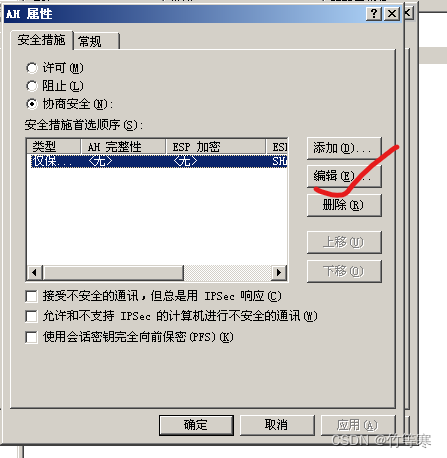

选择仅数据完整性,因为AH不提供加密服务

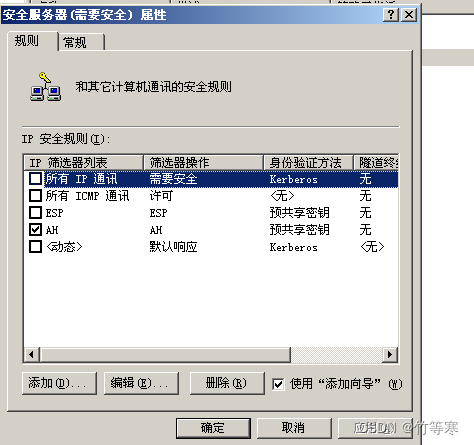

完成后,双方仅仅指派AH协议的筛选器

排错:假设你没有ping通,那么很可能就是你没有选AH的仅仅保证完整性而是选择了加密。

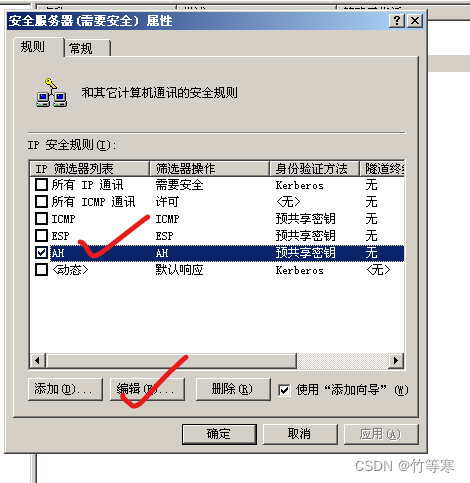

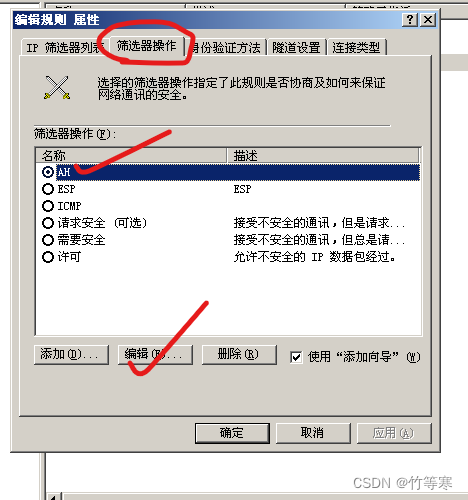

- 选择你刚刚添加的AH,点击编辑选项

- 选择筛选器操作,然后选择你的AH操作,然后编辑

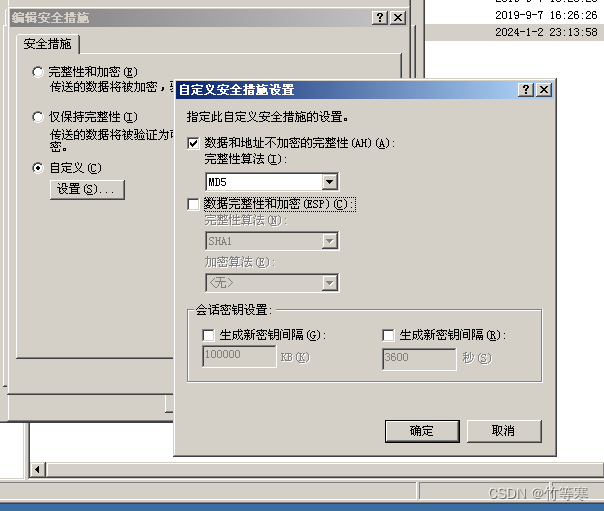

- 点击AH然后编辑

- 为了保险起见,我们自己定义AH,取消ESP,记住现在是选择了MD5算法,待会另一台设置的时候也是要这样设置回来MD5,然后其他就没问题了,直接指派即可。

- 选择你刚刚添加的AH,点击编辑选项

如果还错误就是密码不一样,来到身份验证,然后选择编辑即可

- 全部搞定后记得选择AH,然后应用,最后指派任务。

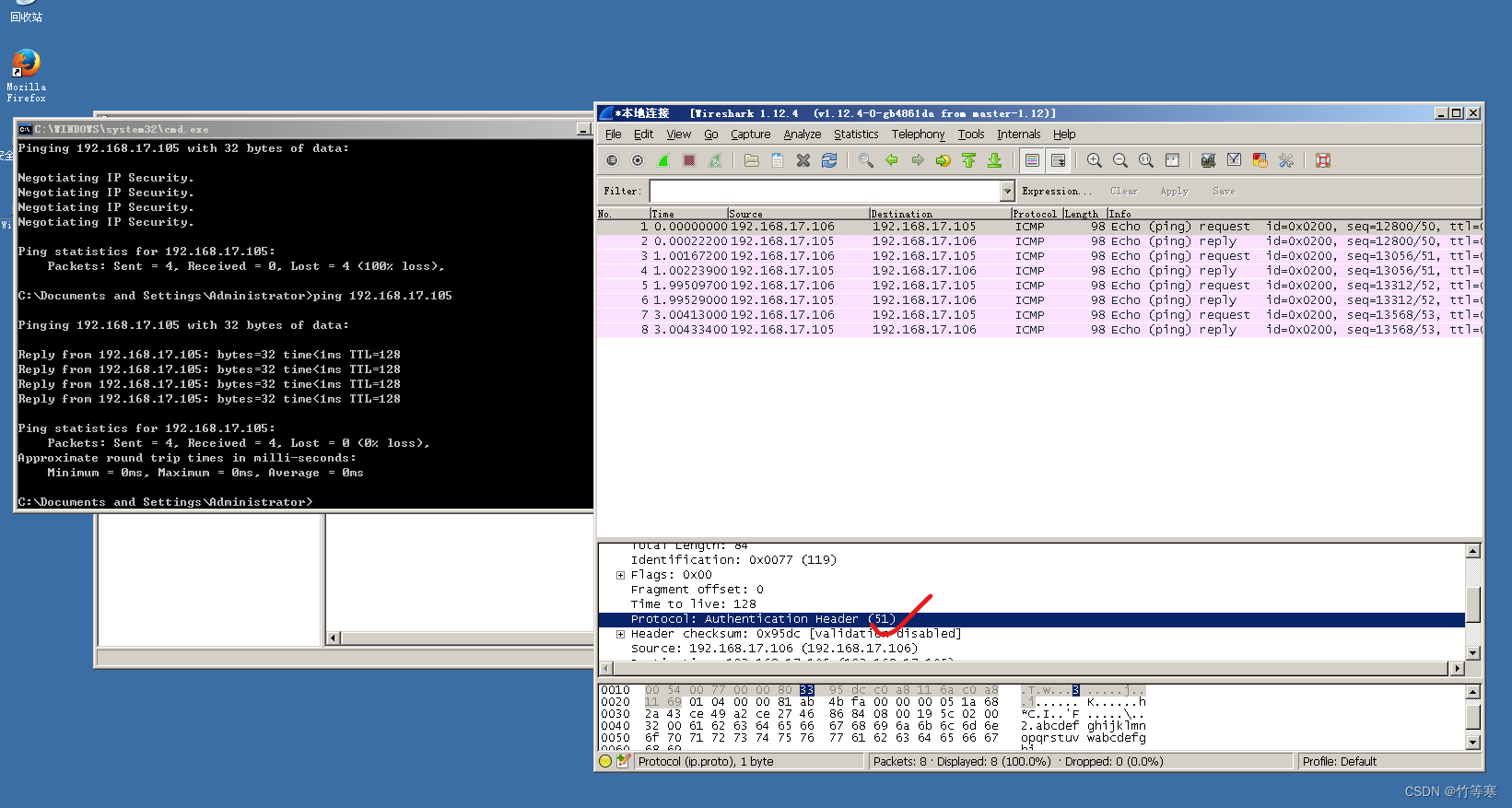

成功ping通,找到数据包的协议号为51,就是AH协议号,完美!

网络安全—IPSec安全策略的更多相关文章

- CHIMA网络安全攻防大赛经验分享

比赛模式 第一轮:20分钟基础知识赛(50道题) 安全运维,法律法规,linux操作系统等 第二轮:50分钟CTF夺旗(5道题) 题目涵盖 密码学 运用多种工具,如ASCII对照,古典密码,凯撒密码, ...

- TCP IP协议和网络安全

传输层的两个协议: 可靠传输 TCP 分段传输 建立对话(消耗系统资源) 丢失重传netstat -n 不可靠传输 UDP 一个数据包就能表达完整的意思或屏幕广播 应用层协议(默认 ...

- H3C ipsec ike 协商配置

1. 分几步设置 (1)定义ACL (2)创建 ipsec 安全建议 1.选择认证方式 ah 选择 ah头认证方式 不配置 ipsec不能建立成功 (3)创建IKE keychain 可以写多条key ...

- IPSEC VPN配置实例

TL-R400VPN应用——IPSEC VPN配置实例 TL-ER6120是TP-LINK专为企业应用而开发的VPN路由器,具备强大的数据处理能力,并且支持丰富的软件功能,包括VPN.IP/MAC 地 ...

- [转帖] IPsec相关知识 --未知来源

目 录 IPsec IPsec简介 IPsec的协议实现 IPsec基本概念 加密卡 IPsec虚拟隧道接口 使用IPsec保护IPv6路由协议 IKE IKE简介 IKE的安全机制 IKE的交换过 ...

- 为何GRE可以封装组播报文而IPSEC却不行?

Author : Email : vip_13031075266@163.com Date : 2021.01.24 Copyright : 未经同意不得 ...

- linux 内核与用户空间通信之netlink使用方法

转自:http://blog.csdn.net/haomcu/article/details/7371835 Linux中的进程间通信机制源自于Unix平台上的进程通信机制.Unix的两大分支AT&a ...

- NetLink Communication Mechanism And Netlink Sourcecode Analysis

catalog . Netlink简介 . Netlink Function API Howto . Generic Netlink HOWTO kernel API . RFC Linux Netl ...

- Linux netlink机制

netlink 是一种特殊的 socket,它是 Linux 所特有的,类似于 BSD 中的AF_ROUTE 但又远比它的功能强大,目前在最新的 Linux 内核(2.6.14)中使用netlink ...

- 2、netlink简介

Netlink 是一种特殊的 socket,它是 Linux 所特有的,类似于 BSD 中的AF_ROUTE 但又远比它的功能强大,目前在最新的 Linux 内核(2.6.14)中使用netlink ...

随机推荐

- 12 JavaScript 关于eval函数

12 eval函数 eval本身在js里面正常情况下使用的并不多. 但是很多网站会利用eval的特性来完成反爬操作. 我们来看看eval是个什么鬼? 从功能上讲, eval非常简单. 它和python ...

- #KD-Tree,替罪羊树#洛谷 6224 [BJWC2014]数据

题目 平面上有 \(N\) 个点.需要实现以下三种操作: 在点集里添加一个点: 给出一个点,查询它到点集里所有点的曼哈顿距离的最小值: 给出一个点,查询它到点集里所有点的曼哈顿距离的最大值. 分析 用 ...

- Mysql Order 排序的时候占用很长时间解决思路

MySQL中的连表查询(JOIN)在进行ORDER BY排序时可能会变得很慢,尤其是当处理大量数据时.以下是一些优化策略,可以帮助减少排序操作的时间: 索引优化: 确保参与排序的列上有索引.如果排序的 ...

- Python制作词云--stylecloud简单使用

安装 pip install stylecloud 使用 from stylecloud import gen_stylecloud gen_stylecloud('zhangsan lisi wan ...

- Rome反序列化链分析

环境搭建 <dependencies> <dependency> <groupId>junit</groupId> <artifactId> ...

- sql注入--基础注入判断方法(构造闭合)

在我们拿到一个sql注入的题目之后,在确定了注入点之后,接下来要做的事情就是进行基础注入判断. 在开始前,我们需要理解一个SQL注入中最常用的词汇 -- 构造闭合 . 对于SQL处理语句后台的写法: ...

- MogDB/openGauss 坏块测试-对启动的影响-测试笔记1

MogDB/openGauss 坏块测试-对启动的影响-测试笔记 1 在 UPDATE 操作提交后,脏块落盘前 kill 掉 mogdb 数据库,然后对 UPDATE 修改的坏进行以下破坏操作,仍然能 ...

- redis 简单整理——HyperLogLog[十三]

前言 简单介绍一下HyperLogLog. 正文 HyperLogLog并不是一种新的数据结构(实际类型为字符串类型),而 是一种基数算法,通过HyperLogLog可以利用极小的内存空间完成独立总数 ...

- 重走py 之路 ——普通操作与函数(三)

前言 本节主要介绍函数,但是函数是由操作组成的.那么就分为两部,一部分为操作一部分为函数. 正文 py世界中的操作. 操作 if: 在学习任何一门语言中,关系if,要关系另外一件事,那就是if是否只能 ...

- 【Nano Framework ESP32篇】WS2812 彩色灯带实验

地球人皆知,许多物联网教程作者的心中都深爱着一灯大师,所以第一个例程总喜欢点灯,高级一点的会来个"一闪一闪亮晶晶".老周今天要扯的也是和灯有关的,但不单纯地点个灯,那样实在不好玩, ...