wireshark作业

1Wireshark基本操作:

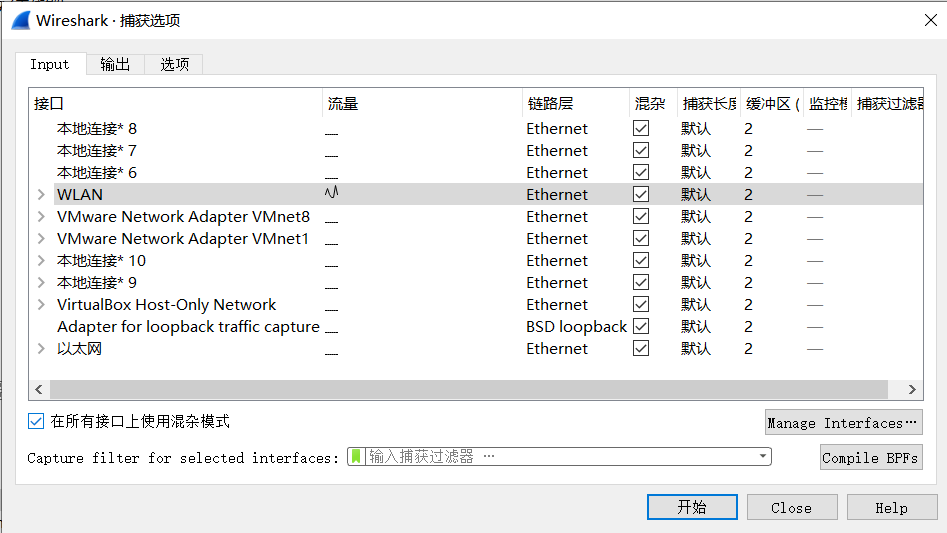

1、启动wireshark,正确选择混杂模式,访问任意网站;

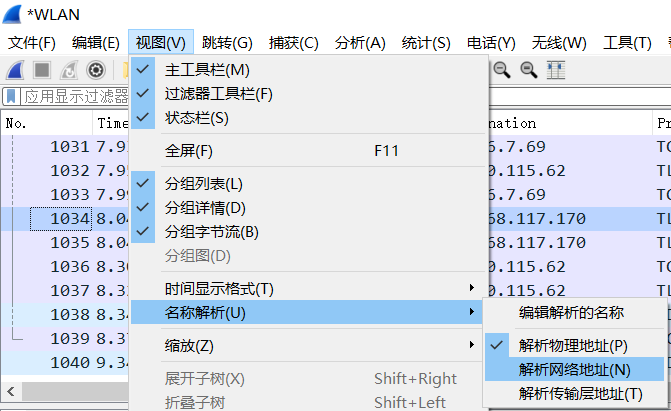

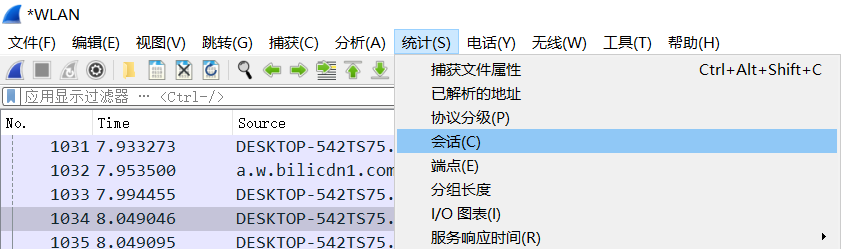

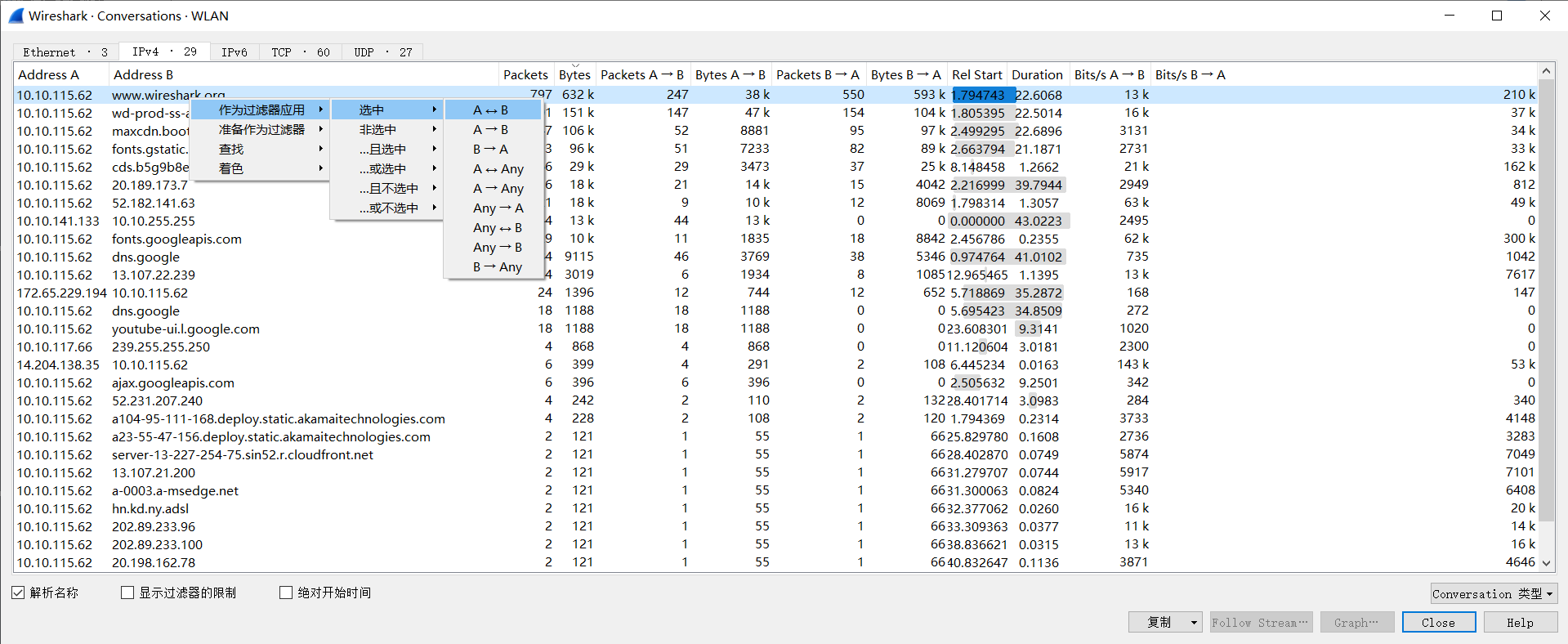

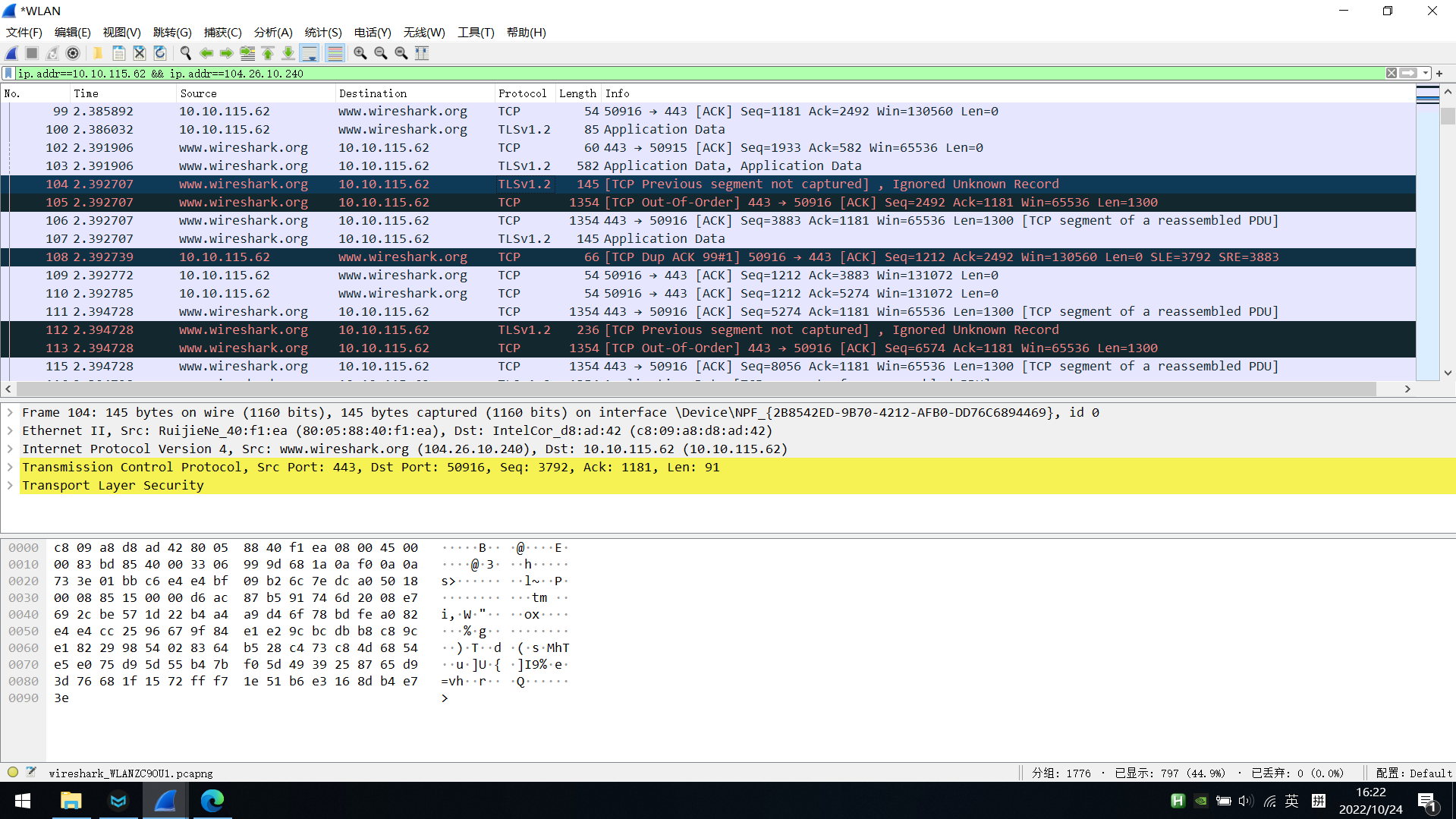

2、设置过滤器呈现本地和该网站服务器之间的交互报文;

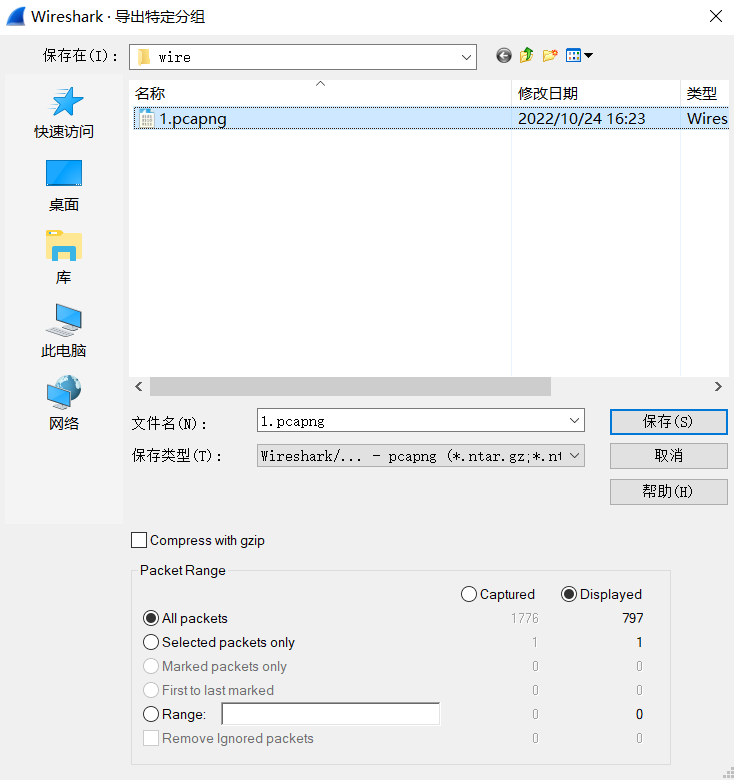

3、保存抓包结果文件.cap;

4、在作业纸上记录下上述实验过程,可以将设置框、运行结果、文件保存结果截图贴在后面。

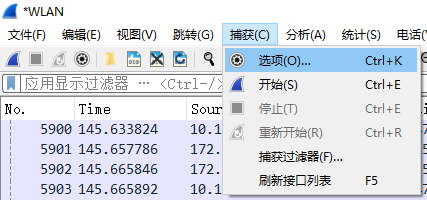

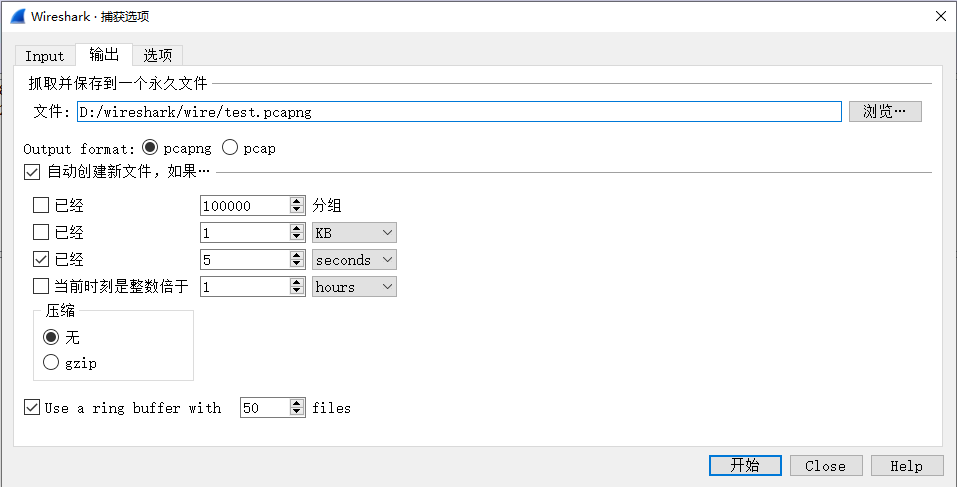

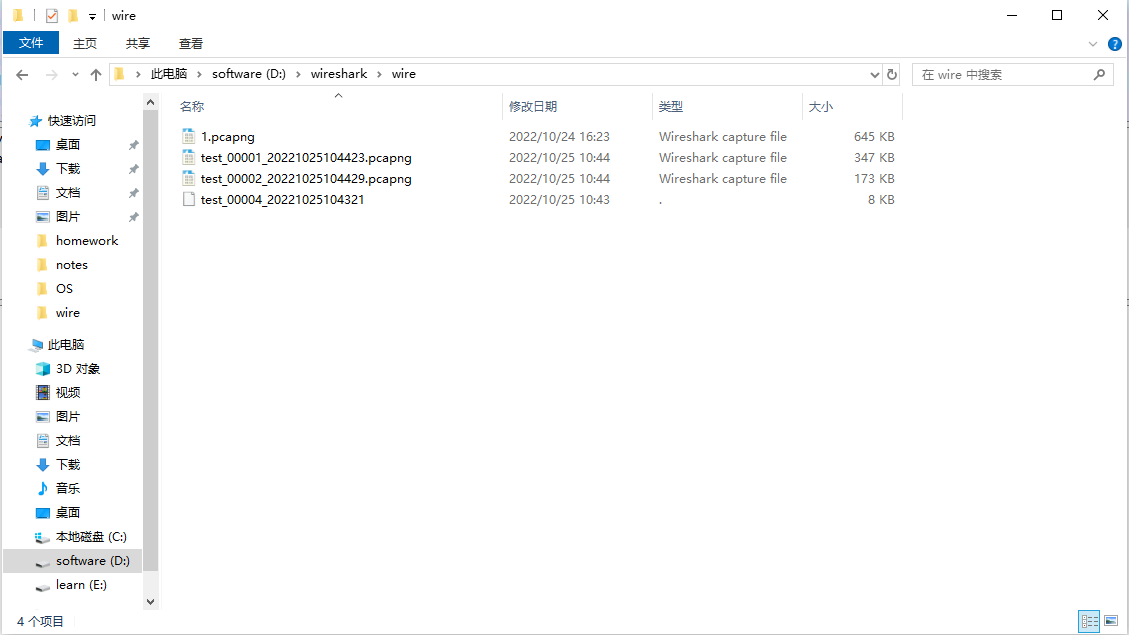

2Wireshark的文件设置:

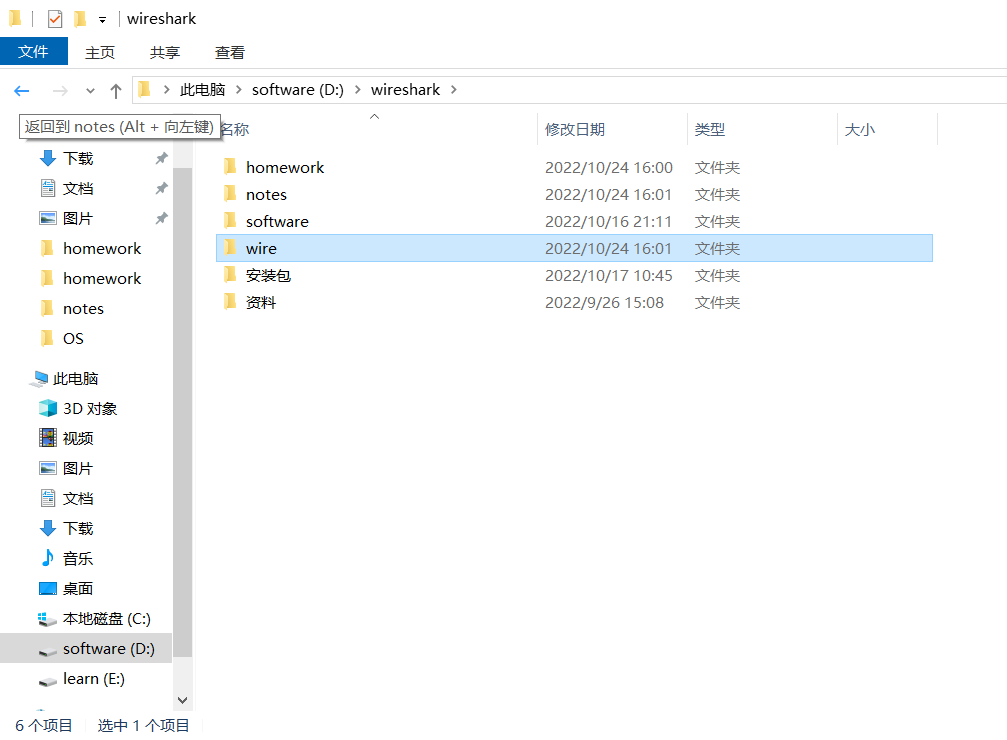

1、新建文件夹wire,设置环形缓冲器,包含5个文件,每个文件10K字节;

2、清空环形缓冲器,设置自动停止捕获为50个文件;

3、正确保存以上两次的wire文件结果;

4、在作业纸上记录下上述实验过程,可以将设置框、运行结果、文件保存结果截图贴在后面。

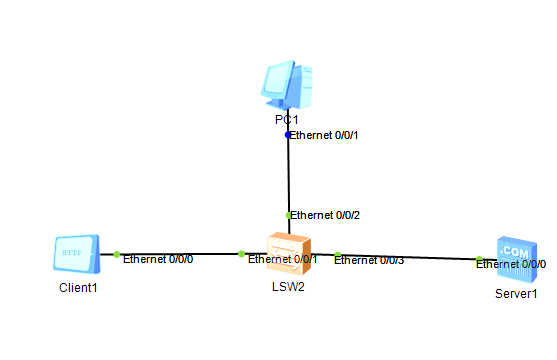

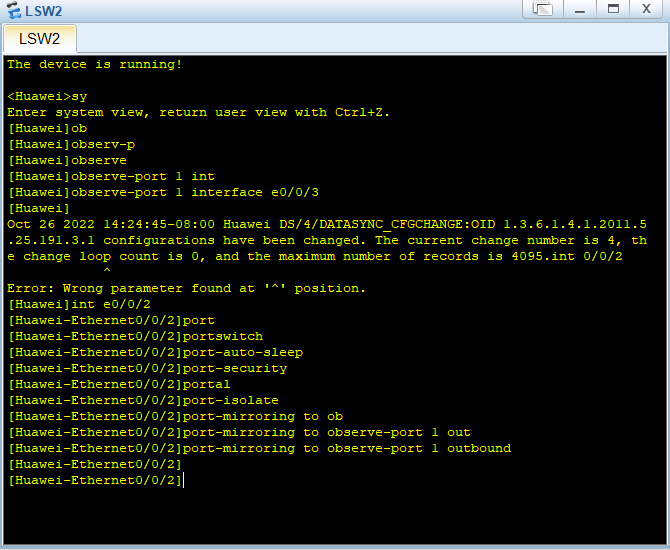

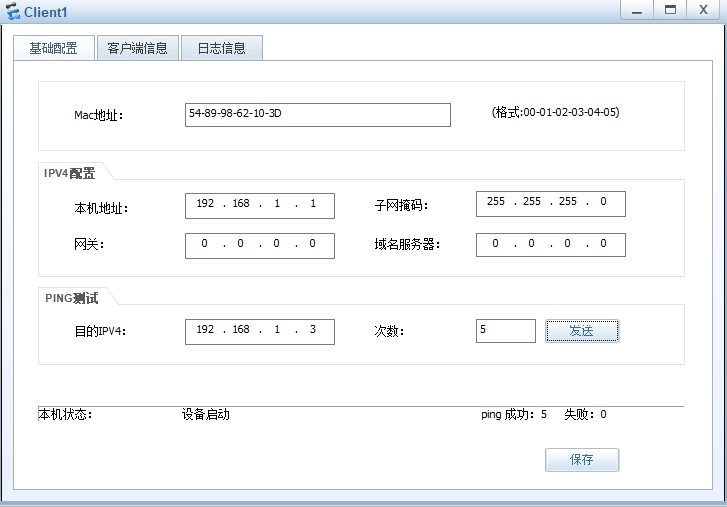

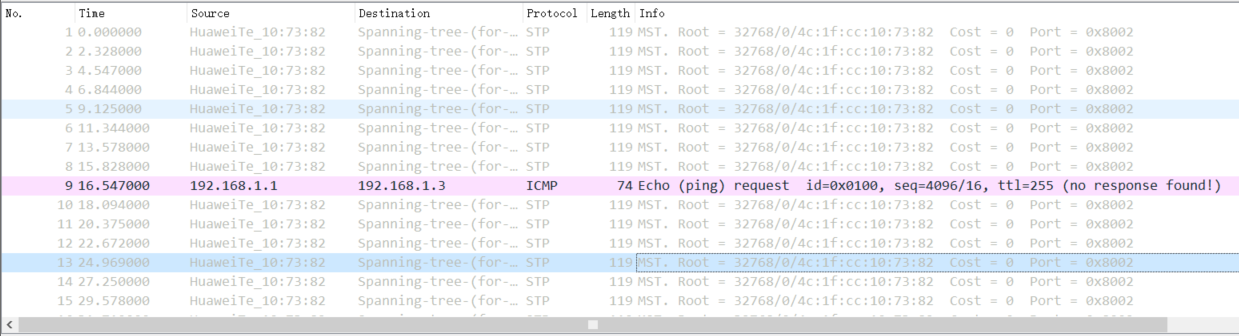

3路由器端口镜像设置:

1、参照教材86页图6-13的实例,运行该问题;

2、正确设置网络拓扑,正确启动抓包观察;

3、在作业纸上记录下上述实验过程,可以将拓扑设置、运行结果、文件保存结果截图贴在后面。

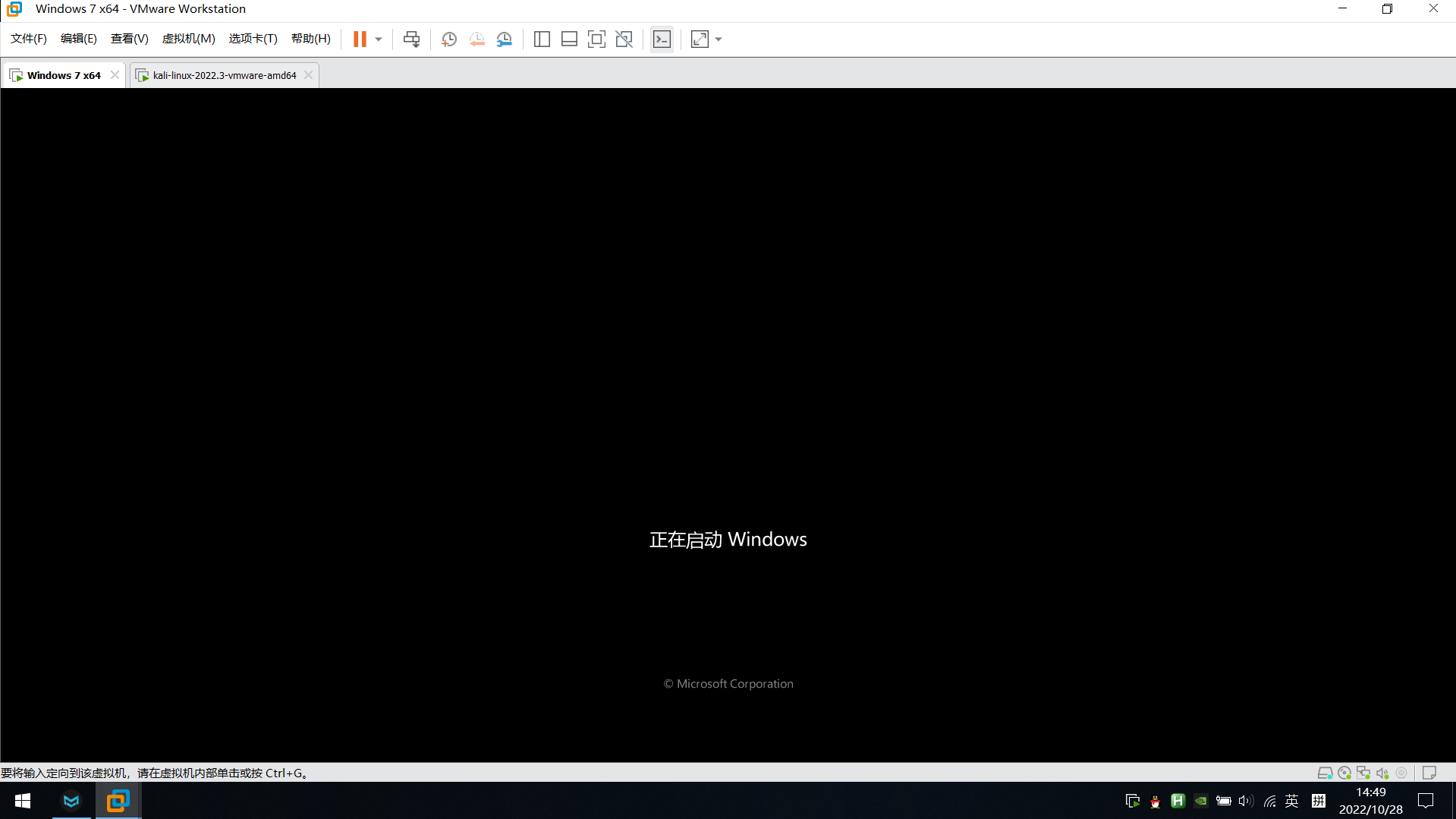

4虚拟环境基本操作:

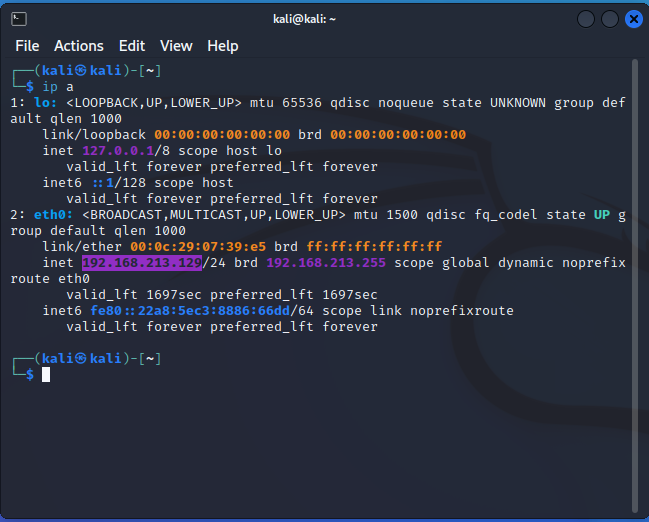

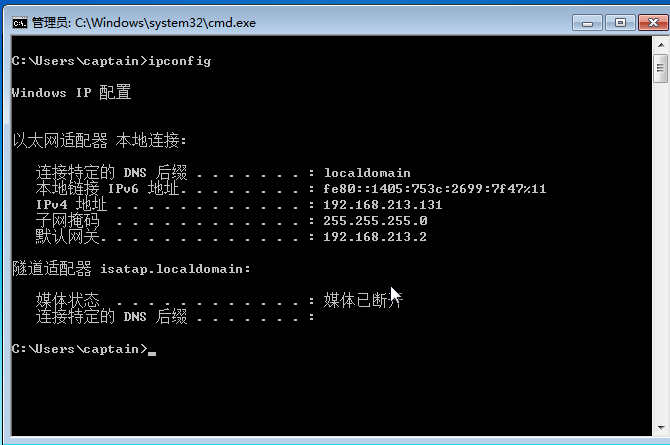

1、启动VMware workstation,登录Kali Linux2虚拟机,开启Windows7虚拟机;

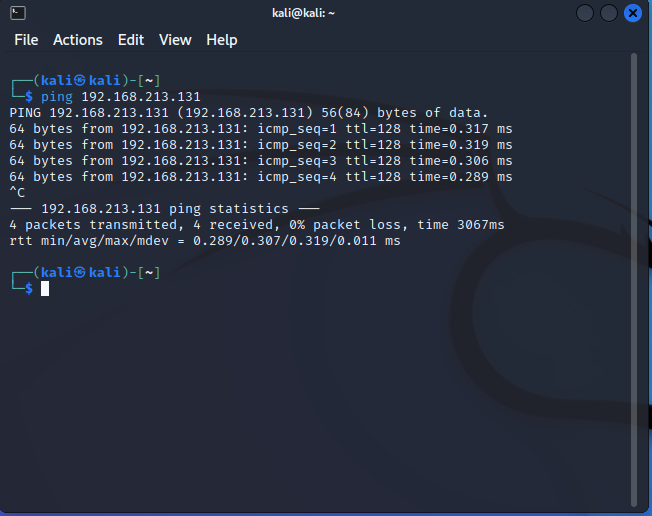

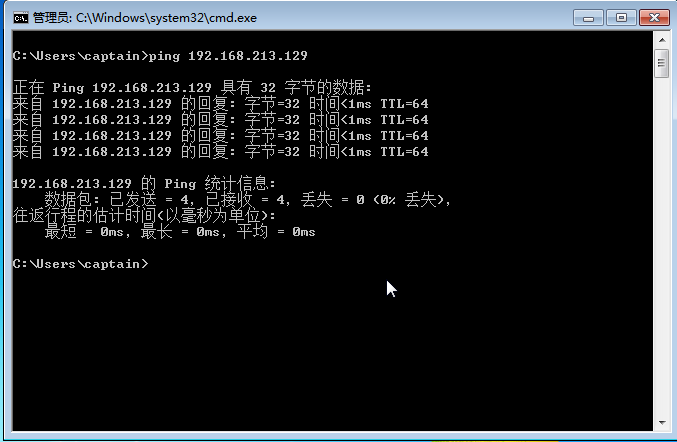

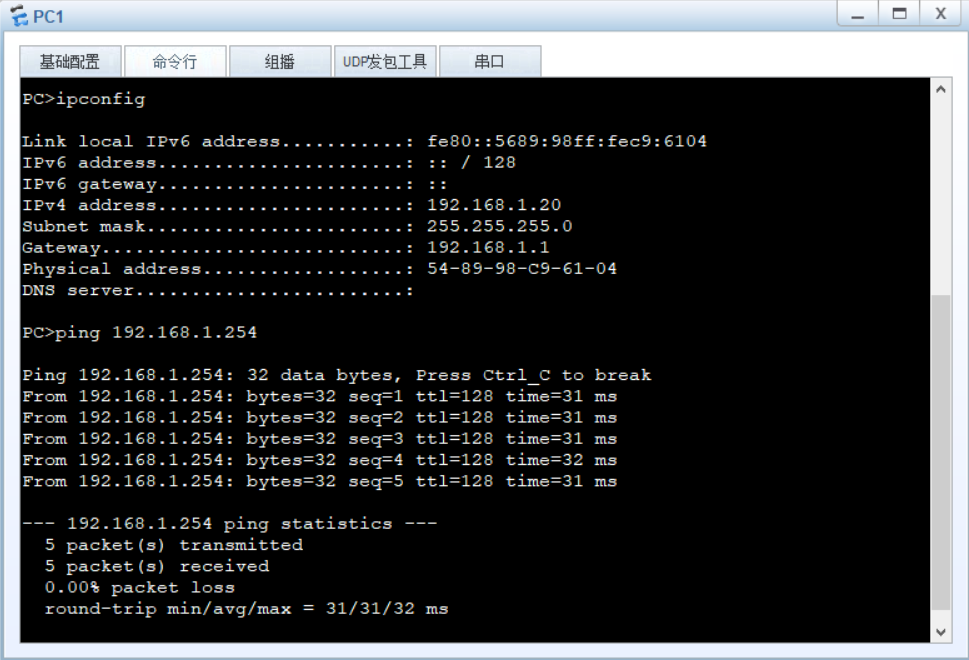

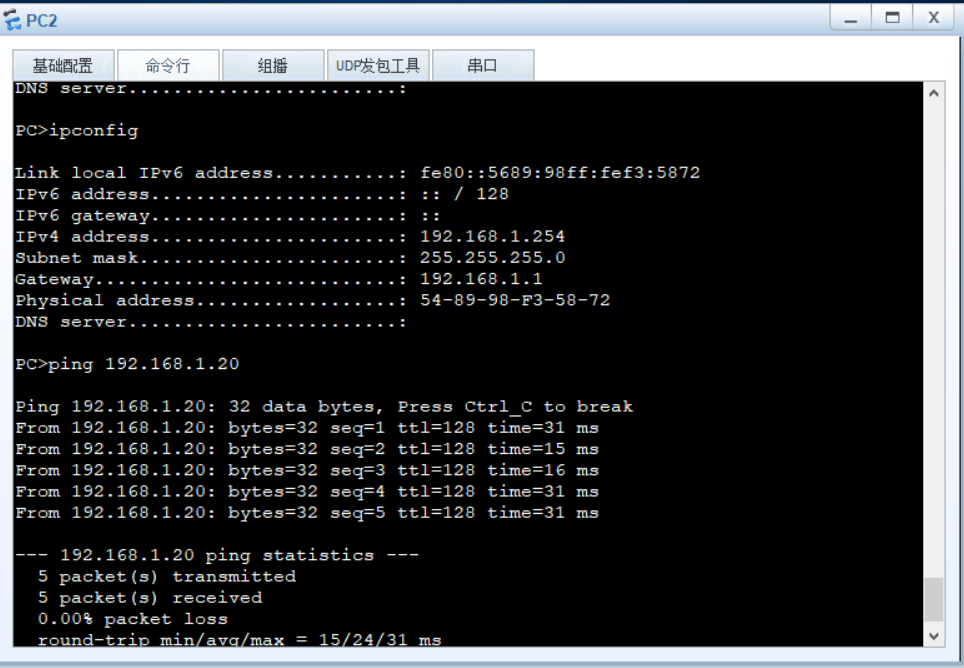

2、虚机用命令行检查本机IP配置,两台虚机互相ping通;

- 关闭win7相关防火墙才能ping通

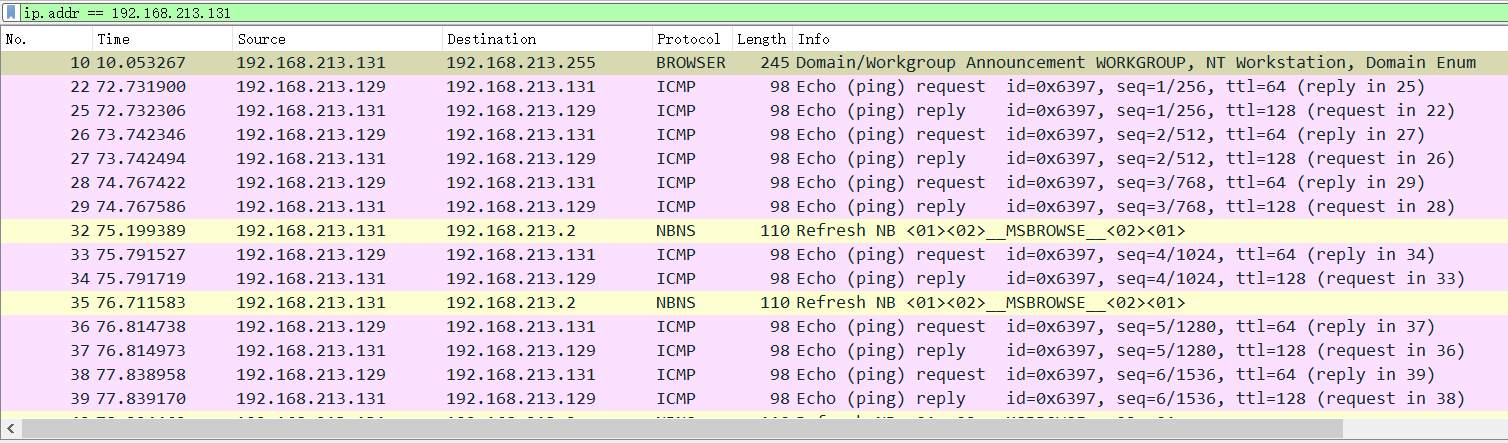

3、启动wireshark正确选择网卡,监控虚机Windows7的流量;

两个系统均使用nat方式联网,所以网卡选择VMnet8

要监控win7,我使用ip地址过滤

4、在作业纸上记录下上述实验过程,可以将设置框、运行结果、文件保存结果截图贴在后面。

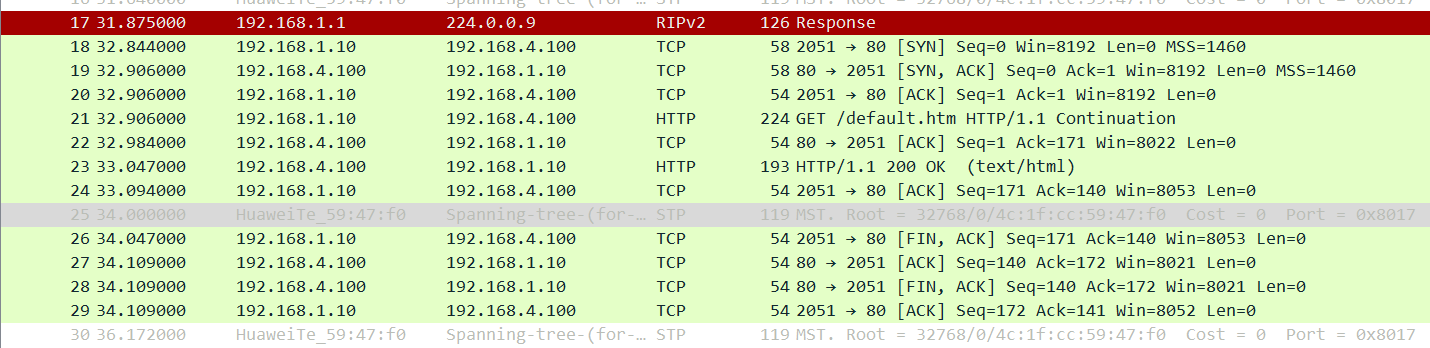

5DNS、TCP、HTTP网络协议分析:

1、参照教材96页图7-1的实例,运行该问题;

2、正确设置网络拓扑,正确启动抓包观察;

3、在作业纸上记录下上述实验过程,可以将拓扑设置、运行结果、文件保存结果截图贴在后面。

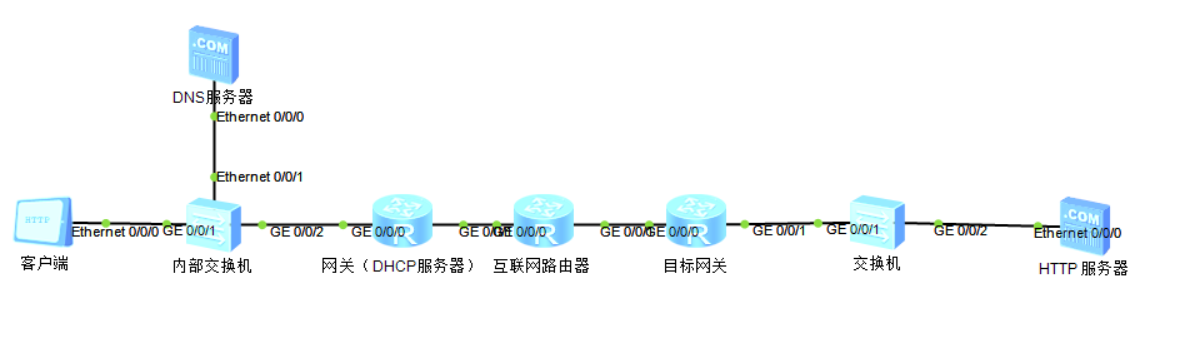

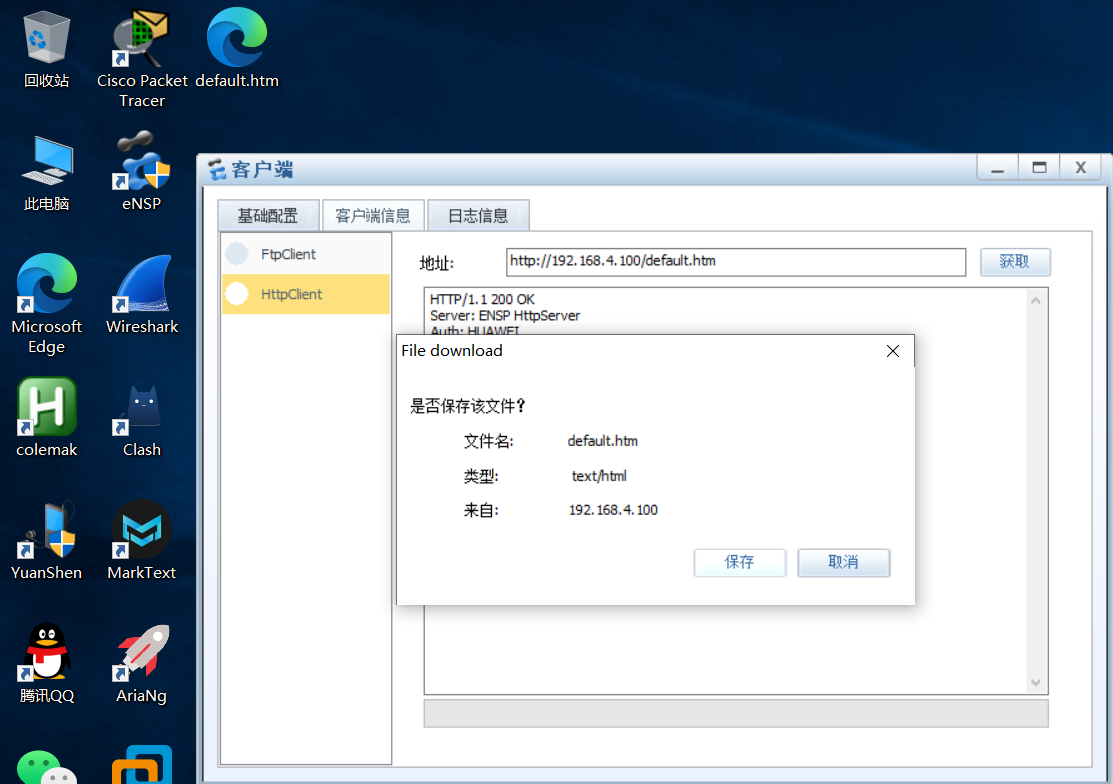

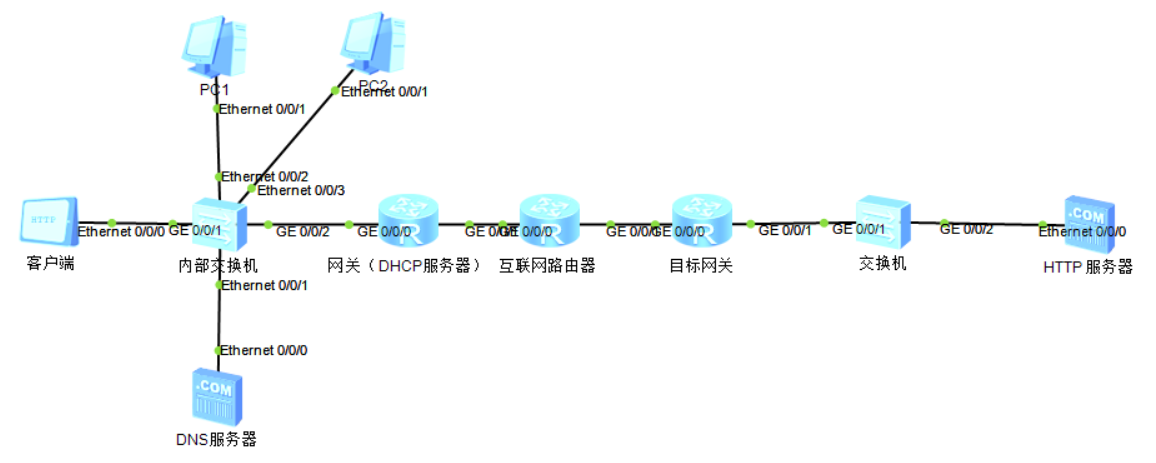

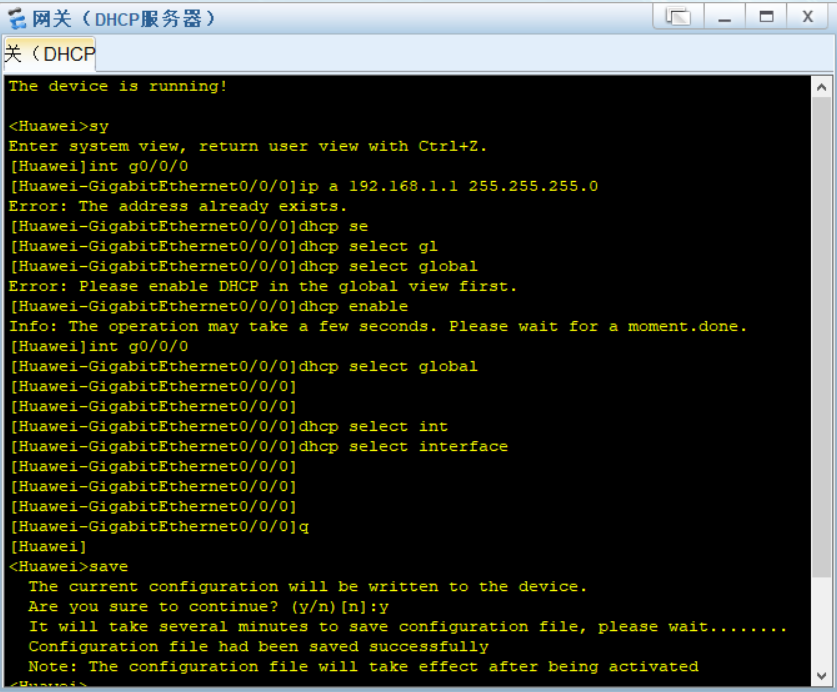

6DNS、TCP、HTTP网络协议分析:

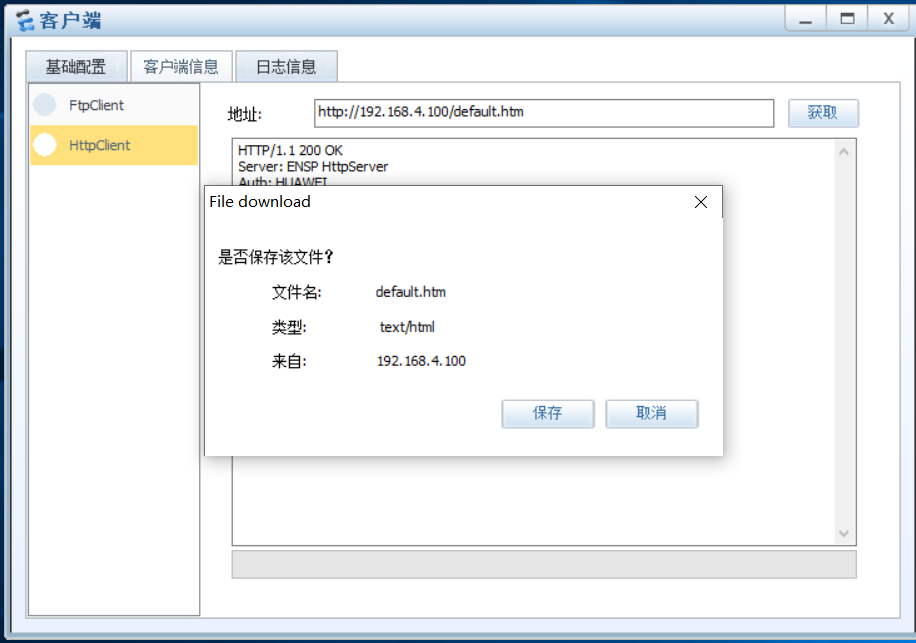

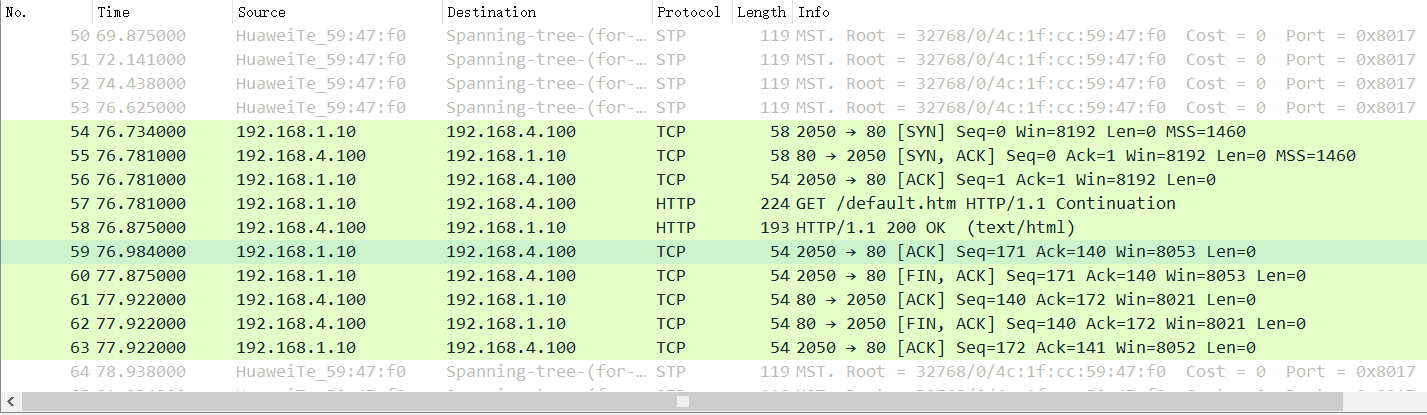

1、参照教材112页图8-1的实例,搭建拓扑;

2、正确配置好各台设备参数;

3、正常运行ping通,正常运行HTTP协议,并在服务器端抓包观察;

4、在作业纸上记录下上述实验过程,可以将拓扑设置、运行结果、文件保存结果截图贴在后面。

7常见的网络攻击:

1.解释链路层攻击方式——MAC泛洪攻击的原理

2.画出流程图

8传输层攻击方式——SYN

1.解释传输层攻击方式——SYN

Flooding的原理

2.画出流程图

wireshark作业的更多相关文章

- 第四周作业-视频学习、教材作业wireshark

教材总结与作业 总结 网络嗅探技术定义:网络嗅探(sniff)是一种黑客常用的窃听技术,(1)利用计算机的网络接口截获目的地为其他计算机的数据报文,(2)监听数据流中所包含的用户账户密码或私密通信等. ...

- SDN第五次上机作业

作业链接 1.建立拓扑,并连接上ODL控制器. 2.利用ODL下发组表.流表,实现建议负载均衡 查看s2接收的数据包都被drop掉了 在s1中下发组表 在s1中下发流表使组表生效 下发流表覆盖S2中d ...

- SDN第三次上机作业

作业链接 1.创建以下拓扑(可采用任意方式) 2.利用OVS命令下发流表,实现VLAN功能 3.利用OVS命令查看流表 4.验证性测试 5.Wireshark抓包验证

- SDN第5次上机作业

SDN第5次上机作业 实验目的 1.搭建如下拓扑并连接控制器 2.下发相关流表和组表实现负载均衡 3.抓包分析验证负载均衡 实验步骤 1.建立以下拓扑,并连接上ODL控制器. 提交要求:ODL拓扑界面 ...

- 17秋 SDN课程 第三次上机作业

SDN 第三次上机作业 1.创建拓扑 2.利用OVS命令下发流表,实现vlan功能 3.利用OVS命令查看流表 s1: s2: 4.验证性测试 5.Wireshark 抓包验证

- SDN第五次上机作业--基于组表的简单负载均衡

0.作业链接 http://www.cnblogs.com/easteast/p/8125383.html 1.实验目的 1.搭建如下拓扑并连接控制器 2.下发相关流表和组表实现负载均衡 3.抓包分析 ...

- SDN 第三次上机作业

SDN 第三次上机作业 1.创建拓扑 2.利用OVS命令下发流表,实现vlan功能 3.利用OVS命令查看流表 s1: s2: 4.验证性测试 5.Wireshark 抓包验证

- 计算机网络:自顶向下方法(第七版)Wireshark实验指南

这本书的每一章后面都提供了一个Wireshark实验,通过使用Wireshark抓包并手动对包进行分析可以帮助我们更好地理解各种协议和相关知识.然而,这个资源在网上好像很难找,我历经千辛万苦找到之后, ...

- 利用wireshark抓取TCP的整个过程分析。

原文地址:https://www.cnblogs.com/NickQ/p/9226579.html 最近,已经很久都没有更新博客了.看看时间,想想自己做了哪些事情,突然发现自己真的是太贪心,到头来却一 ...

- 2019寒假训练营第三次作业part2 - 实验题

热身题 服务器正在运转着,也不知道这个技术可不可用,万一服务器被弄崩了,那损失可不小. 所以, 决定在虚拟机上试验一下,不小心弄坏了也没关系.需要在的电脑上装上虚拟机和linux系统 安装虚拟机(可参 ...

随机推荐

- centos7连接WIFI

centos7图形化界面可以直接连接WIFI,命令行会稍麻烦一些 环境: 1.笔记本安装centos7,没有很大的流量,基本都是交互 2.桌子后面的线路太乱,想要省去一根网线 过程: 1.安装软件 y ...

- 浅谈Python中的with,可能有你不知道的

Python中的with,没那么简单,虽然也不难 https://docs.python.org/zh-cn/3.9/reference/compound_stmts.html#the-with-st ...

- ChatGPT:让程序开发更轻松

作者:京东科技 赵龙波 "贾维斯,你在吗?" "随时待命,先生." 类似<钢铁侠>里的人工智能助理贾维斯,ChatGPT或许是你的随时待命的助手.C ...

- C-04\IDE基础知识和分支,循环语句

一.浮点数特性及比较方法 浮点数在多参数传参的时候默认是会进行精度转换,由float转换到double,浮点数是一个近视值,不能进行直接等于比较,一般可以用区间法比较但是会存在精度丢失的问题. 浮点数 ...

- Windows / Mac 安装Typora

Typora Typora 是一款支持实时预览的 Markdown 文本编辑器. 附件下载:Typora 附件 Windows版本 1.解压Typora_1.3.8_windows.rar文件 2.双 ...

- vue跨域请求数据

vue跨域请求数据 本篇文章基于vue-cli编写 问题描述 当出现如下关键词,证明我们正在执行跨域问题 此时证明我们违背了同源策略(即协议名.ip.端口号一致) 环境准备 首先,要想实现跨域请求数据 ...

- JZOJ 4872.集体照

\(\text{Problem}\) 一年一度的高考结束了,我校要拍集体照.本届毕业生共分 \(n\) 个班,每个班的人数为 \(A_i\).这次拍集体照的要求非常奇怪:所有学生站一排,且相邻两个学生 ...

- JZOJ 5343. 【NOIP2017模拟9.3A组】健美猫

题面 其中 \(1 \leq n \leq 2 \times 10^6\) 分析 考虑每次移动,发现负数对答案贡献少 \(1\),非负数多 \(1\) 每次移动都加了 \(1\) 负数变非负数关键点在 ...

- Os-hackNos-3

Os-hackNos-3 目录 Os-hackNos-3 1 信息收集 1.1 端口扫描 1.2 后台目录扫描 1.2.1 目录分析 2 爆破后台登录页面 2.1 BP爆破 2.2 hydra爆破 3 ...

- Swiper第一页与最后一页禁止滑动

resistanceRatio抵抗率.边缘抵抗力的大小比例.值越小抵抗越大越难将slide拖离边缘,0时完全无法拖离. mounted: function() { let _this = this; ...