【代码审计】大米CMS_V5.5.3 目录遍历漏洞分析

0x00 环境准备

大米CMS官网:http://www.damicms.com

网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15)

程序源码下载:http://www.damicms.com/downes/dami.rar

测试网站首页:

0x01 代码分析

1、漏洞文件位置:/Admin/Lib/Action/TplAction.class.php 第20-43行中:

- public function index()

- {

- $dirpath = $this->dirpath();//当前目录

- $dirlast = $this->dirlast();//上一层目录

- import("ORG.Util.Dir");

- $dir = new Dir($dirpath);

- $list_dir = $dir->toArray();

- if (empty($list_dir))

- {

- 10. $this->error('该文件夹下面没有文件!');

- 11. }

- 12. foreach($list_dir as $key=>$value)

- 13. {

- 14. $list_dir[$key]['pathfile'] = dami_url_repalce($value['path'],'desc').'|'.$value['filename'];

- 15. }

- 16. $_SESSION['tpl_jumpurl'] = '?s=Tpl/index/id/'.dami_url_repalce($dirpath,'desc');

- 17. if($dirlast && $dirlast != '.')

- 18. {

- 19. $this->assign('dirlast',dami_url_repalce($dirlast,'desc'));

- 20. }

- 21. $this->assign('dirpath',$dirpath);

- 22. $this->assign('list_dir',list_sort_by($list_dir,'mtime','desc'));

- 23. $this->display('index');

24. }

这段函数获取当前目录及上一层目录参数,然后进行列目录等操作,我们继续看一下程序是如何获取当前目录的参数的呢?

2、漏洞文件位置:/Admin/Lib/Action/TplAction.class.php 第45-61行中:

- public function dirpath()

- {

- $id = dami_url_repalce(trim($_GET['id']));

- if ($id)

- {

- $dirpath = $id;

- }

- else

- {

- 10. $dirpath ='./Web/Tpl';

- 11. }

- 12. if (!strpos($dirpath,'Tpl'))

- 13. {

- 14. $this->error("不在模板文件夹范围内!");

- 15. }

- 16. return $dirpath;

17. }

从GET方式获取参数id,判断参数是否为空,默认目录是./web/tpl,然后检测参数中是否包含tpl字符串,最后返回当前目录。我们可以构造参数id,绕过代码检测,从而导致程序在实现上存在目录遍历漏洞,攻击者可利用该漏洞获取敏感信息。

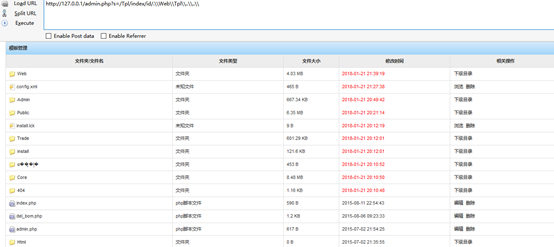

0x02 漏洞利用

1、登录后台,代码检测参数中是否包含tpl字符串,因此我们可以在参数包含.\\Web\\Tpl\\,然后通过..\\,跳转到上一层目录,获取网站目录结构。

获取网站根目录Payload:

http://127.0.0.1/admin.php?s=/Tpl/index/id/.\\Web\\Tpl\\..\\..\\

2、可以继续通过..\\遍历磁盘目录,获取更多敏感信息。

0x03 修复建议

1、过滤..等可能的恶意字符,防止目录跳转,最为推荐的方法;

2、正则判断用户输入的参数的格式,看输入的格式是否合法:这个方法的匹配最为准确和细致,但是有很大难度,需要大量时间配置规则。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

【代码审计】大米CMS_V5.5.3 目录遍历漏洞分析的更多相关文章

- 【代码审计】711cms_V1.0.5 目录遍历漏洞分析

0x00 环境准备 711CMS官网: https://www.711cms.com/ 网站源码版本:711CMS 1.0.5 正式版(发布时间:2018-01-20) 程序源码下载:https: ...

- 【代码审计】CLTPHP_v5.5.3后台目录遍历漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- [cyber security][php]pfSense目录遍历漏洞分析

0×00 导言 pfSense是一个基于FreeBSD,专为防火墙和路由器功能定制的开源版本. 在本文中,我们将向大家介绍在pfSense的2.1.3以及更低版本中的CVE-2014-4690漏洞:对 ...

- 【代码审计】大米CMS_V5.5.3 代码执行漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- 【代码审计】大米CMS_V5.5.3 SQL注入漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- HttpClient使用之下载远程服务器中的文件(注意目录遍历漏洞)

参考文献: http://bbs.csdn.net/topics/390952011 http://blog.csdn.net/ljj_9/article/details/53306468 1.下载地 ...

- 目录遍历漏洞简介 转载于h3c

参考文章: 攻防:目录遍历漏洞简介

- nginx解析漏洞,配置不当,目录遍历漏洞环境搭建、漏洞复现

nginx解析漏洞,配置不当,目录遍历漏洞复现 1.Ubuntu14.04安装nginx-php5-fpm 安装了nginx,需要安装以下依赖 sudo apt-get install libpcre ...

随机推荐

- 使用 IntraWeb (33) - Cookie

在 IW.HTTP.Cookie 单元提供有两个相关类: THTTPCookie.TCookieList; 另外 IWServerController 还有一个 CookieOptions 选项. 但 ...

- [原创]Java性能优化权威指南读书思维导图3

[原创]Java性能优化权威指南读书思维导图3

- 使用 Docker 搭建 Tomcat 运行环境

转自: http://m.oschina.net/blog/616526, 版权归原作者所有. 1 Docker与虚拟机 2 搭建过程 2.1 准备宿主系统 准备一个 CentOS 7操作系统 ...

- Synchronized、lock、volatile、ThreadLocal、原子性总结、Condition

http://blog.csdn.net/sinat_29621543/article/details/78065062

- 关于Revit API修改元素参数的问题?

>ADN: DEVR3894 >ADN service level: Professional >产品:Revit MEP 2012 >版本:2012 >语言:中 ...

- PL/SQL学习笔记之异常

一:异常 程序执行过程中出现错误情况被称为异常,主要有两种类型的异常: 系统定义的异常 用户定义的异常 二:系统定义的异常 Exception Oracle Error SQLCODE 描述 ACCE ...

- 玩魔兽争霸无故退出 提示框显示"0x21101663"指令引用的"0x02704acc"内存该存不能为"read" 确定就会终止程序

20151002总结:下方法试过,没完全按照说的操作完,觉得有风险且那个read程序执行时间好长的,感觉有点干坏事的意思 ======================================= ...

- 基于CentOS搭建基于 ZIPKIN 的数据追踪系统

系统要求:CentOS 7.2 64 位操作系统 配置 Java 环境 安装 JDK Zipkin 使用 Java8 -openjdk* -y 安装完成后,查看是否安装成功: java -versio ...

- 通过nginx中转获取不到IP的问题解决

第一步:在nginx.conf中配置反向代理时把真实IP带上,例如: server { listen 80; server_name myibook.com.cn; loca ...

- 开源中文分词工具探析(六):Stanford CoreNLP

CoreNLP是由斯坦福大学开源的一套Java NLP工具,提供诸如:词性标注(part-of-speech (POS) tagger).命名实体识别(named entity recognizer ...