第二届强网杯部分题writeup

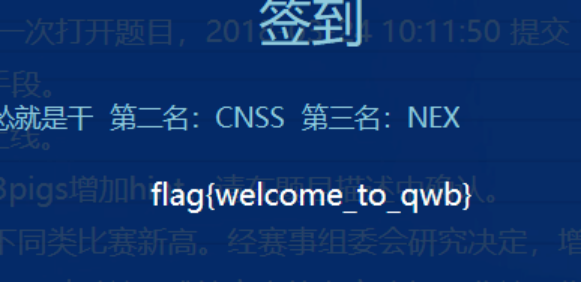

0x00 题目名称 签到

操作内容:

FLAG值:

flag{welcome_to_qwb}

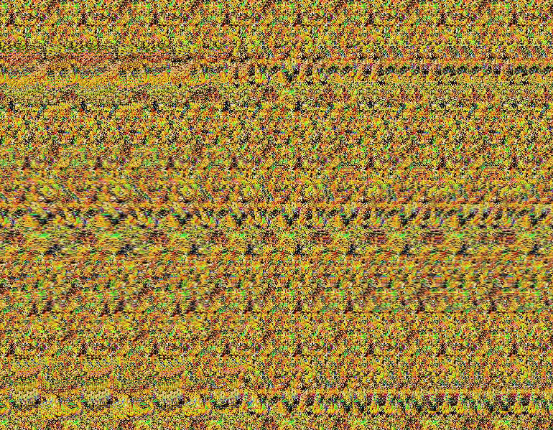

0x01 题目名称 Weclome

操作内容:

通过查看文件发现是一个bmp格式的图片文件,然后加上后缀.bmp,如图

将图片放入色道,通过变换得到flag

FLAG值:

QWB{W3lc0me}

0x02 题目名称 streamgame1

操作内容:

密码长度不大,暴力破解得到flag

FLAG值:

flag{1110101100001101011}

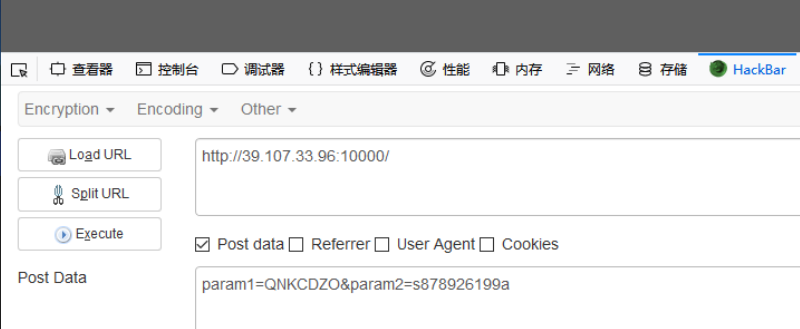

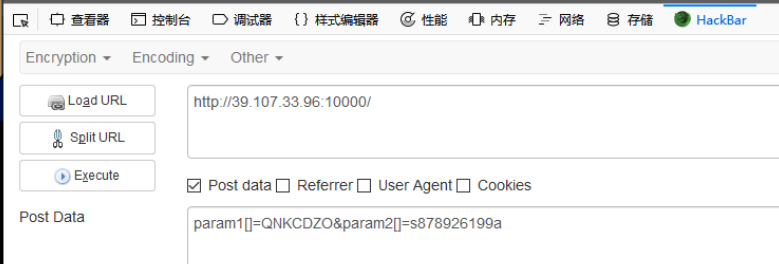

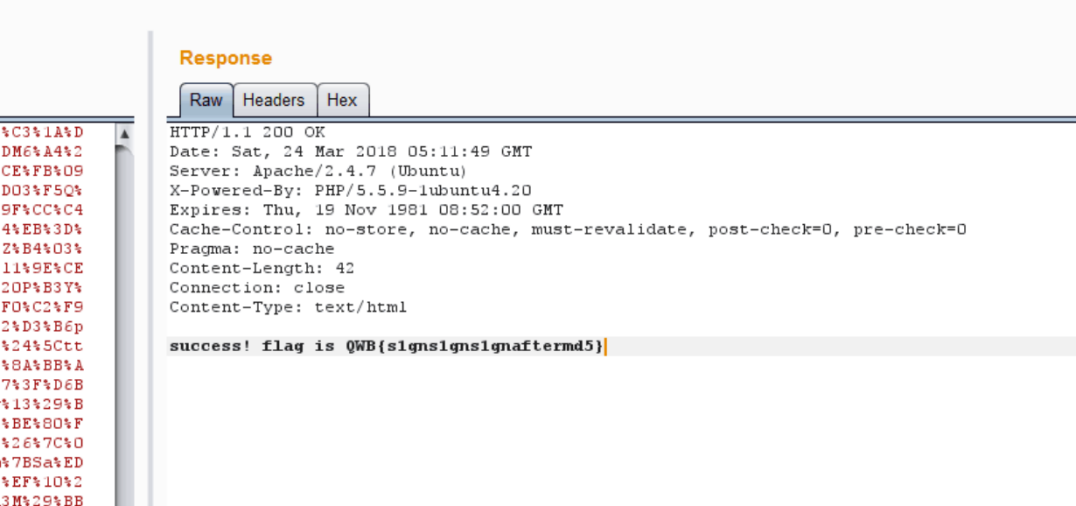

0x03 题目名称 web签到

操作内容:

第一关利用PHP弱类型

Php在处理哈希字符串时候0e开头的都解释为零

第二关利用数组

两个数组的md5无法计算数组所以都返回0

第三关

利用如下两个图片md5相同,转为url编码后提交

转换方式为

a=urllib.quote(open("1.jpg","rb").read()[:3200000])

In [7]: with open('1.txt','a') as f:

...: f.write(a)

...:

In [8]: b=urllib.quote(open("2.jpg","rb").read()[:3200000])

In [9]: with open('2.txt','a') as f:

...: f.write(b)

得出flag

FLAG值:

QWB{s1gns1gns1gnaftermd5}

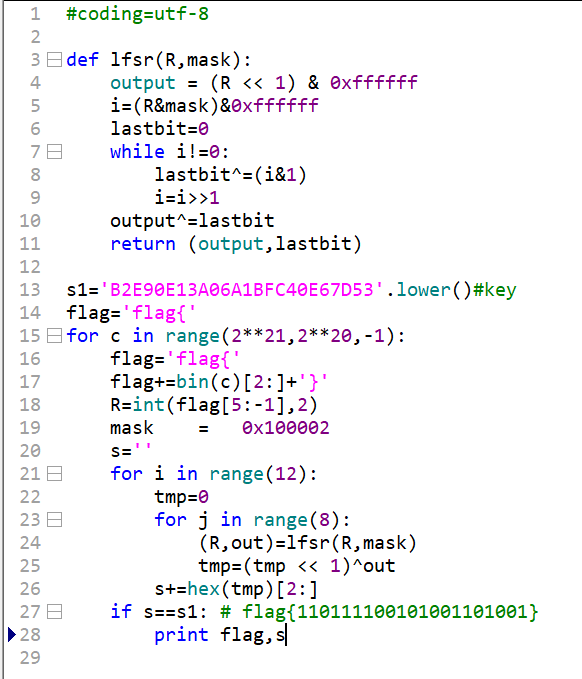

0x04 题目名称 streamgame2

操作内容:

密码长度不大,暴力破解得到flag

FLAG值:

Flag{110111100101001101001}

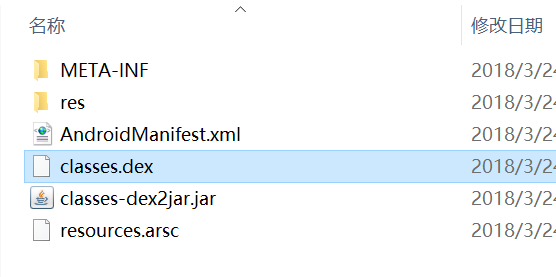

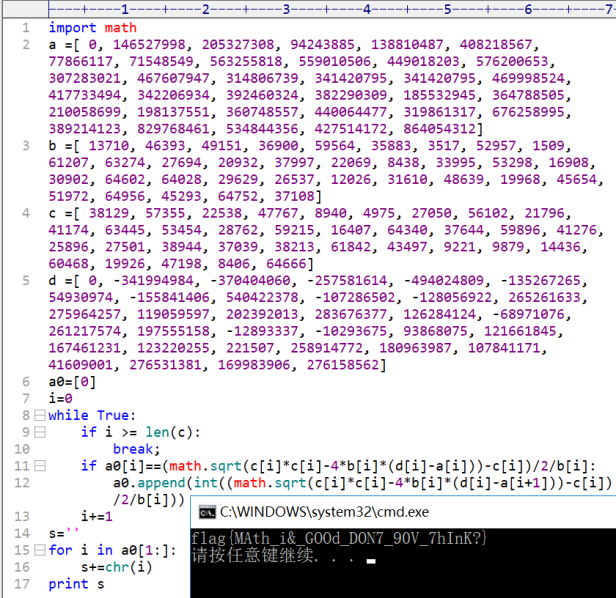

0x05 题目名称 simplecheck

操作内容:

这是一个apk逆向题,360压缩打开apk解压classes.dex,dex2jar.bat转成jar

观察到有两个类,其中a类为包含加密方法简单概括就是迭代版的平方差公式

使用python写出解密脚本

FLAG值:

flag{MAth_i&_GOOd_DON7_90V_7hInK?}

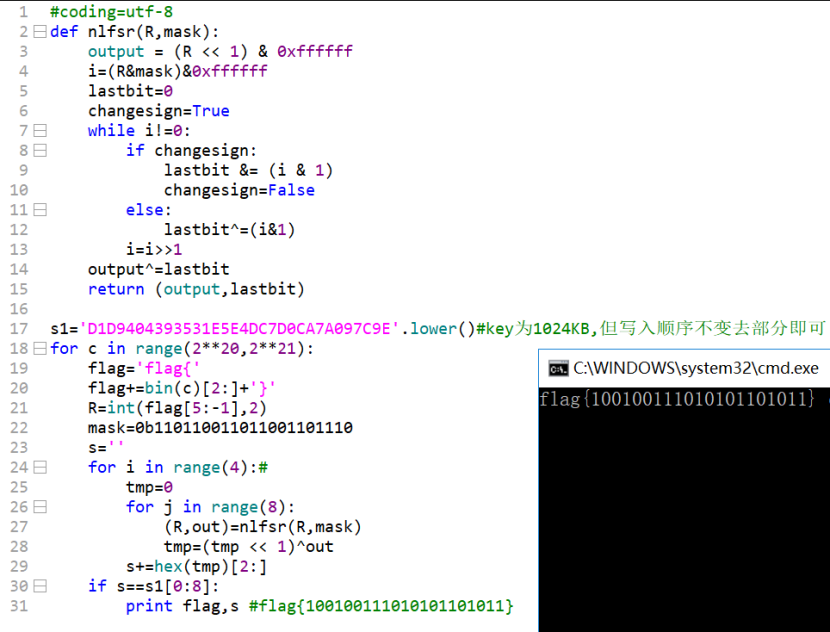

0x06 题目名称 streamgame4

操作内容:

密码不长,加密后去部分进行破解

FLAG值:

flag{100100111010101101011}

第二届强网杯部分题writeup的更多相关文章

- 第二届强网杯-simplecheck

这次强网杯第一天做的还凑合,但第二天有事就没时间做了(也是因为太菜做不动),这里就记录一下一道简单re-simplecheck(一血). 0x00 大致思路: 用jadx.gui打开zip可以看到,通 ...

- 第二届强网杯部分writeup

MD5部分 第一题 一看就有些眼熟 emmmm 查看一下源代码: 重点是这里 这里面要求POST上去的参数 param1 != param2 && md5('param1') == m ...

- 第二届强网杯wp

web web签到 利用了md5碰撞 payload为 param1 =%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b% ...

- 强网杯2018 - nextrsa - Writeup

强网杯2018 - nextrsa - Writeup 原文地址:M4x@10.0.0.55 所有代码均已上传至我的github 俄罗斯套娃一样的rsa题目,基本把我见过的rsa套路出了一遍,值得记录 ...

- Sdut 2164 Binomial Coeffcients (组合数学) (山东省ACM第二届省赛 D 题)

Binomial Coeffcients TimeLimit: 1000ms Memory limit: 65536K 有疑问?点这里^_^ 题目描述 输入 输出 示例输入 1 1 10 2 9 ...

- Sdut 2165 Crack Mathmen(数论)(山东省ACM第二届省赛E 题)

Crack Mathmen TimeLimit: 1000ms Memory limit: 65536K 有疑问?点这里^_^ 题目描述 Since mathmen take security ...

- 【CTF MISC】隐写术wireshark找出图片-“强网杯”网络安全挑战赛writeup

这场CTF中有一道题是分析pcap包的.. 13.大黑阔: 从给的pcap包里把图片提取出来,是一张中国地图. 题目提示是黑阔在聊天,从数据里可以找出几段话. 思路:主要考察wireshark的过滤规 ...

- 2019强网杯web upload writeup及关键思路

<?phpnamespace app\web\controller; class Profile{ public $checker; public $filename_tmp; ...

- 刷题记录:[强网杯 2019]Upload

目录 刷题记录:[强网杯 2019]Upload 一.知识点 1.源码泄露 2.php反序列化 刷题记录:[强网杯 2019]Upload 题目复现链接:https://buuoj.cn/challe ...

随机推荐

- HTML and CSS basis

classes 和 IDs 的不同 class 选择器用于描述一组元素的样式,class 选择器有别于id选择器,class可以在多个元素中使用. HTML 元素 elements 从开始标签(sta ...

- css3控制字体动态变换颜色

css3控制字体动态变换颜色 <!doctype html> <html> <head> <meta charset="utf-8"> ...

- Win Server 2012 配置运行 .net core 环境

今天拿到一台 全新的win 2012 服务器配置服务器环境 记录一下 首先装好IIS 打开服务器管理器 - 添加功能和角色 好 安装完IIS 看一下服务器有没有安装 core的运行环境(全新 ...

- 8.JSP与JavaBean

1.<jsp:useBean> <html> <head> <title>jsp:useBean 标签的使用</title> </he ...

- sql临时表 通过临时表循环处理数据

-- 创建临时表 IF OBJECT_ID('tempdb.dbo.#temprecord','U') IS NOT NULL DROP TABLE dbo.#temprecord; GO SELEC ...

- davinci 删除路线站点关系

删除路线站点关系 DELETE FROM tb_station_info_draw WHERE id in (SELECT stationId FROM tb_road_station_relatio ...

- 微信小程序开发(八)获取手机ip地址

// succ.wxml <view>手机IP:{{motto.query}}</view> // succ.js var app = getApp() Page({ data ...

- C#的Lazy与LazyInitializer

class Program { static void Main(string[] args) { //初始化 Lazy 类的新实例 //当延迟初始化发生时,将使用指定的初始化函数和初始化模式 // ...

- 团队第三次作业:Alpha版本第二周小结

姓名 学号 周前计划安排 每周实际工作记录 自我打分 XXX 061109 1.对原型设计与编码任务进行进一步的规划与任务分配 2.协调与统一已完成的部分原型设计页面风格并针对部分页面提出了改进建议 ...

- git远程分支创建,本地分支关联远程分支,第一次发布、更新分支

git远程分支创建,本地分支关联远程分支,第一次发布.更新分支 github托管服务器地址为https://github.com git提交更新代码示意图: 本地与远程进行免密码配置(本地与远程关联) ...