使用Empire自动获取域管理员

使用Empire自动获取域管理员

译:backlion

前言

自从Empire和BloodHound被应用来,对AD渗透已经可以获取到内网环境95%的信息量。作者发现自己一遍又一遍地在做同样重复的事情,当发生这种情况时,就应该考虑到自动化,毕竟一个自动获得域管理员的自动化脚本是提高工作效率最好的办法。此外,Empire刚刚推出了一个RESTful API的接口,可以轻松创建与之交互的第三方脚本。

项目目标和实施

最初,作者本来想要的是通过BloodHounds输出信息,并解析它,将其提供输入到Empire中,使其成为流程化。可是,BloodHound并没有使用域特权升级(如SYSVOL中的GPP密码。所以作者想要一个更灵活的BloodHound版本的“攻击模板”。 此外,Empire拥有BloodHound的大部分核心功能,它包含了BloodHound上的所有功能。作者坚持使用Empire,并使用RESTful API自动化所有内容。 这也使得能够自由地解析模块的输出,并且对整体的逻辑和用户反馈有更多的输出控制。

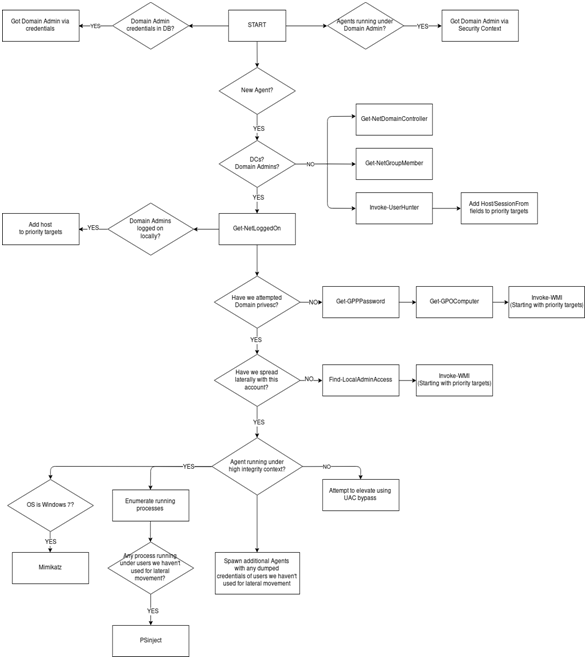

设计流程图

以下展示了DeathStar项目的设计流程:

环境配置

DeathStar - https://github.com/byt3bl33d3r/DeathStar

Empire - https://github.com/EmpireProject/Empire

1.下载empire并且安装运行:

git clone https://github.com/EmpireProject/Empire cd Empire/setup && ./install.sh && cd .. # Start the Empire console and RESTful API python empire --rest --username backlion --password Password@123

2.启动empier的控制台和RESTful API服务,并启动运行DeathStar:

git clone https://github.com/byt3bl33d3r/DeathStar # Death Star is written in Python3 pip3 install -r requirements.txt # Supply the username and password you started Empire's RESTful API with ./DeathStar.py -u backlion -p Password@123

3.如果一切顺利,DeathStar会创建一个http侦听,应该可以看到"Polling for Agents"状态:这意味着已经通过了empire的RESTful API接口验证,而且DeathStar正在监听第一个代理。这里需要的只是你在代理上加入域主机即可。现在需要的只是域主机连接机器上的代理,如何做到这一点已超出本文的范围。作者建议你使用crackmapexec。

视频演示

一旦得到第一个代理,DeathStar将接管,将开始自动化提权。以下是两个不同情况下获取域管理员的DeathStar视频

1.在第一个视频中,它使用SYSVOL漏洞中的GPP密码来提升域权限,使用解密的凭证横向扩展到应用GPO的机器上,并最终登录到已登录域管理员的计算机上,然后枚举正在运行的进程和 PSInject进入一个在Domain Admin帐户下运行的进程(默认情况下是explorer.exe):

https://www.youtube.com/embed/PTpg_9IgxB0?ecver=2

2.第二个视频,它实际上获得域管理员的凭据是使用Mimikatz和利用本地管理员的关系:

https://www.youtube.com/embed/1ZCkC8FXSzs?ecver=2

小结

DeathStar演示了如何使用现有的开源工具集自动获取Active Directory环境中的域管理员权限.

使用Empire自动获取域管理员的更多相关文章

- Active Directory中获取域管理员权限的攻击方法

Active Directory中获取域管理员权限的攻击方法 译:by backlion 0x00 前言 攻击者可以通过多种方式在Active Directory中获得域管理员权限, ...

- 关于启明星系统移除apppath配置,让系统自动获取路径来设置cookie的解决方法

启明星系统底层使用统一接口,特别是用户,用户登录后,都会建立一个 userinfo 的cookie.请看下面2个网址: http://120.24.86.232/book http://120.24. ...

- 解决:win8.1 oepnvpn客户端 redirect-gateway def1无效,自动获取的IP没有网关问题

解决:win8.1 oepnvpn客户端 redirect-gateway def1无效,自动获取的IP没有网关问题 该问题是操作系统权限问题,需要将程序设置为以管理员模式运行和以windows7兼容 ...

- 自动获取 LDAP 基准 DN 列表

问题描述 在使用 LDAP 协议从 Active Directory 等目录管理服务获取组织结构数据时,一般总是需要对目录的检索路径进行配置.但是由于实际使用中的目录组织结构通常会比较复杂,往往会出现 ...

- 通过AWS的DHCP自动获取的IP地址是否会发生改变?

针对您的问题,分析如下:1.在一个VPC内,通过AWS的DHCP自动获取的IP地址,在如何情况下会发生改变?例如我把vpc的内所有100个ec2实例全部关闭,再全部重新打开,是否会发生IP地址变化的情 ...

- domain admin域管理员

当计算机加入到域后,默认将"Domain Admins"组赋予了本地系统管理员的权限.也就是说,在计算机添加到域,成为域的成员主机的过程中,系统将会自动把"Domain ...

- 设置自动获取IP和DNS

问题阐述 设置ipv4的自动获取时遇到一个问题,ip和dns自动获取可以确认设置,但是全局时就是报错,回头去看ipv4的ip和dns也还是原来的样子 由于一直使用的都是自动获取,很少会有主动设置ip或 ...

- 滥用exchage远程调用域管理员API接口

0x00 前言 在大多数的Active Directory和Exchange中,Exchange服务器具有很高的权限,即Exchange服务器上的管理员可以很容易地将权限提升到域管理员权限,我在zdi ...

- win10 系统怎么获取最高管理员权限删除文件

http://www.xitongcity.com/jiaocheng/win8_content_3473.html 很多win8.1系统用户在对磁盘文件进行清理时,经常会遇到“文件夹访问被拒绝,您需 ...

随机推荐

- DDD实战成绩管理---用户故事

本次DDD实践选取我们都熟悉的高校成绩管理作为例子. (一).需求描述 每学期学校教务处老师会进行教学安排,具体就是建立教学班,指定该教学班代课教师,上课学生,然后进行排课(忽略此部分,这是另一个系统 ...

- CentOS安装输入法及kDE桌面

参考教程:https://jingyan.baidu.com/article/154b46317fdfce28ca8f419e.html

- Python不生成HTMLTestRunner报告-转载学习

1.问题:Python中同一个.py文件中同时用unittest框架和HtmlReport框架后,HtmlReport不被执行. 2.为什么?其实不是HtmlReport不被执行,也不是HtmlRep ...

- eclipse集成testng插件(离线安装方式)

testng是一个优秀的测试框架,我们在开发自动化测试脚本或者框架的时候经常会用到这个框架,因为它不仅能方便的帮助我们管理测试类,而且它还提供了丰富的注解来支持各种测试场景的实现(参数化,数据提供者, ...

- JUC——线程同步锁(锁处理机制简介)

锁处理机制简介 juc的开发框架解决的核心问题是并发访问和数据安全操作问题,当进行并发访问的时候如果对于锁的控制不当,就会造成死锁这样的阻塞问题. 为了解决这样的缺陷,juc里面重新针对于锁的概念进行 ...

- 用Python爬下今日头条所有美女,美滋滋!

我们的学习爬虫的动力是什么? 有人可能会说:如果我学好了,我可以找一个高薪的工作. 有人可能会说:我学习编程希望能够为社会做贡献(手动滑稽) 有人可能会说:为了妹子! ..... 其实我们会发现妹 ...

- windows更改MySQL存储路径

在C:\ProgramData\MySQL\MySQL Server 5.7文件夹 my.ini是默认的配置文件.在这里我们只更改数据存储路径.不更改配置文件 1 # Path to the data ...

- 微软职位内部推荐-Software Engineer II-Data Mining

微软近期Open的职位: Are you looking for a big challenge? Do you know why Big Data is the next frontier for ...

- 用vsstudio 设计Winform 高分屏上布局错乱的问题

在使用win10高分辨率150%,200%系统进行winform开发时, 会有布局错乱的现象,比如之前定义的300px的宽度,往往被设置成600px (200%分辨率下). 这个问题vs2015的解决 ...

- 大数据-spark-hbase-hive等学习视频资料

不错的大数据spark学习资料,连接过期在评论区评论,再给你分享 https://pan.baidu.com/s/1ts6RNuFpsnc39tL3jetTkg