手写DotNet Core 认证授权代码

在普通的MVC项目中 我们普遍的使用Cookie来作为认证授权方式,使用简单。登录成功后将用户信息写入Cookie;但当我们做WebApi的时候显然Cookie这种方式就有点不适用了。

在.NET Core 中 WebApi中目前比较流行的认证授权方式是Jwt (Json Web Token) 技术。Jwt 是一种无状态的分布式身份验证方式,Jwt 是将用户登录信息加密后存放到返回的Token中 ,相当于用户信息是存储在客户端。Jwt的加密方式有两种 :对称加密与非对称加密,非对称加密即 RSA 加密的方式。

自己手写认证授权代码和Jwt的思路是一样的;不同之处在于:

1、加密方式仅仅是采用的对称加密方式 简单高效。哈哈!(弊端就是没有非对称加密更安全);

2、用户登录信息主要保存在Redis中,即服务端。

自己写的好处:

1、扩展性强,可根据自己的需要进行各种扩展,比如在验证授权时可很方便的添加多设备登录挤下线功能等。

2、可随时调整用户的Token失效时间。

认证及授权流程

1、先请求登录接口,登录成功,为用户产生一个Token,

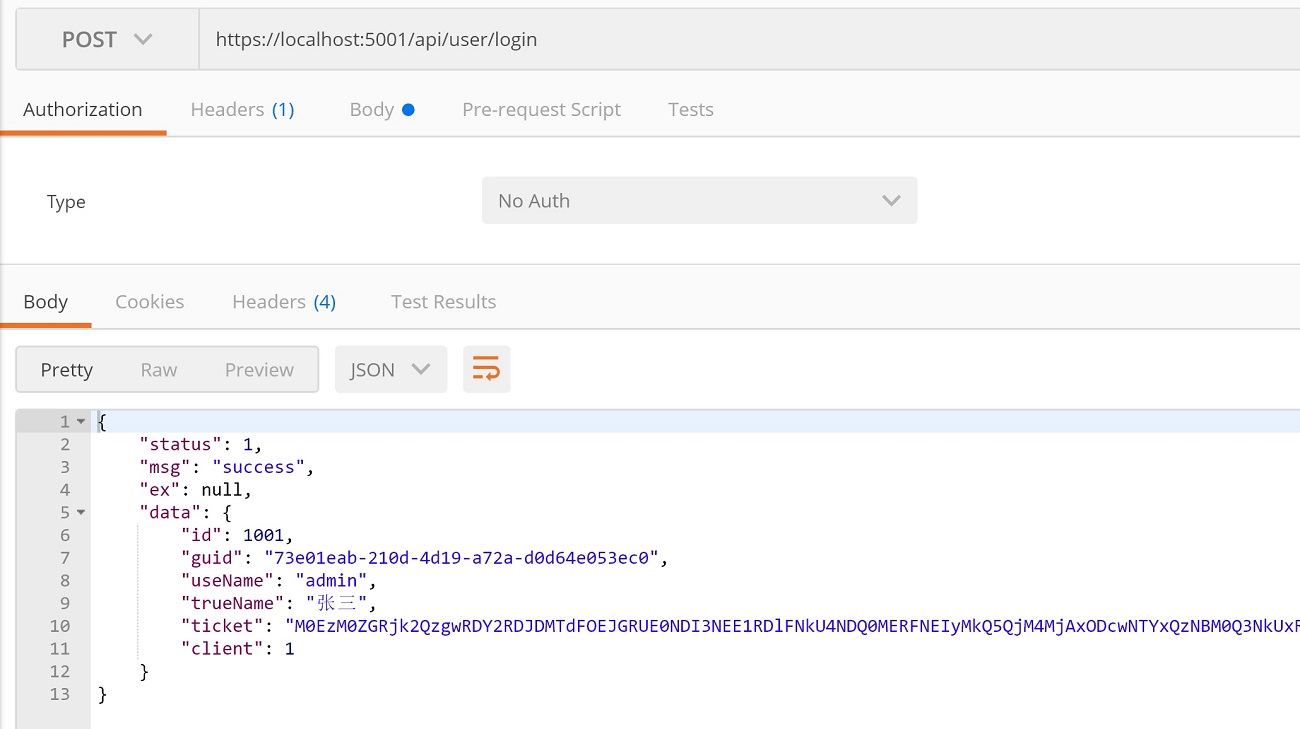

登录获取Token 图片中ticket字段。

2、 客户端拿到Token在其他请求中将Token信息添加到请求头中传递到服务端。

开发思路

1、添加一个过滤器。在Startup 中ConfigureServices方法里添加一个Filters 即我们自己授权代码类。

public void ConfigureServices(IServiceCollection services)

{

services.AddMvc().SetCompatibilityVersion(CompatibilityVersion.Version_2_1);

services.AddMvc(mvc =>

{

//添加自己的授权验证

mvc.Filters.Add(typeof(AuthorizeFilter));

});

}

具体详细代码,请看文章结尾github地址。

添加过滤器之后我们的每次请求都会优先执行过滤器的代码。在这里我们就可以判断用户是否已经登录,从而进行拦截没有授权的的请求。

/// <summary>

/// 安全认证过滤器

/// </summary>

public class AuthorizeFilter : IActionFilter, IAuthorizationFilter

{

public void OnAuthorization(AuthorizationFilterContext context)

{

//允许匿名访问

if (context.HttpContext.User.Identity.IsAuthenticated ||

context.Filters.Any(item => item is IAllowAnonymousFilter))

return;

var httpContext = context.HttpContext;

var claimsIdentity = httpContext.User.Identity as ClaimsIdentity;

var request = context.HttpContext.Request;

var authorization = request.Headers["Authorization"].ToString();

if (authorization != null && authorization.Contains("BasicAuth"))

{

//获取请求头中传递的ticket

var current_ticket = authorization.Split(" ")[];

//校验ticket并获取用户信息

var userInfo = TicketEncryption.VerifyTicket(current_ticket, out string dec_client);

if (userInfo != null)

{

//同一个终端多次登录挤下线功能 返回403

if (userInfo.ticket != current_ticket && userInfo.client.ToString() == dec_client)

{

#region 多设备挤下线代码

var response = new HttpResponseMessage();

context.HttpContext.Response.StatusCode = (int)HttpStatusCode.Forbidden;

context.Result = new JsonResult("Forbidden:The current authorization has expired");

#endregion return;

}

else

{

return;

}

} }

// 401 未授权

context.HttpContext.Response.StatusCode = (int)HttpStatusCode.Unauthorized;

context.Result = new JsonResult("Forbidden:Tiket Invalid"); }

}

具体详细代码,请看文章结尾github地址。

2、登录并获取Token

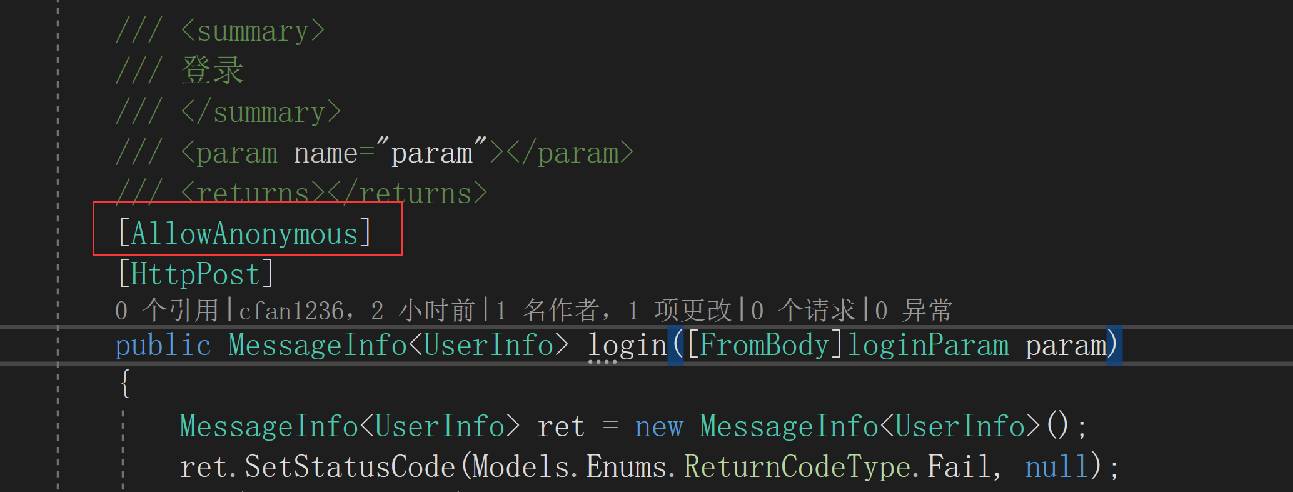

由于添加了IAuthorizationFilter类型的过滤器,所以每个请求都会被拦截。所以登录接口我们需要允许匿名访问。

3、加解密Token

加密:登录成功后就要产生个Token了,产生也简单。将用户的唯一信息比如uid或者guid进行对称式加密。当然如果需要对登录设备做区分或者多设备登录挤下线功能时最好也将登录设备一起加密进去。

我们都知道 在加密中一般情况下只要加密的数据及加密key不变;那么加密后的内容也会一直保持不变。如果我们每次登录产生的Token一直没有任何变化只要这个Token被泄露了那将很危险的。竟然我们希望每次登录产生的Token都有变化。那就要改变加密数据或者加密key了。加密数据是用户唯一信息这个显然不可能产生变化。所以我们能改变的地方只能是加密key了;我们采用固定key+随机key的方式。

因为加密key在我们解密时也是需要一一对应的。所以我们得想办法将我们的随机key告诉我们解密的代码中。办法就是 我们将加密后的内容(一般情况进行base64编码)再加上随机key。(随机key一定是固定长度 不然后面无法解析拆分)

比如加密内容是guid=73e01eab-210d-4d19-a72a-d0d64e053ec0+client=ios 固定key=123654+随机key=FEZaaWbyimaWiJHah

即加密过程:

加密(73e01eab-210d-4d19-a72a-d0d64e053ec0&ios,123654FEZaaWbyimaWiJHah)=M0EzM0ZGRjk2QzgwRDY2RDJDMTdFOEJGRUE0NDI3NEE1RDlFNkU4NDQ0MERFNEIyMkQ5QjM4MjAxODcwj加随机key:FEZaaWbyimaWiJHah

所以我们返回给用户的Token实际上是包含了随机key的。当然这个随机key只有我们自己知道。因为随机key的长度以及位置只有我们自己知道。这种方式即使我们固定key被泄露了 只要别人不知道我们随机key处理方法也无济于事。

解密:知道加密过程后就好解密了。拿到用户提交的Token后首先按照随机key的固定位置进行截取。将加密内容和随机key拆开。然后将固定key和随机key组合一起解密加密的内容,取得用户guid和登录的客户端类型。

完整加解密代码

代码中的ticket代表本文中的Token。代码中使用的是DES加解密

public class TicketEncryption

{

//加密key 实际中请用配置文件配置

private static readonly string key = "yvDlky7GXGtlPCGr";

/// <summary>

/// 获取一个新的ticket

/// </summary>

/// <param name="guid">用户的guid</param>

/// <param name="client">客户端</param>

/// <returns></returns>

public static string GenerateTicket(string guid, string client)

{

//随机key

string randomKey = Randoms.GetRandomString();

var keys = key + randomKey;

var desStr = Encryption.DesEncrypt(guid + "&" + client, keys);

var base64Str = Encryption.Base64Encrypt(desStr) + randomKey;

return base64Str;

} /// <summary>

/// 校验ticket

/// </summary>

/// <param name="encryptStr"></param>

/// <returns></returns>

public static UserInfo VerifyTicket(string encryptStr,out string client)

{

try

{

RedisHelper redisHelper = new RedisHelper("127.0.0.1:6379");

//加密原型:guid&client; 如:08e80f78-95ad-427c-b506-a5f1504e29ac&ios

string randomKey = encryptStr.Substring(encryptStr.Length - );

var base64 = encryptStr.Substring(, encryptStr.Length - );

var deBase64 = Encryption.Base64Decrypt(base64);

var keys = key + randomKey;

string ticketInfo = Encryption.DesDecrypt(deBase64, keys);

var guid = ticketInfo.Split("&")[];

client = ticketInfo.Split("&")[];

string redisKey = "ticket_" + guid;

var obj = redisHelper.Get<UserInfo>(redisKey);

return obj;

}

catch (Exception ex)

{

throw ex;

}

}

}

完整demo代码请看github

https://github.com/cfan1236/NetCoreAuthorize

手写DotNet Core 认证授权代码的更多相关文章

- SpringSecurity(1)---认证+授权代码实现

认证+授权代码实现 Spring Security是 一种基于 Spring AOP 和 Servlet 过滤器的安全框架.它提供全面的安全性解决方案,同时在 Web 请求级和方法调用级处理身份确认和 ...

- 4.2tensorflow多层感知器MLP识别手写数字最易懂实例代码

自己开发了一个股票智能分析软件,功能很强大,需要的点击下面的链接获取: https://www.cnblogs.com/bclshuai/p/11380657.html 1.1 多层感知器MLP(m ...

- 手写笔记变PDF-几行代码变命令行程序为图形化界面

前言 最近发现了一个非常不错的Python类库----Gooey, https://github.com/chriskiehl/Gooey 在它的帮助下我们可以非常方便的将一个命令行程序升级成一个图形 ...

- 手写数字0-9的识别代码(SVM支持向量机)

帮一个贴吧的朋友改的一段代码,源代码来自<机器学习实战> 原代码的功能是识别0和9两个数字 经过改动之后可以识别0~9,并且将分类器的产生和测试部分分开来写,免得每次测试数据都要重新生成分 ...

- .net core 认证与授权(三)

前言 在写三上是在一的基础上写的,所以有没有看过二是没得关系的,在一中介绍了认证与授权,但是没有去介绍拿到证书后怎样去验证授权. 概念性东西:在这套机制中,把这个权限认证呢,称作为policy.这个p ...

- 手写RPC框架指北另送贴心注释代码一套

Angular8正式发布了,Java13再过几个月也要发布了,技术迭代这么快,框架的复杂度越来越大,但是原理是基本不变的.所以沉下心看清代码本质很重要,这次给大家带来的是手写RPC框架. 完整代码以及 ...

- 常见的JS手写函数汇总(代码注释、持续更新)

最近在复习面试中常见的JS手写函数,顺便进行代码注释和总结,方便自己回顾也加深记,内容也会陆陆续续进行补充和改善. 一.手写深拷贝 <script> const obj1 = { name ...

- Spring security OAuth2.0认证授权学习第三天(认证流程)

本来之前打算把第三天写基于Session认证授权的,但是后来视屏看完后感觉意义不大,而且内容简单,就不单独写成文章了; 简单说一下吧,就是通过Servlet的SessionApi 通过实现拦截器的前置 ...

- springcloud-alibaba手写负载均衡的坑,采用restTemplate,不能添加@loadbalanced注解,否则采用了robbin

采用springcloud-alibaba整合rabbion使用DiscoveryClient调用restful时遇到的一个问题,报错如下: D:\javaDevlepTool\java1.8\jdk ...

随机推荐

- 如何使用Sencha touch 构建基于Cordova的安卓项目

项目构建篇 1.生成sencha touch 项目 新建目录,在命令行进入该目录,sencha -sdk sdk-path generate app appName appPath 2.命令行中进入 ...

- 万网主机使用wordpress发送邮件的方法

今天弄了一下午总算明白了,这里写一下具体过程. 首先是邮箱,万网主机是不支持mail()函数的,所以默认的不可用,如果你想发送邮件的话,只能使用fsockopen()函数.首先进入万网主机管理平台,启 ...

- java中new关键字和newInstance()方法的区别

1> new是一个关键字,可以说是一个指令: newInstance()是一个方法,Class对象的一个方法. 2> new主要作用是在内存中生成一个实例,而这个类可以没有提前加载到内从中 ...

- QT5:C++实现基于multimedia的音乐播放器(二)

今天接着上一篇来实现播放器的槽函数. 先来实现播放模式,槽函数如下: //播放模式 void Music::musicPlayPattern() { //z=++z%3; ) { //顺序播放 pla ...

- git的个人配置

一..gitconfig存储在当前用户所在文件目录下,如图1.1. 图1.1 二.git拉取代码的服务器.用户名.密码,存储的所在位置,如图1.2. 图1.2 三.是否保存密码,由.gitconfig ...

- Oracle-12:伪列rowid和rownum

------------吾亦无他,唯手熟尔,谦卑若愚,好学若饥------------- 伪列:不真实存储在真表中,但是我们可以查询到不能对伪列进行增删改操作! 分页可以用rownum来分!!!!!! ...

- HTTPS 之 TLS 性能调优

HTTPS(HTTP over SSL)是以安全为目标的 HTTP 通道,可以理解为 HTTP + SSL/TLS,即在 HTTP 下加入 SSL/TLS 层作为安全基础.其中 TLS 的前身是 SS ...

- [OPEN CV] 常用视频操作方法

一.视频的定义 视频(Video)泛指将一系列静态影像以电信号的方式加以捕捉.纪录.处理.储存.传送与重现的各种技术.连续的图像变化每秒超过24帧(frame)画面以上时,根据视觉暂留原理,人眼无法辨 ...

- 超实用的JavaScript代码段 Item3 --图片轮播效果

图片轮播效果 图片尺寸 统一设置成:490*170px; 一.页面加载.获取整个容器.所有放数字索引的li及放图片列表的ul.定义放定时器的变量.存放当前索引的变量index 二.添加定时器,每隔2秒 ...

- 基于开源 Openfire 聊天服务器 - 开发Openfire聊天记录插件

原文:http://www.cnblogs.com/hoojo/archive/2013/03/29/openfire_plugin_chatlogs_plugin_.html 随笔-150 评论- ...