Keystone集成LDAP

转自 http://wsfdl.com/openstack/2016/01/13/Keystone%E9%9B%86%E6%88%90LDAP.html

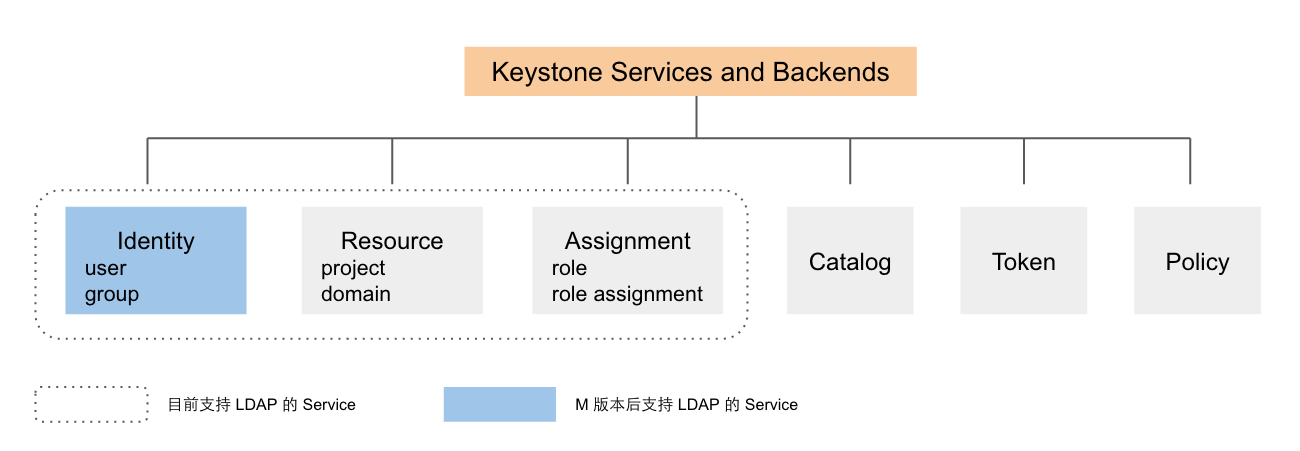

得益于 Keystone 优良的架构,它允许 Service 适配多种 Backend。Keystone 目前有 Identity, Resource, Assigment, Token, Policy, Catatlog 等 service,在 K 版本中,Identity, Resource, Assigment 都支持 LDAP 作为其 Backend,但是因为 Resource 和 Assigment 中的某些属性在 LDAP 并不能很好的支持,因此从 M 版本后,只有 Idendity 支持 LDAP 作为 Backend。本文的例子也仅将 Identity 的数据存储在 LDAP 中,其它 Services 的数据依旧存储在 SQL 里。

- Identity: User and Group

- Resource: Project and Domain

- Assigment: Role and Role Assigment

基本配置如下:

- Linux: Ubuntu 14.04 LTS

- OpenStack: Kilo

- LDAP: slapd 2.4.31

LDAP 的 DN(Distinguished Names) 默认由主机域名生成,本地的 DNS 设置如下:

root@ubuntu:~# cat /etc/hosts

10.10.1.100 keystone.com

127.0.0.1 localhost

Install LDAP

sudo apt-get install slapd ldap-utils

安装完成后可通过以下命令和步骤完成 LDAP 的基本配置:

sudo dpkg-reconfigure slapd

* Omit OpenLDAP server configuration? No

* DNS domain name? keystone.com

* Organization name? admin

* Administrator password? YourPassword

* Use the password you configured during installation, or choose another one

Database backend to use? HDB

* Remove the database when slapd is purged? No

* Move old database? Yes

* Allow LDAPv2 protocol? No

Configure LDAP

由于 LDAP 的用户属性和 Keystone 默认的用户属性有所差异,所以 LDAP 需生成与 Keystone 中的 User 和 Group 相匹配的对象,可通过以下脚本(add_user_group.ldif)添加该对象,并生成 demo 和 admin 两个用户。

# Users

dn: ou=users,dc=keystone,dc=com

ou: users

objectClass: organizationalUnit

# Group

dn: ou=groups,dc=keystone,dc=com

objectClass: organizationalUnit

ou: groups

# demo user

dn: cn=demo,ou=users,dc=keystone,dc=com

cn: demo

displayName: demo

givenName: demo

mail: demo@example.com

objectClass: inetOrgPerson

objectClass: top

sn: demo

uid: demo

userPassword: 123456

# admin user

dn: cn=admin,ou=users,dc=keystone,dc=com

cn: admin

displayName: admin

givenName: admin

mail: admin@example.com

objectClass: inetOrgPerson

objectClass: top

sn: admin

uid: admin

userPassword: 123456

由以下命令把上述配置文件内容更新至 LDAP:

ldapadd -x -W -D "cn=admin,dc=example,dc=com" -f add_user_group.ldif

Keystone 的配置文件如下:

[identity]

driver = keystone.identity.backends.ldap.Identity

[assignment]

driver = keystone.assignment.backends.sql.Assignment

[ldap]

# LDAP 服务器地址,tree_dn 目录下管理员的账号和密码等

url = ldap://keystone.com

query_scope = sub

user = "cn=admin,dc=keystone,dc=com"

password = 123456

tree_dn = "dc=keystone,dc=com"

# 以下配置定义 Keystone 和 LDAP 二者的属性的 mapping 关系。

user_tree_dn = "ou=users,dc=keystone,dc=com"

user_objectclass = inetOrgPerson

user_id_attribute = cn

user_name_attribute = cn

user_mail_attribute = mail

user_pass_attribute = userPassword

user_enabled_attribute = enabled

group_tree_dn = "ou=groups,dc=keystone,dc=com"

group_objectclass = groupOfUniqueNames

group_id_attribute = cn

group_name_attribute = cn

group_member_attribute = uniquemember

group_desc_attribute = description

user_allow_create = true

user_allow_update = true

user_allow_delete = true

group_allow_create = true

group_allow_update = true

group_allow_delete = true

Test

用 admin_token 创建 project 和 role,并赋予 demo 和 admin 用户在 project 中的 role 后,即可使用该用户获得 scope token 访问 Keystone 的 API。

root@ubuntu:~# openstack user list

+--------------------+--------------------+

| ID | Name |

+--------------------+--------------------+

| demo | demo |

| admin | admin |

+--------------------+--------------------+

root@ubuntu:~# openstack user show demo

+-----------+------------------+

| Field | Value |

+-----------+------------------+

| domain_id | default |

| email | demo@example.com |

| id | demo |

| name | demo |

+-----------+------------------+

root@ubuntu:~# openstack user create hello --password 123456

+-----------+----------------------------------+

| Field | Value |

+-----------+----------------------------------+

| domain_id | default |

| enabled | True |

| id | hello |

| name | hello |

+-----------+----------------------------------+

root@ubuntu:~# openstack project create test_project

+-------------+----------------------------------+

| Field | Value |

+-------------+----------------------------------+

| description | |

| domain_id | default |

| enabled | True |

| id | cbdf05b17cf54587b3b58a11f49252e7 |

| name | test_project |

+-------------+----------------------------------+Keystone集成LDAP的更多相关文章

- hive、impala集成ldap

1.概要 1.1 环境信息 hadoop:cdh5.10 os:centos6.7 user:root hive.impala已集成sentry 1.2 访问控制权限 这里通过使用openldap来控 ...

- ldap配置系列二:jenkins集成ldap

ldap配置系列二:jenkins集成ldap jenkins简介 jenkins是一个独立的.开放源码的自动化服务器,它可以用于自动化与构建.测试.交付或部署软件相关的各种任务. jenkins官方 ...

- ldap配置系列三:grafana集成ldap

ldap配置系列三:grafana集成ldap grafana的简介 grafana是一个类似kibana的东西,是对来自各种数据源的数据进行实时展示的平台,拥有这牛逼的外观.给一个官方的demo体验 ...

- Mongodb集成LDAP授权

一.环境简介 Mongodb enterprise v4.0.16 OpenLDAP v2.4.44 二.Mongodb集成LDAP的授权过程 客户端指定某种外部验证方式链接Mongodb: Mong ...

- Xpack集成LDAP

支持两种配置方式: The ldap realm supports two modes of operation, a user search mode and a mode with specifi ...

- Mantis集成 LDAP 认证

mantis的用户认证函数Authentication中相关有 $g_login_method MD5 LDAP PLAIN CRYPT CRYPT_FULL_SALT BASIC_AUTH Some ...

- CAS与LDAP集成

参考文献: CAS集成ldap:https://wiki.jasig.org/display/CASUM/LDAP CAS集成restful api:https://wiki.jasig.org/di ...

- LDAP落地实战(四):Jenkins集成OpenLDAP认证

前几篇分文章分别介绍了OpenLDAP的部署管理和维护以及svn.git的接入,今天我们再下一城接入jenkins. 前情提要:LDAP系列文章 LDAP落地实战(一):OpenLDAP部署及管理维护 ...

- LDAP落地实战(三):GitLab集成OpenLDAP认证

上一篇文章介绍了svn集成OpenLDAP认证,版本控制除了svn外,git目前也被越来越多的开发者所喜爱,本文将介绍GitLab如何集成openldap实现账号认证 GitLab集成OpenLDAP ...

随机推荐

- 任务06——封装与单元测试(Markdown版)

模块代码地址 Core 模块代码地址 单元测试代码地址 两个地址是一样的,为了方便,所以把测试的代码很模块代码放在一起git了. 封装阶段 public class Core { public sta ...

- 搭建Spring所需的各类jar包汇总详解

Spring jar包官网下载地址:http://repo.spring.io/release/org/springframework/spring/ Spring jar包的描述:针对3.2.2以上 ...

- [转载]使用iscroll.js-tab左右滑动导航--tab点击无效果

转载自:http://blog.csdn.net/zuoyiran520081/article/details/77369421 最近在页面中用iscroll.js,但是但是有跳转,用a标签的hre ...

- Vue中非父子组件传值的问题

父子组件传值的问题,前面已经讲过,不再叙述,这里来说一种非父子组件的传值. vue官网指出,可以使用一个空vue实例作为事件中央线! 也就是说 非父子组件之间的通信,必须要有公共的实例(可以是空的), ...

- MySQL权限系统(二). MySQL提供的特权 Privileges Provided by MySQL

MySQL provides privileges that apply in different contexts and at different levels of operation: Adm ...

- mysql数据库中表记录的玩法

一.增加表记录(相当于插入表记录) 1. 插入完整数据(顺序插入) 语法一: INSERT INTO 表名(字段1,字段2,字段3…字段n) VALUES(值1,值2,值3…值n); 语法二: INS ...

- iOS UIScrollView 滚动到当前展示的视图居中展示

需求展示: 测试效果1 first uiscrollView 宽度 为屏幕宽度 滚动步长 为 scroll 宽度的1/3 分析: 这个是最普通版 无法使每一次滚动的结果子视图居中展示, WA ...

- Linux centos7 安装 keepalived-2.0.6

1.下载(版本:2.0.6) cd /home/install/ wget http://124.205.69.170/files/1255000006EF2AA1/www.keepalived.or ...

- windows下载Mysql-python

Mysql-python第三方模块官方不支持windows系统,而国外大学提供了非官方 的支持windows系统的模块,可前往 https://www.lfd.uci.edu/~gohlke/pyth ...

- U-Boot中支持USB

转载: http://blog.csdn.net/qiurihuanghua/article/details/6234832 今天查看了一下在P4080DS板子的U-Boot中支持USB,主要是加入U ...