Misc杂项隐写题writeup

MISC-1

提示:if you want to find the flag, this hint may be useful: the text files within each zip consist of only "printable" ASCII characters

给了53个加密压缩包,每个包分别含有一个txt文件,首先想到暴力破解压缩包,试过各种破解工具后发现并不能用,于是想到使用脚本。以下是py脚本:

#coding:utf-8

import zipfile

import string

import binascii def CrackCrc(crc):

for i in dic:

for j in dic:

for p in dic:

for q in dic:

s = i + j + p + q

if crc == (binascii.crc32(s) & 0xffffffff):

print s

f.write(s)

return def CrackZip():

for I in range(53):

file = 'chunk' + str(I) + '.zip'

f = zipfile.ZipFile(file, 'r')

GetCrc = f.getinfo('data.txt')

crc = GetCrc.CRC

#以上3行为获取压缩包CRC32值的步骤

#print hex(crc)

CrackCrc(crc) dic = string.ascii_letters + string.digits + '+/=' f = open('out.txt', 'w')

CrackZip()

f.close()

运行出来后得到一串疑似base64的东西:

UEsDBBQDAQAAAJFy1kgWujyNLwAAACMAAAAIAAAAZmxhZy50eHT/xhoeSnjMRLuArw2FXUAIWn8UQblChs4AF1dA

nT4nB5hs2SkR4fTfZZRB56Bp/FBLAQI/AxQDAQAAAJFy1kgWujyNLwAAACMAAAAIAAAAAAAAAAAAIIC0gQAAAABmbGFnLnR4

dFBLBQYAAAAAAQABADYAAABVAAAAAAA=

base64在线解密后得到:

PKrֈ</#flag.txtƚJx̄

]@ZABW@>' l٩ᴟeA砩PK?rֈ</# flag.txtPK6U

怀疑是一个加密的压缩包。将原来得到的一串使用notepad++打开,使用插件base64decode保存为zip

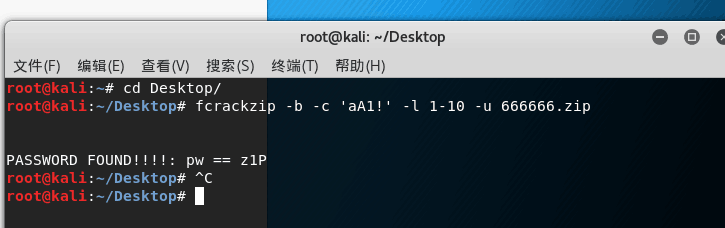

在Linux下用fcrackzip爆破,得到密码:

解密后得到flag:flag{i_z1pp3d_a_zip_w1th_sum_zips}

foremost powpow.mp4

得到一张奥利奥的png文件:

将png文件转为jpg后再进行操作:

stepic -d -i image.png > image.jpg

steghide extract -sf image.jpg -p password

得到base64的文件,在Linux下可直接使用python进行解密:

python3

>>> f = open("base64.txt", "r")

>>> data = f.read().rstrip()

>>> f.close()

>>> from base64 import b85decode

>>> b85decode(data)

b'flag{We are fsociety, we are finally free, we are finally awake!}'

即得到flag

03F30D0AB6266A576300000000000000000100000040000000730D0000006400008400005A00006401005328020000006300000000030000000800000043000000734E0000006401006402006403006404006405006406006405006407006708007D00006408007D0100781E007C0000445D16007D02007C01007400007C0200830100377D0100712B00577C010047486400005328090000004E6941000000696C000000697000000069680000006961000000694C0000006962000000740000000028010000007403000000636872280300000074030000007374727404000000666C6167740100000069280000000028000000007307000000746573742E7079520300000001000000730A00000000011E0106010D0114014E280100000052030000002800000000280000000028000000007307000000746573742E707974080000003C6D6F64756C653E010000007300000000

看到开头是03F30D0A可以联想到pyc文件。将其放在txt文件中后使用010editor中的import hex方法打开,然后保存,更改后缀名为pyc后使用在线pyc反编译工具得到py源码:

#!/usr/bin/env python

# visit http://tool.lu/pyc/ for more information def flag():

str = [

65,

108,

112,

104,

97,

76,

97,

98]

flag = ''

for i in str:

flag += chr(i) print flag

运行后得到flag:AlphaLab

MISC-4

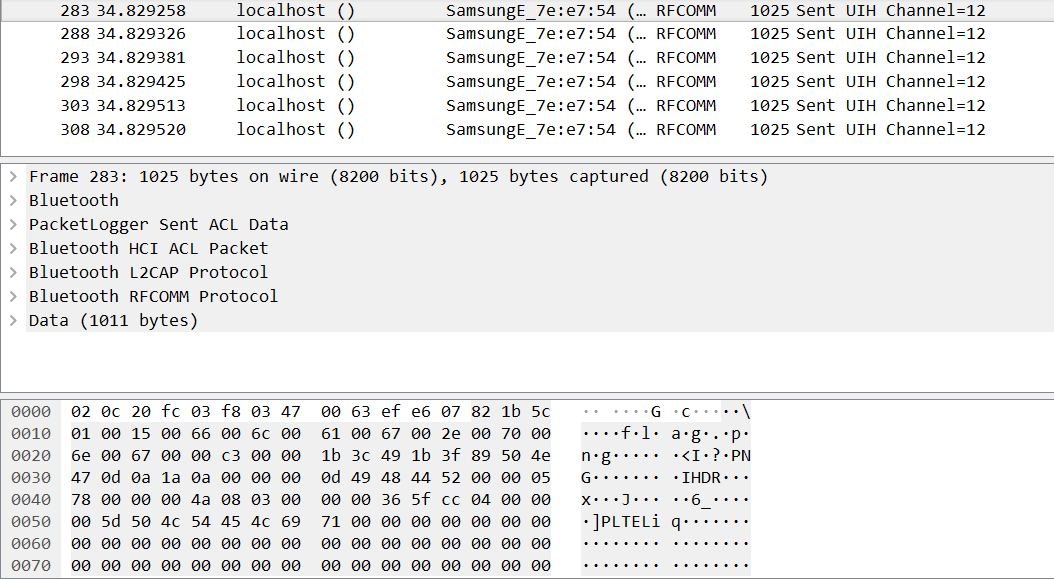

没有提示,得到一个blue.txz,打开看到pcap文件,知道应该是要进行流量分析

使用wireshark打开,对长度进行排序,可看到最末六个中第一个显示了flag,怀疑最后六个可以拼接为图片显示flag内容

将最后六个依次选中,点击data,右键导出分组字节流,将六个文件一起用010 editor打开拼在一起,删去前面两行露出png文件头,保存后将后缀名更改为png格式,调高亮度后即得到flag:

ASIS{ee9aa3fa92bff0778ab7df7e90a9b6ba}

MISC-5

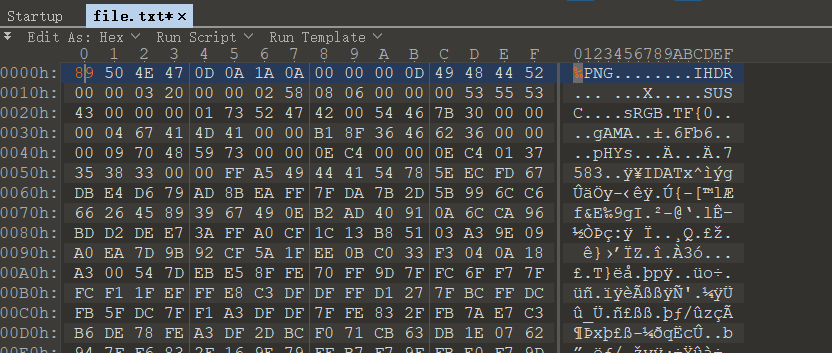

没有提示,得到一个file.txt文件

用010editor打开可看出本来应该是一个png文件,将文件头中的9950更改为8950,保存后将后缀名改为png即可得到图片

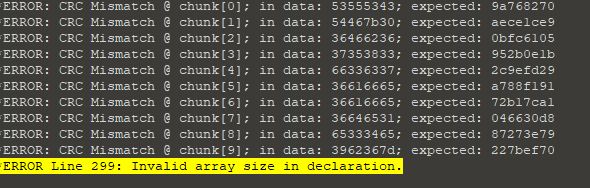

再用010 editor打开,点击运行,即会报错,将错误位置对应的字符保存拼接后即可得到flag:

SUSCTF{06Fb67583f3c76afe6afe6de1e34e9b6}

3SC~9G.png)

Misc杂项隐写题writeup的更多相关文章

- Bugku CTF练习题---杂项---隐写3

Bugku CTF练习题---杂项---隐写3 flag:flag{He1l0_d4_ba1} 解题步骤: 1.观察题目,下载附件 2.打开图片,发现是一张大白,仔细观察一下总感觉少了点东西,这张图好 ...

- CTF-练习平台-Misc之 隐写2

二.隐写2 下载文件后解压,发现是一个png图片,依照老套路查看属性,没有发现 用WinHex打开,在图片文件中,修改图片宽度,将箭头处的A改为F,保存后打开图片 发现flag(对于png的文件格式详 ...

- Bugku 杂项 隐写

隐写 下载后打开压缩包发现是一张图片 用winhex打开 图中红色框内是PNG的PE头 在IHDR后面的八个字节(黄色框部分)为该图片的长度.宽度信息 将黄色框内最后一个字节由A4改为F4后另存为图片 ...

- 记一道CTF隐写题解答过程

0x00 前言 由于我是这几天才开始接触隐写这种东西,所以作为新手我想记录一下刚刚所学.这道CTF所需的知识点包括了图片的内容隐藏,mp3隐写,base64解密,当铺解密,可能用到的工具包括bin ...

- XCTF(MISC) 图片隐写

题目描述:菜猫给了菜狗一张图,说图下面什么都没有 1.给了个pdf,打开是这玩意 2.盲猜flag是图片后面,右键直接删除图片试试. 答案出来了.

- [CTF隐写]png中CRC检验错误的分析

[CTF隐写]png中CRC检验错误的分析 最近接连碰到了3道关于png中CRC检验错误的隐写题,查阅了相关资料后学到了不少姿势,在这里做一个总结 题目来源: bugku-MISC-隐写2 bugku ...

- UNCTF杂项题Hidden secret 之NTFS交换数据流隐写

---恢复内容开始--- 做这道题目的经历比较坎坷,题目中用于隐藏flag的jpg文件出了问题,导致不能被交换数据流隐写所以出题人换了一次题目,最后做法也换了,不过出题人一开始的考察点还是基于NTFS ...

- LSB隐写加密MISC

没有做过LSB隐写加密的题目,在buuoj上面做到了就记录一下,估计后面很长的时间都会在这个平台上面训练自己的MISC和WEB,是很好的平台,把很多比赛的原题和安恒的周赛的复现了. 题目是MISC里面 ...

- [GXYCTF2019] MISC杂项题

buuoj复现 1,佛系青年 下载了之后是一个加密的txt文件和一张图片 分析图片无果,很讨厌这种脑洞题,MISC应该给一点正常的线索加部分脑洞而不是出干扰信息来故意让选手走错方向,当时比赛做这道题的 ...

随机推荐

- [JLOI2015]骗我呢

[JLOI2015]骗我呢 Tags:题解 作业部落 评论地址 TAG:数学,DP 题意 骗你呢 求满足以下条件的\(n*m\)的矩阵的个数对\(10^9+7\)取模 对于矩阵中的第\(i\)行第\( ...

- 好久好久没写,,百度API逆地址解析以及删除指定marker

百度地图Api中 除覆盖物有两个方法:map.removeOverlay()或者 map.clearOverlays(),其中 clearOverlays()方法一次移除所有的覆盖物removeOve ...

- 部署个人wordpress 笔记

yum list installed | grep php #检查当前安装的PHP包yum remove php.x86_64 php-cli.x86_64 php-common.x86_64 ... ...

- git 学习(3) ----- 代码共享和多人协作

当我们开发项目的时候,项目会越来越大,就有可能需要其它同事进行参与,甚至进行开源,这时就需要找一个地方把代码存放起来,好供其它人下载并开发.这个地方,最好放到服务器上,因为只要能上网,就可以获取到, ...

- 基于stm32智能车的设计(ucosiii)---北京之行

实物演示视频:https://v.youku.com/v_show/id_XMzc3MDE3NjMyNA==.html?x&sharefrom=android&sharekey=172 ...

- mongoDB 数据库简介

背景概念-数据库类型 对比关系型数据库 优点 : 逻辑清晰.容易理解,结构类似表格 使用 sql 语句技术成熟,使用方便 数据一致性好,完整性好 关系型数据库比较成熟,可以使用一些复杂操作 缺点 : ...

- UOJ#310.【UNR #2】黎明前的巧克力(FWT)

题意 给出 \(n\) 个数 \(\{a_1, \cdots, a_n\}\),从中选出两个互不相交的集合(不能都为空),使得第一个集合与第二个集合内的数的异或和相等,求总方案数 \(\bmod 99 ...

- Meterpreter提权详解

0x01 Meterpreter自动提权 1.生成后门程序 我们在kali的命令行下直接执行以下命令获得一个针对windows的反弹型木马: msfvenom -p windows/meterpr ...

- 20165223 《信息安全系统设计基础》 实现mybash

一.了解 mybash 1. 简介 bash 是 Bourne Again Shell 的缩写,是linux默认的标准shell(也是大家常说的系统内核),bash也是Unix/Linux上常见的 ...

- [BJOI2019] 光线

看起来很麻烦,做起来并不难的题 以下设:$a_i=\frac{a_i}{100},b_i=\frac{b_i}{100}$ 显然,如果$b_i=0$的话,直接求$\Pi a_i$就是答案. 解决反射问 ...