Flask09 原始输出、转义、XSS攻击、过滤器???

1 怎么在jinja模板中原始输出模板语法

1.1 用双引号引起来后放到 {{ }} 中

例如

{{ "{{}}" }}

输出

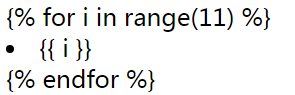

1.2 利用raw

例如

{% raw %}

{% for i in range(11) %}

<li>{{ i }}</li>

{% endfor %}

{% endraw %}

输出

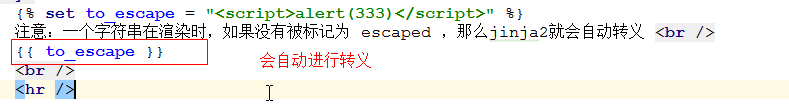

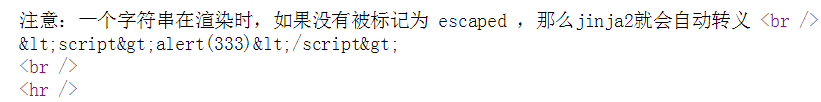

2 模板中遇到带有script标签怎么办

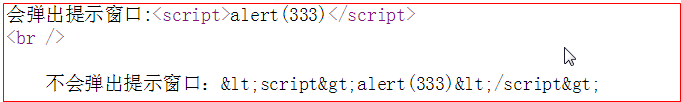

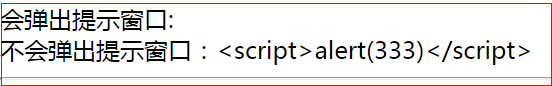

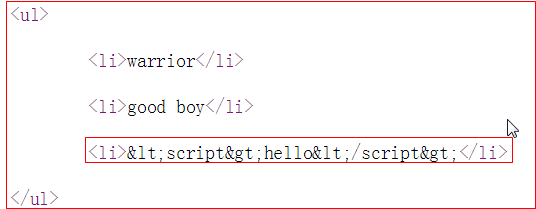

如果在模板遇到 >、<、&、” 等字符时Jinja2模板会自动进行转义,即利用其它的字符来代替这些模板,例如:利用 < 代替<

2.1 Jinja2模板如何判断需要渲染的字符串是否需要转义

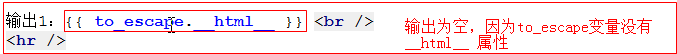

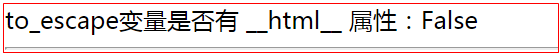

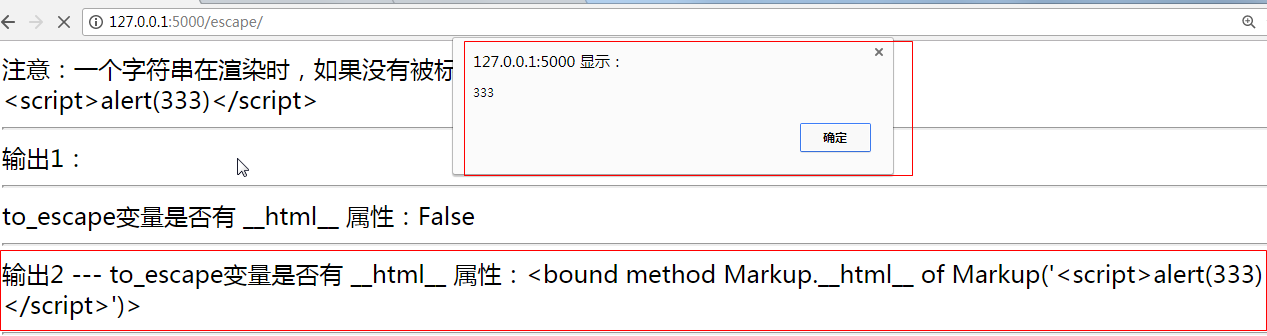

如果渲染的字符串有 __html__ 属性就认为是安全的,不需要进行转义;否则就会自动进行转义

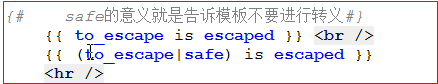

注意:也可以利用 {{ to_escape is escaped }} 去判断 to_escape 变量是否拥有 __html__ 属性,如果返回false就没有

2.2 如何取消转义

让需要进行渲染的模板拥有 __html__ 属性就会自动取消转义

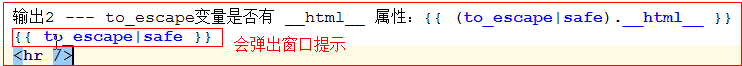

{{待渲染字符串|safe}} 这样写的话待渲染字符串就会拥有 __html__ 属性,从而会取消转义

2.3 如何判断转义

{{待转义字符串 is escaped}} 返回结果为False就表示需要进行转义,为True就表示不需要进行转义

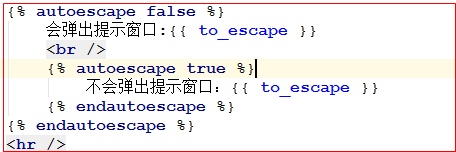

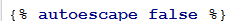

2.4 如何自定义是否需要进行转义

利用 autoescape,设置为false表示不会进行转义,设置为true表示会进行转义

3 XSS攻击

例如:用户评论的内容是一段 html 代码,如果这段代码不经过转义处理,那么其他用户在加载页面的时候机会执行这段代码

3.1 模拟一个用户评论模块

3.1.1 编写评论页面

{% from 'my_macros.html' import form, input, textarea %}

{% autoescape true %}

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>测试XSS</title>

</head>

<body>

<h4>测试XSS相关知识</h4>

<hr />

{% call form('xss.test_xss') %}

{{ textarea('comment') }}

{{ input('button', type='submit', value='发表') }}

{% endcall %}

<hr />

{% if comments %}

<ul>

{% for comment in comments %}

<li>{{ comment }}</li>

{% endfor %}

</ul>

{% endif %}

</body>he

</html>

{% endautoescape %}

{% macro url(filename) %}

{{ url_for('static', filename=filename) }}

{% endmacro %}

{#宏:相当于在模板中定义函数,但是这个函数时使用的模板语法#}

{% macro link_to(endpoint, text) %}

<a href="{{ url_for(endpoint, **kwargs) }}">{{ text }}</a>

{% endmacro %}

{% macro form(endpoint, method='post') %}

<form action="{{ url_for(endpoint, **kwargs) }}" method="{{ method }}">

{{ caller() }} {# caller() 获取 调用者 的 内容 #}

</form>

{% endmacro %}

{% macro input(name, value='', type='text') %}

<input type="{{ type }}" value="{{ value }}" name="{{ name }}" />

{% endmacro %}

{% macro textarea(name, value='', rows=10, cols=40) %}

<textarea name="{{ name }}" rows="{{ rows }}" cols="{{ cols }}">{{ value }}</textarea>

{% endmacro %}

工具

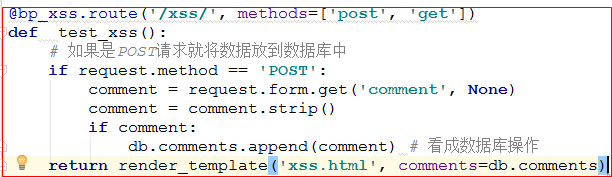

3.1.2 编写视图函数

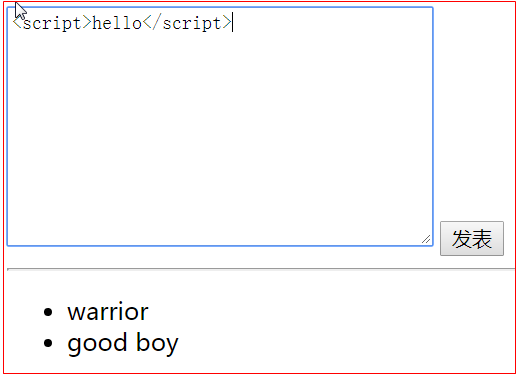

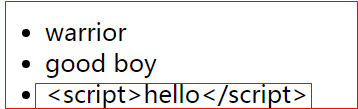

3.1.3 将HTML代码作为评论内容

注意:会显示出来,因为flask进行了转义处理

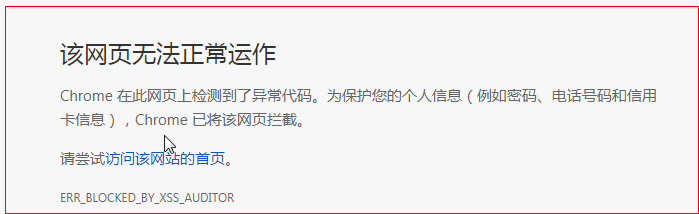

3.1.4 如果取消自动转义的效果

将 autoescape 设置为 false 就可以取消转义啦

注意:如果评论内容是HTML代码,那么chrome浏览器会进行拦截

4 本博客源代码

5 过滤器

待更新...

2017年10月7日23:03:56

Flask09 原始输出、转义、XSS攻击、过滤器???的更多相关文章

- .Net Core 项目中添加统一的XSS攻击防御过滤器

一.前言 最近公司内部在对系统的安全进行培训,刚好目前手里的一个.net core 项目中需要增加预防xss的攻击,本文将大概介绍下何为XSS攻击以及在项目中如何统一的预防XSS攻击. 二.XSS简介 ...

- PHP 安全三板斧:过滤、验证和转义之转义篇 & Blade模板引擎避免XSS攻击原理探究

PHP 转义 实现 把输出渲染成网页或API响应时,一定要转义输出,这也是一种防护措施,能避免渲染恶意代码,造成XSS攻击,还能防止应用的用户无意中执行恶意代码. 我们可以使用前面提到的 htmlen ...

- Java Web使用过滤器防止Xss攻击,解决Xss漏洞

转: Java Web使用过滤器防止Xss攻击,解决Xss漏洞 2018年11月11日 10:41:27 我欲乘风,直上九天 阅读数:2687 版权声明:本文为博主原创文章,转载请注明出处!有时候 ...

- addslashes,htmlspecialchars,htmlentities转换或者转义php特殊字符防止xss攻击以及sql注入

一.转义或者转换的目的 1. 转义或者转换字符串防止sql注入 2. 转义或者转换字符防止html非过滤引起页面布局变化 3. 转义或者转换可以阻止javascript等脚本的xss攻击,避免出现类似 ...

- 富文本编辑框和防止xss攻击

一.后台管理页面构建 1.创建后台管理url urlpatterns = [ ... # 后台管理url re_path("cn_backend/$", views.cn_back ...

- Jsoup代码解读之六-防御XSS攻击

Jsoup代码解读之八-防御XSS攻击 防御XSS攻击的一般原理 cleaner是Jsoup的重要功能之一,我们常用它来进行富文本输入中的XSS防御. 我们知道,XSS攻击的一般方式是,通过在页面输入 ...

- WEB安全实战(五)XSS 攻击的第二种解决方式(推荐)

序 说到 XSS 攻击,前边已经有两篇文章在讲这个事了,这次又拿出来说,主要是针对近期工作中的一些新的问题.那么之前是怎么解决问题的呢?为什么又要换解决方式?以下就具体的跟大家分享一下. 旧方案 公司 ...

- xss攻击(转)

什么是 XSS Cross-Site Scripting(跨站脚本攻击)简称 XSS,是一种代码注入攻击.攻击者通过在目标网站上注入恶意脚本,使之在用户的浏览器上运行.利用这些恶意脚本,攻击者可获取用 ...

- 根据白名单过滤 HTML(防止 XSS 攻击)

https://github.com/leizongmin/js-xss/blob/master/README.zh.md 根据白名单过滤 HTML(防止 XSS 攻击) xss是一个用于对用户输入的 ...

随机推荐

- Android Theme主题

•android:theme="@android:style/Theme.Dialog" 将一个Activity显示为能话框模式 •android:theme="@and ...

- Linux Network Namespace

Linux Network Namespaces Linux kernel在2.6.29中加入了namespaces,用于支持网络的隔离,我们看一下namespace是如何使用的 创建与配置 创建一个 ...

- Linux LVM管理

创建和管理LVM 要创建一个LVM系统,一般需要经过以下步骤: 1. 创建分区 fdisk /dev/sdb 使用分区工具(如:fdisk等)创建LVM分区,方法和创建其他一般分区的方式是一样的,区别 ...

- Vim 替换命令

一,":substitute"的使用 :substitute 命令可以对一个指定范围的区域执行替换操作,可以简写为:s ,它的通用形式如下: :[range]substitute/ ...

- JAVA NIO之浅谈内存映射文件原理与DirectMemory

JAVA类库中的NIO包相对于IO 包来说有一个新功能是内存映射文件,日常编程中并不是经常用到,但是在处理大文件时是比较理想的提高效率的手段.本文我主要想结合操作系统中(OS)相关方面的知识介绍一下原 ...

- 代码题(3)— 最小的k个数、数组中的第K个最大元素、前K个高频元素

1.题目:输入n个整数,找出其中最小的K个数. 例如输入4,5,1,6,2,7,3,8这8个数字,则最小的4个数字是1,2,3,4. 快排思路(掌握): class Solution { public ...

- http接口测试框架-python

简单分解一下 接口测试框架设计: 主入口 -> 遍历接口/用例 -> 发送请求+接收响应 ->结果的对比 -> 生成报告 ->发送email 分成几大类:主入口的py文件 ...

- 13 Python 函数进阶

代码在运行伊始,创建的存储“变量名与值的关系”的空间叫做全局命名空间,在函数的运行中开辟的临时的空间叫做局部命名空间 命名空间和作用域 命名空间的本质:存放名字与值的绑定关系 >>> ...

- Java企业微信开发_Exception_01_"errcode":60011,"errmsg":"no privilege to access/modify contact/party/agent "

微信企业号增加成员时,返回错误信息: jsonObject:{"errcode":60011,"errmsg":"no privilege to ac ...

- hdu5606 tree (并查集)

tree Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/65536 K (Java/Others)Total Submis ...