CTF-BugKu-WEB-35-41

2020.09.19

go on,今天务必搞定web

经验教训

- 能运行php标签的扩展名有php4,phtml,phtm,phps,php5等,可以在php被过滤的时候尝试;

- html请求头中,对内容是不区分大小写识别的,有时候小写被过滤了,可以试试参杂大写字母,比如

Content-Type: multipart/form-data;被过滤,可以考虑Content-Type: Multipart/form-data; - 文件上传漏洞中,主要修改三个地方,两处Content-Type,一处文件名;

- remote_addr代表客户端IP,当前配置的输出结果为最后一个代理服务器的IP,并不一定是真实客户端IP;

- 在没有特殊配置情况下,X-Forwarded-For请求头不会自动添加到请求头中;

- php中,explode()方法相当于py中的split,用于用标志分割字符串成数组;

- 报错注入一般式子为

' OR UPDATEXML(1,CONCAT('~',(database()),'~'),3)OR ',利用的是UPDATEXML第二个参数需要是Xpath格式,用CONCAT连接不是Xpath格式的符号~达到报错目的,~的ascii码是0x7e,可以用这个替代前式子中的'~'; - insert、delete、update中进行报错注入的位置是在数据后边闭合引号添加上边式子就行了;

- 如果链接出现了重定向,那么务必要关注一下消息头;

- 如果a、b两个值不相同,则异或结果为1。如果a、b两个值相同,异或结果为0;

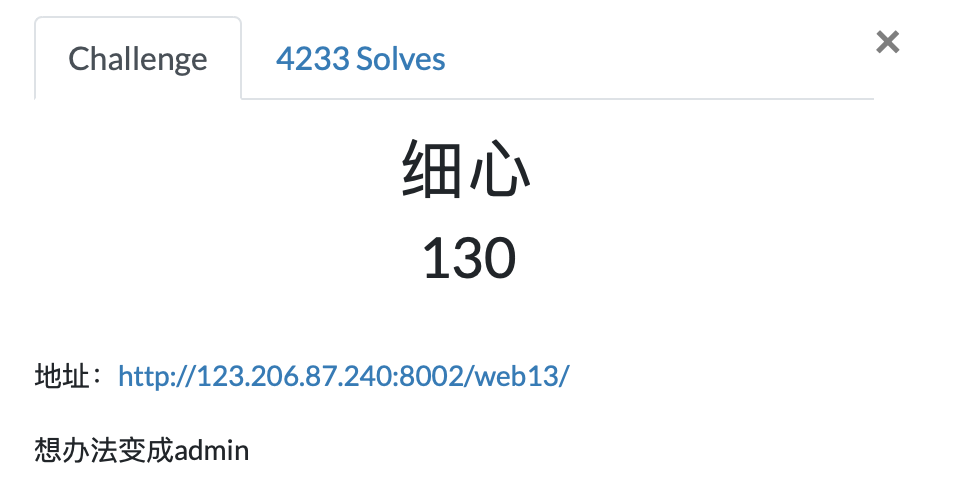

第三十五题 细心

https://ctf.bugku.com/challenges#细心

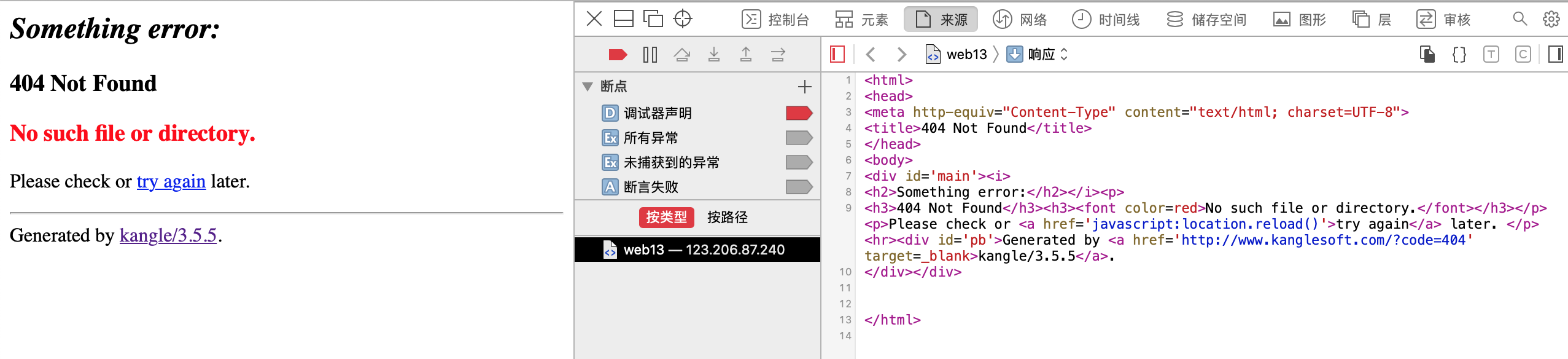

- 打开,猛一看还以为这题又不能做呢,原来是自定义的404

- 看到自定义的404,那么就要想到一个文件

.htaccess,是php的配置文件,用来自定义404等等其他操作,访问试试,很好,我们得到了默认的404CTF-BugKu-WEB-35-41的更多相关文章

- [Bugku]Web题解

bugku地址链接:https://ctf.bugku.com 1.web2 浏览器就显示一堆动态笑脸,时间长了密集恐惧症了. 解法1: F12查看源码 解法2: 地址栏输入: view-source ...

- Bugku web(1—35)

1.web2 打开网页: 哈哈,其实按下F12你就会发现flag. 2.计算器 打开网页,只是让你输入计算结果,但是发现只能输入一个数字,这时按下F12,修改一下参数,使之可以输入多个数字,修改后输入 ...

- bugku web所有writeup_超详细讲解_持续更新

首先说一下我的主用工具,在windows下,主要是用这些,用到其他特定的工具会在题里说. 0.浏览器:火狐,配合Max hackbar插件 (这个是免费的) 1.抓包改包:burpsuite.http ...

- bugku web web5

JSPFUCK??????答案格式CTF{**} http://123.206.87.240:8002/web5/ 字母大写 jspfuck这不是骂人吗,怎么回事啊? ·点进去看见有一个可以输入的框, ...

- bugku web web基础

web基础$_GET $what=$_GET['what'];echo $what;if($what=='flag')echo 'flag{****}'; 看了这段代码知道,需要用get提交what= ...

- CTF Jarvisoj Web(session.upload_progress.name php 上传进度)

Jarvisoj Web 题目地址:http://web.jarvisoj.com:32784/index.php <?php //A webshell is wait for you ini_ ...

- Bugku web web基础$_GET

web基础$_GET 打开网站后发现 $what=$_GET['what']; echo $what; if($what=='flag') echo 'flag{****}'; 根据这段话的意思是将w ...

- BUGKU web刷题记录

web1 直接F12查看源码,得到flag. web2 直接输入验证码答案,长度被限制,修改可输入长度,提交后得到flag. web3 $what=$_GET['what']; echo $what; ...

- bugku web 管理员系统

页面是一个登陆表单,需要账号密码,首先f12查看源代码,发现有一段可疑的注释,明显是base64,解码得到test123,似乎是一个类似于密码的东西,既然是管理员,就猜测用户名是admin,填上去试一 ...

- bugku web 头等舱

什么也没有. 不行,他肯定把重要的东西隐藏了起来,首先查看源代码 真的什么也没有 burp抓包,看是不是在头部里,嘿嘿找到了

随机推荐

- .Net Core3.1 + EF Core + LayUI 封装的MVC版后台管理系统

项目名称:学生信息管理系统1.0 后台框架:.Net Core 3.1 + EF Core yrjw.ORM.Chimp 前端框架:ASP.NET Core MVC + LayUI + Bo ...

- JavaScript学习系列博客_23_JavaScript 构造函数

构造函数 - 构造函数是专门用来创建对象的函数 创建一个对象时,通过构造函数的方式来创建.这是通过Object()这个构造函数来创建的一个实例obj. var obj=new Object(); - ...

- oracle 将数据库的表复制到另一个数据库表内

将数据库A中的表sys_role复制到数据库B中在数据库b中的SQL工作表写如下代码: 第一步:建立链接 CREATE database link A //数据库名称CONNECT to text ...

- springMVC入门(三)------springMVC的处理器映射器和处理器适配器配置

简介 springMVC的处理器映射器和处理器适配器存在多种配置,因此在此专门做一个总结 常见处理器映射器.适配器的配置 springmvc多个映射器多个处理器可以并存 所有的映射器都实现了Handl ...

- Distributional Reinforcement Learning with Quantile Regression

郑重声明:原文参见标题,如有侵权,请联系作者,将会撤销发布! arXiv:1710.10044v1 [cs.AI] 27 Oct 2017 In AAAI Conference on Artifici ...

- DeepCoder: A Deep Neural Network Based Video Compression

郑重声明:原文参见标题,如有侵权,请联系作者,将会撤销发布! Abstract: 在深度学习的最新进展的启发下,我们提出了一种基于卷积神经网络(CNN)的视频压缩框架DeepCoder.我们分别对预测 ...

- muduo源码解析1-timestamp类

timestamp class timestamp:public mymuduo::copyable, public boost::equality_comparable<timestamp&g ...

- composer分析(二)结合PSR-4

composer分析(二)结合PSR-4 PSR-4提供了一种文件和路径映射关系,非常类似文件系统的组织结构 全限定类名 \<NamespaceName>(\<SubNamespac ...

- 【Flutter 实战】全局点击空白处隐藏键盘

老孟导读:为什么要实现点击空白处隐藏键盘?因为这是 iOS 平台的默认行为,Android 平台由于其弹出的键盘右上角默认带有关闭键盘的按钮,所以点击空白处不会隐藏键盘. 对于单个页面来说,通过为 T ...

- 第四方 fast快捷支付封装

class Fastpay { protected $conf = [ 'appkey'=>'',//appkey 'key'=>'',//秘钥 ]; protected $http_ty ...

- [Bugku]Web题解