20145230熊佳炜《网络对抗》实验五:MSF基础应用

20145230熊佳炜《网络对抗》实验五:MSF基础应用

主动攻击

- 首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成。

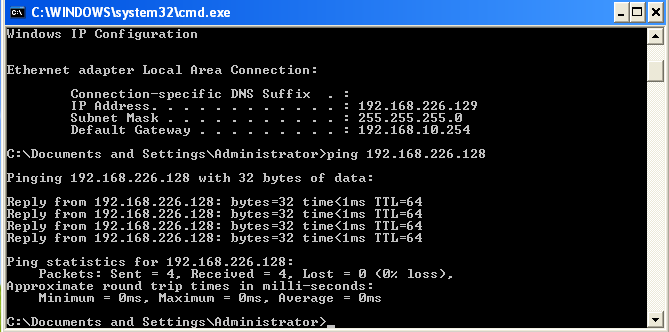

然后我们就开始分辨查看两台虚拟机的ip地址,看是否在同一个网段,如果互相能ping通,说明它们在同一个网段,如果ping不通,说明它们并不在同一网段,我们可以进入xp系统的控制面板,网络连接,本地连接,属性,TCP/IP协议里面进行手动配置。

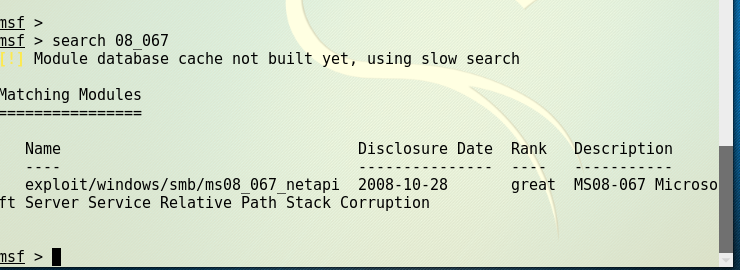

配置好以后,我们在kali中启动msfconsole控制台,我们用search ms08_067来查看这个渗透模块。

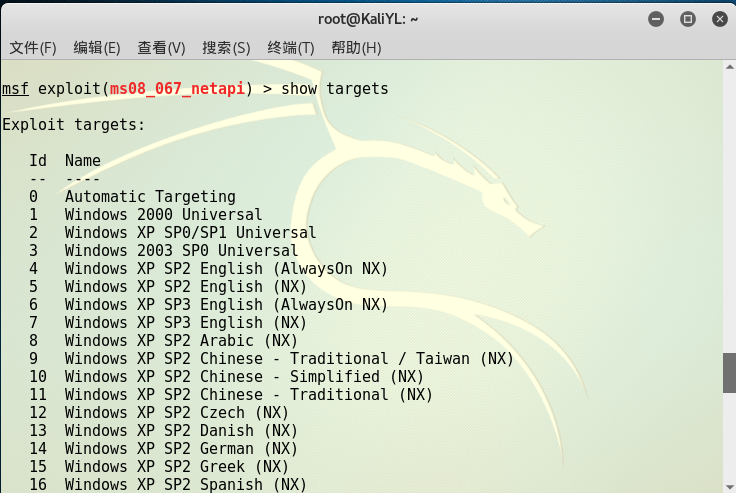

然后我们进入这个模块后,可以用show targets来查看我们可以攻击的靶机种类。

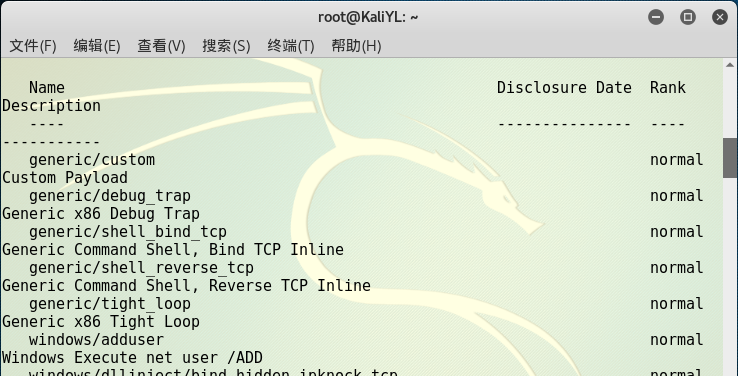

可以用show payloads查看我们可以使用的载荷类型。

然后我们需要设置kali的ip地址,设置靶机的ip地址,最后进行渗透就可以了。

用meterpreter来进行渗透过程也差不多,我们只需要把payload那块儿修改一下即可,可以用ps查看一下进程。

辅助模块

- 首先,修改一下我们xp和kali的网络连接模式,确保它们能互相ping通,如果桥接模式不行就换成NAT。

然后在kali里面创建一个msf数据库。

接着我们打开msfconsole平台,在里面进入扫描模块。

然后我们需要设置一下RHOSTS和interface还有threads。

最后可以用run和nmap进行扫描,nmap扫描中我们还可以看到很多端口号的相关信息,也能看到目标的系统类型。

利用IE浏览器的渗透

首先,还是得确保我们的kali和xp系统能互相ping通,由于xp系统为靶机,所以我们要关掉其防火墙。

然后我们进入msfconsole,准备利用ms10_046来进行攻击。

需要设置SRVHOST和LHOST地址,也就是我们的kali的ip地址。

设置好了之后可以进行监听,发现有一个url出现。

然后在靶机上打开IE浏览器,输入url里面的内容并进入。

发现我们的kali中已经成功执行了漏洞。

可以用sessions查看当前存在的对话,选择sessions 1就可以获取靶机的shell,并控制住靶机,然后可以进行一系列操作。

Adobe阅读器渗透攻击

先在kali中启动msf,然后我们进入adobe_cooltype_sing,我们需要使用这个模块来完成本次渗透。

进入模块后,我们除了配置IP地址和端口号之外,还要配置我们的PDF文件的名字。

执行后我们会生成一个PDF文件,然后将其从kali中拷贝到我们的靶机上,它就相当于是我们的一个后门回连程序,可以这样理解吧?

然后我们退出当前模块,重新建立一个监听模块。

- 还是老一套的设置,不一一叙述了。

exploit开启监听后,在靶机中进入我们PDF文件,过一会你会发现kali已经显示回连成功。

这样呢,我们就又可以随心所欲地查看靶机系统信息,端口开放情况什么的了。

感受

- 这次实验我感觉非常过瘾,因为它不像前面的实验那样的死板,它让我们每个人都有更多的想象空间与发挥空间,我们可以再一次一次寻找漏洞中体会到探索的魅力,也从一次一次失败中感受到坚持的意义。这次实验提供很多种漏洞供我们去完成,我也尝试了很多模块,可惜并没有成功,因为靶机实在太少了,有些要求没发达到。看上去这是一次新实验,但又和我们后门程序那一块儿息息相关,在做阅读器渗透实验环节时,我就觉得那就是传说中的回连后门程序,知识它看上去实在是太安全了,让xp系统难起疑心。不得不感叹这些黑客们的头脑是如此强大,将一个正常软件拿捏得如此娴熟,希望自己以后也能多钻研,多学习,多进步!

基础问答

1.用自己的话解释什么是exploit、payload、encode。

答:exploit在英文里面是利用的意思,我觉得它就是一个黑客们可以利用的东西,通俗点讲就是漏洞的意思,黑客们通过利用它就可以获取很多信息和权限,以达到入侵计算机的目的。payload就是载荷的意思,payload里面可以携带很多东西,比如恶意代码或者病毒什么的,将payload注入靶机可以使靶机运行我们payload里面的东西。encode是编码的意思,我觉得就是用它来对我们payload里面装载的内容进行编码,然后使其伪装得更加好,不容易被靶机发现。

20145230熊佳炜《网络对抗》实验五:MSF基础应用的更多相关文章

- 20145230熊佳炜《网络对抗》实验九:web安全基础实践

20145230熊佳炜<网络对抗>实验九:web安全基础实践 webgoat webgoat的中文是代罪羔羊的意思,而它是一个有很多漏洞的web应用程序,我们可以利用它来研究关于web应用 ...

- 20145230熊佳炜《网络对抗》实验八:WEB基础

20145230熊佳炜<网络对抗>实验八:WEB基础 实验目标 Web前端HTML:能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTM ...

- 20145230熊佳炜《逆向及BOF基础实践》

20145230熊佳炜<逆向及BOF基础实践> 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序同时包含另一个代码片段,getShell,会返回一个可用Shell. ...

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155333 《网络对抗》 Exp5 MSF基础应用

20155333 <网络对抗> Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:攻击手段,是能使攻击武器(payl ...

随机推荐

- 全链路追踪spring-cloud-sleuth-zipkin

微服务架构下 多个服务之间相互调用,在解决问题的时候,请求链路的追踪是十分有必要的,鉴于项目中采用的spring cloud架构,所以为了方便使用,便于接入等 项目中采用了spring cloud s ...

- JavaScript学习(5)-Image对象和动态HTML

JavaScript学习5 1.image 对象 对象引用 document.images[n] document.images["imageName"] document.ima ...

- Aggregated Counting-----hdu5439(2015 长春网络赛 找规律)

#include<stdio.h> #include<string.h> #include<iostream> #include<math.h> #in ...

- 转:C语言的编译链接过程的介绍

11:42:30 C语言的编译链接过程要把我们编写的一个c程序(源代码)转换成可以在硬件上运行的程序(可执行代码),需要进行编译和链接.编译就是把文本形式源代码翻译为机器语言形式的目标文件的过程.链接 ...

- doxygen的简单使用(快速上手)

在网上找了很久一个简单的doxygen教程,这个是最简单的,让你看完之后马上就能写doxygen格式的代码 doxygen是一种从源代码生成文档的工具,支持多种语言.当然,源代码中需按一定的格式写注释 ...

- django组件之ContentType

ContentTyep组件: 帮助我们关联所有数据库的表 帮助我们反向查询关联数据表中的所有策略信息 GenericForeignkey(帮助我们快速插入数据) GenericRelation(用于反 ...

- python爬虫系列(2)—— requests和BeautifulSoup

本文主要介绍python爬虫的两大利器:requests和BeautifulSoup库的基本用法. 1. 安装requests和BeautifulSoup库 可以通过3种方式安装: easy_inst ...

- DRF频率、分页、解析器、渲染器

DRF的频率 频率限制是做什么的 开放平台的API接口调用需要限制其频率,以节约服务器资源和避免恶意的频繁调用. 频率组件原理 DRF中的频率控制基本原理是基于访问次数和时间的,当然我们可以通过自己定 ...

- 微信对接HIS——微信可查检验结果

患者仅仅要关注医院官方微信,不管身处何地,输入自己预留在医院的电话号码.检验单的条码号,就能够了解检验结果. 医院信息系统在提供病人数据信息前,会对查询方做身份认证和安全防护检測,录入患者挂号时预留的 ...

- linux 系统性能指标

一.查看CPU使用情况 cpu使用率反映的是当前cpu的繁忙程度,忽高忽低的原因在于占用cpu处理时间的进程可能处于io等待状态但却还未释放进入wait. 平均负载(loadaverage)是指某段时 ...