华为设备acl配置

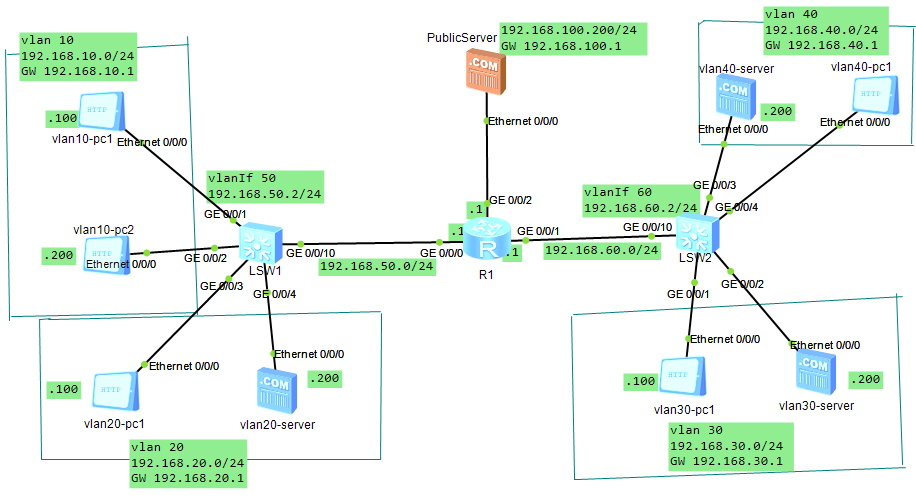

拓扑图:

需求:

1、-vlan10内所有的主机,只能通过http访问vlan30-server的服务器;不能访问vlan40-server服务器

2、-vlan20-pc1主机,可以访问vlan40-server服务器,不能访问vlan30-server服务器

3、-vlan30-pc1主机,不能访问vlan20-server服务器,可以访问vlan40-server服务器

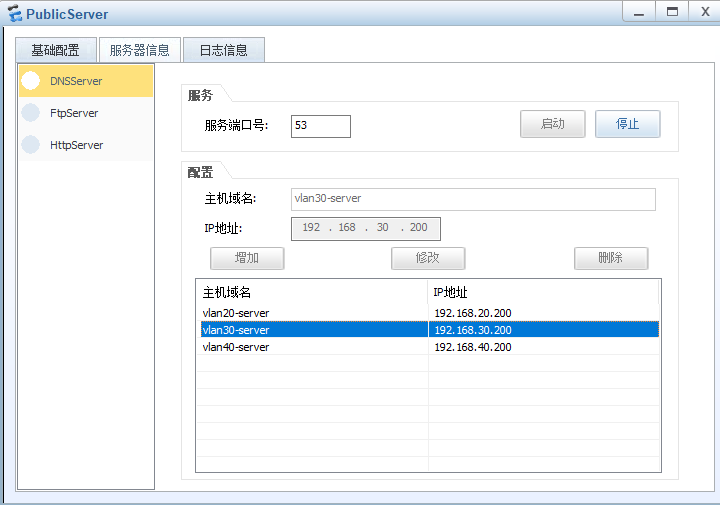

4、-PublicServer服务器对vlan10和vlan20 仅仅提供ftp服务

5、-PublicServer服务器对vlan30-server和vlan40-server仅仅提供http服务

6、-PublicServer服务器对所有pc提供dns服务

7、-所有节点和主机均能够ping通

配置:

三层交换机SW1-left

sw-left:

[sw1]sys sw-left

[sw-left]vlan batch 10 20 50

[sw-left]port-group group-member g0/0/1 g0/0/2

[sw-left-port-group]port link-type access

[sw-left-GigabitEthernet0/0/1]port link-type access

[sw-left-GigabitEthernet0/0/2]port link-type access

[sw-left-port-group]port default vlan 10

[sw-left-GigabitEthernet0/0/1]port default vlan 10

[sw-left-GigabitEthernet0/0/2]port default vlan 10

[sw-left-port-group]q

[sw-left]port-group group-member g0/0/3 g0/0/4

[sw-left-port-group]port link-type access

[sw-left-GigabitEthernet0/0/3]port link-type access

[sw-left-GigabitEthernet0/0/4]port link-type access

[sw-left-port-group]port default vlan 20

[sw-left-GigabitEthernet0/0/3]port default vlan 20

[sw-left-GigabitEthernet0/0/4]port default vlan 20

[sw-left-port-group]q

[sw-left]int g0/0/10

[sw-left-GigabitEthernet0/0/10]port link-type access

[sw-left-GigabitEthernet0/0/10]port default vlan 50

[sw-left-GigabitEthernet0/0/10]q

[sw-left]int vlanif 10

[sw-left-Vlanif10]ip add 192.168.10.1 24

[sw-left-Vlanif10]int vlanif 20

[sw-left-Vlanif20]ip add 192.168.20.1 24

[sw-left-Vlanif20]int vlanif 50

[sw-left-Vlanif50]ip add 192.168.50.2 24

[sw-left-Vlanif50]q

[sw-left]rip

[sw-left-rip-1]version 2

[sw-left-rip-1]undo summary

[sw-left-rip-1]network 192.168.10.0

[sw-left-rip-1]network 192.168.20.0

[sw-left-rip-1]network 192.168.50.0

[sw-left-rip-1]

路由器: R1

<Huawei>sys

[Huawei]sys R1

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]ip add 192.168.60.1 24

[R1-GigabitEthernet0/0/1]int g0/0/2

[R1-GigabitEthernet0/0/2]ip add 192.168.100.1 24

[R1-GigabitEthernet0/0/2]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 192.168.50.1 24

[R1-GigabitEthernet0/0/0]q

[R1]rip

[R1-rip-1]version 2

[R1-rip-1]undo summary

[R1-rip-1]network 192.168.50.0

[R1-rip-1]network 192.168.60.0

[R1-rip-1]network 192.168.100.0

[R1-rip-1]

交换机: SW2-right

<Huawei>sys

[Huawei]sys sw-right

[sw-right]vlan batch 30 40 60

[sw-right]port-group group-member g0/0/1 g0/0/2

[sw-right-port-group]port link-type access

[sw-right-GigabitEthernet0/0/1]port link-type access

[sw-right-GigabitEthernet0/0/2]port link-type access

[sw-right-GigabitEthernet0/0/1]port default vlan 30

[sw-right-GigabitEthernet0/0/2]port default vlan 30

[sw-right-port-group]q

[sw-right]port-group group-member g0/0/3 g0/0/4

[sw-right-port-group]port link-type access

[sw-right-GigabitEthernet0/0/3]port link-type access

[sw-right-GigabitEthernet0/0/4]port link-type access

[sw-right-port-group]port default vlan 40

[sw-right-GigabitEthernet0/0/3]port default vlan 40

[sw-right-GigabitEthernet0/0/4]port default vlan 40

[sw-right-port-group]q

[sw-right]int g0/0/10

[sw-right-GigabitEthernet0/0/10]port link-type access

[sw-right-GigabitEthernet0/0/10]port default vlan 60

[sw-right-GigabitEthernet0/0/10]q

[sw-right]int vlanif 30

[sw-right-Vlanif30]ip add 192.168.30.1 24

[sw-right-Vlanif30]int vlanif 40

[sw-right-Vlanif40]ip add 192.168.40.1 24

[sw-right-Vlanif40]int vlanif 60

[sw-right-Vlanif60]ip add 192.168.60.2 24

[sw-right-Vlanif60]q

[sw-right]rip

[sw-right-rip-1]version 2

[sw-right-rip-1]undo summary

[sw-right-rip-1]network 192.168.30.0

[sw-right-rip-1]network 192.168.40.0

[sw-right-rip-1]network 192.168.60.0

[sw-right-rip-1]

测试所有终端设备全部ping通后继续ing...

分析规则:

1、-vlan10内所有的主机,只能通过http访问vlan30-server的服务器;不能访问vlan40-server服务器

192.168.10.0 0.0.0.255 网段要带掩码, 192.168.30.200 0 ip 掩码可简写为 0

rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.168.30.200 0 destination-port eq 80

rule deny ip source 192.168.10.0 0.0.0.255 destination 192.168.40.200 0.0.0.0

返回规则

rule permit ip source 192.168.30.200 0 destination 192.168.10.0 0.0.0.255

2、-vlan20-pc1主机,可以访问vlan40-server服务器,不能访问vlan30-server服务器

rule permit ip source 192.168.20.100 0 destination 192.168.40.200 0

rule deny ip source 192.168.20.100 0 destination 192.168.30.200 0

返回规则

rule permit ip source 192.168.40.200 0 destination 192.168.20.100 0

3、-vlan30-pc1主机,不能访问vlan20-server服务器,可以访问vlan40-server服务器

rule deny ip source 192.168.30.100 0 destination 192.168.20.200 0

vlan30 和vlan40 不跨路由器规则 无需设置规则

返回规则

无

4、-PublicServer服务器对vlan10和vlan20 仅仅提供ftp服务

rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 21

rule permit tcp source 192.168.20.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 21

返回规则

rule permit ip source 192.168.100.200 0 destination 192.168.10.0 0.0.0.255

rule permit ip source 192.168.100.200 0 destination 192.168.20.0 0.0.0.255

5、-PublicServer服务器对vlan30和vlan40-server仅仅提供http服务

rule permit tcp source 192.168.30.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 80

rule permit tcp source 192.168.40.200 0 destination 192.168.100.200 0 destination-port eq 80

返回规则

rule permit ip source 192.168.100.200 0 destination 192.168.30.0 0.0.0.255

rule permit ip source 192.168.100.200 0 destination 192.168.40.0 0.0.0.255

6、-PublicServer服务器对所有pc提供dns服务

rule permit udp source any destination 192.168.100.200 0 destination-port eq 53

返回规则

rule permit ip source 192.168.100.200 0 destination any

7、-所有节点和主机均能够ping通

rule permit icmp source any destination any

以上规则在三个路由接口的outbound(出站)总结为:

int g0/0/1: acl3000

即是:vlan10,vlan20及PublicServer服务器,在int g0/0/1的outbound规则

rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.168.30.200 0 destination-port eq 80

rule permit ip source 192.168.20.100 0 destination 192.168.40.200 0

rule deny ip source 192.168.10.0 0.0.0.255 destination 192.168.40.200 0.0.0.0

rule deny ip source 192.168.20.100 0 destination 192.168.30.200 0

rule permit icmp source any destination any

rule deny ip source any destination any

int g0/0/0: acl3001

即是:vlan30,vlan40及PublicServer服务器,在int g0/0/0的outbound规则

rule permit ip source 192.168.30.200 0 destination 192.168.10.0 0.0.0.255

rule permit ip source 192.168.40.200 0 destination 192.168.20.100 0

rule permit ip source 192.168.100.200 0 destination any

rule permit icmp source any destination any

rule deny ip source any destination any

int g0/0/2 acl3002

即是:vlan10,vlan20,vlan30,vlan40,在int g0/0/2的outbound规则

rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 21

rule permit tcp source 192.168.20.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 21

rule permit tcp source 192.168.30.0 0.0.0.255 destination 192.168.100.200 0 destination-port eq 80

rule permit tcp source 192.168.40.200 0 destination 192.168.100.200 0 destination-port eq 80

rule permit udp source any destination 192.168.100.200 0 destination-port eq 53

rule permit icmp source any destination any

rule deny ip source any destination any

在路由器R1上分别是创建并应用acl规则

[R1]acl 3000

[R1-acl-adv-3000]rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.1

68.30.200 0 destination-port eq 80

[R1-acl-adv-3000]

[R1-acl-adv-3000]rule permit ip source 192.168.20.100 0 destination 192.168.40.2

00 0

[R1-acl-adv-3000]

[R1-acl-adv-3000]rule deny ip source 192.168.10.0 0.0.0.255 destination 192.168.

40.200 0.0.0.0

[R1-acl-adv-3000]

[R1-acl-adv-3000]rule deny ip source 192.168.20.100 0 destination 192.168.30.200

0

[R1-acl-adv-3000]

[R1-acl-adv-3000]rule permit icmp source any destination any

[R1-acl-adv-3000]

[R1-acl-adv-3000]rule deny ip source any destination any

[R1-acl-adv-3000]acl 3001

[R1-acl-adv-3001]rule permit ip source 192.168.30.200 0 destination 192.168.10.0

0.0.0.255

[R1-acl-adv-3001]

[R1-acl-adv-3001]rule permit ip source 192.168.40.200 0 destination 192.168.20.1

00 0

[R1-acl-adv-3001]

[R1-acl-adv-3001]rule permit ip source 192.168.100.200 0 destination any

[R1-acl-adv-3001]

[R1-acl-adv-3001]rule permit icmp source any destination any

[R1-acl-adv-3001]

[R1-acl-adv-3001]rule deny ip source any destination any

[R1-acl-adv-3001]acl 3002

[R1-acl-adv-3002]rule permit tcp source 192.168.10.0 0.0.0.255 destination 192.1

68.100.200 0 destination-port eq 21

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule permit tcp source 192.168.20.0 0.0.0.255 destination 192.1

68.100.200 0 destination-port eq 21

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule permit tcp source 192.168.30.0 0.0.0.255 destination 192.1

68.100.200 0 destination-port eq 80

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule permit tcp source 192.168.40.200 0 destination 192.168.100

.200 0 destination-port eq 80

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule permit udp source any destination 192.168.100.200 0 destin

ation-port eq 53

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule permit icmp source any destination any

[R1-acl-adv-3002]

[R1-acl-adv-3002]rule deny ip source any destination any

[R1-acl-adv-3002]q

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter outbound acl 3000

[R1-GigabitEthernet0/0/1]int g0/0/0

[R1-GigabitEthernet0/0/0]traffic-filter outbound acl 3001

[R1-GigabitEthernet0/0/0]int g0/0/2

[R1-GigabitEthernet0/0/2]traffic-filter outbound acl 3002

[R1-GigabitEthernet0/0/2]

测试:

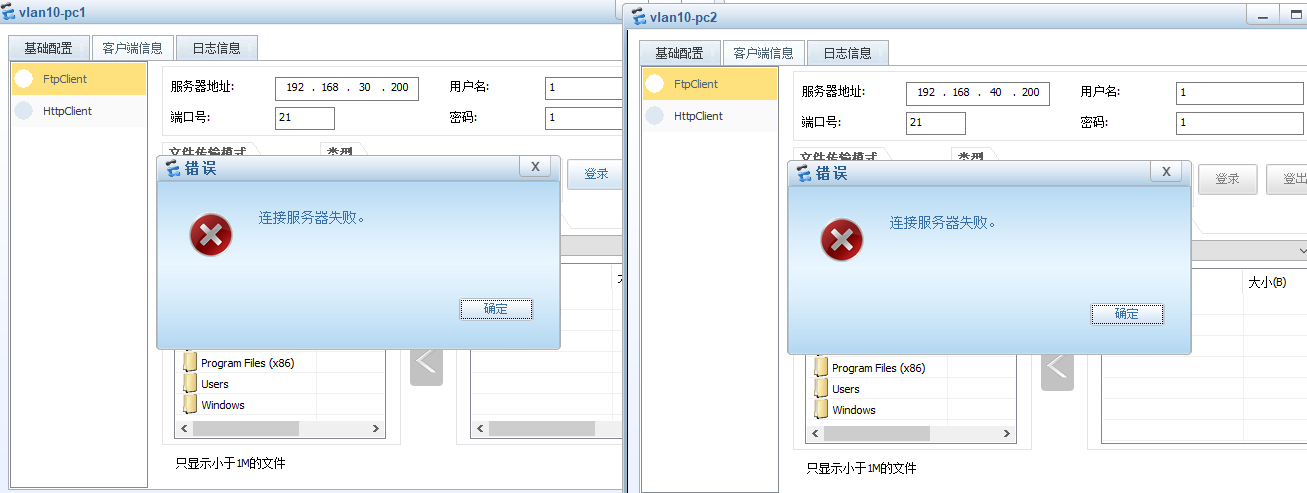

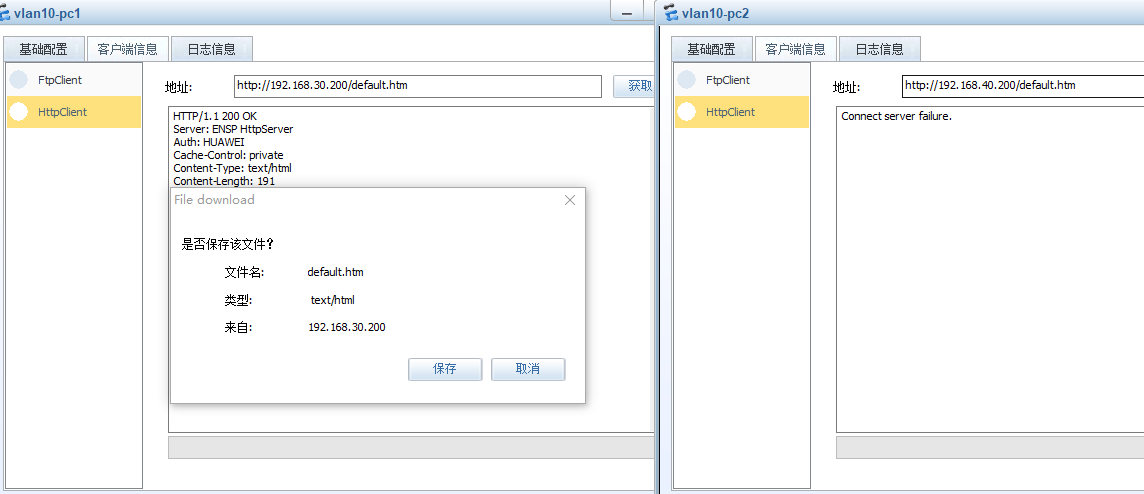

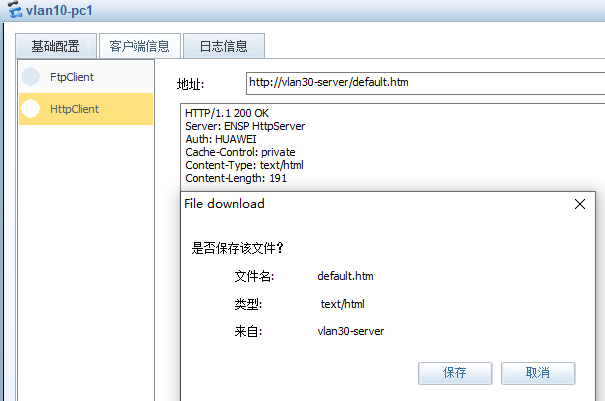

1、-vlan10内所有的主机,只能通过http访问vlan30-server的服务器;不能访问vlan40-server服务器

vlan10 只能通过http访问vlan30-server服务器

vlan10 访问vlan30-server的http正常

6、-PublicServer服务器对所有pc提供dns服务

当pc通过域名解析访问服务器时,必须满足其它规则里也不冲突.

1、-vlan10内所有的主机,只能通过http访问vlan30-server的服务器;不能访问vlan40-server服务器

华为设备acl配置的更多相关文章

- 华为设备ACL与NAT技术

ACL 访问控制列表(Access Control Lists),是应用在路由器(或三层交换机)接口上的指令列表,用来告诉路由器哪些数据可以接收,哪些数据是需要被拒绝的,ACL的定义是基于协议的,它适 ...

- 华为S5700基础配置----备份和恢复配置文件

一:备份配置文件 设备作为FTP服务器,用户PC作为FTP客户端 # 配置设备的FTP功能及FTP用户信息. <HUAWEI> system-view [HUAWEI] ftp serve ...

- 思科设备ACL与NAT技术

ACL 访问控制列表(Access Control Lists),是应用在路由器(或三层交换机)接口上的指令列表,用来告诉路由器哪些数据可以接收,哪些数据是需要被拒绝的,ACL的定义是基于协议的,它适 ...

- 基本的访问控制列表ACL配置

摘要: 访问控制列表ACL (Access Control L ist)是由permit或 deny语句组成的一系列有顺序的规则集合,这些规则根据数据包的源地址.目的地址.源端口.目的端口等信息 来 ...

- 华为交换机ACL如何使用及原则

华为交换机ACL如何使用及原则 转载自:辣条①号 源链接:https://boke.wsfnk.com/archives/480.html ACL(访问控制列表)的应用原则:标准ACL,尽量用在 ...

- (转载)linux中设备文件配置程序udev详解

如果你使用Linux比较长时间了,那你就知道,在对待设备文件这块,Linux改变了几次策略.在Linux早期,设备文件仅仅是是一些带有适当的属性集的普通文件,它由mknod命令创建,文件存放在/dev ...

- linux下通过acl配置灵活目录文件权限(可用于ftp,web服务器的用户权限控制)

linux下通过acl配置灵活目录文件权限(可用于ftp,web服务器的用户权限控制) 发表于2012//07由feng linux 本身的ugo rwx的权限,对于精确的权限控制很是力不从心的,ac ...

- 华为RH8100V3RAID 10配置

a)华为RH8100V3RAID 10配置 1)开机按照提示按Ctrl+H键进入RAID卡WEBBIOS管理界面: 2)选中“Start”回车,进入RAID卡管理配置界面: 3)移动鼠标到 “conf ...

- 由于 web 服务器上此资源的访问控制列表(acl)配置或加密设置,您无权查看此目录或页面。

场景:IIS中遇到无法预览的有关问题(HTTP 异常 401.3 - Unauthorized 由于 Web 服务器上此资源的访问控制列表(ACL)配置或加密设置 IIS中遇到无法预览的问题(HTTP ...

随机推荐

- Vue 中 双向绑定数据

1.文本 <!DOCTYPE html> <html> <head> <meta charset="utf-8"> <titl ...

- vue 中 event.stopPropagation() 和event.preventDefault() 使用

1.event.stopPropagation()方法 这是阻止事件的冒泡方法,不让事件向document上蔓延,但是默认事件任然会执行,当你掉用这个方法的时候,如果点击一个连接,这个连接仍然会被打开 ...

- python数据类型之可hash,不可hash

可变类型的数据不可哈希,如list,字典:同值不同址,不同值同址 列表,字典可变, 数值.字母.字符串.数字.元组不可变:同值同址,不同值不同址 怎么判断可变不可变 ? 总结:改个值 看id是 ...

- LeetCode_001.两数之和

LeetCode_001 LeetCode-001.两数之和 给定一个整数数组 nums 和一个目标值 target,请你在该数组中找出和为目标值的那两个整数,并返回他们的数组下标. 你可以假设每种输 ...

- rosbag 那些事

..bag文件转.txt 将file_name.bag文件中topic_name话题的消息转换到Txt_name.txt文件中: rostopic echo -b file_name.bag -p / ...

- 如何在maven项目中引用领一个项目

1 有两个项目 maven01 和maven 02,想在maven 02中引用maven01的方法,该如何操作呢 maven01中Factory类中的方法 public class Factory ...

- DeepFaceLab报错,integer division or modulo by zero

DeepFaceLab的集成环境在众多换脸软件中是做的最好的.但是使用过程也会出现一些错误,主要的错误有两个,一个是你配置太低OOM了,主要体现显存太低.第二个是版本不对应.比如你原先用的cuda9. ...

- eclipse导入工程

一般项目配置信息完全可直接导入,即import 如果缺失.project等文件,eclipse无法识别,则将工程拷贝到工作空间目录下,在eclipse中新建一个同名工程即可

- PHP操作json

输出json文件中文处理 <?php $json_array = array(); // 1.转换为json字符串(不自动转换为unicode编码) if (version_compare(PH ...

- EDM邮件营销的七个重要参考指标

如何做好EDM邮件营销,已经成为EDM工作人员面临的实际问题.当你发送邮件之前, 你可以先想想:我自己的电子邮件的目标是什么?邮件能否吸引收件人?能带来更多客户吗?无论你的目标是什么,以下的这些指标是 ...