JWT.NET的使用

JWT是什么

JWT全称是Json Web Token,是一种用于双方之间传递安全信息的简洁的、URL安全的表述性声明规范。JWT作为一个开放的标准( RFC 7519 ),定义了一种简洁的,自包含的方法用于通信双方之间以Json对象的形式安全的传递信息。因为数字签名的存在,这些信息是可信的,JWT可以使用HMAC算法或者是RSA的公私秘钥对进行签名。

JWT的结构

JWT一般由三段构成,用.号分隔开,第一段是header,第二段是payload,第三段是signature,例如:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9.9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0

1、header

jwt的头部承载两部分信息:

声明类型。这里是jwt

声明加密的算法。通常直接使用 HMAC SHA256,其它还有RS256等

完整的头部就像下面这样的JSON:

{

"alg": "HS256",

"typ": "JWT"

}

然后将头部进行base64加密(该加密是可以对称解密的),构成了第一部分

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9

2、playload

载荷就是存放有效信息的地方。这个名字像是特指飞机上承载的货品,这些有效信息包含三个部分:

标准中注册的声明

公共的声明

私有的声明

标准中注册的声明 (建议但不强制使用) :

iss : jwt签发者

sub:jwt所面向的用户

aud:接收jwt的一方

exp:jwt的过期时间,这个过期时间必须要大于签发时间

nbf:定义在什么时间之前,该jwt都是不可用的.

iat :jwt的签发时间

jti :jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

公共的声明 :

公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.但不建议添加敏感信息,因为该部分在客户端可解密.

私有的声明 :

私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息,因为base64是对称解密的,意味着该部分信息可以归类为明文信息。

定义一个playload

{

"name": "MrBug",

"exp": 1512959303,

"jti": "luozhipeng"

}

然后将其进行base64加密,得到Jwt的第二部分

eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9

3、signature

jwt的第三部分是一个签证信息,这个签证信息由三部分组成:

header (base64后的)

payload (base64后的)

secret

这个部分需要base64加密后的header和base64加密后的payload使用.连接组成的字符串,然后通过header中声明的加密方式进行加secret组合加密,然后就构成了jwt的第三部分。

// javascript

var encodedString = base64UrlEncode(header) + '.' + base64UrlEncode(payload); var signature = HMACSHA256(encodedString, 'secret');// 9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0

将这三部分用.连接成一个完整的字符串,构成了最终的jwt:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9.9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0

注意:secret是保存在服务器端的,jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它就是你服务端的私钥,在任何场景都不应该流露出去。一旦客户端得知这个secret, 那就意味着客户端是可以自我签发jwt了。

如何应用

一般是在请求头里加入Authorization,并加上Bearer标注:

fetch('api/user/1', {

headers: {

'Authorization': 'Bearer ' + token

}

})

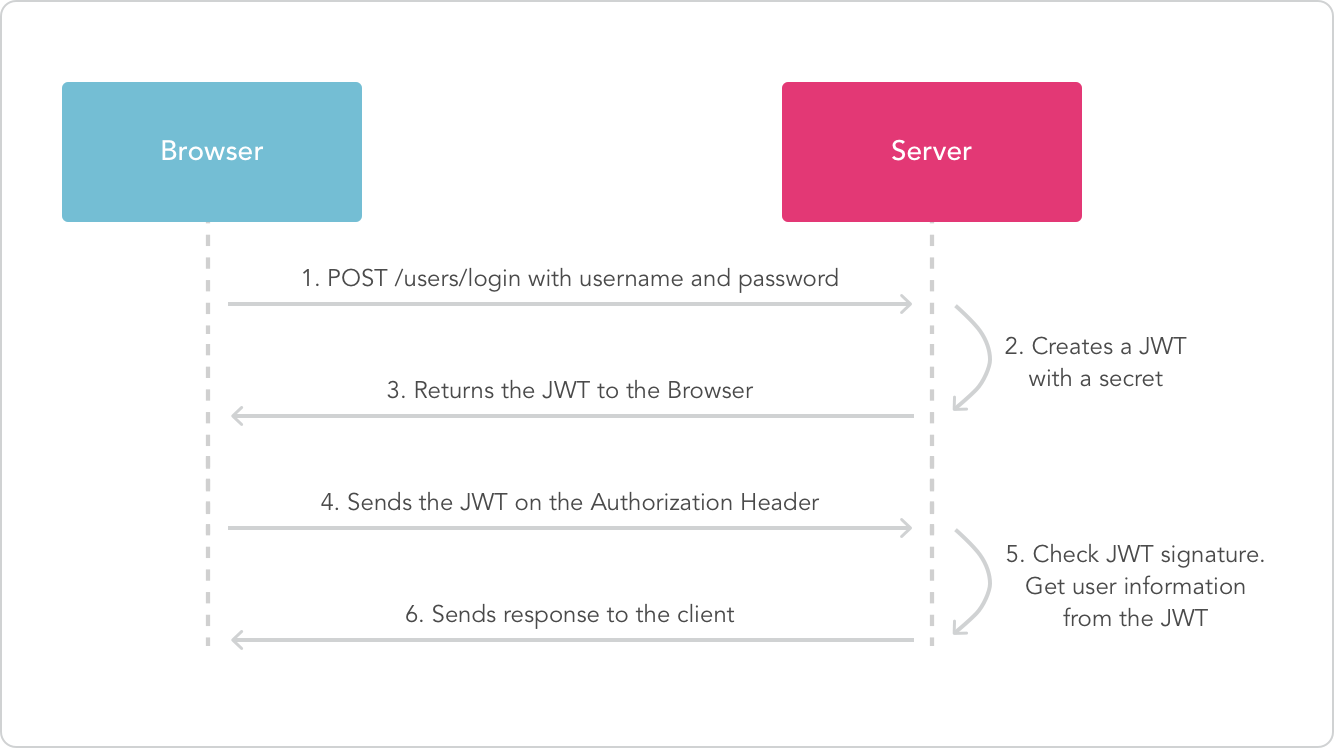

服务端会验证token,如果验证通过就会返回相应的资源。整个流程就是这样的:

安全相关

不应该在jwt的payload部分存放敏感信息,因为该部分是客户端可解密的部分。

保护好secret私钥,该私钥非常重要。

如果可以,请使用https协议

如何在.net中使用

这里要用到一个JWT.NET的第三方库,可以通过NuGet的方式获取,目前最新版是3.1.1,最新版只支持.net framework4.6及以上,如图

因为,我项目中用的是.net framework4.5,所以我安装的是JWT.NET 3.0.0,你可以使用VS 工具 / NuGet包管理器 / 程序包管理器控制台 ,输入以下命令手动安装

Install-Package JWT -Version 3.0.0

当然,你也可以在上图中,通过"版本"中的下拉框来选择低版本。

1、创建token,此处,我们只需要自定义payload和secrect密钥即可,可生成三段格式的字符串

IDateTimeProvider provider = new UtcDateTimeProvider();

var now = provider.GetNow(); var unixEpoch = new DateTime(, , , , , , DateTimeKind.Utc); // or use JwtValidator.UnixEpoch

var secondsSinceEpoch = Math.Round((now - unixEpoch).TotalSeconds); var payload = new Dictionary<string, object>

{

{ "name", "MrBug" },

{"exp",secondsSinceEpoch+ },

{"jti","luozhipeng" }

}; Console.WriteLine(secondsSinceEpoch); IJwtAlgorithm algorithm = new HMACSHA256Algorithm();

IJsonSerializer serializer = new JsonNetSerializer();

IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder();

IJwtEncoder encoder = new JwtEncoder(algorithm, serializer, urlEncoder); var token = encoder.Encode(payload, secret);

Console.WriteLine(token);

2、token解密

try

{

IJsonSerializer serializer = new JsonNetSerializer();

IDateTimeProvider provider = new UtcDateTimeProvider();

IJwtValidator validator = new JwtValidator(serializer, provider);

IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder();

IJwtDecoder decoder = new JwtDecoder(serializer, validator, urlEncoder); var json = decoder.Decode(token, secret, verify: true);//token为之前生成的字符串

Console.WriteLine(json);

}

catch (TokenExpiredException)

{

Console.WriteLine("Token has expired");

}

catch (SignatureVerificationException)

{

Console.WriteLine("Token has invalid signature");

}

3、自定义json解析器,只要继承IJsonSerializer接口

public class CustomJsonSerializer : IJsonSerializer

{

public string Serialize(object obj)

{

// Implement using favorite JSON Serializer

} public T Deserialize<T>(string json)

{

// Implement using favorite JSON Serializer

}

}

使用

IJwtAlgorithm algorithm = new HMACSHA256Algorithm();

IJsonSerializer serializer = new CustomJsonSerializer();

IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder();

IJwtEncoder encoder = new JwtEncoder(algorithm, serializer, urlEncoder);

4、自定义JSON序列化

默认的JSON序列化由JsonNetSerializer完成,可以自定义序列化:

JsonSerializer customJsonSerializer = new JsonSerializer

{

// All json keys start with lowercase characters instead of the exact casing of the model/property. e.g. fullName

ContractResolver = new CamelCasePropertyNamesContractResolver(), // Nice and easy to read, but you can also do Formatting.None to reduce the payload size (by hardly anything...)

Formatting = Formatting.Indented, // The best date/time format/standard.

DateFormatHandling = DateFormatHandling.IsoDateFormat, // Don't add key/values when the value is null.

NullValueHandling = NullValueHandling.Ignore, // Use the enum string-value, not the implicit int value, e.g. "oolor" : "red"

Converters.Add(new StringEnumConverter())

};

IJsonSerializer serializer = new JsonNetSerializer(customJsonSerializer);

整理自:

https://github.com/jwt-dotnet/jwt

http://www.jianshu.com/p/576dbf44b2ae

官方网址:

https://jwt.io/

JWT.NET的使用的更多相关文章

- 看图理解JWT如何用于单点登录

单点登录是我比较喜欢的一个技术解决方案,一方面他能够提高产品使用的便利性,另一方面他分离了各个应用都需要的登录服务,对性能以及工作量都有好处.自从上次研究过JWT如何应用于会话管理,加之以前的项目中也 ...

- JWT实现token-based会话管理

上文<3种web会话管理的方式>介绍了3种会话管理的方式,其中token-based的方式有必要从实现层面了解一下.本文主要介绍这方面的内容.上文提到token-based的实现目前有一个 ...

- 用JWT来保护我们的ASP.NET Core Web API

在上一篇博客中,自己动手写了一个Middleware来处理API的授权验证,现在就采用另外一种方式来处理这个授权验证的问题,毕竟现在也 有不少开源的东西可以用,今天用的是JWT. 什么是JWT呢?JW ...

- Laravel-lumen 配置JWT

具体步骤参照: [ JWT & Lumen ] 第一步 在项目根目录 执行命令 composer require tymon/jwt-auth第二步 在 bootstrap/app.php 的 ...

- .net core Jwt 添加

Jwt 已经成为跨平台身份验证通用方案,如不了解请关注:https://jwt.io/. 为了和微软其他验证模块有个比较好的衔接,项目中采用了微软开发的jwt组件: System.IdentityMo ...

- 多说评论系统API调用和本地身份说明(JWT)

多说评论系统是一个非常好用的第三方评论插件,聚合了大多数的SNS平台账号登录和分享功能,UI也很不错. 作为网站快速接入评论系统,多说是一个比较好的选择,其也提供了一些实用的API去满足定制化需求. ...

- 【JWT】JWT+HA256加密 Token验证

目录 Token验证 传统的Token验证 JWT+HA256验证 回到顶部 Token验证 最近了解下基于 Token 的身份验证,跟大伙分享下.很多大型网站也都在用,比如 Facebook,Twi ...

- 基于Token的身份验证——JWT

初次了解JWT,很基础,高手勿喷. 基于Token的身份验证用来替代传统的cookie+session身份验证方法中的session. JWT是啥? JWT就是一个字符串,经过加密处理与校验处理的字符 ...

- jwt refresh token

$app->post('auth/refresh-token', ['middleware' => 'jwt.refresh', function() { try { $old_token ...

- JWT【JSON Web Token】 简述

draft: http://self-issued.info/docs/draft-ietf-oauth-json-web-token.html http://tools.ietf.org/html/ ...

随机推荐

- 【转】java事件监听机制

java中的事件机制的参与者有3种角色: 1.event object:事件状态对象,用于listener的相应的方法之中作为参数,一般存在与listerner的方法之中 2.event source ...

- [转]Java - 集合框架完全解析

数据结构是以某种形式将数据组织在一起的集合,它不仅存储数据,还支持访问和处理数据的操作.Java提供了几个能有效地组织和操作数据的数据结构,这些数据结构通常称为Java集合框架.在平常的学习开发中,灵 ...

- Leftmost Digit

Problem Description Given a positive integer N, you should output the leftmost digit of N^N. Input ...

- Good Luck in CET-4 Everybody!

Good Luck in CET-4 Everybody! Time Limit: 1000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Ja ...

- lynx---CentOS终端访问IP

1.官网 http://lynx.isc.org 2.稳定版本 http://invisible-mirror.net/archives/lynx/tarballs/lynx2.8.8rel.2.ta ...

- 利用PowerShell 得到 进程总共占用的内存

$task = tasklist /nh /fo csv $total = 0 for($i=0; $i -lt $task.count; $i++) { $one = $task[ $i ].Spl ...

- android版火狐调试器

Remotely debugging Firefox for Android 使用火狐开发工具可以在桌面上进行远程代码的调试(FF26以上) 具体使用参考: https://developer.moz ...

- BOM对象

每一个frames都有自己的window对象,也就是每个frames都有自己的全局对象,它们之前是相互独立的,包括各自独立的本地对象,top.Object !== top.frames[0].Obje ...

- G彩娱乐网【分享】想要开源自己的代码可以参考一下

作为一个开发者,如果你打算开源自己的代码,千万不要忘记,选择一种开源许可证(license). 许多开发者对开源许可证了解很少,不清楚有哪些许可证,应该怎么选择.本文介绍开源许可证的基本知识,主要参考 ...

- Centos7.4下用Docker-Compose部署WordPress(续)-服务器端用Nginx作为反向代理并添加SSL证书(阿里云免费DV证书)

前言 在我写完Centos7.4下用Docker-Compose部署WordPress这篇文章后,我的个人博客已经正式的开始运作.但考虑到网站访问的安全性以及今后可能会重复利用服务器来部署其他网站的可 ...