2018-2019-2 网络对抗技术 20165328 Exp6 信息收集与漏洞扫描

实验要求

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

基础问题回答:

哪些组织负责DNS,IP的管理。

- 顶级的管理者是ICANN,ICANN理事会是ICANN的核心权利机构,它设立三个支持组织,分别是:

(1)地址支持组织(ASO)负责IP地址系统的管理。

(2)域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

(3)协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。 - 5个地区性注册机构分别是:

(1)ARIN主要负责北美地区业务

(2)RIPE主要负责欧洲地区业务

(3)APNIC主要负责亚太地区业务

(4)LACNIC主要负责拉丁美洲美洲业务

(5)AfriNIC主要负责非洲地区业务。

什么是3R信息。

- Registrant:注册人

- Registrar:注册商

- Registry:官方注册局

实验过程:

各种搜索技巧的应用及DNS IP注册信息的查询

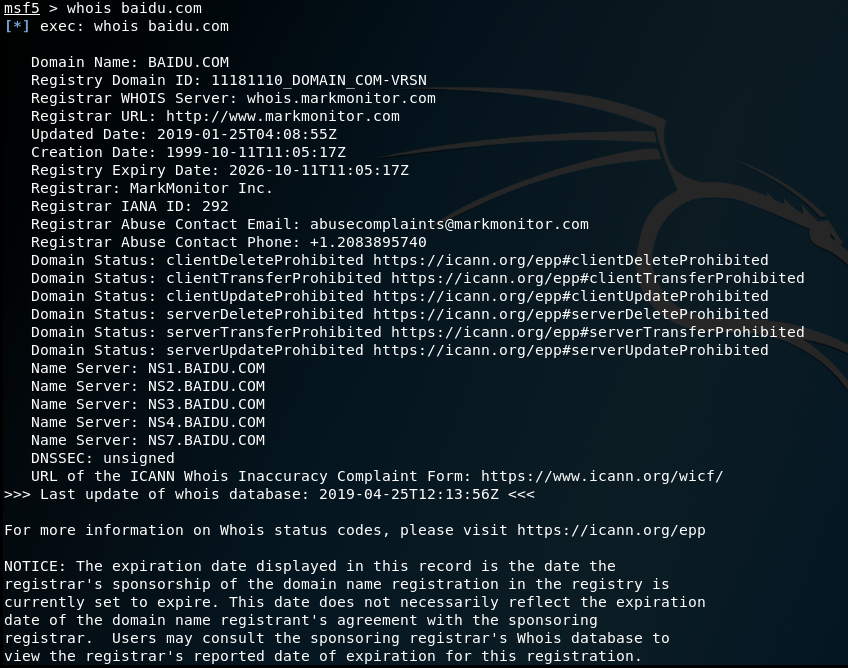

(1)whois的使用

- 在MSF终端使用whois命令进行查询,

whois baidu.com

上图关于域名的情况信息一目了然,十分详细 - 注:进行whois查询时要去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。

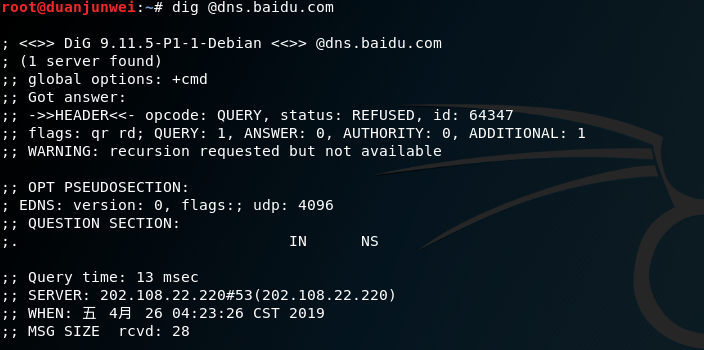

(2)dig域名查询

- 输入

dig @dns.baidu.com

(3)nslookup

- 输入

nslookup www.baidu.com

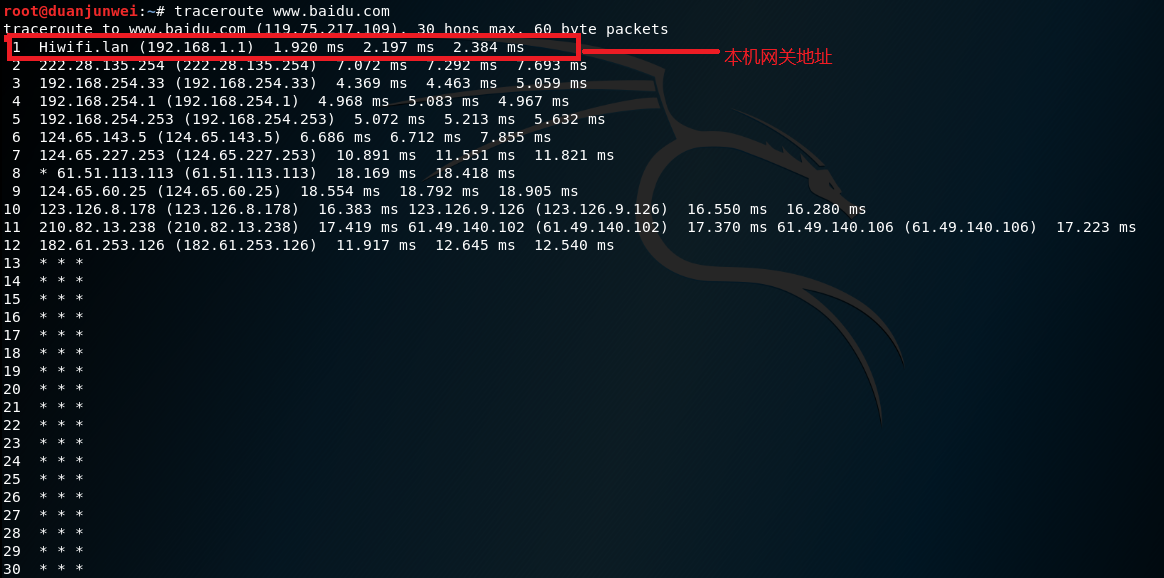

(4)Traceroute–路由跟踪

- 探测网络路由路径,可用于确定网络拓扑

- 输入

traceroute www.baidu.com

主机发送TTL从1开始逐步增1的IP包,网络路径上路由器返回ICMP TIME_EXECEEDED,traceroute www.baidu.com,下面都是星星星,应该是防火墙把ICMP返回信息过滤掉了

由图可看出,通过了三十跳,才到达了baidu.com - 通过win查一下对比:

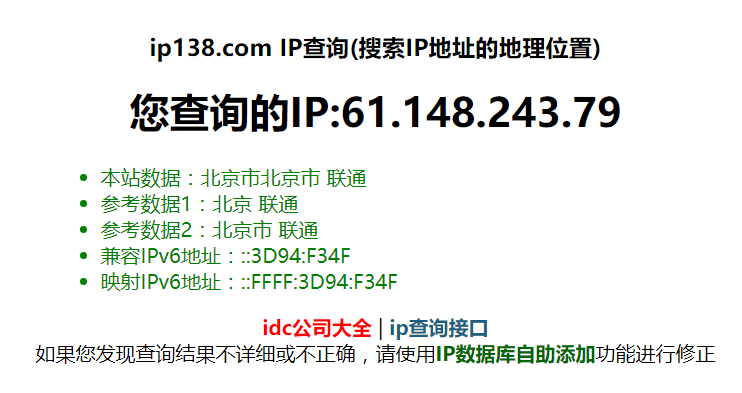

(5)通过搜索引擎进行信息搜集

- 搜索引擎查ip地址

- 通过这个网站http://www.ip138.com/输入想要查询的IP;

- 在百度上输入:

filetype:xls查询内容site:edu.cn

- 通过这个网站http://www.ip138.com/输入想要查询的IP;

基本扫描技术

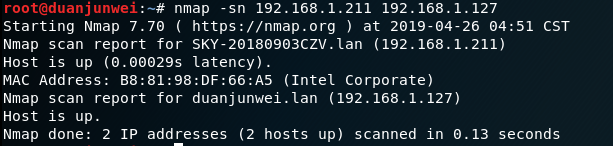

(1)主机发现

nmap -sn ip+范围:

- 其他常用命令:

- 扫描整个网段活跃的主机

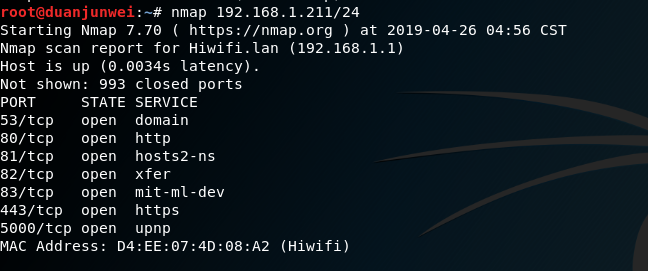

nmap 192.168.1.211/24 - 扫描一个范围内的目标

nmap 192.168.1.1-100(扫描IP地址为192.168.1.1-192.168.1.100内的所有主机) - 扫描除过某一个ip外的所有子网主机

nmap 192.168.1.1/24 -exclude 192.168.1.1 - 例:活跃主机扫描如下

- 扫描整个网段活跃的主机

(2)端口扫描

- 通常1024以下的端口都是被服务器用来专门对用某一个服务的,例如:

80 http

443 https

53 dns

25 smtp

22 ssh

23 telnet

20、21 ftp

110 pop3

119 nntp

143 imap

179 bgp

135-139、445 RPC

500 vpn

- 端口扫描的几个状态:

open:端口是开放的。

closed:端口是关闭的。

filtered:端口被防火墙IDS/IPS屏蔽,无法确定其状态。

unfiltered:端口没有被屏蔽,但是否开放需要进一步确定。

open|filtered:端口是开放的或被屏蔽。

closed|filtered :端口是关闭的或被屏蔽。

- Tcp SYN Scan (sS)

该扫描被称为半开放扫描,因为这种技术使得Nmap不需要通过完整的握手,就能获得远程主机的信息。Nmap发送SYN包到远程主机,但是它不会产生任何会话,因此不会在目标主机上产生任何日志记录。

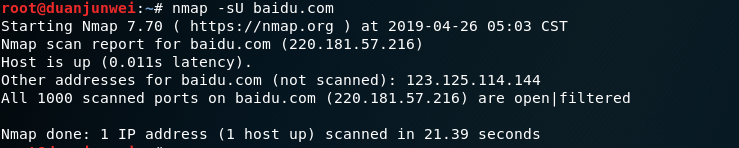

扫描百度只发现了两个端口是开的,也就是提供http,https服务的两个端口 - Udp scan(sU)

这种扫描技术用来寻找目标主机打开的UDP端口。它不需要发送任何的SYN包,因为这种技术是针对UDP端口的。UDP扫描发送UDP数据包到目标主机,并等待响应,如果返回ICMP不可达的错误消息,说明端口是关闭的,如果得到正确的适当的回应,说明端口是开放的。

ICMP包全部被过滤掉了; - FIN scan (sF)

有时候Tcp SYN扫描不是最佳的扫描模式,因为有防火墙的存在,目标主机有时候可能有IDS和IPS系统的存在,防火墙会阻止掉SYN数据包。发送一个设置了FIN标志的数据包并不需要完成TCP的握手。FIN扫描也不会在目标主机上创建日志。

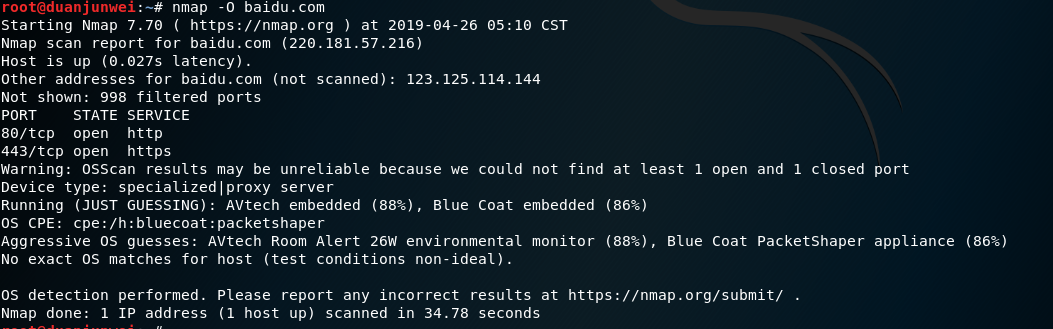

依然被百度全部过滤掉了; - OS及服务版本探测

- 输入

nmap -O baidu.com

图中含有OS的各种信息

- 输入

漏洞扫描——使用OpenVAS

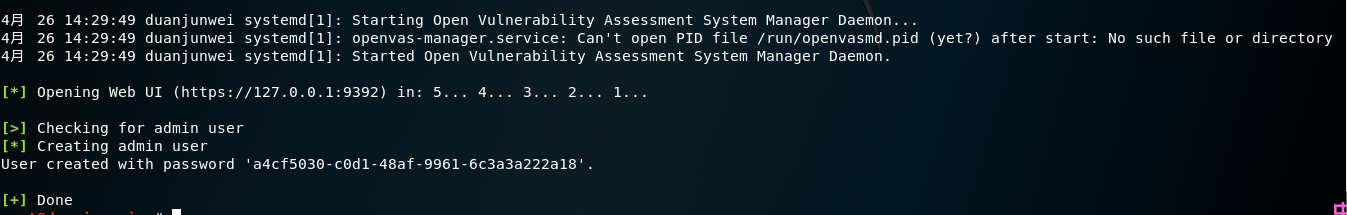

- 安装:

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

它会自动生成账号和密码如上图,可以先修改成一个简单的密码后再登录(话说这个真的大,我下了整整一个晚上才下好······)

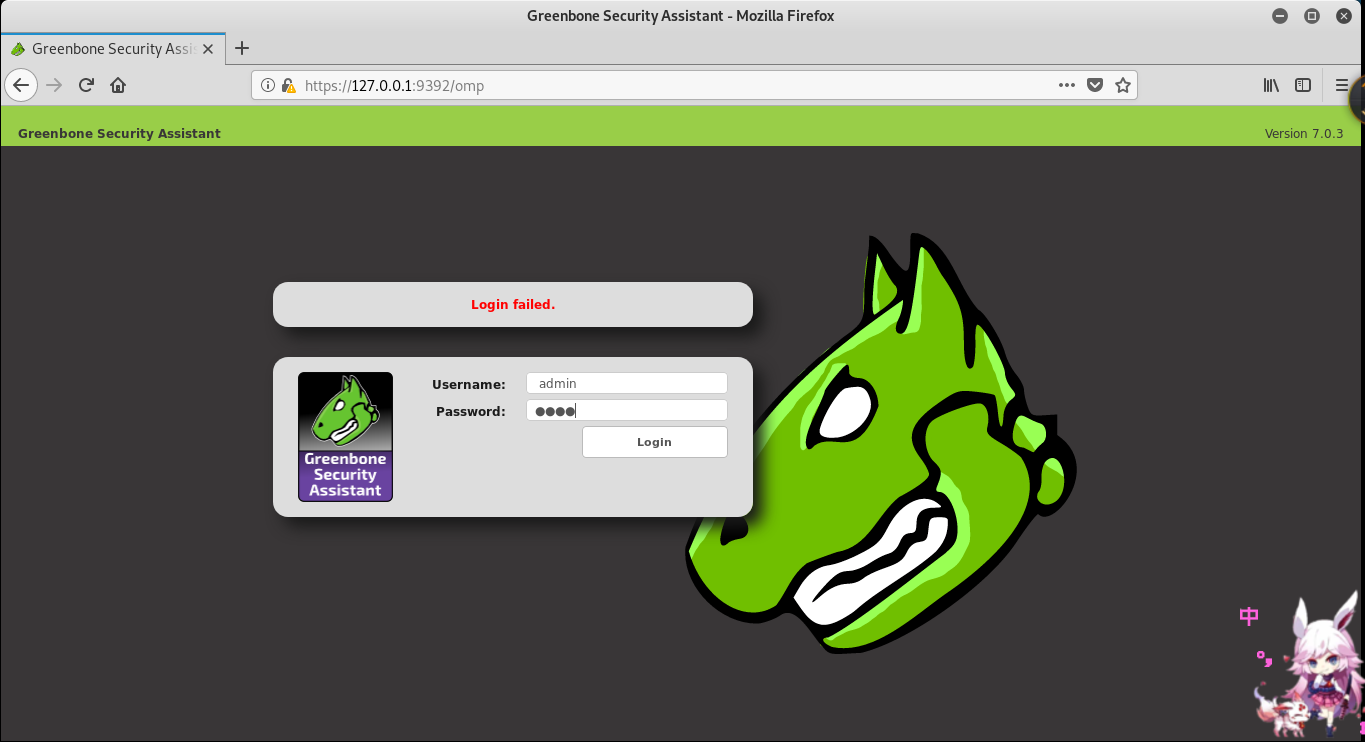

- 登录,输入生成的账户和密码

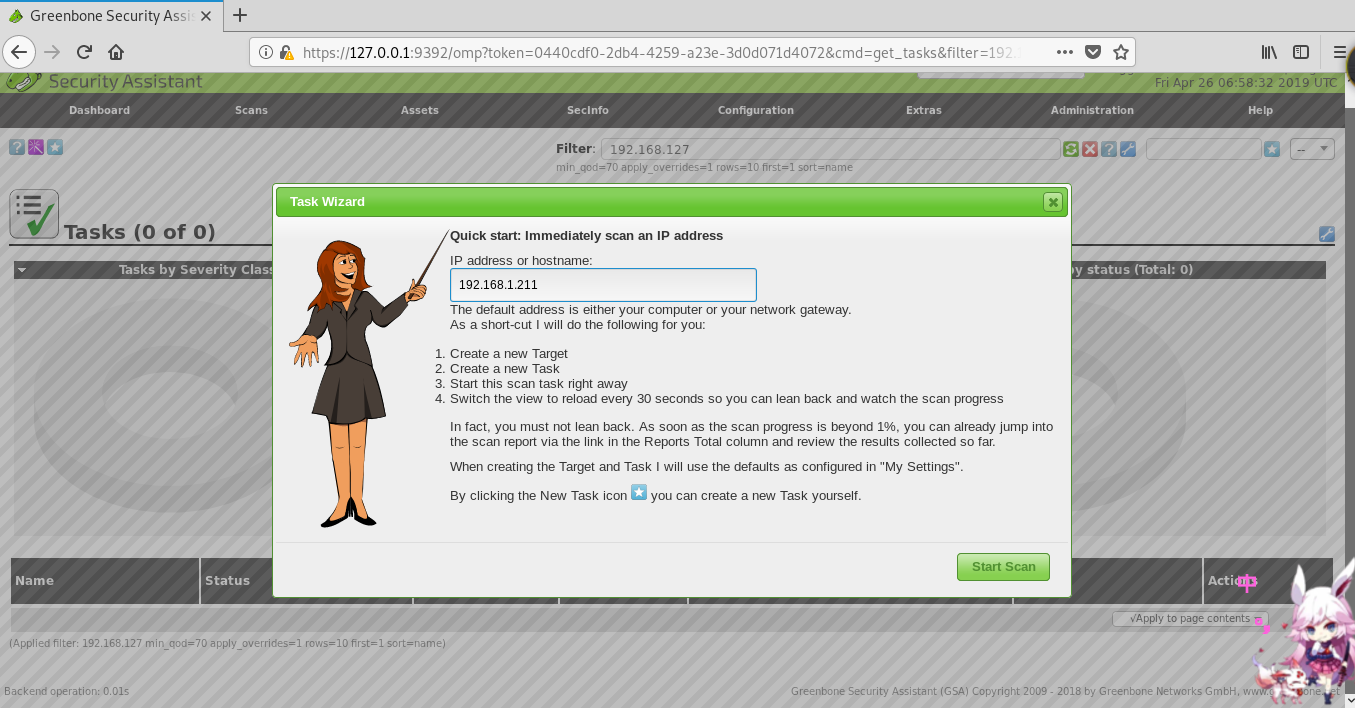

登录时遇到了一些小问题,是我修改密码后未保存,导致登录不上,更新后能成功登录了 - 选定菜单中的

Scanner->Task,利用Task Wizard创建新任务

- 扫描完成之后在

Task界面查看

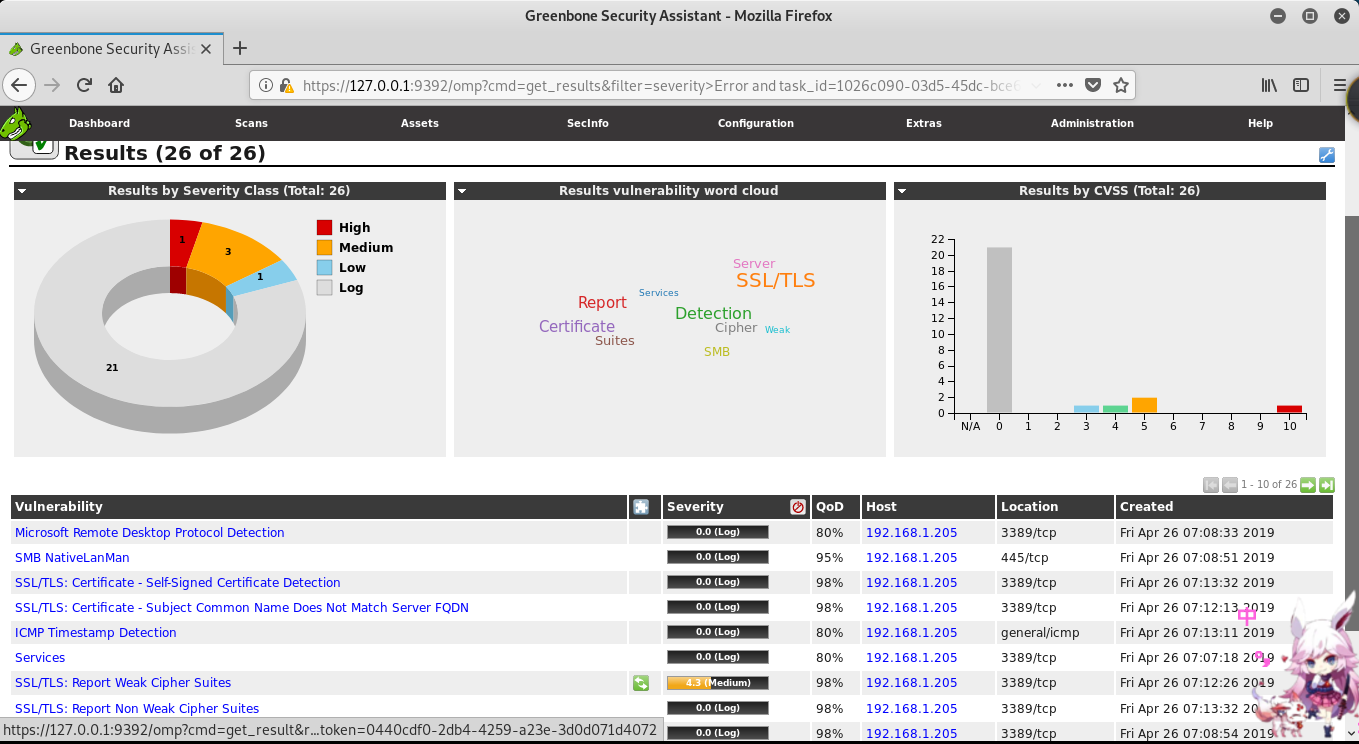

- 选择进入ip地址为

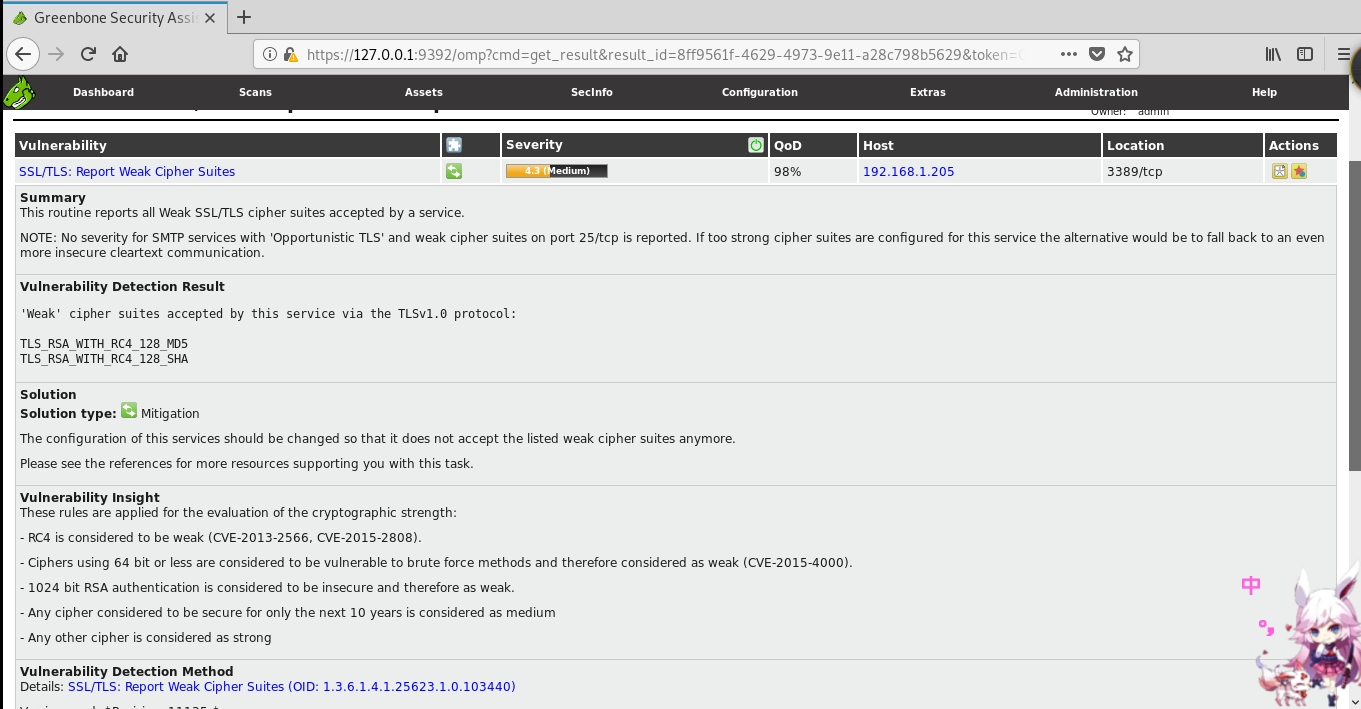

192.168.1.205的扫描结果,即我的Windows7虚拟机的扫描结果

可以看到更详细的内容 - 点击

result可以看到一个具体的分析

- 我们点击第七个漏洞查看具体信息,可以看到提供了

摘要(summary),漏洞检测结果(vulnerability detection result),解决方法(solution),漏洞检测方法(vulnerability detection method)

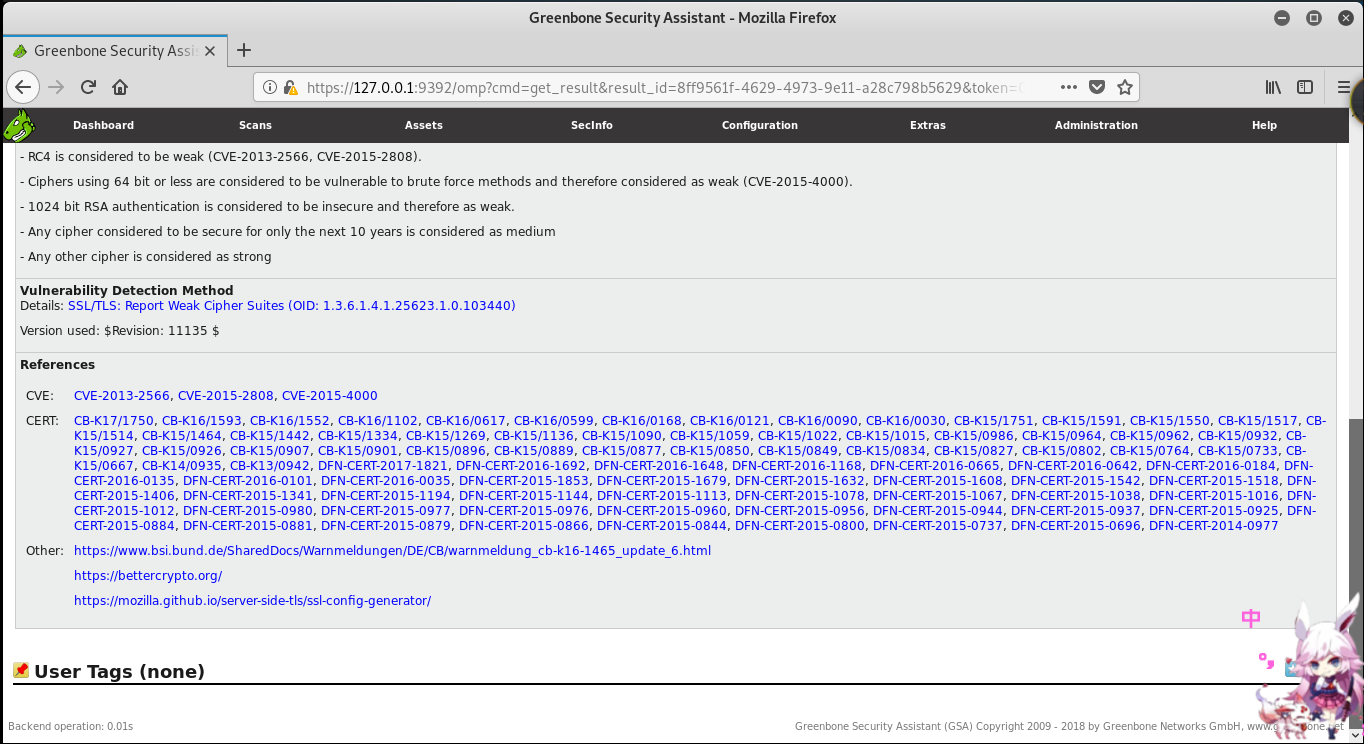

上图中很详细的描述了上述信息 - 再往下看我们还可以看到其他参考信息,比如在CVE上的标识号,BridgeID,计算机应急响应组织对它的编号(CERT)

实验感想

- 这次的实验前面的步骤并不难,按部就班即可,但后面的OpenVAS开始就变得复杂了,首先是安装中遇到各种各样的问题,然后是极慢的网速和一个多G的下载,我整整弄了一个晚上加早上一小时才做完(这还是因为用的我的热点,校网的话······不敢想象)。此次实验类似于msf里的辅助模块,因为起到的都是scanner的作用,总体而言,这次实验意义还是很大的。

2018-2019-2 网络对抗技术 20165328 Exp6 信息收集与漏洞扫描的更多相关文章

- 2018-2019-2 20165205 《网络对抗技术》 Exp6 信息收集与漏洞扫描

2018-2019-2 20165205 <网络对抗技术> Exp6 信息收集与漏洞扫描 实验目标 掌握信息收集的最基本技能与常用工具的方式 实验内容 各种搜索技巧的应用 DNS IP注册 ...

- 2018-2019-2 20165114《网络对抗技术》Exp6 信息收集与漏洞扫描

Exp6 信息收集与漏洞扫描 目录 一.实验目标与内容 二.实验后问题回答 三.实验过程记录 3.1 各种搜索技巧的应用 3.2 DNS IP注册信息的查询 3.3 基本的扫描技术 [主机发现] [端 ...

- 20165218 《网络对抗技术》Exp6 信息收集与漏洞扫描

Exp6 信息收集与漏洞扫描 实践过程记录 一.各种搜索技巧的应用 1_搜索网址目录结构 dir_scanner use auxiliary/scanner/http/dir_scanner This ...

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

随机推荐

- vue 使用v-html指令渲染的富文本无法修改样式的解决方法

最近的vue项目中遇到的问题:v-html渲染的富文本,无法在样式表中修改样式 解决方法: 把需要添加或重置的样式单独放在一个style标签里, 定义为全局样式,代码如下: <style> ...

- 20165223《网络对抗技术》Exp0 Kali的安装

(1)安装步骤 Kali官网,下载Kali Linux 64 bit版本,按照网上安装教程进行即可 我是直接拷贝了Kali的.vmx文件(Linux 64bit),在上学期已经安装好的VMware中可 ...

- lumen 支持多文件上传

1.webform (注意:name后面一定要加[]号) <form method="post" enctype="multipart/form-data" ...

- 第九周博客作业<西北师范大学|李晓婷>

1.助教博客链接:https://home.cnblogs.com/u/lxt-/ 2.作业要求博客链接:https://www.cnblogs.com/nwnu-daizh/p/10726884.h ...

- guns初级使用

1.下载guns gitee地址:https://gitee.com/stylefeng/guns 这里使用的是Guns v5.1 2.配置环境 2.1 导入项目 解压从gitee上下载的guns源码 ...

- .Net Core在Centos7上初体验

本文主要内容是简单介绍如何在centos7上开发.Net Core项目,在此之前我们首先了解下.Net Core的基本特性. 1 .Net Core和.Net FrameWork的异同 1.1 .Ne ...

- ArcGis Python脚本——将细碎小面合并到相邻的面积最大的面

参数: polygon_fc 面要素类 area_limit 给定面积值,小于它的面会被合并 给定两个参数即可,这回没有注释. #polygon_fc 面要素类 #area_limit 给定面积值,小 ...

- <HTML>页面与互联网

托管 1.数据传输:托管公司允许你在一定时间内向访问者发送的页面和数据量. 2.备份:公司是否对你的页面定期备份,从而在服务器出现硬件故障时能够恢复. 域名 www.starbuzzcoffee.co ...

- 浅谈 JSP & Servlet

body { text-align: center; } div.develon { background-color: #cccccc; font-size: 20px; } 背景 相信大家都见过这 ...

- python 使用win32com实现对word文档批量替换页眉页脚

最近由于工作需要,需要将70个word文件的页眉页脚全部进行修改,在想到这个无聊/重复/没有任何技术含量的工作时,我的内心是相当奔溃的.就在我接近奔溃的时候我突然想到完全可以用python脚本来实现这 ...