Exp6 信息搜集与漏洞扫描 20164303

一、实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

二、实践内容、

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

大家做的时候可以根据个人兴趣有轻有重。

三、实践过程

(1)各种搜索技巧的应用

(1)搜索引擎查ip地址:通过IP我们可以查看到此IP的ipv6等信息。

(2)fofa.so的使用:

最近刘强东比较火,就查查京东的吧。下面就是fofa.so收集到的信息。

(3)百度寻找特定类型的文件

可以看到有很多相关的xls文件被搜索到,随便下载一份发现信息有点全。

(4)天眼查的使用

在首页随便选择了一家,发现与其相关的信息非常全面,但是想要继续查看就要氪金充会员了

天眼地图可以找到北京电子科技学院,大家可以试一试。

(2)DNS IP注册信息的查询

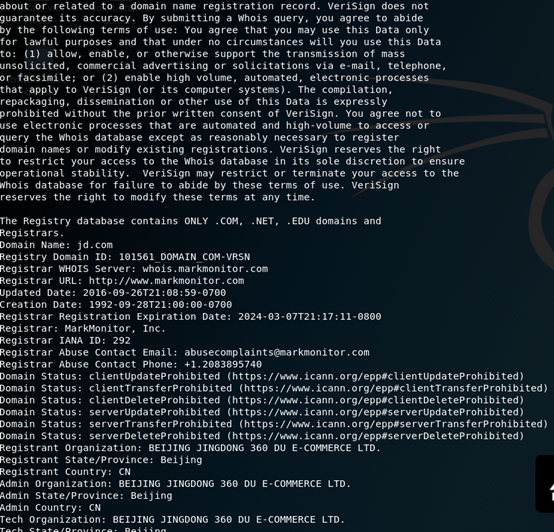

(1)MSF中whois的使用

在MSF终端使用whois命令进行查询:whois JD.com

(2)dig域名查询

输入dig JD.com:

(3)nslookup使用:

输入命令nslookup www.JD.com

(4)Traceroute–路由跟踪——探测网络路由路径,可用于确定网络拓扑

输入命令traceroute www.JD.com

(3)基本的扫描技术应用

(1)主机发现——nmap -sn ip+范围

(1)输入命令nmap 192.168.1.234/24:扫描整个网段活跃的主机.

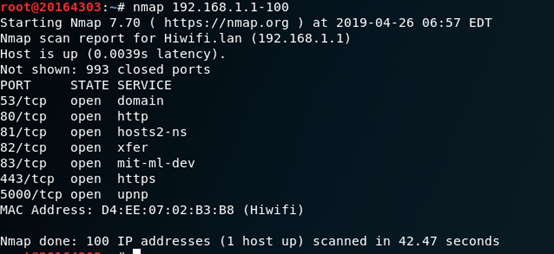

(2)扫描一个范围内的目标

输入命令nmap 192.168.1.1-100,来扫描IP地址为192.168.1.1-192.168.1.100内的所有主机

(3)扫描除过某一个ip外的所有子网主机

nmap 192.168.1.1/24 -exclude 192.168.1.234

(2)端口扫描

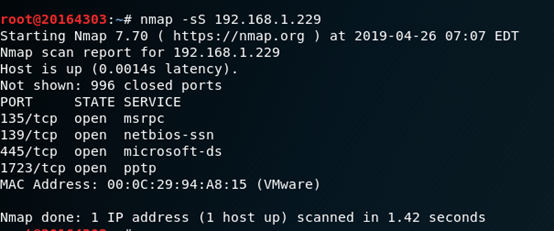

(1)Tcp SYN Scan (sS) :被称为半开放扫描,因为这种技术使得Nmap不需要通过完整的握手,就能获得远程主机的信息。

Nmap发送SYN包到远程主机,但是它不会产生任何会话,因此不会在目标主机上产生任何日志记录

使用命令nmap -sS www.besti.edu.cn

(2)扫描主机:

使用命令nmap -sS 192.168.1.229

发现主机的135、139、445、1723四个端口开放

(3)Udp scan(sU)

:这种扫描技术用来寻找目标主机打开的UDP端口。它不需要发送任何的SYN包,因为这种技术是针对UDP端口的。

UDP扫描发送UDP数据包到目标主机,并等待响应,如果返回ICMP不可达的错误消息,说明端口是关闭的,如果得到正确的适当的回应,说明端口是开放的。

使用命令nmap -sU 192.168.1.229

可以看到此时的端口都是udp端口。

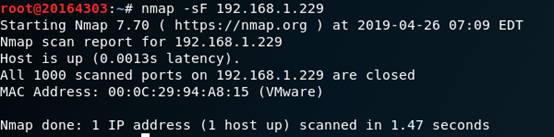

(4)FIN scan (sF):有时候Tcp

SYN扫描不是最佳的扫描模式,因为有防火墙的存在,目标主机有时候可能有IDS和IPS系统的存在,防火墙会阻止掉SYN数据包。

发送一个设置了FIN标志的数据包并不需要完成TCP的握手。FIN扫描也不会在目标主机上创建日志。

使用命令nmap -sF 192.168.1.229

可以看到此时没有扫描到端口。

(3)OS及服务版本探测

使用命令nmap -O JD.com

(4)漏洞扫描——安装OpenVAS

(1)安装

使用以下命令进行安装:

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

使用命令openvas-check-setup对openvas进行检查,如果出现it seems like your Openvas-9 installation is OK,

则使用命令openvas-start打开,如果出错,根据FIX的提示进行操作。

可以使用命令openvasmd --user=admin --new-password=admin对密码进行修改。

在打开https//127.0.0.1:9392/的时候出现如下图的提示,点击Advanced后点击Add Exception

点击中框的地方,将原先的对勾取消,再点击Confirm Security Exception

此问题的解决参考于http://www.cnblogs.com/yayaer/p/6716096.html。

(2)登录

输入生成的账户密码(可以修改密码)

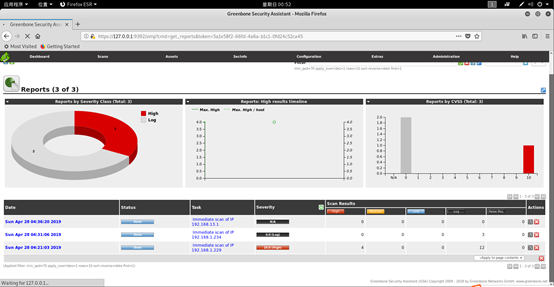

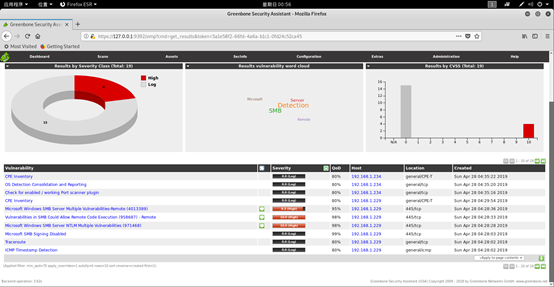

(3)新建Target,扫描

可以看到漏洞扫描后的报告和漏洞的具体信息。

四、实践问题回答

(1)哪些组织负责DNS,IP的管理

(1)顶级的管理者是ICANN,设立三个支持组织,分别是:

(1)地址支持组织(ASO)负责IP地址系统的管理。

(2)域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

(3)协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

(2)5个地区性注册机构:

(1)ARIN主要负责北美地区业务

(2)RIPE主要负责欧洲地区业务

(3)APNIC主要负责亚太地区业务

(4)LACNIC主要负责拉丁美洲美洲业务

(5)AfriNIC主要负责非洲地区业务。

(2)什么是3R信息

注册人(Registrant) →注册商(Registrar) →官方注册局(Registry)

(3)评价下扫描结果的准确性

扫描的结果虽然不是完全准确但操作起来会比较方便,适合用户的日常使用。

五、实验总结与体会

这次实验比较简单,但内容较为散乱,同时openvas的安装有点费劲,安装了无数回。通过这次实验我看到互联网对信息的搜集有着十分强大的能力,我们的电脑的信息基本上是完全暴露在其他人的眼前,因此对电脑的保护是十分重要的,否则对他人来说就是不设防的,可以随意进出。

Exp6 信息搜集与漏洞扫描 20164303的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

随机推荐

- linux权限字母的含义

无 --- 只能列出文件 r-- 访问文件 r-x 创建和删除文件 rwx

- PHP 多个构造函数

class A { function __construct() { $a = func_get_args(); $i = func_num_args(); if (method_exists($th ...

- redis相关操作

#连接主机 redis-cli -h 192.168.2.109 -p 6379 #通过密码登录 auth "yourpassword" #存取值 set hello world ...

- rand和srand的用法

首先我们要对rand&srand有个总体的看法:srand初始化随机种子,rand产生随机数,下面将详细说明. rand(产生随机数)表头文件: #include<stdlib.h> ...

- 2019-04-20 Python之科学计算库学习总结

一.numpy库和matplotlib库的学习 (1)numpy库介绍:科学计算包,支持N维数组运算.处理大型矩阵.成熟的广播函数库.矢量运算.线性代数.傅里叶变换.随机数生成,并可与C++/Fort ...

- 59A

#include <stdio.h> #include <string.h> #define MAXSIZE 120 int main() { int cntlow=0; in ...

- 使用TCP通信文件上传

客服端读取本地文件,吧文件上传到服务器,服务器在吧上传的文件保存到服务器硬盘上方法分析1:客户端使用本地字节输入流读取要上传的文件 2:客户端使用网络字节输出流,吧读取到的文件上传到服务器 3:服务器 ...

- LeetCode-7-反转数组-c#

目前看到的网上的版本 都是用到数组的反转函数.对于代码实现的细节没给出 反转函数的想法没给出. 特在此补充. Reverse函数是从c#库源码中抠出的主要部分代码.主要是双端步进.交换,当然是o(1) ...

- HTTP 返回状态代码

一.HTTP状态码 如果某项请求发送到您的服务器要求显示您网站上的某个网页(例如,用户通过浏览器访问您的网页或 Googlebot 抓取网页时),服务器将会返回 HTTP 状态代码以响应请求. 此状态 ...

- Canvas Demo

<!DOCTYPE html> <html> <head> <title>ゆき</title> </head> <styl ...