【Reverse】每日必逆0x03

BUU-刮开有奖

题解

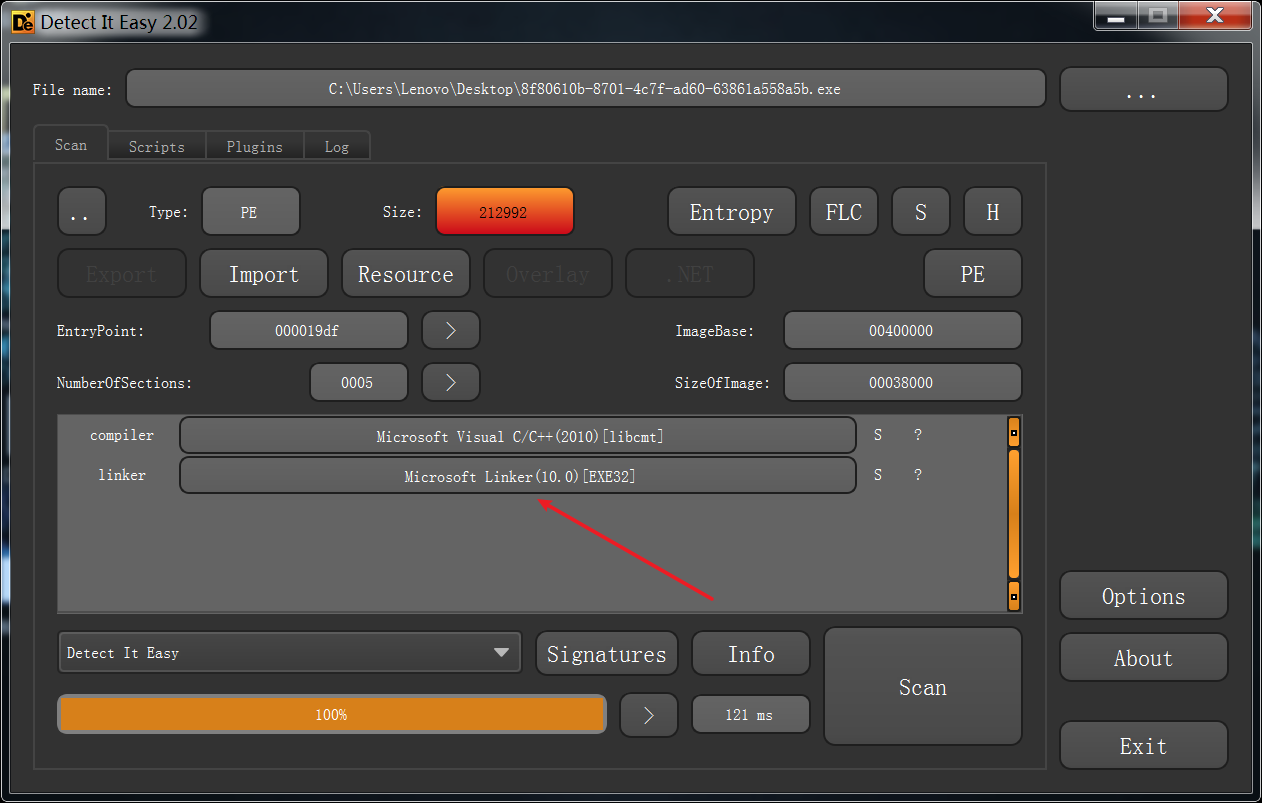

- 查壳

- 程序分析

INT_PTR __stdcall DialogFunc(HWND hDlg, UINT a2, WPARAM a3, LPARAM a4)

{

const char *v4; // esi

const char *v5; // edi

int v7[2]; // [esp+8h] [ebp-20030h] BYREF

int v8; // [esp+10h] [ebp-20028h]

int v9; // [esp+14h] [ebp-20024h]

int v10; // [esp+18h] [ebp-20020h]

int v11; // [esp+1Ch] [ebp-2001Ch]

int v12; // [esp+20h] [ebp-20018h]

int v13; // [esp+24h] [ebp-20014h]

int v14; // [esp+28h] [ebp-20010h]

int v15; // [esp+2Ch] [ebp-2000Ch]

int v16; // [esp+30h] [ebp-20008h]

CHAR String[65536]; // [esp+34h] [ebp-20004h] BYREF

char v18[65536]; // [esp+10034h] [ebp-10004h] BYREF

if ( a2 == 272 )

return 1;

if ( a2 != 273 ) // a2 = 273

return 0;

if ( (_WORD)a3 == 1001 )

{

memset(String, 0, 0xFFFFu);

GetDlgItemTextA(hDlg, 1000, String, 0xFFFF);// ***

if ( strlen(String) == 8 )

{

v7[0] = 90;

v7[1] = 74;

v8 = 83;

v9 = 69;

v10 = 67;

v11 = 97;

v12 = 78;

v13 = 72;

v14 = 51;

v15 = 110;

v16 = 103;

sub_4010F0((int)v7, 0, 10); // sort function- 51,67,69,72,74,78,83,90,97,103,110

memset(v18, 0, 0xFFFFu);

v18[0] = String[5];

v18[2] = String[7];

v18[1] = String[6]; // v18 = str[5:6]

v4 = sub_401000((int)v18, strlen(v18)); // sub_401000() base64加密

memset(v18, 0, 0xFFFFu);

v18[1] = String[3];

v18[0] = String[2];

v18[2] = String[4]; // v18 = str[2,4]

v5 = sub_401000((int)v18, strlen(v18));

if ( String[0] == v7[0] + 34 // 51+34

&& String[1] == v10 // 74

&& 4 * String[2] - 141 == 3 * v8

&& String[3] / 4 == 2 * (v13 / 9)

&& !strcmp(v4, "ak1w")

&& !strcmp(

v5,

"V1Ax") )

{

MessageBoxA(hDlg, "U g3t 1T!", "@_@", 0);

}

}

return 0;

}

if ( (_WORD)a3 != 1 && (_WORD)a3 != 2 )

return 0;

EndDialog(hDlg, (unsigned __int16)a3);

return 1;

}

- 关键点

- sub_4010F0() sort

- sub_401000() base64加密算法

sub_4010F0

// a1 = v7;a2 = 0;a3 = 10

int __cdecl sub_4010F0(int a1, int a2, int a3)

{

int result; // eax

int i; // esi

int v5; // ecx

int v6; // edx

result = a3;

for ( i = a2; i <= a3; a2 = i )

{

v5 = 4 * i;

v6 = *(_DWORD *)(4 * i + a1); // v6 遍历数组中的元素

if ( a2 < result && i < result )

{

do

{

if ( v6 > *(_DWORD *)(a1 + 4 * result) )

{

if ( i >= result )

break;

++i;

*(_DWORD *)(v5 + a1) = *(_DWORD *)(a1 + 4 * result);

if ( i >= result )

break;

while ( *(_DWORD *)(a1 + 4 * i) <= v6 )

{

if ( ++i >= result )

goto LABEL_13;

}

if ( i >= result )

break;

v5 = 4 * i;

*(_DWORD *)(a1 + 4 * result) = *(_DWORD *)(4 * i + a1);

}

--result;

}

while ( i < result );

}

LABEL_13:

*(_DWORD *)(a1 + 4 * result) = v6;

sub_4010F0(a1, a2, i - 1); // 递归排序

result = a3;

++i;

}

return result;

}

sub_401000

// array,length of array

_BYTE *__cdecl sub_401000(int a1, int a2)

{

int v2; // eax

int v3; // esi

size_t v4; // ebx

_BYTE *v5; // eax

_BYTE *v6; // edi

int v7; // eax

_BYTE *v8; // ebx

int v9; // edi

int v10; // edx

int v11; // edi

int v12; // eax

int i; // esi

_BYTE *result; // eax

_BYTE *v15; // [esp+Ch] [ebp-10h]

_BYTE *v16; // [esp+10h] [ebp-Ch]

int v17; // [esp+14h] [ebp-8h]

int v18; // [esp+18h] [ebp-4h]

v2 = a2 / 3;

v3 = 0;

if ( a2 % 3 > 0 )

++v2;

v4 = 4 * v2 + 1;

v5 = malloc(v4);

v6 = v5;

v15 = v5;

if ( !v5 )

exit(0);

memset(v5, 0, v4);

v7 = a2;

v8 = v6; // v8 = malloc(v4);

v16 = v6; // v16 = malloc(v4);

if ( a2 > 0 )

{

while ( 1 )

{

v9 = 0;

v10 = 0;

v18 = 0;

do

{

if ( v3 >= v7 )

break;

++v10;

v9 = *(unsigned __int8 *)(v3 + a1) | (v9 << 8);

++v3;

}

while ( v10 < 3 ); // Recycle for 3 times

v11 = v9 << (8 * (3 - v10));

v12 = 0;

v17 = v3;

for ( i = 18; i > -6; i -= 6 )

{

if ( v10 >= v12 )

{

*((_BYTE *)&v18 + v12) = (v11 >> i) & 0x3F;

v8 = v16;

}

else

{

*((_BYTE *)&v18 + v12) = 64;

}

*v8++ = byte_407830[*((char *)&v18 + v12++)];

v16 = v8;

}

v3 = v17;

if ( v17 >= a2 )

break;

v7 = a2;

}

v6 = v15;

}

result = v6;

*v8 = 0;

return result;

}

- 逆向分析

略,这里就很简单了,主要是能识别出该函数的作用

总结

要提高正向编程能力,熟悉常见加密及代码实现

【Reverse】每日必逆0x03的更多相关文章

- 【Reverse】每日必逆0x02

BUU SimpleRev 附件 https://files.buuoj.cn/files/7458c5c0ce999ac491df13cf7a7ed9f1/SimpleRev 题解 查壳 拖入iad ...

- 【Reverse】每日必逆0x01

附件:https://files.buuoj.cn/files/7458c5c0ce999ac491df13cf7a7ed9f1/SimpleRev 题解 查壳 64位ELF文件,无壳 IDApro处 ...

- 【Reverse】每日必逆0x00

附件:https://files.buuoj.cn/files/aa4f6c7e8d5171d520b95420ee570e79/a9d22a0e-928d-4bb4-8525-e38c9481469 ...

- LeetCode——Reverse Integer(逆置一个整数)

问题: Reverse digits of an integer. Example1: x = 123, return 321 Example2: x = -123, return –321 Ha ...

- lintcode 中等题:Evaluate Reverse Polish notation逆波兰表达式求值

题目 逆波兰表达式求值 在逆波兰表达法中,其有效的运算符号包括 +, -, *, / .每个运算对象可以是整数,也可以是另一个逆波兰计数表达. 样例 ["2", "1&q ...

- [LeetCode]Evaluate Reverse Polish Notation(逆波兰式的计算)

原题链接:http://oj.leetcode.com/problems/evaluate-reverse-polish-notation/ 题目描述: Evaluate the value of a ...

- 150. Evaluate Reverse Polish Notation逆波兰表达式

[抄题]: Evaluate the value of an arithmetic expression in Reverse Polish Notation. Valid operators are ...

- 150 Evaluate Reverse Polish Notation 逆波兰表达式求值

求在 逆波兰表示法 中算术表达式的值.有效的运算符号包括 +, -, *, / .每个运算对象可以是整数,也可以是另一个逆波兰计数表达.例如: ["2", "1&quo ...

- Evaluate Reverse Polish Notation(逆波兰式)

Evaluate the value of an arithmetic expression in Reverse Polish Notation. Valid operators are +, -, ...

随机推荐

- Django 前端BootCSS 实现分页

通过使用bootstrap框架,并配合Django自带的Paginator分页组件即可实现简单的分页效果. 1.创建MyWeb项目 python manage.py startapp MyWeb 2. ...

- DeWeb 简介

DeWeb是一个可以直接将Delphi程序快速转换为网页应用的工具! 使用DeWeb, 开发者不需要学习HTML.JavaScript.Java.PHP.ASP.C#等新知识,用Delphi搞定一切. ...

- laravel路由导出和参数加密

路由导出 代码位置:\vendor\laravel\framework\src\Illuminate\Foundation\Console\RouteListCommand.php protected ...

- 修改记事本PE结构弹计算器Shellcode

目录 修改记事本PE结构弹计算器Shellcode 0x00 前言 0x01 添加新节 修改节数量 节表位置 添加新节表信息 0x02 添加弹计算器Shellcode 修改代码 0x03 修改入口点 ...

- 深入探索 Linux listen() 函数 backlog 的含义

1:listen()回顾以及问题引入 2:正确的解释 3:实验验证 1:listen()回顾以及问题引入 listen()函数是网络编程中用来使服务器端开始监听端口的系统调用,首先来回顾下listen ...

- NAT & 防火墙

NAT 网络地址转换 NAT产生背景 今天,无数快乐的互联网用户在尽情享受Internet带来的乐趣.他们浏览新闻,搜索资料,下载软件,广交新朋,分享信息,甚至于足不出户获取一切日用所需.企业利用互联 ...

- 攻防世界 WEB 高手进阶区 PHP2 Writeup

攻防世界 WEB 高手进阶区 PHP2 Writeup 题目介绍 题目考点 url 二次解码 index.phps 文件(第一次使用dirsearch可能扫不到,需要加到工具字典里) php 简单语法 ...

- Django 中间件 详细总结

一.什么是中间件 中间件顾名思义,是介于request与response处理之间的一道处理过程,相对比较轻量级,并且在全局上改变django的输入与输出.因为改变的是全局,所以需要谨慎实用,用不好会影 ...

- mysql-5.7.30安装

1.由于在线安装受制于网络环境,所以选择tar包编译安装. 首先去mysql镜像站下载mysql-5.7.30-linux-glibc2.5-x86_64.tar.gz2.上传到linux服 ...

- sqlalchemy insert or ignore

insert ignore # insert ignoreinsert_stmt = TimePoint.__table__.insert().prefix_with(" ignore&qu ...